Как избавиться от фишингового вируса

Новички

Золотые бета-тестеры

Мастер добрых дел.

Новички

Каспер блокирует эту попытку.так что боятся нечего.

Золотые бета-тестеры

У меня при блокировки каспером этой попытки сворачиваются все окна, надоедает уже..

Мастер добрых дел.

Новички

Мастер добрых дел.

Новички

voron0ff я вижу только один выход пост №6.скорее всего что комп заражён..(причём с регулярной точностью что то пытается влезть на эту страницу..)

Мастер добрых дел.

почистить папку C:\Documents and Settings\Администратор\Local Settings\Temp\.

Участники

Участники

. и удаляем быстро ссылки на зараженные сайты из своих предыдущих сообщений

понятно, что каждому человеку его личная проблема всегда ближе,

почему вы игнорируете то, о чем вас просят и предупреждают другие посетители форума, которые хорошо знают местные порядки?

"Уважаемый(ая, ые) гр. Мы получили и прочли ваше интересное письмо. Сообщаемые вами факты хорошо известны науке и интереса не представляют. Тем не менее мы горячо благодарим вас за ваше наблюдение и желаем вам успехов в работе и личной жизни."

---

No translation for "X5O!P%@AP[4\PZX54(P^)7CC)7>$EICAR-STANDARD-ANTIVIRUS-TEST-FILE!$H+H*" from English into Russian.

GO EEMEA = СНГ + East Europe + Middle East + Africa

Новички

почистить папку C:\Documents and Settings\Администратор\Local Settings\Temp\.

Да hosts сам правил, это ни причем

Участники

Пофиксить в HijackThis

ПК перезагрузите.

- Выполните скрипт в avz

- ПК перезагрузится.

Как удалить зараженный сайт из черных списков и очистить его от вредоносного кода?

Взломать или заразить сайт вредоносным кодом могут по многим причинам. Злоумышленники, как правило, используют следующие приемы:

- бэкдор

- дефейс (изменение внешнего вида страниц)

- фишинг

- SEO-спам

- вредоносные программы

- использование ошибок в конфигурации

- уязвимый код

- уязвимое расширение

- брутфорс

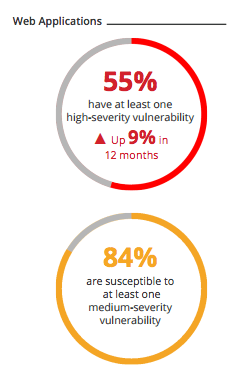

Последние исследования Acunetix показывают, что около 84% сайтов содержат уязвимости.

Если вы не уверены, содержит ваш сайт уязвимости или нет, проверьте его с помощью следующих инструментов:

Знаю, взлом сайта может выбить из колеи, но не переживайте, вы не одиноки, а с помощью следующих специалистов вы сможете восстановить вашу деятельность.

Инструменты для удаления вредоносных программ и кода:

SUCURI — это один из самых популярных сервисов для обеспечения безопасности сайта. Он помогает устранить такие последствия взлома как:

- попадание в черный список Google

- внедрение вредоносного кода

- дефейс

- SEO спам

- фишинг

- вредоносная переадресация

- бэкдор

- появление предупреждений Google

С помощью SUCURI вы не просто сможете разово устранить все проблемы, но и защитить ваш сайт и предупредить взлом в будущем.

Устранение последствий взлома и защита от будущего взлома стоит $299.99.

Wordfence предназначен для быстрого восстановления сайта на WordPress или Joomla. Знаете ли вы, что расширение Wordfence для WordPress уже установлено более миллионом пользователей?

С Wordfence вы получаете следующее:

- подробный отчет проверки и устранения уязвимости

- план действий для предупреждения атак в будущем

- чистку и восстановление взломанного сайта

- расследование методов, которыми злоумышленники пользовались для взлома вашего сайта

- расширенную лицензию Wordfence на один год (стоимостью $99)

За все это в Wordfence просят $179.

Если вам требуется удалить вредоносный код с WordPress или Joomla в экстренном порядке, то SiteGuarding с этим справляется за 1-3 часа.

На SiteGuarding предусмотрено несколько вариантов удаления вредоносного кода. Можно выбрать то, что подходит именно вам.

В стоимость входит следующее:

- проверка файлов ядра

- удаление бэкдора

- предупреждение SQL/XSS-атак

- удаление из черных списков (Google, McAfee, Norton)

- резервное копирование сайта и анализ журнала событий

- ускорение работы сайта

Услуги SiteGuarding стоят от $52.

StopTheHacker оказывает все услуги по защите сайта, в том числе и по очистке сайта от вредоносного кода. Вы можете либо самостоятельно очистить сайт, либо активировать автоматическую очистку StopTheHacker.

Вместе с очисткой вы получите:

- мониторинг черных списков и репутации

- проверка на наличие вирусов или вредоносного кода

- обнаружение фишинга, дефейса, PHP-шеллов, незащищенных папок, ошибок .htaccess, вредоносного кода

Стоить отметить, что обеспечивается и защита страниц Facebook от возможного мошенничества и спама.

Web Malware Removal поможет вам удалить вредоносный скрипт, бэкдоры, попадание в черный список Google и защитит вас от будущих атак.

Услуги обойдутся примерно в $160. Если в течение четырех недель ваш сайт взломают снова, то очистку сайта сделают бесплатно.

Вы получите и бесплатную проверку сайта на год и защиту от атак SQLi, XSS или брутфорса.

SiteLock — бренд, которому многие доверяют безопасность сайта, оказывающий в том числе и услуги удаления вредоносного кода. Сервис называется SiteLock911.

Механизм работы SiteLock911 отличается от других. Сначала программа скачивает файлы сайта, затем проверяет код, удаляет вредоносный скрипт и загружает исправленные файлы на сервер.

Все пакеты SiteLock предусматривают удаление вредоносного кода, а также следующие услуги:

- базовая защита от DDoS-атак

- ускорение сайта (через глобальные сети доставки контента, минификацию, оптимизацию изображений, кэширование, сжатие и т.д.)

- файрвол для веб-приложений

- ежедневная проверка сайта на наличие вредоносного кода

- значок доверия

Если нужно устранить последствия взлома сайта и защитить его у в будущем, стоит попробовать SiteLock.

Virusdie — сервис с говорящим названием. Он непрерывно проверяет сайт на наличие вредоносного кода и автоматически удаляет его после того, как находит.

Virusdie также защищает сайт от XSS, SQLi, DDoS-атак, помогает с резервным копированием и восстановлением данных и т.д.

Стоимость услуг Virusdie начинается от $4.99 в месяц.

Я бы хотел упомянуть еще два инструмента для защиты от DDoS-атак:

- CloudFlare

- Incapsula

Надеюсь, перечисленные инструменты помогут вам восстановить взломанный сайт и работу вашей компании.

Ребятки спасайте! Не раз видел,как доблестные пикабушники помогают людям на этом замечательном сайте,поэтому я даже специально зарегестрировался,чтобы написать этот пост. В общем,словил по глупости вирусов,скачал бесплатного касперского,все проверил и удалил,но теперь у меня постоянно вылезает сообщение "Заблокирован переход по вредоносной ссылке" буквально каждые 3 секунды. Все попытки найти эту программу успехом не увенчались,сначала в реестре Касперского она называлась "Fellowrat125",но теперь рекламная программа носит название "Impressvalley". Я пробовал залезать в планировщик заданий,в автозагрузку, скачивал adwcleaner,удалял все расширения и переустанавливал браузер,но ничего не помогло. Вся надежда на вас,что мне делать?:(

Ты не на том сайте зарегистрировался, тебе на вирусинфо надо.

Здесь в основном обсуждают кто на кого насрал.

Вот кстати все антивирусники в основном игнорируют такие проблемы. Реальной угрозы нет, а вот рекламу пусть смотрят.

Скачайте Dr.WebCureIT и проверьте все на своем жестком диске предварительно отключив интернет соединение. И нет с касперским он конфликтовать не будет, как и с другими антивирусными программами.

p/s от себя добавлю, что эта утилита спасала меня не раз т.к. она ежедневно обновляет свою базу данных, но это не является абсолютной панацеей для вашего системника и я не могу гарантировать 100% излечение, но все же стоит попробовать:)

и загрузив винду в безопасном режиме

Касперский каждые 3-4 секунды выдает сообщение в правом нижнем углу,что заблокировал переход по вредоносной ссылке. Проверку делал с компьютера

формат Ц и переустановка винды, так проще, так легче, стираются ночи.

Помогает почти всегда. ИМХО

Посмотри в расписаниях планировщика заданий. вполне возможно что вызов вирусной ссылки идет именно оттуда

Затем обновляешь и запускаешь полный скан. После удаляешь все что она нашла.

И да неплохо было бы грохнуть папку профиля Chrome если через него сидишь.

удалить или переименовать папку Default.

Вместо слова пользователь подставь имя своего пользователя.

Только надо иметь ввиду, что похерятся все настройки и сохраненые пароли пользователя.

Но профиль удалять, только если после первых двух действий проблема не ушла.

Тут просто нужно для себя решить — проще винду переустановить, или Каспера купить:)

На всякий случай почистил в ccleaner все,но вот в автозагрузке запутался,какие процессы должны настораживать?

Собственно можешь отключить все. Не удалять а отключить. Оставь только ctfmon (языковая панель). Перезагрузка и посмотреть что получится. Зачастую такие рекламные дрючки в названии маскируются под известные бренды, мне встречался с именем касперский секьюрити, который не имел к касперскому никакого отношения. Да и какая винда у тебя? Не мешает в папке programdata персмотреть все папки по размерам. Там зачастую скрываются батники с кучей ссылок рекламных. Ну вообщем маса вариантов.

1. Убери Касперского на хер и Аваст тоже и Доктора Веба.

2. Установи NOD32 (4-6 версии) и NORTON360 (2007-2011г).

3. Обнови антивирусную базу, но не программы.

4. Проверь комп по максимуму каждым.

5. Сделай дефрагментацию и проверку на наличие ошибок.

6. Снова жёсткая проверка антивирусами.

Прим. Нортон и Нод не считают друг друга вирусами.

На всё около 12-20 часов.

После каждого пункта трижды прочитать "Отче наш".

Бисмилляхи Рахмани Рахим

Весной прошлого года поймал какую то дрянь (жрала ресурсы компа и мешала запуску игр).

Сделал так и всё в порядке.

Кстати. сидели эти ублюдки в папке программы МайлРу.

Одно жаль, Нортон только на три месяца и обновить пароль, даже триал - невозможно. Только покупка лицензии.

Антивирусная маска

![]()

Чем болеют братья наши железные — история компьютерных вирусов

Ушла эпоха, когда компьютеры и интернет воспринимались большинством, как высокотехнологичные игрушки для подростков. Теперь они, хотим мы того или нет — одна из несущих стен жизненного уклада каждого. Зараженный компьютер — это гораздо больше, чем досадная поломка дорогой техники. Это риск информационных, потенциально и репутационных, финансовых потерь. Подхватить грипп для многих уже гораздо менее неприятный сценарий, чем подхватить компьютерный вирус.

Между тем и сама железная зараза за годы ее существования изменилась кардинально. Если первые ее представители создавались научного интереса ради, с целью вендетты, ну или просто чтобы досадить как можно большему числу ламеров, то современная инфекция — это могущественное оружие, используемое для краж, рэкета (со взятием ПК в заложники), давления на конкурентов и выведения из строя целых предприятий.

А в 1975 году Джон Волкер написал PERVADE — подпрограмму для популярной (по меркам тех лет) игры ANIMAL, которая с помощью наводящих вопросов отгадывала названия задуманных игроком животных. С натяжкой ее можно назвать первым трояном. После каждой партии она модернизировала игру новыми вопросами, а заодно и копировала ее во все директории компьютера, чем основательно замусоривала и без того скудную память. А ведь Волкер всего-то навсего хотел упростить распространение ANIMAL и избавить себя от нескончаемых просьб, желающих выслать им очередную копию игры.

Вирус Elk Cloner, который многие считают первым истинным вирусом, получившим массовое распространение на пользовательских компьютерах, изначально задумывался, как невинная шалость в духе Крипера. В 1981 году он принялся заражать Apple II, перемещаясь между машинами с помощью дискет. На каждый 50-й запуск системы он выводил на экраны стихотворение:

Elk Cloner: программа с индивидуальностью

Она проникнет во все ваши диски

Она внедрится в ваши чипы

Она прилипнет к вам как клей

Она даже изменит оперативную память

Cloner выходит на охоту!

Вредительских функций написавший Cloner 15-летний школьник Ричард Скренет не предусматривал. Однако своенравный вирус повадился портить диски с нестандартными версиями DOS, удаляя содержимое резервных дорожек. Ущерб в таких случаях был уже вполне осязаем, в отличии от душевных страданий, вызванных стишком-дразнилкой.

Многие ругают антипиратскую защиту игр Denuvo, но в 80-е методы борьбы с пиратами были куда менее гуманны. В 1986 году братья Фарук Альви решили защитить свою программу для наблюдения за сердечным ритмом от незаконного копирования при помощи вируса Brain. Он заражал загрузочный сектор жесткого диска, замедлял работу и вежливо предлагал позвонить создателям нелегально установленной программы, чтобы излечиться. Только в США оказались заражены 18 тысяч компьютеров, а братья Альви первыми познали гнев недовольных антипиратской защитой пользователей.

А вот вирус Jerusalem был написан чистейшего зла ради в 1987-м. Он заражал файлы EXE, COM и SYS. Каждый раз при активации запрашиваемые файлы увеличивались в размере, что приводило к захламлению памяти. Также через полчаса после запуска системы Jerusalem серьезно замедлял ее работу, изменяя время прерывания процессов. Но то были лишь цветочки. Во всей красе Jerusalem проявлял себя в пятницу 13-го, уничтожая любой запущенный в этот день файл.

Первый сетевой червь-шпион атаковал ARPANET в 1988. По замыслу создателя Червь Морриса должен был лишь собирать данные о владельцах ПК, подключенных к ARPANET. Для проникновения он использовал уязвимости почтовых сервисов и сетевых протоколов. Червь Морриса подбирал пароль по словарю и инфицировал компьютер, если не обнаруживал на нем своей копии. Но, даже если копия вируса на компьютере уже была, с небольшой периодичностью червь инфицировал его повторно. На всякий случай. Это и послужило основным источником проблем. Компьютеры заражались многократно, работа системы все больше замедлялась, вплоть до полного отказа. Суммарный ущерб от действий червя оценили в 96 миллионов долларов. Обескураженный непредвиденными последствиями создатель сам сдался полиции, благодаря чему отделался штрафом и исправительными работами.

Первый зловред-вымогатель, словно благодаря ясновидению, позволившему его создателю предсказать масштабы пандемии, вызванной его потомками в будущем, был окрещен — AIDS (СПИД). Вирусописец Джозеф Попп собственноручно разослал около 20 000 дискет с вирусом (каторжный труд, в сравнении с современной почтовой спам-рассылкой, посредством пары кликов). Дискеты манили новой информацией о настоящем НЕкомпьютерном вирусе СПИДА, но после проникновения зараженной дискеты в дисковод PC, в определенном смысле происходило именно то, чего беспечные пользователи и боялись — инфицирование. Через 90 запусков компьютера AIDS шифровал все файлы, оставляя в доступности лишь README, в котором находилось предложение отправить деньги на почтовый ящик в Панаме в обмен на восстановление доступа к информации. Во время обналичивания такого чека Джозефф Попп и был арестован и впоследствии осужден за вымогательство.

Вирусы лихих 90-х были не в пример добрее и невиннее своего десятилетия. Часто они писались ради забавы и самовыражения, вне зависимости от того сколько бед приносили. Так, вирус Walker раз в 30 секунд отправлял гулять по экрану дедушку. По-видимому, из уважения к старости, пока дедушка ковылял, компьютер зависал и не реагировал на команды пользователя. Романтичный вирус Girls признавался в любви всем девочкам и запускал песню Yesterday группы The Beatles. А Mars Land каждый час по полминуты заставлял пользователей любоваться высококачественной 3D-моделью поверхности Марса.

1995 год ознаменовался появлением первого макровируса Concept. Инновационные вирусы распространялись при помощи макросов в документах Word. Для их написания не нужно было владеть языком программирования, достаточно лишь разобраться в WordBasic (чему тоже далеко не каждую бабушку можно научить, но все же). Вирусоделие пошло в массы, и к 1998 году число вредоносного ПО увеличилось почти в 4,5 раза.

В свою очередь, вирус Conficker в лучших традициях вестернов заставил объединиться в борьбе с ним крупнейшие корпорации — Microsoft, Dr.Web, Kaspersky Lab, ESET, Symantec. А Microsoft даже пообещала 250 тысяч долларов тому, кто найдет создателя червя. Conficker осущесталял свои гадкие планы с помощью все того же пресловутого переполнения буфера. В первую очередь он отключал службы обновления и защиты Windows и блокировал сайты производителей антивирусов, а потом зомбировал компьютер и подключал его к ботнет-сети. Специалисты пришли к выводу, что главной целью вредителя была проверка его способностей к размножению.

В 2012 году эволюция вирусов дала новый виток. Теперь они стали реальным кибероружием и средством шпионажа. Аналитикам Лаборатории Касперского пришлось изрядно попотеть с обнаружением ряда вредоносных программ. Таких как – Flame, Gauss, Red October, NetTraveler и Icefog. Все они заслуженно могут носить звание кибер-агентов 007, поскольку каждый вирус детально изучал и похищал важную правительственную, дипломатическую и финансовую информацию. Жертвами хакерских атак стали более 40 стран.

В марте 2016 года взошла звезда ужасного, но великого Пети (Petya), положив начало новой вирусной эпохе. Программа-вымогатель превращала файлы пользователей в тыкву, шифруя MBR-данные, которые нужны компьютеру для загрузки операционной системы. Для расшифровки она требовала от пользователей выкуп в биткоинах.

В 2017 году явил себя свету еще один червь-шантажист — WannaCry. Программа угрожала уничтожить все зашифрованные файлы через неделю после заражения, если владелец не заплатит выкуп в размере примерно 300 долларов США, но в криптовалюте. Необходимую сумму следовало перечислить в течение 3-ех дней, в противном случае — сумма удваивалась.

Всего через месяц после атаки WannaCry вернулся Petya. Новой модификации дали название NotPetya (интересно, кто-то уже пробовал называть так детей?). Петя новый — трюки старые. Для получения доступа к компьютеру программа использовала те же уязвимости системы, что и WannaCry при помощи эксплойта EternalBlue (предположительно разработан АНБ) и бэкдора DoublePulsar. Отдавать дань за возвращение своих информационных богатств было абсолютно бессмысленно — вирус уничтожал данные, а электронный адрес хакерских дел мастеров уже заблокировали провайдеры.

Читайте также: