Защита от вирусов администратор

В некоторых случаях при использовании стороннего антивируса, бывает, что Защитник Windows автоматически не отключается и в таком случае пользователь прибегает к различным способам принудительного отключения встроенного антивируса.

В этой статье мы поэтапно разберем все способы решения проблем с обратным запуском Защитника Windows 10.

Итак, если вы столкнулись с тем, что Защитник автоматически не включается и в Параметрах Windows 10 сообщает об отключении системным администратором, то тогда вам стоит выполнить перечисленные ниже рекомендации.

Вредоносная программа может различными способами блокировать включение Защитника Windows. В первую очередь зловредную программу нужно удалить. Для этого выполните сканирование системы антивирусным сканером, стоит выполнить сканирование даже двумя различными сканерами. Советую выбрать сканер из числа Рекомендуемых сканеров на странице: Антивирусные сканеры.

Для лучшей эффективности работы сканеров, проводить сканирование советую в Безопасном режиме загрузки системы.

После того как угроза была устранена, пользователь может столкнутся с тем, что из-за последствий работы вредоносной программы, Защитник Windows все еще не запускается. Для её решения переходим к следующему этапу рекомендаций.

Вредоносная программа или ошибка другой программы могут нарушить целостность системных файлов Windows 10. Это так же может повлиять на работу Защитника Windows.

Для восстановления системных файлов Windows нужно в меню Пуск ввести слово Командная строка или cmd.exe и запустить её от имени Администратора (нажмите правой кнопкой мыши по приложению Командная строка и из появившегося списка действий выберите Запуск от имени администратора).

После того как вы открыли Командную строку от имени Администратора переходим непосредственно к восстановлению поврежденных файлов. В первую очередь с помощью инструмента DISM мы выполним проверку и исправления внутреннего системного образа Windows 10, с помощью которого чуть позже будем восстанавливать файлы системы.

В командной строке Windows поочередно вводим следующие команды DISM:

Следующая команда, как и команда выше, выполняют проверку целостности образа Windows без его восстановления:

Команда восстановления поврежденного образа Windows:

Завершив восстановление образа Windows, переходим к восстановлению системных файлов. Оба этапа являются важными для восстановления повреждений системы.

В Командной строке выполняем команду:

Распространенным способом отключения Защитника является отключение с помощью системного реестра. В нашем случае мы будем включать Защитник через редактирование реестра.

В первую очередь нам нужно удалить ключи реестра, отвечающие за отключение Защитника Windows.

Редактор реестра можно открыть через меню Пуск или запуском команды regedit.exe (клавиша Win в сочетании с клавишей R ).

Перед началом любой правки реестра советую сделать резервную копию реестра. Для этого в меню редактора реестра выберите Файл > Экспорт и сохраните указанный файл.

Открыв редактор реестра, в его адресной строке вводим следующий путь:

Если в папке реестра есть подпапка с названием Real-Time Protection, то её нужно удалить, нажав на неё правой кнопкой мыши и выбрать Удалить.

Далее нам нужно создать ключ DisableAntiSpyware:

- Щелкните правой кнопкой мыши по папке “Windows Defender”, выберите Создать > Параметр DWORD (32 бита).

- Назовите параметр DisableAntiSpyware и нажмите Enter.

- Щелкните дважды по созданному ключу и установите значение от 0, затем нажмите ОК. Важно, значение обязательно должно быть 0, т.к другое значение отключит Защитник Windows.

После внесения изменений в реестр, необходимо перезагрузить систему.

С помощью редактора групповой политики Windows, можно так же отключать или включать Защитник Windows.

- Для открытия редактора групповой политики нажмите на иконку Поиск (или клавишу Win + R ) и введите gpedit.msc.

- Нужный нам параметр расположен по следующему пути:

- В правой части окна выберите политику Выключить антивирусную программу “Защитник Windows”. В появившемся окне установите состояние политики на Отключено или Не задано и примените изменение, затем нажмите ОК.

- Затем перейдите по следующему пути:

- В правой части окна выберите политику Включить наблюдение за поведением. В появившемся окне установите состояние политики на Отключено или Не задано и примените изменение, затем нажмите ОК.

- Находясь в разделе “Защита в режиме реального времени” выберите политику Отслеживать активность программ и файлов на компьютере. В открывшемся окне установите состояние политики на Не задано и примените изменение, затем нажмите ОК.

- Находясь в разделе “Защита в режиме реального времени” выберите политику Включить проверку процессов, если включена защита реального времени. В открывшемся окне установите состояние политики на Не задано и примените изменение, затем нажмите ОК.

- Находясь в разделе Защита в режиме реального времени” выберите политику Проверять все загруженные файлы и вложения. В открывшемся окне установите состояние политики на Не задано и примените изменение, затем нажмите ОК.

Затем перезагрузите систему.

Если вы пользуетесь программой O&O ShutUp10 или другими подобными утилитами, то самое время вспомнить о них и в их настройках выключить опцию отключения Защитника. После применения изменений нужно перезагрузить систему.

Бывают случаи, когда ни один из описанных выше способов не помогает включить Защитник. Пользователь все так же получает сообщение о том, что "Невозможно открыть данное приложение. Ваш системный администратор отключил Центр безопасности Защитника Windows".

В таком случае должен помочь следующий твик реестра - Включить Защитник Windows reg.zip. Твик реестра нужно обязательно запускать в Безопасном режиме системы.

Примечание. Напомню, перед работой с реестром рекомендуется сделать резервную копию реестра (в меню редактора Файл > Экспорт).

В архиве два файла реестра, WinDefend.reg и wscsvc.reg, поочередно нажимаем на них правой кнопкой мыши и из выпадающего списка выбираем Слияние.

Перезагружаем систему. Скорее всего после проделанных рекомендаций у вас включится Защитник Windows.

Владимир Бондарев

Как правильно организовать оборону компьютерных сетей от вредоносного ПО.

Статья адресована начинающим системным администраторам.

Под антивирусной защитой я подразумеваю защиту от любого вредоносного ПО: вирусы, трояны, рут-киты, бэк-доры,…

Все рекомендации относятся больше к Windows.

1 Шаг по антивирусной защите – установка антивирусного ПО на каждом компьютере в сети и обновление не реже чем ежедневно. Правильная схема обновления антивирусных баз: за обновлениями ходят 1-2 сервера и раздают обновления всем компьютерам в сети. Обязательно ставьте пароль на отключение защиты.

Рекомендую применять антивирусы от разных производителей, например, на рабочих станциях Касперский, на почтовых и прокси-серверах M cAffee.

У антивирусного ПО много недостатков. Главный недостаток - они не ловят вирусы, написанные на заказ и которые не получили широкого распространения. Второй недостаток– они нагружают процессор и занимают память на компьютерах, кто-то больше (Касперский), кто-то меньше (Eset Nod32), это надо учитывать.

Установка антивирусного ПО – обязательный, но недостаточный способ защиты от вирусных эпидемий, часто сигнатура вируса появляется в антивирусных базах на следующий день после его распространения, за 1 день вирус может парализовать работу любой компьютерной сети.

Обычно системные администраторы останавливаются на 1 шаге, хуже того, не доводят его до конца либо не следят за обновлениями и рано или поздно заражение все-таки происходит. Ниже перечислю другие важные шаги по усилению антивирусной защиты.

2 Шаг. Политика паролей. Вирусы (трояны) умеют заражать компьютеры в сети подбирая пароли к стандартным учетным записям: root, admin, Administrator, Администратор. Всегда используйте сложные пароли! За учетные записи без паролей либо с простыми паролями системный администратор должен быть уволен с соответствующей записью в трудовой книжке. После 10 попыток неверного ввода пароля учетная запись должна блокироваться на 5 минут, чтобы защититься от брут-форса (подбор пароля методом простого перебора). Встроенные учетные записи администраторов крайне желательно переименовать и заблокировать. Периодически пароли нужно менять.

3 Шаг. Ограничение прав пользователей. Вирус (троян) распространяется по сети от имени пользователя, который его запустил. Если у пользователя права ограничены: нет доступа на другие компьютеры, нет административных прав на свой компьютер, то даже запущенный вирус ничего не сможет заразить. Нередки случаи, когда сами системные администраторы становятся виновниками распространения вируса: запустили админ кей-ген и пошел вирус заражать все компьютеры в сети…

4 Шаг. Регулярная установка обновлений безопасности. Это сложная работа, но делать ее надо. Обновлять нужно не только ОС, но и все приложения: СУБД, почтовые серверы.

5 Шаг. Ограничение путей проникновения вирусов. Вирусы попадают в локальную сеть предприятия двумя путями: через сменные носители и через другие сети (Интернет). Запретив доступ к USB, CD-DVD, вы полностью перекрываете 1 путь. Ограничив доступ в Интернет, вы перекрываете 2 путь. Этот метод очень эффективен, но тяжело реализуем.

6 Шаг. Межсетевые экраны (МСЭ), они же файерволы (firewalls), они же брэндмауэры. Их нужно обязательно устанавливать на границах сети. Если ваш компьютер подключен к Интернет напрямую, то МСЭ должен быть включен обязательно. Если компьютер подключен только к локальной сети (ЛВС) и выходит в Интернет и другие сети через серверы, то на этом компьютере МСЭ включать необязательно.

7 Шаг. Разделение сети предприятия на подсети. Сеть удобно разбивать по принципу: один отдел в одной подсети, другой отдел – в другой. На подсети можно делить на физическом уровне (СКС), на канальном уровне (VLAN), на сетевом уровне (не пересекаемые по адресам ip подсети).

8 Шаг. В Windows есть замечательный инструмент по управлению безопасностью больших групп компьютеров – это групповые политики (ГПО). Через ГПО можно настроить компьютеры и серверы так, что заражение и распространение вредоносного ПО станет практически невозможным.

9 Шаг. Терминальный доступ. Поднимите в сети 1-2 терминальных сервера, через которые пользователи будут ходить в Интернет и вероятность заражения их персональных компьютеров упадет до нуля.

10 Шаг. Отслеживание всех запускаемых на компьютерах и серверах процессов и служб. Можно сделать так, чтобы при запуске неизвестного процесса (службы) системному администратору приходило уведомление. Коммерческое ПО, которое умеет это делать, стоит немало, но в некоторых случаях затраты оправданы.

Если вы подключаете свой компьютер к интернету, разрешая другим людям пользоваться своим ПК или используете файлы совместно с другими, следует принять меры для защиты компьютера от потенциальной угрозы.

К счастью, вы можете защитить себя, соблюдая некоторые простые меры предосторожности. В этой статье описаны угрозы и средства защиты.

Защитите свой компьютер средствами Windows

Защитить компьютер от потенциальных угроз помогут следующие средства:

- Брандмауэр. Брандмауэр защищает компьютер, не давая хакерам или вредоносным программам получить к нему доступ.

- Защита от вирусов. Антивирусное программное обеспечение помогает защитить компьютер от вирусов, червей и других угроз.

- Защита от шпионских и других вредоносных программ. Антишпионские программы помогают защитить компьютер от шпионских и других нежелательных программ.

- Windows Update. Windows может регулярно проверять наличие обновлений для вашего компьютера и автоматически устанавливать их.

Кроме того, Центр проверяет настройки обслуживания компьютера и предоставляет ссылки на средства устранения неполадок и другие инструменты для устранения проблем.

Использование брандмауэра

Брандмауэр – это программа или устройство, которое проверяет данные, поступающие из Интернета или локальной сети, и на основе текущих параметров принимает решение, нужно их пропускать или нет. Таким образом брандмауэр блокирует доступ к компьютеру для хакеров и вредоносных программ.

Брандмауэр Windows встроен в Windows и включается автоматически.

Если используется такая программа, как служба обмена мгновенными сообщениями или сетевая игра для нескольких пользователей, которым требуется принимать информацию из Интернета или сети, брандмауэр спрашивает, нужно заблокировать или разблокировать (разрешить) подключения.

Если вы решили разблокировать соединение, брандмауэр Windows создает исключение и не отражает запрос относительно этой программы в будущем, когда ей нужно будет получить данные из сети.

Защита от вирусов

Вирусы, черви и троянские кони – это программы, созданные хакерами, использующими интернет для заражения компьютеров. Вирусы и черви могут размножаться с компьютера на компьютер, а троянский конь попадает в компьютер, прячась в легальных программах, таких как заставка.

Деструктивные вирусы, черви и троянские программы могут стереть информацию с жесткого диска или полностью вывести компьютер из строя. Другие не наносят прямой ущерб, но снижают производительность и стабильность компьютера.

Антивирусные программы проверяют электронную почту и другие файлы компьютера на наличие вирусов, червей и троянских программ. При обнаружении опасности, антивирусная программа перемещает ее в карантин (изолирует) или полностью удаляет до того, как будет причинен вред компьютеру и файлам.

Windows не имеет встроенной антивирусной программы, но производитель компьютера может ее установить. Если такая программа не установлена, перейдите на сайт Поставщики антивирусного программного обеспечения для Windows, чтобы найти антивирусную программу.

Поскольку новые вирусы появляются ежедневно, важно выбрать антивирусную программу с возможностью автоматического обновления. Во время обновления программного обеспечения в список вирусов загружаются данные о новых вирусах, что защищает компьютер от новых атак.

Если вирусная база устареет компьютер уязвимым для новых угроз. Обновление обычно требует ежегодной подписки. Поддерживайте подписку для регулярного обновления.

Внимание! Если не использовать антивирусное программное обеспечение, компьютер может быть поврежден вредоносными программами. Также существует риск заразить вирусами другие компьютеры.

Защита от шпионских программ

Шпионские программы могут отображать рекламу, собирать информацию и изменять параметры компьютера, обычно, без вашего ведома. Например, шпионские программы могут устанавливать нежелательные панели инструментов, ссылки или предпочтения в браузере, изменять установленную по умолчанию домашнюю страницу или часто всплывающие рекламные объявления.

Некоторые шпионские программы ничем не выдают своего присутствия, но тайно собирают конфиденциальные сведения (например, введенный текст или список посещенных веб-сайтов). Большинство шпионских программ устанавливаются вместе с бесплатным программным обеспечением, но иногда даже простое посещение сайта приводит к заражению шпионской программой.

Чтобы защитить свой компьютер от шпионских программ, пользуйтесь антишпионской программой. Windows 7 включает встроенную антишпионскую программу Windows Defender, который включен по умолчанию. Windows Defender предупреждает о попытке шпионской программы установить себя на компьютер. Также эта программа может искать на компьютере шпионские программы и удалять их.

Поскольку каждый день появляются новые шпионские программы, Windows Defender нужно регулярно обновлять, чтобы выявлять новейшие угрозы и защищаться от них. Windows Defender обновляется при обновлении Windows. Для достижения высокого уровня защиты включите автоматическое обновление Windows (см. ниже). Дополнительные сведения см. Работа с программой Windows Defender.

Автоматическое обновление Windows

Microsoft регулярно разрабатывает важные обновления для Windows, которые помогают защитить компьютер от новых вирусов и других угроз, которые нарушают его безопасность.

Для скорейшего получения обновлений включите автоматическое обновление. Таким образом вам не нужно волноваться, что критические обновления Windows будут пропущены.

Обновления загружаются в фоновом режиме при подключении к Интернету. Обновления устанавливаются в 3:00, однако вы можете установить другое время. Если вы выключаете компьютер раньше, можно установить перед выключением. Иначе, Windows установит обновления при следующем включения компьютера.

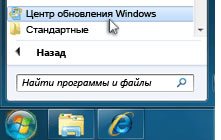

- Откройте службу Windows Update в Панели управления.

- Нажмите кнопку Изменить настройки.

- Выберите Автоматическая установка обновлений (рекомендуется).

Windows установит обновления компьютера, как только они будут доступны. Важные обновления предоставляют значительные преимущества в плане безопасности, в частности улучшения защиты и надежности компьютера.

Убедитесь, что в разделе Рекомендуемые обновления установлен флажок Включать рекомендуемые обновления при получении важных обновлений и нажмите кнопку ОК.

Рекомендуемые обновления могут исправлять некритичные неполадки и делать компьютер более удобным. Если будет предложено ввести пароль администратора или подтверждения введите пароль или подтвердите.

Установка последней версии браузера и постоянное его обновление

Использование последней версии браузера и постоянное его обновление – это два основных способа предотвращения проблем в Интернете.

В большинстве случаев последняя версия браузера содержит исправления проблем безопасности и новые функции, которые помогут защитить ваш компьютер и конфиденциальную информацию во время работы в Интернете.

Большинство веб-браузеров имеют функции безопасности, благодаря которым работа в Интернете становится безопаснее. Поэтому важно узнать, какие функции безопасности имеет браузер, и убедиться, что они включены.

Использование стандартной учетной записи

При входе в систему Windows обеспечивает вам определенный уровень прав и привилегий, который зависит от типа учетной записи. Существует три типа учетных записей: стандартный, администратор и гость.

Хотя учетная запись администратора предоставляет полный контроль над компьютером, использование стандартной записи может помочь обезопасить ваш компьютер. Таким образом, если другие люди (или хакеры) получат доступ к компьютеру, когда вы вошли в систему, они не смогут изменять параметры безопасности компьютера или учетные записи других пользователей.

Тип учетной записи можно проверить после входа, для этого выполните следующие действия:

Если сейчас используется учетная запись администратора, см. Изменение типа учетной записи.

Безопасное использование электронной почты

Осмотрительно относитесь к тому, какие вложения электронной почты открываете. Вложения электронной почты (т.е. прикрепленные к сообщениям электронной почты файлы) – это основной источник заражения вирусами. Никогда не открывайте вложения от неизвестных лиц. Если лицо отправителя вам известно, но вложений в сообщении не должно быть, убедитесь, что отправитель действительно послал вложения, прежде чем его открывать.

Внимательно следите за безопасностью личной информации. Если сайт запрашивает номер кредитной карты, банковские реквизиты и другие личные сведения, убедитесь, что этому веб-сайту можно доверять и его система транзакций безопасна.

Будьте осторожны, щелкая гиперссылки в сообщениях электронной почты. Гиперссылка часто используются как часть вредоносных программ и афер, также они могут передавать вирусы. Открывайте ссылки только в сообщениях, которым доверяете.

Установите дополнительные компоненты только с сайтов, которым вы доверяете. Надстройки служат для отображения панелей инструментов, биржевых курсов, видео и анимации на веб-страницах. Однако надстройки могут устанавливать также шпионские и другие вредоносные программы. Если веб-сайт предлагает установить надстройку, проверьте, что ему можно доверять.

Несмотря на повсеместное распространение компьютеров, для многих они остаются загадочными черными ящиками. А информация, которая хранится на компьютерах, становится все интереснее: банковские карты, электронные подписи, всевозможные личные кабинеты, цифровые валюты и кошельки, персональные данные — злоумышленникам есть чем поживиться. Даже если компьютер не содержит никакой информации и используется только для игр, его мощности хакер может использовать для своих целей: например, для рассылки назойливой рекламы или майнинга криптовалюты. О том, какие напасти окружают ваш компьютер и как от них защититься — эта статья.

Вирусы: безобиднее, чем вы думаете…

Благодаря кинематографу и новостным сюжетам о существовании компьютерных вирусов знают все — даже те, кто никаких дел с компьютерами не имеет. Однако знания эти не всегда соответствуют действительности — благодаря Голливуду многие представляют компьютерные вирусы как некую форму квази-жизни, способную распространяться по проводам и заражать любые электроприборы, вызывая в них ненависть к людям.

На самом же деле, вирусы — это всего лишь программы, способные запускаться и распространяться на компьютере самостоятельно, без ведома пользователя. Для лучшего понимания желательно считать вирусами только те программы, которые действительно распространяются и запускаются самостоятельно.

Но недочеты в системе постоянно исправляются и вирусам сложнее запуститься самостоятельно. А если вирус не запустился, то вредить и распространяться дальше он не может. Поэтому нужен какой-то способ, чтобы запускать заразу. И такой способ есть — это вы сами.

Трояны: пятая колонна

Что такое троян, можно легко понять из его названия. Эти программы, так же, как и знаменитый троянский конь из древнегреческих мифов, маскируются под что-то другое — полезную утилиту или вспомогательную программу в составе какого-нибудь ПО. Так же, как троянцы сами занесли коня в осажденную Трою, пользователь сам запускает трояна на своем компьютере.

С троянами получается неприятная ситуация: вы точно не знаете, что именно вы запускаете. Действительно ли это безобидный документ по работе? Это точно фотография и ничего более? Эта программа действительно будет выполнять только то, что заявлено в описании?

Не все сайты одинаково полезны: вредоносные скрипты

Возросшие возможности веб-страниц привели к появлению уязвимостей, которыми не замедлили воспользоваться злоумышленники: теперь просто посещение сайта, даже без нажатия кнопок и скачивания документов, может привести к заражению вашего компьютера или перехвату информации.

И вы, опять же, скорее всего ничего не заметите.

Самооборона бессильна?

Можно ли самостоятельно противостоять всем этим угрозам, без использования дополнительных программ? Конечно, можно и нужно! Это очень просто:

Не запускайте всё подряд. Любые сомнительные файлы, которые непонятно как оказались у вас в загрузках, на рабочем столе, в присланном письме или где-то еще, могут оказаться заражены. Казалось бы, вы их запустили и ничего не произошло. Но вирус уже начал работать и остановить его непросто. Троян при этом гораздо хитрее: файл будет запускаться и даже делать то, что нужно. Но одновременно с ним запустится вредоносный процесс.

Скачивайте программы только из официальных источников. Если программа бесплатная, то ее можно загрузить со страницы компании-разработчика. Если программа платная, а вам ее предлагают даром, подумайте: с чего такая щедрость?

Посещайте только проверенные сайты. Сегодня для авиакомпаний, интернет-магазинов и прочих организаций, где принято расплачиваться картой, могут создаваться сайты-клоны, которые выглядят правильно, но работают не совсем так, как вы предполагаете.

Вот и все правила. На первый взгляд все просто и очевидно. Но будете ли вы каждый раз лично звонить друзьям и коллегам, чтобы убедиться, что именно они послали вам это электронное письмо с прикрепленным файлом или ссылку в социальной сети? Знаете ли вы наизусть официальные сайты всех компаний и авторов программ, чтобы им доверять? Да и где взять список проверенных сайтов?

Кроме того, даже официальные сайты иногда взламываются и под видом настоящих программ распространяются зараженные. Если уж продвинутые пользователи могут не заметить такого, то что говорить об обычных интернет-путешественниках, которые только начинают осваивать просторы сети?

В конце концов, постоянная поддержка обороны — это стресс. Если подозревать каждого отправителя письма или сообщения, каждую программу, каждый сайт и каждый файл — проще выключить компьютер и не включать его вообще.

Или можно просто возложить часть обязанностей по защите компьютера на специальные программы.

Антивирус: от чего защищает?

Установить антивирус — мысль логичная. При этом правильнее будет пойти в магазин и этот антивирус приобрести за деньги, а не скачивать в сети первый попавшийся бесплатный. Во-первых, бесплатные антивирусы часто навязывают свои платные версии, что логично. Во-вторых, по незнанию можно вместо антивируса установить бесполезную, а то и вредную программу.

Исторически антивирусы занимались только поиском и удалением вирусов, лечением зараженных документов — то есть работали с файлами на диске и информацией в оперативной памяти. Именно так они работают и сегодня: постоянно проверяют свежие файлы, сканируют подключаемые карты памяти и флешки, тщательно наблюдают за работающими программами и теми, которые вы только собираетесь запустить.

Файрвол — защищаемся от сетевых атак и хакеров

В состав современных операционных систем (Mac OS, Windows) они входят по умолчанию. В них не очень много настроек, но они вполне понятны для обычного пользователя.

Более надежной выглядит защита сторонним брандмауэром — если он настроен на блокирование любых соединений от неизвестных программ, деятельность трояна он пресечет на корню. Штатный брандмауэр Windows по умолчанию этого делать не будет, а настройка его — дело не такое уж простое.

Если вы хотите иметь полный контроль над сетевой деятельностью программ, то существуют гибкие в настройке файрволы, например, бесплатные ZoneAlarm Free Firewall, Glasswire, Comodo и другие.

Антивирусные комплексы

Здравый смысл как лучшая защита

Никакая защита не поможет, если вы сами не будете соблюдать при работе за компьютером определенные правила безопасности:

Читайте также: