Плагин это вирус или нет

Один из положительных аспектов сотрудничества с разработчиками, которые предоставляют решения безопасности для SOHO и рынка Enterprise — это доступ к информации об атаках и вредоносном ПО. Из полученных данных эксперты лаборатории узнают, что угрозы, отправляющиеся по протоколам HTTP и HTTPS с использованием техники скрытых загрузок, являются очень распространенной в последнее время проблемой. Продукты Avira заблокировали более 3 миллионов вредоносных ссылок за последние 12 месяцев.

С другой стороны, от сообщества “Лаборатории Касперского” специалисты AVLab узнали, что за период с января по октябрь 2018 года, количество атак и вредоносных файлов, заблокированных модулем веб-защиты, встроенным в продукты Касперского насчитывает более половины миллиарда в мире и 18 миллионов в Польше. Статистика связана с анонимными телеметрическими данными, собираемыми с конечных устройств, поэтому чем больше сообщество пользователей, тем более точные данные можно получить.

Статистика угроз в Польше и в мире

Подробная информация по типам атак была предоставлена компанией Check Point. Вендор зарегистрировал 325 и 458 HTTP и HTTPS кибератак, совершающихся каждый день на организации в Польше и в мире, соответственно. В Польше около 68% атак представляют собой заблокированные попытки взаимодействия между вредоносными программами и командными серверами. Каждая третья атака (30%) отвечает за эксплуатацию уязвимости в приложениях или операционной системе. Остальные 2% касаются вредоносных веб-сайтов.

Лаборатория AVLab систематически получает информацию об увеличении числа атак по Интернет протоколам, поэтому было решено провести тестирование расширений, доступных в Интернет-магазине Chrome. Эксперты понимают, что многие пользователи не имеют адекватной защиты или используют продукты без фильтрации вредоносных ссылок в веб-браузерах. В связи с этим, выбор пал на тестирование расширений для веб-браузеров, которые перехватывают и фильтруют весь сетевой трафик, блокируя вредоносный контент и приложения.

Тестирование продолжалось с 10 по 23 октября 2018 года. В течение данного периода времени был проверен уровень защиты следующих расширений в браузере Chrome с помощью тестовой коллекции, состоящей из 1870 уникальных образцов угроз:

* Решение “Check Point Sandblast Agent for Browser” доступно в двух вариантах. Бесплатная версия защищает только от фишинг-атак. Коммерческая версия также защищает от загрузки вредоносных файлов за счет использования технологии моделирования угрозы в защищенной среде. Использование Threat Extraction analyzer (TEX) позволяет воссоздать версию файла, который лишен, предположим, вредоносных макрокоманд. Данный файл можно запустить без каких-либо последствий, что гарантирует отличную защиту от угроз нулевого дня.

** Использовались списки: Malvertising filter list by Disconnect, Malware Domain List, Malware domains, Spam404

Расширение Check Point Sandblast Agent for Browser должно быть подключено к устройству SandBlast или эквиваленту в облачном пространстве – в сервисах SandBlast Cloud, в которых обрабатываются неизвестные файлы. Подобные файлы представляют потенциальную опасность для организаций. Расширение можно настроить таким образом, чтобы анализируемый файл не скачивался и не запускался в автоматическом режиме или вручную пользователем, пока не будет выполнена его проверка в качестве результата скрытой загрузки. Расширение было специально разработано для интеграции с популярными сервисами Check Point, которые обеспечивают безопасность сети за счет блокировки обнаруженных вредоносных программ. Бесплатная версия расширения не занимается сканированием загруженных угроз, поэтому была протестирована коммерческая версия по просьбе компании-разработчика.

Для тестирования использовался следующий алгоритм.

Задача системы тестирования – автоматизация управления решением безопасности, настроенной рабочей станции и перехват вредоносных образцов с атак на специальные сетевые приманки. Основа проекта построена на базе дистрибутива Ubuntu 16 LTS, а тестовая система под названием PERUN была оснащена различными модулями для анализа образцов вирусов, сопоставления и парсинга собранных журналов, а также управления системами Windows 10. Система PERUN создана с помощью комбинации скриптов на языках программирования NodeJS и Python. Данное решение позволит делегировать самую время затратную работу вычислительным мощностям рабочих станций, позволяя представить результаты антивирусной защиты из двух областей: против угроз в реальном мире и против новых технологий обхода мер безопасности.

Идеальный источник образцов должен предоставлять новые и различные типы вредоносных программ. В данном случае “свежесть” собранных образцов является очень важным фактором, потому что она позволяет получить наиболее релевантную информацию о защите против реальных угроз в сети. Образцы, используемые в тесте, были перехвачены с сетевых приманок, которые являются очень важным инструментом для специалистов по безопасности. Основная задача ловушек для угроз – прикинутся “жертвой” (с точки зрения систем, сервисов и протоколов) и сохранить журналы атак, включая вредоносное ПО. AVLab использует ловушки низкого и высокого уровня интерактивности, которые эмулируют различные службы: SSH, HTTP, HTTPS, SMB, FTP, TFTP, MYSQL и SMTP.

Вредоносные программы, собранные на одной из приманок

Выше приведены локализации приманок, которые использовались для получения образцов вредоносных программ: Канада, США, Бразилия, Великобритания, Нидерланды, Франция, Италия, Чехия, Польша, Россия, Индия, Сингапур, Япония, Австралия, Южная Африка

Тест, который воспроизводит действия реального пользователя, является наилучшим с точки зрения пользователей и разработчиков. Новые коллекции вирусов ежедневно захватываются с помощью приманок. Прежде чем образец будет помещен на тестовую машину, он проходит стадию тщательного анализа. Эксперты должны убедиться, что тестовую коллекцию попадут только 100%-ные зловреды. Ситуация, когда вирус не работает в системе, потому что он запрограммирован для другого региона, никогда не встречается в тестах AVLab. В связи с этим, пользователи и разработчики могут быть уверены, что используемое в тестах вредоносное ПО действительно может серьезно заразить операционную систему, независимо от того, из какой части мира оно поступает.

После анализа каждого вредоносного приложения, журналы вредоносной активности вводятся в системный журнал событий. Данное решение помогает экспортировать необходимую информацию из системного журнала в файлы CSV. Основываясь на собранных данных, специальные алгоритмы определяют, является ли конкретный образец, злонамеренным. AVLab часто публикует частичную информацию из каждого анализа на веб-сайте CheckLab в удобном для пользователя формате. Детали предоставляются производителям и, по запросу, дистрибьюторам.

Примеры параметров политики аудита. Windows 10 предоставляет доступ к очень подробной информации о системных событиях

Можно с уверенностью установить, смог ли продукт остановить угрозы с помощью сигнатурных или проактивных компонентов защиты. Анализ журналов является очень трудоемким процессом, поэтому разработаны алгоритмы, автоматизирующие данный процесс.

Примеры журналов, собранных программным обеспечением Bitdefender

Примеры журналов, собранных в результате активности шифровальщиков

Журналы событий, содержащие данные об изменении файловой структуры, системного реестра, запланированных заданий, входов в систему и обменных сетевых процессов, а также информацию о сетевых коммуникациях, позволяют предоставить полную информацию об изменениях, внесенных вредоносной программой. Например, если будет запущен зараженный документ Word с несколькими сценариями (visual basic, cmd, powershell), затем будет загружен, сохранен в %TEMP%, а впоследствии запущен вредоносный объект, то соответствующая информация появится в журналах событий. В результате будет зарегистрирована даже малейшая модификация, выполняемая вредоносным программным обеспечением. Является ли это угроза кейлоггером, бэкдором, руткитом, трояном, макровирусом или шифровальщиком уже неважно – журнал системных событий записывает все действия.

В данном тесте алгоритм ограничивался проверкой того, была ли вредоносная программа загружена в систему. Если не была, то это означает, что угроза была заблокирована в браузере тестируемым продуктом.

- Система PERUN каждое утро запускала рабочие станции с установленными продуктами. Затем выполнялось обновление баз сигнатур и файлов тестируемого решения в течение 30 минут.

- Убедившись, что рабочие станции с установленными продуктами готовы к тестированию, были сделаны снимки системы.

- Запускались все операционные системы с установленными продуктами, которые были запущены.

- Образец вредоносного ПО, отобранный для тестирования, был загружен веб-браузером Google Chrome на всех рабочих станциях.

- Если вредоносная программа была заблокирована на ранней стадии, она была отмечена в базе данных специальным идентификатором.

- На последнем этапе система тестирования ожидала завершения анализа на всех рабочих станциях, а затем возвращалась к предыдущим пунктам для анализа следующего образца вируса.

Потребность в бесплатных решениях защиты ПК является очень высокой, поэтому лаборатория AVLab не могла пропустить данный тип средств безопасности. У большинства протестированных решений результат отличался незначительно, что является свидетельством того факта, что многие разработчики делятся информацией об угрозах. Однако, нет сомнений в том, что расширение Check Point SandBlast Agent для браузера заняло лидирующие позиции (напомним, что бесплатная версия защищает только от фишинга).

Сертификаты присваивались в зависимости от полученных баллов:

Блокировка угроз на уровне 95-100% является очень хорошим результатом, но иная интерпретация результатов показывает другую сторону монеты.

Возьмем для примера Avira Online Security – решение заблокировало 1797 образцов, но проигнорировало 77 потенциальных попыток запуска вредоносного кода. Защита на уровне браузера очень важна, поскольку она позволяет отфильтровать известные типы вирусов и вредоносные веб-приложения, которые загружают дополнительные вредоносные компоненты в операционную систему.

Установленный активный антивирусный агент необходим для защиты от современных векторов распространения вредоносных программ. Важно помнить, что в распространении угроз задействованы не только протоколы HTTP / HTTPS. Большое количество атак совершается на учетные записи протоколов электронной почты (IMAP, POP3), совместное использование файлов, а также сетевые службы IIS для Windows Server, которые можно удаленно атаковать с использованием эксплойтов, введя вредоносную нагрузку в операционную систему.

Обеспечение безопасности всех потенциальных областей в операционной системе имеет решающее значение, поэтому браузерные расширения безопасности являются недостаточными средствами защиты, но в то же время необходимы, если они дополняются локальной защитой.

В этой статье мы подробно расскажем почему премиум темы и плагины для WordPress стоит скачивать только из надёжных источников (как, например, проект WPNULL.ORG) и с помощью каких инструментов вы сможете проверить тему или плагин на наличие вирусов или вредоносного кода.

1.1 В чём отличие бесплатных и премиум WordPress продуктов?

Бесплатные WordPress темы и плагины – это, как правило, некоммерческие продукты, созданные энтузиастами-любителями. Они редко обновляются, имеют очень слабую техническую поддержку или не имеют её вовсе, авторы не дают вам никаких обязательств или гарантий.

Премиум WordPress темы и плагины – это коммерческие продукты, созданные с целью их дальнейшей продажи, а также продажи сопутствующих услуг. Такие продукты регулярно обновляются, имеют широкие функциональные возможности, техническую поддержку и гарантии разработчиков.

1.2 Почему некоторые сайты в интернете предоставляют премиум темы и плагины бесплатно?

Очень часто на просторах интернета можно встретить сайты, на которых вам предлагают бесплатно скачать премиум (коммерческие) WordPress продукты. Посещая такой сайт в интернете, вы можете легко сделать следующие выводы:

1.3 Какие разновидности вирусов и вредоносного кода бывают и какие бывают последствия?

Давайте разберём, какие угрозы могут быть внутри файла, скачанного из ненадёжного источника.

Вирусы (черви, трояны, руткиты) – вредоносное программное обеспечение, созданное с целью нарушения нормальной работы компьютера, скрытого администрирования, кражи личных данных и пр.

Сейчас сложно найти человека, у которого не установлен файловый антивирус (например, Kaspersky Internet Security, Nod32, Dr.Web, Malwarebytes AntiMalware). Ещё сложнее представить человека, который запускает .exe файлы или отсылает SMS сообщения на незнакомые номера в попытке распаковать архив, скачанный с сайта, напичканного рекламными баннерами и всплывающими окнами. Поэтому угроза вирусов в файлах отходит на второй план.

Вредоносный код – это скрипты, внедряемые в код PHP или JavaScript, созданные с целью взлома сайтов, кражи личных данных, спам-рассылки, фишинга, чёрного SEO.

Если с вирусами всё понятно, то здесь ситуация намного сложнее – вредоносный код не является вирусом и, соответственно, не обнаруживается десктопными файловыми антивирусами, более того, на сегодняшний день в мире нет ни одного инструмента который со 100% вероятностью идентифицировал код как вредоносный.

Рассмотрим основные разновидности вредоносного кода:

- Спам-боты – вредоносный код, внедряемый в скрипты с целью рассылки спама через ваш веб-сайт (веб-сервер).

- Бэкдоры – вредоносный код, который позволяет злоумышленнику получить полный доступ к сайту с целью последующего дефейса, взлома севрера и т.п.

- XSS-скрипты – вредоносный код, внедряемый, как правило, с целью кражи личных данных посетителей вашего веб-сайта.

- Эксплойты – вредоносный код, позволяющий получить привилегированные права доступа к вашему веб-серверу через известные уязвимости в операционной системе и прикладном ПО.

- Редиректы – вредоносный код, который будет перенаправлять посетителей вашего веб-сайта на другой сайт без вашего ведома. Бывают различные виды редиректов, например, перенаправляться будут только пользователи, которые зашли на ваш сайт с мобильных устройств.

- Фишинговые скрипты – вредоносный код, который создаёт мошеннические страницы (копии известных сайтов), используя ваш веб-сервер.

- Рекламные скрипты – вредоносный код, который будет добавлять на страницы вашего сайта обратные ссылки на чужие веб-сайты.

1.4 Как проверить тему или плагин WordPress на наличие вредоносного кода?

В интернете довольно много статей, посвящённых инструментам проверки файлов на наличие вредоносного кода. Мы приведём здесь лишь самые популярные инструменты, которые мы сами используем в своей работе при проверке на вредоносный код и анализе на безопасность используемых скриптов.

Онлайн-сервисы

VirusTotal (https://virustotal.com)

ThemeCheck (http://themecheck.org)

PHP-антивирусы

Aibolit (https://www.revisium.com/ai)

Яндекс Манул

Плагины для WordPress

TAC (https://ru.wordpress.org/plugins/tac)

Antivirus (https://ru.wordpress.org/plugins/antivirus/)

Exploit Scanner (https://ru.wordpress.org/plugins/exploit-scanner)

Acunetix WP Security (https://ru.wordpress.org/plugins/wp-security-scan)

Sucuri Security (https://ru.wordpress.org/plugins/sucuri-scanner)

Wordfence Security (https://ru.wordpress.org/plugins/wordfence)

GOTMLS (https://wordpress.org/plugins/gotmls)

WP Antivirus Site Protection (https://ru.wordpress.org/plugins/wp-antivirus-site-protection)

Quttera Web Malware Scanner (https://ru.wordpress.org/plugins/quttera-web-malware-scanner)

Следует помнить, что использование любого инструмента не даст вам никаких гарантий при проверке темы или плагина на вредоносный код, и, если вы не уверены в надёжности источника, вам следует обратиться за помощью к профессионалам.

1.5 Что такое ложное срабатывание (false positive)

В последнее время многие пользователи довольно часто используют популярные онлайн-сервисы (например, virustotal.com) для проверки файлов на наличие вредоносного кода.

Сервис работает следующим образом: получает от вас файл, проверяет этот файл порядка 55 популярными и не очень антивирусами, и, в случае обнаружения хотя бы одним антивирусом, выводит информацию о том, что внутри файла присутствует вредоносный код.

Проблема в том, что в списке антивирусов могут присутствовать, например, китайские антивирусные решения, такие как Bkav, Jiangmin, Rising, Cyren. Такие антивирусы зачастую проверяют код просто на наличие конструкций вида eval, base64_encode/decode и подобных. Хотя наличие таких конструкций в php-коде вовсе не означает, что код вредоносный, и многие разработчики используют данные конструкции в своих целях (упаковка/распаковка данных, кастомные шрифты в css и другое).

По этой причине китайские антивирусы часто ругаются на абсолютно чистые файлы, скачанные напрямую у разработчиков. Это называется ложное срабатывание (на английском языке термин False Positive). Обычно на том же virustotal при проверке файлов показатель выявления при ложном срабатывании 1-2 (китайских) антивируса из 55. В случае, если показатель выявления выше – можно с большой долей вероятности говорить о том, что в проверяемом файле присутствует вредоносный код.

Наша поддержка иногда получает обратную связь о том, что virustotal ругается на чистые файлы. Никогда не нужно забывать о ложном срабатывании, однако в вопросах безопасности стоит оставаться бдительным и не использовать файлы, если вы не уверены в надёжности источника. Запомните! 100% инструмента проверки на вредоносный код не существует!

1.6 Что делать если хочется использовать премиум тему или плагин, но позволить себе купить их вы не можете

Ответ очевиден – найти надёжный ресурс в интернете, который предлагает купить премиум продукты для WordPress по более низкой стоимости.

Мы предлагаем вам ознакомиться с коллекцией премиум тем и плагинов на нашем проекте WPNULL.ORG. Наш сайт предлагает своим клиентам 100% оригинальные чистые файлы, скачанные напрямую с сайтов разработчиков, без вшитой рекламы, вирусов или вредоносного кода.

Мы покупаем премиум продукты оптом и при продаже не включаем в их стоимость техническую поддержку, поэтому наши цены значительно ниже, чем у разработчиков.

Вы также получите от нас консультацию или помощь, если у вас возникнут проблемы с установкой или настройкой продукта. Мы работаем на рынке премиум тем и плагинов WordPress уже 2 года, более 5000 клиентов доверяют нам и покупают продукты на WPNULL. Присоединяйтесь!

Здравствуйте, уважаемые читатели блога KtoNaNovenkogo.ru. Если говорить простым языком, то плагин — это дополнение (расширение возможностей) для какой-либо программы на вашем компьютере или движка сайта в интернете. Разработчикам очень трудно бывает предусмотреть все пожелания пользователей, поэтому они дают возможность сторонним разработчикам удовлетворять эти пожелания при помощи написания плагинов (от английского plugin).

Кроме того, если все возможные вещи предусмотреть в одном приложении, то оно станет очень тяжелым и неповоротливым, а благодаря плагинам этого не происходит, ибо каждый пользователь получает базовый функционал, а все остальное он сможет получить, скачав или установив нужное ему расширение.

Что такое plugin простыми словами и где их можно скачать?

Кстати, некоторые плагины даже сами могут напомнить вам о том, что их следовало бы установить. Знаете такие примеры? Наверняка. Все тот же Adobe flash player предложит установить или обновить себя в используемый вами браузер, когда его наличие будет необходимо для проигрывания видео контента на открытой странице.

Итак, давайте подытожим, что же такое плагины? В общем случае это программный блок, который можно будет установить (подключить) в основное приложение для расширения его функционала (добавления новых возможностей). Обратите внимание, что не каждое приложение имеет возможность установки плагинов — в нем должно быть это предусмотрено. Как правило, сам plugin самостоятельно (без этого приложения) работать не может.

Продолжая аналогию мы можем прийти в выводу, что обрастают большим количеством расширений только те приложения, которые популярны и способны собрать вокруг себя огромное количество пользователей и заинтересованных plugin-разработчиков. Так же и моя статья сможет собрать большое количество комментариев только при ее высокой популярности, актуальности и злободневности.

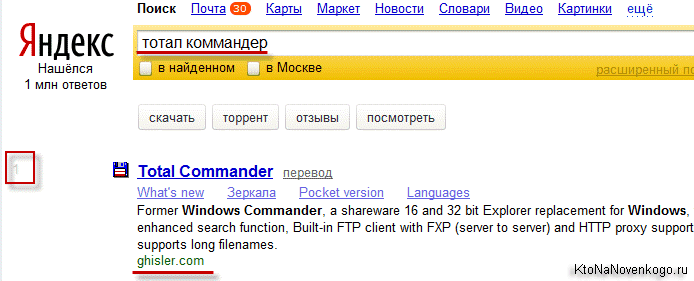

Где скачать нужный вам плагин для каждого конкретного приложения, вы сможете узнать на официальном сайте этой программы или движка сайта. Введите в Яндексе или Google название приложения, и первый сайт в органической выдаче и будет официальным с высокой долей вероятности.

Это очень актуально, потому что через неофициальный plugin к вам на компьютер или сайт имеет шанс пробраться вирус (его сигнатура может содержаться в его коде или же пролезть через дыру, которую разработчик не заметил). Как сложно чистить потом компьютер не мне вам рассказывать, а про то, как удалить вирусы с сайта я довольно подробно описал. В любом случае, это отнимает много сил и нервов.

Давайте пробежимся по самым ярким примерам плагинов для различных приложений (браузеров, программ и движков сайтов), чтобы вы лучше понимали о чем тут шла речь и как на самом деле полезны бывают те или иные плагины.

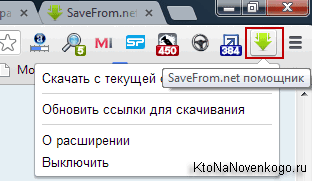

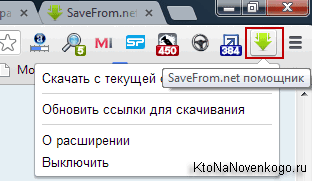

Плагины для браузеров и других программ на компьютере

Давайте начнем с браузеров. Родоначальником использования сторонних программных блоков для расширения функционала браузера стал, конечно же, Мазила. Собственно, его огромная текущая популярность как раз и произрастает из того, что он впервые внедрил идею расширения функционала до бесконечности с помощью плагинов и успел набрать на этом много очков, пока основные конкуренты додумались повторить его опыт.

Сейчас все браузеры, которые можно скачать в интернете, в той или иной мере поддерживают расширения. Я понимаю, что на вкус и цвет товарищей нет, но тем не менее позволю себе привести список с кратким описанием тех плагинов для браузеров, которые использую сам в повседневной жизни. Все это вылилось в три публикации, ссылки на которые я и привожу ниже:

Как установить plugin для вашего браузера? Довольно просто. Нужно зайти, находясь в этом самом обозревателе, на страницу с нужным вам расширением и нажать кнопку скачать или аналогичную ей по смыслу. Официальные сайты плагинов находятся тут:

Разработчики некоторых расширений не успевают за разработчиками браузеров и может возникнуть такая ситуация, что после обновления обозревателя какие-то из них работать перестанут (в первую очередь касается Фаерфокса). Что-то поделать с этим сложно, но популярные plugin-разработчики все же не дремлют и стараются выкатывать обновленные версии своих творений своевременно.

Многое из того, без чего я не могу чувствовать себя уютно в браузере, вам может показаться безделицей и, наоборот. Например, я до сих пор сижу на старой Опере и без ее плагина AutoPager не представляю, как читать форумы и другие многостраничные сайты. А без РДС бара не могу заниматься анализом сайтов, ибо в нем сосредоточено все самое нужное. Ну, вы меня понимаете.

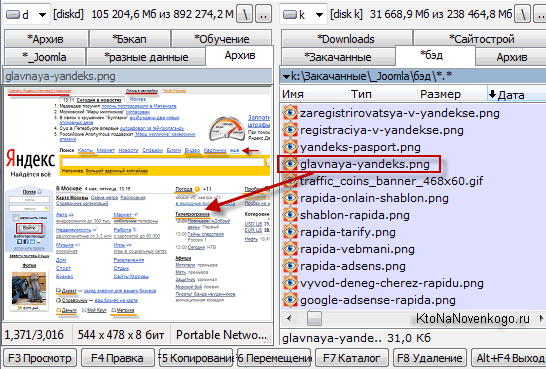

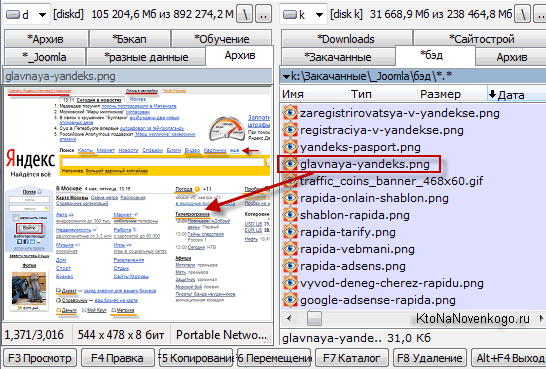

Но не браузерами едиными. Все тот же Total Commander, обросший массой расширений, может вам практически заменить операционную систему и стать своеобразным аналогом Нортон Коммандеру на первых персональных компьютерах. С помощью plugin он и картинки с фильмами показывать может, и с архивами работать поможет, и еще много чего сделает.

Читайте про плагины для Тотал Командера в приведенной статье. Самим их можно скачать с официального сайта, а установить в файловый менеджер их лишь чуток посложнее, чем в браузер, ну, а в приведенной статье этот процесс подробно расписан.

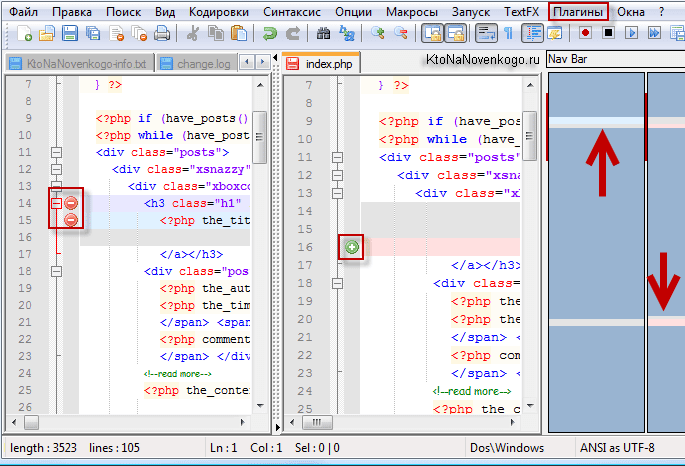

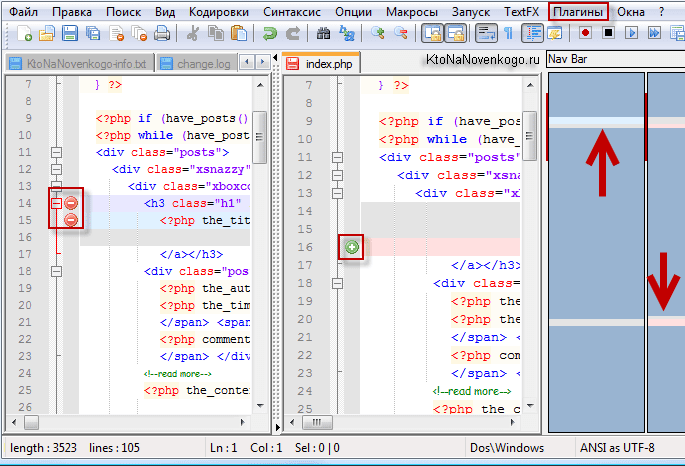

Даже такая простая вещь, как аналог обычном блокноту в Windows, который зовется Нотепад++ имеет свои расширения и с каждым обновлением этой программы все большее их количество добавляется по умолчанию. Благодаря им данный блокнот является одни из самых востребованных среди тех, кто работает с Html, PHP и другим кодом. Подробности читайте в статье про плагины для Notepad ++.

Для такой популярной в рунете программы как Фотошоп тоже имеется очень богатый ассортимент дополнений, которые называются, правда, не plugin, а фильтрами, но суть от этого не меняется. Все, что не заложено в функционал основой программы, можно будет при желании и определенном везении реализовать с помощью плагинов.

Например, осуществить сохранение графического файла в том формате, который изначально не поддерживается (ico, к примеру). Устанавливаются фильтры не сложно и об этом можно почитать на тематических ресурсах.

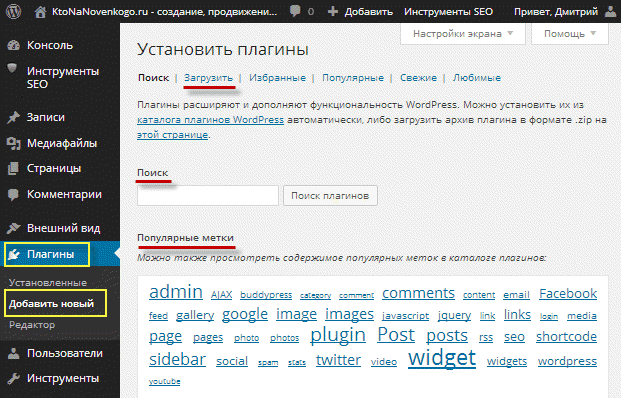

Плагины для движков сайтов на примере WordPress и Joomla

Для вебмастеров плагины еще ассоциируются с расширениями для тех бесплатных и платных CMS (движков сайтов), которые они используются. По статистике самыми популярными из бесплатных являются Joomla и WordPress, поэтому о них мы сейчас и поговорим.

Движок WordPress позволяет создавать блоги, и по своему функционалу и удобству использования вполне способен поспорить с платными решениями. Однако, вы практически не найдете блога, где бы не использовался хотя бы один plugin. Как бы не были богаты и разнообразны возможности самой CMS, но всегда найдется то, что реализовать нужно, но не получается это сделать без дополнительных расширений.

Плагины, которые установлены на моем WordPress блоге, я довольно подробно описал и без них сейчас не мыслю работу. Какие-то из них отвечают за снижение нагрузки блога на сервер, что позволяет мне меньше платить за хостинг. Какие-то помогают в SEO оптимизации для привлечения большего числа посетителей (трафика) из поисковых систем, а значит позволяют мне больше зарабатывать.

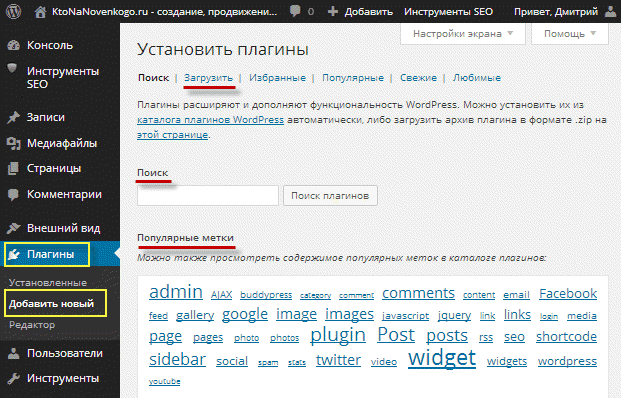

Про установку и настройку плагинов для Вордпресса, а также про решение часто возникающих при этом проблем, читайте по ссылке. В общем-то, ничего тут сложного нет, но помните, что каждое лишнее расширение будет занимать место в оперативной памяти вашего сервера (на хостинге) и создавать дополнительную нагрузку, поэтому постарайтесь не переборщить и устанавливать только самое нужное, а все лишнее и не оправдавшее доверие деактивировать или удалять.

Теперь давайте обратим свой взор на Joomla. Это замечательный бесплатный движок, об установке которого я довольно подробно писал. Правда, там описана установка версии 1.5, но суть мало поменялась, да и версия эта по-прежнему в строю, хоть и не поддерживается разработчиками. Расширений же для Джумлы существует аж три вида: компоненты, плагины и модули.

Компоненты из них самые объемные и навороченные, а модули служат для вывода контента по периметру сайта (вверху, внизу или сбоку от основного содержания). Plugin же в Joomla — это особый продукт, который умеет, например, реагировать на какие-либо события и не имеет таких богатых настроек, как компонент.

Яркими примерами могут служить такие плагины для Джумлы, как TinyMCE, Load Module, Legacy, а еще ряд других, которые установлены в ней по умолчанию. Среди компонентов можно выделить такие как:

Надеюсь, что в общих чертах я сумел объяснить что такое плагины, а также вы запомнили, что скачивать их можно только с официальных сайтов, либо устанавливать непосредственно из программы или админки движка сайта. А так, замечательная вещь, без которых наш мир был бы намного беднее и менее юзабилен, чем сейчас.

Здравствуйте, уважаемые читатели блога KtoNaNovenkogo.ru. Если говорить простым языком, то плагин — это дополнение (расширение возможностей) для какой-либо программы на вашем компьютере или движка сайта в интернете. Разработчикам очень трудно бывает предусмотреть все пожелания пользователей, поэтому они дают возможность сторонним разработчикам удовлетворять эти пожелания при помощи написания плагинов (от английского plugin).

Кроме того, если все возможные вещи предусмотреть в одном приложении, то оно станет очень тяжелым и неповоротливым, а благодаря плагинам этого не происходит, ибо каждый пользователь получает базовый функционал, а все остальное он сможет получить, скачав или установив нужное ему расширение.

Что такое plugin простыми словами и где их можно скачать?

Кстати, некоторые плагины даже сами могут напомнить вам о том, что их следовало бы установить. Знаете такие примеры? Наверняка. Все тот же Adobe flash player предложит установить или обновить себя в используемый вами браузер, когда его наличие будет необходимо для проигрывания видео контента на открытой странице.

Итак, давайте подытожим, что же такое плагины? В общем случае это программный блок, который можно будет установить (подключить) в основное приложение для расширения его функционала (добавления новых возможностей). Обратите внимание, что не каждое приложение имеет возможность установки плагинов — в нем должно быть это предусмотрено. Как правило, сам plugin самостоятельно (без этого приложения) работать не может.

Продолжая аналогию мы можем прийти в выводу, что обрастают большим количеством расширений только те приложения, которые популярны и способны собрать вокруг себя огромное количество пользователей и заинтересованных plugin-разработчиков. Так же и моя статья сможет собрать большое количество комментариев только при ее высокой популярности, актуальности и злободневности.

Где скачать нужный вам плагин для каждого конкретного приложения, вы сможете узнать на официальном сайте этой программы или движка сайта. Введите в Яндексе или Google название приложения, и первый сайт в органической выдаче и будет официальным с высокой долей вероятности.

Это очень актуально, потому что через неофициальный plugin к вам на компьютер или сайт имеет шанс пробраться вирус (его сигнатура может содержаться в его коде или же пролезть через дыру, которую разработчик не заметил). Как сложно чистить потом компьютер не мне вам рассказывать, а про то, как удалить вирусы с сайта я довольно подробно описал. В любом случае, это отнимает много сил и нервов.

Давайте пробежимся по самым ярким примерам плагинов для различных приложений (браузеров, программ и движков сайтов), чтобы вы лучше понимали о чем тут шла речь и как на самом деле полезны бывают те или иные плагины.

Плагины для браузеров и других программ на компьютере

Давайте начнем с браузеров. Родоначальником использования сторонних программных блоков для расширения функционала браузера стал, конечно же, Мазила. Собственно, его огромная текущая популярность как раз и произрастает из того, что он впервые внедрил идею расширения функционала до бесконечности с помощью плагинов и успел набрать на этом много очков, пока основные конкуренты додумались повторить его опыт.

Сейчас все браузеры, которые можно скачать в интернете, в той или иной мере поддерживают расширения. Я понимаю, что на вкус и цвет товарищей нет, но тем не менее позволю себе привести список с кратким описанием тех плагинов для браузеров, которые использую сам в повседневной жизни. Все это вылилось в три публикации, ссылки на которые я и привожу ниже:

Как установить plugin для вашего браузера? Довольно просто. Нужно зайти, находясь в этом самом обозревателе, на страницу с нужным вам расширением и нажать кнопку скачать или аналогичную ей по смыслу. Официальные сайты плагинов находятся тут:

Разработчики некоторых расширений не успевают за разработчиками браузеров и может возникнуть такая ситуация, что после обновления обозревателя какие-то из них работать перестанут (в первую очередь касается Фаерфокса). Что-то поделать с этим сложно, но популярные plugin-разработчики все же не дремлют и стараются выкатывать обновленные версии своих творений своевременно.

Многое из того, без чего я не могу чувствовать себя уютно в браузере, вам может показаться безделицей и, наоборот. Например, я до сих пор сижу на старой Опере и без ее плагина AutoPager не представляю, как читать форумы и другие многостраничные сайты. А без РДС бара не могу заниматься анализом сайтов, ибо в нем сосредоточено все самое нужное. Ну, вы меня понимаете.

Но не браузерами едиными. Все тот же Total Commander, обросший массой расширений, может вам практически заменить операционную систему и стать своеобразным аналогом Нортон Коммандеру на первых персональных компьютерах. С помощью plugin он и картинки с фильмами показывать может, и с архивами работать поможет, и еще много чего сделает.

Читайте про плагины для Тотал Командера в приведенной статье. Самим их можно скачать с официального сайта, а установить в файловый менеджер их лишь чуток посложнее, чем в браузер, ну, а в приведенной статье этот процесс подробно расписан.

Даже такая простая вещь, как аналог обычном блокноту в Windows, который зовется Нотепад++ имеет свои расширения и с каждым обновлением этой программы все большее их количество добавляется по умолчанию. Благодаря им данный блокнот является одни из самых востребованных среди тех, кто работает с Html, PHP и другим кодом. Подробности читайте в статье про плагины для Notepad ++.

Для такой популярной в рунете программы как Фотошоп тоже имеется очень богатый ассортимент дополнений, которые называются, правда, не plugin, а фильтрами, но суть от этого не меняется. Все, что не заложено в функционал основой программы, можно будет при желании и определенном везении реализовать с помощью плагинов.

Например, осуществить сохранение графического файла в том формате, который изначально не поддерживается (ico, к примеру). Устанавливаются фильтры не сложно и об этом можно почитать на тематических ресурсах.

Плагины для движков сайтов на примере WordPress и Joomla

Для вебмастеров плагины еще ассоциируются с расширениями для тех бесплатных и платных CMS (движков сайтов), которые они используются. По статистике самыми популярными из бесплатных являются Joomla и WordPress, поэтому о них мы сейчас и поговорим.

Движок WordPress позволяет создавать блоги, и по своему функционалу и удобству использования вполне способен поспорить с платными решениями. Однако, вы практически не найдете блога, где бы не использовался хотя бы один plugin. Как бы не были богаты и разнообразны возможности самой CMS, но всегда найдется то, что реализовать нужно, но не получается это сделать без дополнительных расширений.

Плагины, которые установлены на моем WordPress блоге, я довольно подробно описал и без них сейчас не мыслю работу. Какие-то из них отвечают за снижение нагрузки блога на сервер, что позволяет мне меньше платить за хостинг. Какие-то помогают в SEO оптимизации для привлечения большего числа посетителей (трафика) из поисковых систем, а значит позволяют мне больше зарабатывать.

Про установку и настройку плагинов для Вордпресса, а также про решение часто возникающих при этом проблем, читайте по ссылке. В общем-то, ничего тут сложного нет, но помните, что каждое лишнее расширение будет занимать место в оперативной памяти вашего сервера (на хостинге) и создавать дополнительную нагрузку, поэтому постарайтесь не переборщить и устанавливать только самое нужное, а все лишнее и не оправдавшее доверие деактивировать или удалять.

Теперь давайте обратим свой взор на Joomla. Это замечательный бесплатный движок, об установке которого я довольно подробно писал. Правда, там описана установка версии 1.5, но суть мало поменялась, да и версия эта по-прежнему в строю, хоть и не поддерживается разработчиками. Расширений же для Джумлы существует аж три вида: компоненты, плагины и модули.

Компоненты из них самые объемные и навороченные, а модули служат для вывода контента по периметру сайта (вверху, внизу или сбоку от основного содержания). Plugin же в Joomla — это особый продукт, который умеет, например, реагировать на какие-либо события и не имеет таких богатых настроек, как компонент.

Яркими примерами могут служить такие плагины для Джумлы, как TinyMCE, Load Module, Legacy, а еще ряд других, которые установлены в ней по умолчанию. Среди компонентов можно выделить такие как:

Надеюсь, что в общих чертах я сумел объяснить что такое плагины, а также вы запомнили, что скачивать их можно только с официальных сайтов, либо устанавливать непосредственно из программы или админки движка сайта. А так, замечательная вещь, без которых наш мир был бы намного беднее и менее юзабилен, чем сейчас.

Читайте также: