Как сохранить данные при вирусе

Прежде, чем начать переустановку операционной системы, нужно сохранить все самые важные данные. И тут сразу возникает множество вопросов: где именно стоит хранить эти данные, чтобы при переустановке не потерять? Какие данные вообще стоит сохранить? Как это сделать? Как проверить, сохранились ли все данные? А что, если для сохранения данных не хватает свободного места? Или что, если Ваш компьютер включается, но операционная система не запускается? Об этом как раз и пойдет речь в этой статье.

Как и куда сохранить данные, если места мало?

Итак, самый лучший и безопасный способ сохранения данных - это использование внешнего носителя. Если информации мало, можно взять диск, флешку, телефон и т.д. А вот если ее гораздо больше - тогда съемный жесткий диск (всё это оборудование можно купить в любом компьютерном магазине или взять временно у друзей, коллег или просто знакомых).

Еще один вариант сохранения данных, который является менее безопасным, но более быстрым - это использование выделенного локального диска, например, диска D. Главное преимущество этого способа состоит в том, что не нужны никакие внешние носители, однако может потребоваться значительно большое количество свободного места для сохранения данных. При переустановке ОС обычно диск D программисты не трогают, однако всегда есть вероятность случайно допустить ошибку и потерять все данные, именно поэтому этот способ не является безопасным, хотя и считается самым популярным методом.

Еще сталкивался с сохранением данных на облачных носителях. С одной стороны - это наиболее безопасный способ с той точки зрения, что файлы никуда не пропадут, и наиболее комфортный, так как для этого не нужны ни внешние носители, ни свободное место на диске. С другой стороны - необходим хороший Интернет, а главное - практически ни один облачный сервер не гарантирует ни стабильность работы сервера, ни целостность или сохранность данных.

Кроме того, использование платных серверов подразумевает, что над этим оборудованием сидят какие-то люди (администраторы, программисты), которые обслуживают и могут просмотреть всё, что находится на их диске. А что, если именно в это время случайно на их сервера попадет вирус? Хотя в большинстве случаев используется RAID технология, позволяющая сохранить все данные в целости и сохранности, на практике же, у меня неоднократно терялась информация в облаке, поэтому стопроцентной гарантии тут нет. За этими данными проследить Вы уже не сможете. За ними присматривают вообще "чужие люди".

Итак, подытожим. Для сохранения данных может использоваться:

Думаю, этих трех способов Вам будет достаточно. Теперь рассмотрим, какие именно данные нужно сохранить для того, чтобы подготовить компьютер к переустановке операционной системы.

Лицензионный ключ Windows

Скриншоты

Личные данные

Сюда относятся данные, которые находятся в папках "Документы", "Музыка", "Видео", "Изображения", "Рабочий стол", "Загрузки", "Корзина" (при необходимости) и т.д. Эти папки можно найти в каталоге "C:/Users/<Имя пользователя>".

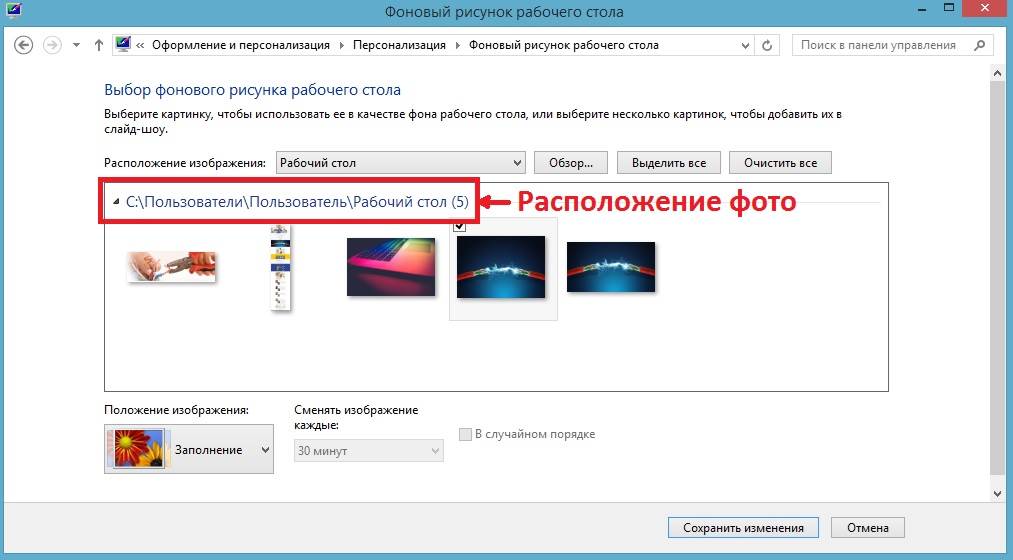

Обои рабочего стола

Если у Вас нет изображений с обоями, найти их можно в каталоге C:/WINDOWS/Web/Wallpaper или C:/Пользователи/<Имя пользователя>/AppData/Roaming/Windows Photo Viewer.

Если установлены нестандартные обои, то найти категорию можно, нажав правой кнопкой мыши на рабочем столе, выбрав пункт "Персонализация", и затем, нажав внизу "Фон рабочего стола".

Закладки

Пароли

Если вы не записывали пароли и не помните их по памяти - можно попробовать отобразить их в браузере. На эту тему мы тоже уже писали:

Данные для подключения к Интернету

Если при включении компьютера Вы выполняете какие-то действия, чтобы появился Интернет - тогда эти данные нужно сохранить обязательно. Если никаких действий не предпринимаете - обязательно прочтите этот пункт до конца, чтобы убедиться, что действительно ничего сохранять не нужно.

Если у Вас есть роутер (оборудование, которое раздает беспроводную Wi-Fi сеть), то нужно знать имя сети и ключ для подключения к этой сети. Кстати, подключаться эта сеть тоже может автоматически после включения компьютера. В статье "Как узнать пароль беспроводной сети Wi-Fi" Вы найдете всю необходимую информацию.

Если Вы используете мобильное подключение через флеш-модем или раздаете сеть через смартфон, используя USB-подключение - тут данные сохранять не нужно.

Если беспроводных и USB подключений нет, значит используется проводной Интернет (такая сеть называется Ethernet). Еще раз обращаем внимание на то, что если при этом типе подключения никаких действий не требуется - то можно ничего не сохранять. В большинстве случаев все настройки уже прописаны в роутере, ADSL модеме или другом оборудовании, поэтому при подключении кабеля к компьютеру Интернет сразу появляется.

При проводном Интернете обязательно проверьте наличие договора от провайдера с указанными данными для подключения. Там может быть указан IP адрес, маска подсети, шлюз, mac-адрес, тип подключения и т.д.

Все лицензионные ключи программ

Сохраните все ключи платных программ, которые ранее когда-либо приобретались. Это может быть 1C, Adobe Photoshop, Corel Draw, Nero, Delphi, C++, конвертеры и т.д.

Перепроверьте данные перед установкой системы

Это очень важное замечание. Бывает, когда работаешь на автомате, и в это время общаешься с клиентами. Раз, чуть отвлекся, посчитал, что данные сохранены, а на самом деле забыл их скинуть. А потом восстановить уже очень сложно (чаще всего невозможно). Поэтому внимательно перепроверьте всю упомянутую выше инструкцию и приступайте к дальнейшим действиям!

Обязательно напишите свой опыт переустановки системы. С какими случаями сталкивались? Что интересного было? Очень ждем Ваши комментарии!

Мыть руки, и не только перед едой

Казалось бы, кто не знает об этом правиле? И тем не менее исследования показывают, что далеко не все посетители общественных туалетов моют руки. Многие не пользуются мылом. И совсем уж небольшая часть моет руки правильно. Между тем регулярное выполнение этой простой процедуры может сократить число заболеваний, в том числе и инфекционных.

Мыть руки следует после посещения общественных мест, общественного транспорта, по возращении домой, после туалета, после общения с животными, их едой и отходами, до, во время и после приготовления еды, перед едой, до и после контакта с больными или их вещами, до и после обработки ран, после уборки или выбрасывания мусора, после кашля или чихания. Если у вас нет возможности помыть руки водой с мылом, можно использовать спиртосодержащий гель (санитайзер).

Не трогать лицо

Важно не допустить попадания бактерий и вирусов на слизистую, поэтому лучше не прикасаться руками к носу, рту, не тереть глаза грязными (то есть не только что вымытыми) руками. Заодно лучше не трогать волосы, бороду, усы.

Безопасно чихать и кашлять

При чихании или кашле нужно прикрывать нос и рот бумажной салфеткой, после использования ее необходимо сразу выбросить в мусорную корзину с крышкой и вымыть руки. Если под рукой нет салфетки, чихать и кашлять лучше в локтевой сгиб, не в ладонь. Ладонью вы потом можете дотронуться до ручек дверей, выключателей, вентилей кранов и так далее. Кстати, все эти элементы, которых мы регулярно касаемся, а также телефоны, клавиатуры и мышки лучше мыть или протирать спиртосодержащими салфетками, особенно если в доме кто-то болеет.

Избегать общественных мест

Это стандартная рекомендация на период любых эпидемий. При общении с людьми ВОЗ советует соблюдать дистанцию в 1 м или более, особенно если они чихают или кашляют. Роспотребнадзор рекомендует избегать рукопожатий и поцелуев в щеку.

Проветривать помещения и стараться поддерживать в них влажность

Стоячий воздух наиболее благоприятен для вирусов и бактерий, поэтому имеет смысл бояться его больше, чем сквозняков. За относительной влажностью в помещении тоже лучше следить: зимой в условиях центрального отопления она будет скорее ниже, чем выше комфортного показателя. При значениях ниже 30% можно почувствовать сухость и раздражение слизистых. В таком случае разумно пользоваться увлажнителями, не забывая менять фильтры и промывать их в соответствии с инструкциями, чтобы предотвратить размножение бактерий.

Правильно использовать маски

Медицинские маски нужны при уходе за больными и самим больным — это уменьшает распространение инфекции. Поможет ли она здоровым? Обычные маски не очень плотно прилегают, не закрывают глаза (а это еще один канал проникновения вируса в организм), могут провоцировать поверхностное неглубокое дыхание. Кроме того, их нужно часто менять, что здоровому человеку может показаться избыточной мерой. Гигиена рук, органов дыхания и зрения, сохранение дистанции при общении важнее, чем ношение маски. Роспотребнадзор рекомендует использовать маски, но, как и ВОЗ, обращает внимание, что их нужно носить правильно: надевать чистыми руками, не прикасаться во время ношения, сменить, когда маска загрязнится или станет влажной, вымыть руки после контакта с использованной маской, не использовать повторно.

Не поддаваться панике

Кажется, это самый сложный пункт. После просмотра новостей о коронавирусе хочется надеть костюм химзащиты и начать запасаться продовольствием. Тревога — это естественное состояние. Постарайтесь общаться с людьми, которым вы доверяете, делиться с ними своими мыслями и чувствами, поддерживать друг друга. В поисках информации обращайтесь только к проверенным источникам. На сайте ВОЗ уже появился раздел с разбором мифов: чеснок, сушилки для рук и обтирания спиртом не помогают в борьбе с коронавирусом. Старайтесь по-прежнему вести здоровый образ жизни: правильное питание, режим сна и физические упражнения помогут уменьшить тревогу.

Как действовать: в транспорте, магазинах, офисах

1. Маски.

Можно использовать одноразовые маски для лица в общественном транспорте и других местах скопления людей. Снимать маску следует сразу же после выхода из транспорта на свежий воздух. На улице они совершенно бесполезны. Помните, что использованную маску необходимо выбросить, даже если срок ее службы составил не более 20 минут.

Маски - действенное средство по профилактике гриппа, но помните о правилах их эффективного применения. Фото: Михаил ФРОЛОВ

2. Моем руки после поручней и тележек.

Будьте бдительны: после прикосновения к источнику инфекции достаточно почесать нос, потереть глаза, съесть что-нибудь немытыми руками, чтобы она попала на слизистые оболочки дыхательных путей и начала развиваться.

Поэтому так важно мыть руки после прихода с улицы. А если нет возможности вымыть — обязательно протирать дезинфицирующими салфетками или лосьонами.

3. Протирайте клавиатуру и мышку.

Чаще всего на работе мы дышим и чихаем на экран компьютера или ноутбука. Не забудьте потом заботливо протереть то, на что начихали. Включая все, что трогаете (мышку и клавиатуру).

ВАЖНО!

* Длительность жизни вируса гриппа на руках человека - не более пятнадцати минут.

* в воздухе помещений он активен от двух до девяти часов,

* на тканях и бумаге вирус гриппа - максимум на двенадцать часов,

* на стеклянных поверхностях — до восьми дней,

* На на металлических и пластиковых предметах – до двух суток.

4. Дышим эфирными маслами.

Даже несколько капель натурального эвкалиптового масла при испарении обладают противовоспалительным, антисептическим и иммуностимулирующими свойствами. Еще к эфирным маслам с противовирусным эффектом относят масла мяты, можжевельника, шалфея, чайного дерева, эвкалипта.

Можно использовать капли или спреи с эфирными маслами (например, брызнуть или капнуть перед выходом на шарф или платок и вдыхать время от времени). С профилактической функцией хорошо справляются и карандаши-ингаляторы.

Прививка против гриппа поможет снизить ваши шансы подхватить эту болезнь. Фото: Олег УКЛАДОВ

Как быть дома

5. Промываем нос.

Если пришлось долго быть в общественных местах, то дома промойте нос солевым раствором – это обеспечит дезинфекцию слизистой носоглотки и снизит риск развития воспалительного процесса.

Можно купить уже готовые наборы для промывания, а можно использовать спринцовку и домашний раствор. Приготовить его просто: для профилактики используется раствор слабой концентрации – в 200 мл горячей воды добавляют по 1 ч. л. пищевой соды и поваренной соли. Раствором можно пользоваться, когда он остывает до комнатной температуры.

Как быстро избавиться от насморка

6. Не забываем про пульты, планшеты и мобильники.

Все, чего мы касаемся руками на улице (ручки у сумок, мобильники, планшеты) нужно обрабатывать в сезон вирусов как можно чаще. Лучше если это будут салфетки или антисептические лосьоны (с содержанием спирта не менее 60%).

Не забывайте протирать также выключатели, дверные ручки, пульты от телевизора, клавиатуру и мышку домашних компьютеров и другие часто используемые предметы в доме.

7. Купите увлажнитель воздуха.

Не стоит забывать и об увлажнении воздуха в помещении — это поможет держать слизистые (наш барьер от вирусов) в тонусе. Обезопасить от микробов и вирусов помещение помогут специальные фотокаталитические очистители. Специально разработанные приборы разрушают микроскопические организмы и эффективно борются с вирусами и бактериями.

КСТАТИ

Простое, но важное: хорошо спим, много пьем и едим зеленые и оранжевые овощи и фрукты

В сезон распространения вирусов наш организм проходит серьезную проверку на стойкость. Неправильное питание, малоподвижный образ жизни, нестабильный сон – все это повышает риск заболевания.

* Поэтому спите максимально долго и правильно (не меньше 8 часов и ложитесь в одно и то же время).

* Больше гуляйте (например, от метро до дома по вечерам).

* Добавьте в рацион больше овощей и фруктов: темно-зеленые, красные и желтые овощи и фрукты, содержащие антиоксиданты, витамины А, С, Е и бета-каротин.

* Не забывайте про индивидуально подобранный питьевой режим, который позволит восполнить дефицит жидкости в организме и увлажнить слизистые. Как известно, вирусы легче проникают в клетки эпителия верхних дыхательных путей, когда они недостаточно увлажнены и на них появляются микротрещины.

Чем лучше питаться в сезон простуды и гриппа

Проблема вирусов-шифровальщиков затрагивает уже не только отдельно взятые персональные компьютеры, но доходит до уровня дата-центров. Для атак на инфраструктуру компаний применяются, например, Locky, TeslaCrypt и CryptoLocker. Зачастую вирусы используют уязвимости веб-браузеров или их плагинов, а также непредусмотрительно открытые вложения сообщений электронной почты. Проникнув в инфраструктуру, программа-вымогатель начинает быстрое распространение и шифрование данных.

Важной составляющей стратегии защиты данных всегда было наличие резервных копий, из которых можно выполнить восстановление. Рассмотрим же несколько рекомендаций от моего коллеги Rick Vanover относительно того, как как уберечь СХД резервных копий от шифровальщиков (вне зависимости от того, используете вы решения Veeam или других производителей). Итак, добро пожаловать под кат.

Эта общечеловеческая рекомендация особенно актуальна в эпоху троянов-шифровальщиков.

- Резонно использовать для доступа к хранилищу бэкапов специально выделенные для этого учетные записи.

- Следует избегать назначения прав доступа к хранилищу всевозможным пользователям, за исключением тех, кому они необходимы для выполнения резервного копирования.

- И, конечно, не стоит повсеместно использовать учетку доменного админа.

Встречаются варианты, когда инфраструктура Veeam не включена в домен (как правило, в небольших организациях) или входит в домен, организованный специально для работы инструментов резервного копирования и защиты данных (в более крупных средах). В любом случае важно уделить внимание аутентификации и тщательному разграничению рабочей среды и инфраструктуры резервного копирования.

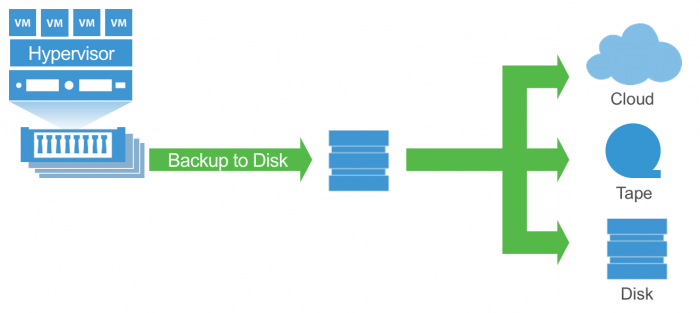

2. Имейте резервные копии, хранящиеся offline (без подключения к инфраструктуре)

Весьма действенный способ обезопасить себя от проникновения трояна-шифровальщика – сохранять резервные копии offline (то есть вне работающей инфраструктуры). Например, если вы используете решение Veeam, то можно рассмотреть следующие опции:

| Где хранить данные | Пояснение |

|---|---|

| Магнитная лента | Всегда offline (если только не в процессе чтения-записи). |

| Реплика ВМ | Обычно выключена; в большинстве случаев будет задействована в среде с аутентификацией, отдельной от продакшена (например, хосты vSphere и Hyper-V в разных доменах). |

| Аппаратные снимки производственных СХД | Можно использовать для восстановления; обычно задействуются в среде с аутентификацией, отдельной от продакшена. |

| Бэкапы в Cloud Connect | Не подключаются непосредственно к инфраструктуре резервного копирования; задействуют иной механизм аутентификации. |

| Сменные носители (например, внешний жесткий диск) | Всегда offline (если только не в процессе чтения-записи). |

Если вы используете выделенную СХД только для хранения резервных копий, то обычно такое хранилище используется только во время окна резервного копирования (скажем, только ночью). В этом случае отдельным простым способом перевода резервной копии в оффлайн будет настройка расписания автоматического выключения/включения СХД на период времени, когда оно не требуется.

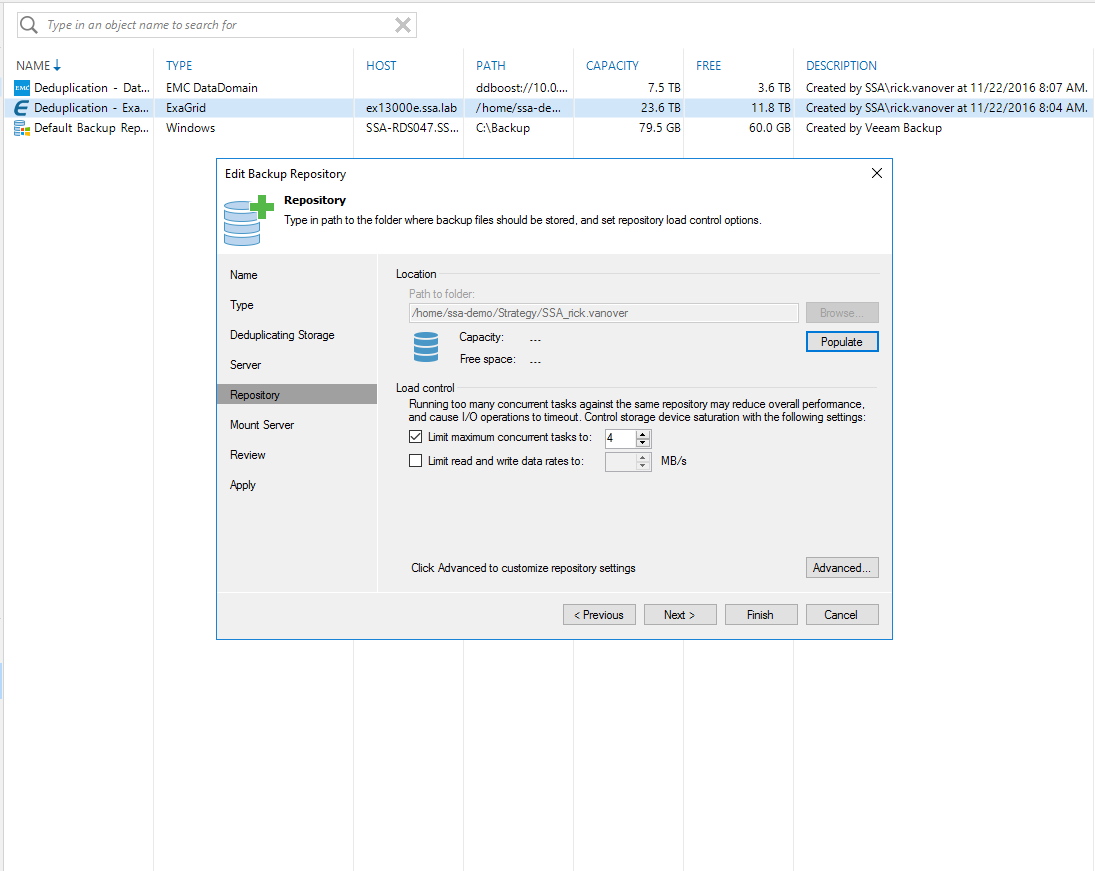

Предупредить распространение шифровальщиков можно, используя разные файловые протоколы. Например, если держать репозиторий на Linux, то в этом случае при резервном копировании и восстановлении с помощью Veeam будет использоваться аутентификация Linux, а файловая система может быть как ext3, так и ext4 (или другая). Таким образом можно дополнительно защитить свои резервные копии. Вот несколько примеров систем хранения резервных копий с таким подходом:

- СХД Data Domain со встроенной дедупликацией и использованием DDBoost (рекомендованный метод) или с монтированием NFS в случае, если DDBoost не используется

- СХД Hewlett Packard Enterprise (HPE) StoreOnce со встроенной дедупликацией и использованием Catalyst

- ExaGrid со встроенной дедупликацией и использованием Veeam agent

При указанных вариантах доступ к СХД со стороны процессов Veeam будет происходить в рамках специфического контекста безопасности (security context).

Это простое правило поможет вам практически в любой аварийной ситуации, при которой потребуется восстановить данные, и при этом оно не требует применения какой-либо специфической технологии. В эпоху шифровальщиков будет разумным добавить еще одну единичку к этому правилу, подразумевая, что один из носителей должен храниться offline. Приведенные выше опции (см. пункт 2) помогут вам с выбором носителя и способа хранения, что, в свою очередь, укрепит вашу инфраструктуру в противостоянии шифровальщикам.

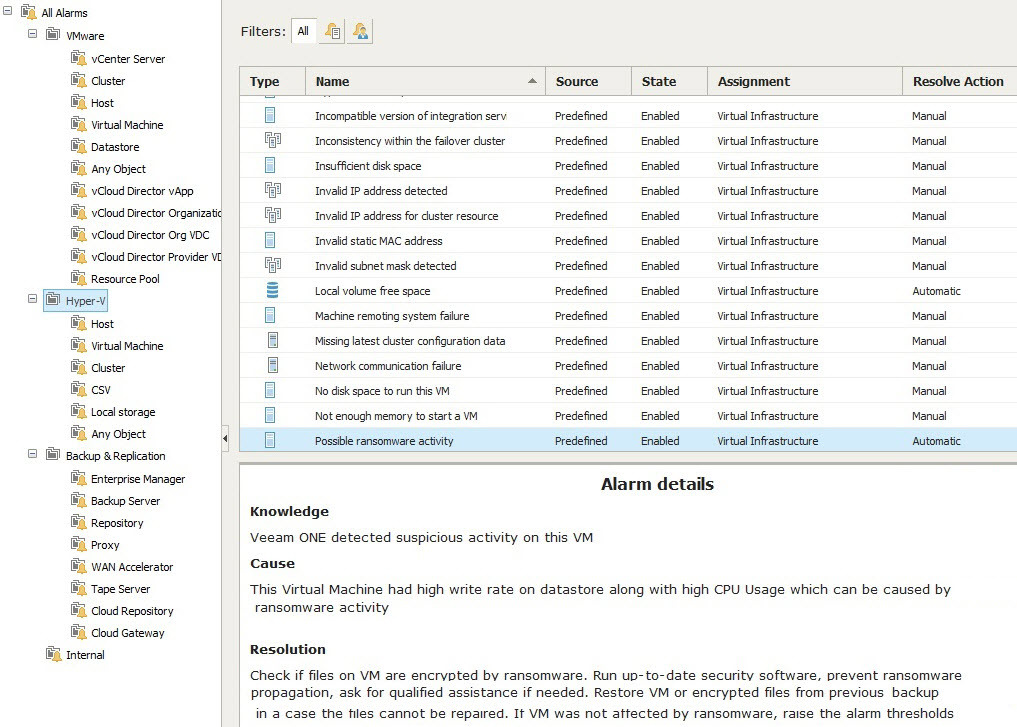

Одна из угроз, которые несут с собой шифровальщики — это потенциальная возможность распространения на другие системы. Поэтому важно контролировать работу оборудования, процессов и приложений с целью выявления подозрительной активности. Так, Veeam ONE 9.5 предлагает вашему вниманию новое встроенное оповещение Possible ransomware activity (вероятная активность шифровальщика). Оно срабатывает, если замечена повышенная активность в использовании ЦПУ и рост количества операций записи на диск.

Для того, чтобы получить точку восстановления, хранящуюся на удаленной СХД и имеющую свою политику хранения (отличную от той, что задана в настройках бэкапа), удобно использовать задание переноса резервных копий Backup Copy Job. Это задание берет данные из репозитория резервных копий и на их основе создает точки восстановления на удаленной СХД. Так, например, если вы добавили еще одну СХД к инфраструктуре резервного копирования (допустим, Linux), то можно создать соответствующий репозиторий и затем настроить задание переноса для работы с ним.

Статья на Хабре о правиле 3-2-1 для резервного копирования:

Содержание

1. Что такое drive-by вирусы

Исследования, проведённые специалистами Google, показали, что каждый десятый сайт в интернете инфицирован вредоносными программами типа drive-by. Положение усугубляется тем, что даже на серьёзных всемирно известных сайтах был найден этот тип вредоносного программного обеспечения.

Когда вы посещаете такой сайт появляется всплывающее окно с сообщением например того типа, что для правильного отображения сайта вы должны установить дополнительную программу. После того как вы соглашаетесь установить эту программу, FTP/HTTP делает запрос чтобы инициировать загрузку этой программы на машину пользователя. После запуска инсталляции пользователь будет запрошен чтобы установить эту программу, как обычную программу без предупреждения о её вредоносных особенностях. Также вредоносная программа может быть установлена через доступ к вебсайту. Основной целью такого вебсайта является заражение машины пользователя. Также инсталляция вредоносной программы может быть внедрена в вебстраницу. ActiveX (технология фирмы Майкрософт) используется в этом случае чтобы установить вредоносную программу на машину пользователя, обычно как плагин (plug-in) для браузера. ActiveX является механизмом который позволяет выполняться другим приложениям. Таким образом, это даёт возможность выполняться вредоносной программе, когда открыт браузер. Ещё один метод внедрения вредоносной программы на незащищённую систему заключается в том что кода пользователь посещает вебсайт, браузер отображает рекламу или вводящую в заблуждение ссылку кликая на которую чтобы продолжить (continue) вебсайт инсталлирует одну или несколько вредоносных программ не запрашивая дальнейшего разрешения.

2. Установите качественный антивирус

Многие пользователи верят, что бесплатный антивирус является достаточным, чтобы защитить компьютер от заражения. Однако такие бесплатные антивирусы обычно не обеспечивают адекватной защитой от постоянно увеличивающегося списка угроз.

Таким образом все пользователи должны инсталлировать профессиональный бизнес класса антивирус. Антивирусы Pro-класса обновляются более часто в течение целого дня. Таким образом обеспечивая постоянную защиту против быстро формирующихся уязвимостей, против широкого диапазона угроз (таких например, как рукиты). И добавляя дополнительные защитные фичи (функции), например различные опции при сканировании.

3. Установите программу антишпион, которая защищает компьютер в реальном времени

Многие компьютерные пользователи необоснованно верят что одна только антивирусная программа с интегрированной защитой против программ-шпионов (spyware) является достаточной защитой против рекламного ПО (adware) и программ-шпионов. Другие думают, что бесплатная программа анти-шпион в комбинации с антивирусом может защитить от быстро растущего списка программ-шпионов.

К сожалению только не в этом случае. Большинство бесплатных анти-шпионских программ не обеспечивают защиту в реальном времени или активную защиту от рекламного ПО, троянов и других программ из категории программ-шпионов. В то время когда многие бесплатные программы могут определить вредоносный код, только когда система уже заражена, программы анти-шпионы бизнес класса (или полностью оплаченные и лицензированные) обязаны предотвратить заражение компьютера или полностью удалить вредоносный код, если заражение уже произошло.

4. Регулярное обновление сигнатурных баз

Антивирусы и программы анти-шпионы требуют регулярного обновления сигнатурных баз и баз данных. Без этих обновлений антивирусные программы не в состоянии защитить компьютер от последних угроз.

В начале 2009 года специалисты лаборатории AVG провели исследование и выявили, что серьёзные угрозы скрыты и стремительны. Многие инфекции недолго существуют в сети, но они успевают заражать примерно от 100 000 до 300 000 вебсайтов в день.

Пользователи компьютеров должны хранить их антивирусные и антишпионские программы с своевременно обновляемыми базами. Также надо отслеживать время истечение лицензии, чтобы обеспечить защиту против недавно появившихся угроз. Так как эти угрозы распространяются очень быстро в сети.

5. Выполняйте ежедневное сканирование

Иногда вирусам удаётся обойти механизмы превентивной защиты и заразить систему. При огромном количестве вредоносных программ с учётом быстро появляющихся новых угроз, почти неизбежно возникновение ситуации, когда наиболее изощрённым вирусам удастся обмануть антивирусную программу и заразить систему. В других случаях пользователи непреднамеренно сами могут при запросе антивируса позволить выполняться вредоносной программе.

Независимо от источника заражения ежедневное полное сканирование системы и жёсткого диска поднимает защищённость компьютера на новый уровень. Эти ежедневные сканирования могут оказаться очень полезными для обнаружения и удаления вредоносных программ, которым удалось обойти превентивные механизмы защиты.

6. Блокируйте автоматический запуск

Многие вирусы прикрепляют себя к диску и автоматически инсталлируются, когда такой носитель подключён к системе. Как результат подсоединение любого сетевого диска, внешнего жёсткого диска и даже флешки может привести к автоматическому распространению таких угроз.

7. Блокируйте просмотр изображений в Outlook

Простое получение инфицированного e-mail сообщения в Outlook, в котором графический код используется, чтобы допустить выполнение вредоносной программы, может заразить систему.

Чтобы предотвратить автоматическое заражение отключите показ изображений в Outlook. По умолчанию новые версии Microsoft Outlook и Outlook Express не отображают изображения. Но если другой пользователь изменил опции безопасности в настройках Outlook, вы должны вернуть их обратно. В Outlook Express 6 добраться до этой опции можно следующим образом: Сервис-Параметры-Вкладка Безопасность - Опция Блокировать изображение и другое внешнее содержимое в сообщении в формате HTML.

8. Не кликайте на ссылках в электронной почте и не открывайте вложениях

Это как молитва, которую каждый пользователь слышал неоднократно: Не кликайте на ссылках в электронной почте и не открывайте вложения. И всё же пользователи часто не учитывают это предупреждение.

Пользователь может быть введён в заблуждение тем, что письмо может придти от друзей или от коллег, которых он хорошо знает, забывая о том, что их почтовый ящик может быть взломан. Мне, например, приходил СПАМ с моего же почтового ящика, который я конечно не рассылал. Также пользователь может быть введён в заблуждение ложным содержанием электронного письма. Так или иначе, но пользователи часто забывают о предупреждении не кликать на ссылках и не открывать вложения, не зависимо от источника письма. Просто кликнув на ссылке или открыв вложение можно за несколько минут повредить операционную систему (Windows), повредить важные данные и заразить вирусом другие машины.

Пользователь никогда не должен открывать вложения электронной почты предварительно не просканировав их антивирусом бизнес класса. Также и относительно ссылок. Пользователь должен открыть браузер и вручную перейти к нужному сайту.

9. Умный сёрфинг в сети

По возможности эти превентивные функции должны быть включены. Это также относиться к блокираторам всплывающих окон.

Не смотря не на что пользователь не должен вводить информацию об учётной записи, персональную и финансовую информацию на любой веб-странице, кроме тех которые он открыл осознано и вручную. Пользователь должен открыть браузер, ввести адрес страницы которая ему нужна, и только после этого ввести его информацию, вместо того чтобы кликать по гиперссылкам и думать, что таким образом он откроет нужный ему URL. Гиперссылка, содержащаяся в e-mail сообщении часто переправляет пользователя на мошеннический неавторизованный веб-сайт. Вводя web адрес вручную, пользователь гарантирует, что открывает именно ту страницу, которой намеривался достичь.

Хотя если честно даже вводя адрес web страницы вручную, пользователь не может быть полностью уверен в безопасности своих данных. Но вопросы, связанные с DNS серверами в этом руководстве рассматриваться не будут, так как не лежат в поле компетенции обычного пользователя.

10. Используйте Файрвол (Firewall)

Часто когда пользователи испытывают проблемы при обращении к расшареным принтерам, сетевым ресурсам и выполнении других задач, они просто полностью выключают файрвол. Но надёжный файрвол обязателен, как защита компьютера от эксплойтов, вредоносного сетевого трафика, вирусов, червей и других уязвимостей. К сожалению сам по себе файрвол встроенный в Windows не может полностью защитить систему от постоянных автоматизированных атак затрагивающих все интернет-соединения. Поэтому все компьютеры подключённые к интернету должны быть обеспеченны файрволом бизнес класса.

Читайте также: