Защита информации при вирусной атаке

На сегодняшний день, к сожалению, все еще бытует мнение, если не заходить на незнакомые сомнительные сайты в Интернет, то антивирус устанавливать не нужно, так как вероятность заражения вирусом ноутбука или персонального компьютера стремится к нулю.

К счастью, уровень компьютерной грамотности пользователей повышается с каждым днем. Большинство людей понимают, что вредоносное ПО может попасть на компьютер или ноутбук различными путями, стоит оговориться, что не только компьютер или ноутбук — количество угроз для смартфонов и планшетов неуклонно растет с каждым днем.

Антивирусы от чего они защищают?

- Вредоносное ПО.

Именно в эту секунду, когда вы читаете эту статью в мире появляются сотни новых вредоносных программ, и самое интересное, что вирусы уже давно не самый популярный среди них класс. На сегодняшний день ноутбукам, компьютерам, смартфонам и планшетам пользователей угрожают трояны, черви, бэкдоры, блокеры, этот список шпионского ПО можно долго продолжать. Ежедневно киберпреступники модифицируют, усложняют и совершенствуют вредоносные программы. Рядового пользователя подстерегает опасность везде — в пиратской сборке операционной системы, на съемном диске знакомого, на скомпрометированном легальном сайте, в социальных сетях.

Для чего пишется вредоносная программа?

Как правило, вредоносносное ПО пишется киберпреступниками не с целью хулиганства, большинство таких программ имеет цель заработка, путем кражи личной информации — это может быть деловая или личная переписка, банковские данные, логины и пароли от соцсетей или игровых аккаунтов. Также злоумышленники могут использовать зараженный компьютер или ноутбук без ведома пользователя. Например, с целью рассылки спама, подключения ПК к ботнетам и организации кибератак.

Фишинг — это вид , цель которого является получение доступа к данным пользователя, например логинам и паролям.

Злоумышленник производит рассылку писем от лица администрации сайтов или банков, возможны также личные сообщения внутри различных сервисов и социальных сетей. В тексте письма содержится ссылка на скомпрометированный сайт, внешне неотличимый от настоящего, либо на сайт с редиректом. Находясь на такой странице пользователь вводит свои логин и пароль, которые он использует для доступа к определенному сайту, что позволяет мошенникам получить контроль над аккаунтом или банковским счетом пользователя.

- Мобильные угрозы.

Ни для кого ни секрет, что количество мобильных угроз ежедневно растет. В связи с ростом популярности мобильных устройств, растет и число нацеленных на них вредоносных программ. История развития мобильных угроз во многом повторяет эволюцию угроз для персональных компьютеров. Смартфоны и планшеты точно так же подвержены вирусам, троянам и эксплойтам.

В России самым распространенным типом угроз являются , они отправляют платные SMS без участия владельца смартфона. В связи с ростом популярности мобильных платежей, большое распространение получают трояны, которые крадут данные для доступа .

Все прекрасно понимают, что объем мобильного трафика и число пользователей смартфонов будет рости. К сожалению, это неуклонно приведет к увеличению количества мобильных угроз, поэтому к защите мобильных устройств следует отнестись с той же ответственностью, что и к защите персонального компьютера или ноутбука.

Антивирусное программное обеспечение — самый лучший способ защититься от вирусных атак. Приобрести антивирус, Вы можете в разделе нашего интернет магазина. Знание основ информационной безопасности, а также наличие обновленного до последней версии антивируса помогает избежать фишинговых и вирусных атак.

В случае, если Ваш компьютер уже подвергся вирусной атаке или Вам необходима помощь в установке и настройке антивирусного программного обеспечения, вам смогут помочь наши ИТ — инженеры, воспользуйтесь услугой компьютерная помощь или привозите оборудование в сервисный центр самостоятельно.

Сайт СТУДОПЕДИЯ проводит ОПРОС! Прими участие :) - нам важно ваше мнение.

Говоря о безопасности информации, мы пока не затрагивали проблему компьютерных вирусов, поскольку борьба с вирусами — это тема отдельного разговора.

Точного научно-технического определения этого явления до сих пор не существует. Можно сказать, что компьютерный вирус — это специально написанная программа, способная самопроизвольно присоединяться к другим программам, создавать свои копии и внедрять их в файлы, системные области компьютера и в вычислительные сети с целью нарушения работы программ, порчи файлов и каталогов, создания всевозможных помех в работе компьютера. Действия вируса зависят от фантазии, квалификации и нравственных принципов его создателя.

В настоящее время насчитывается уже свыше 50 тыс. различных вирусов и ежемесячно появляется до 300 новых экземпляров. В России издана вирусная энциклопедия, содержащая описание десятков тысяч компьютерных вирусов и даже демонстрацию эффектов, производимых ими.

Классификация компьютерных вирусов.

Компьютерные вирусы можно классифицировать по следующим признакам:

1) по среде обитания:

• сетевые — распространяются по различным сетям;

• файловые — внедряются главным образом в исполняемые модули, т. е. в файлы, имеющие расширения СОМ и ЕХЕ. Могут внедряться и в другие типы файлов, но, как правило, записанные в таких файлах они не получают управление, а следовательно, теряют способность к размножению;

• загрузочные — внедряются в загрузочный сектор диска (Boot-сектор);

• файлово-загрузочные — заражают файлы и загрузочные сектора дисков;

2) по способу заражения:

• резидентные вирусы — при заражении (инфицировании) компьютера оставляют в оперативной памяти свою резидентную часть, которая потом перехватывает обращение операционной системы к объектам заражения (файлам, загрузочным секторам дисков и т. п.) и внедряется в них. Являются активными вплоть до выключения или перезагрузки компьютера;

• нерезидентные вирусы — не заражают память компьютера и являются активными ограниченное время;

3) по степени воздействия:

• неопасные — не мешают работе компьютера, но уменьшают объем оперативной памяти и памяти на дисках, действия таких вирусов проявляются в каких-либо графических или звуковых эффектах;

• опасные — могут привести к различным нарушениям в работе компьютера;

• очень опасные — их воздействие может привести к потере программ, уничтожению данных, стиранию информации в системных областях диска;

4) по особенностям алгоритма:

• простейшие вирусы — паразитические, они изменяют содержимое файлов и секторов диска и могут быть достаточно легко обнаружены и уничтожены;

• вирусы-репликаторы (черви) — распространяются по компьютерным сетям, вычисляют адреса сетевых компьютеров и записывают по этим адресам свои копии;

• вирусы-невидимки (стелс-вирусы) — очень трудно обнаружить и обезвредить, так как они перехватывают обращение операционной системы к пораженным файлам и секторам дисков и подставляют вместо своего тела незараженные участки диска;

• вирусы-мутанты — содержат алгоритмы шифровки — расшифровки, благодаря которым копии одного и того же вируса не имеют ни одной повторяющейся цепочки байтов;

• квазивирусные или троянские вирусы — программы, которые, хотя и не способны к самораспространению, но очень опасны, так как маскируясь под полезную программу, разрушают загрузочный сектор и файловую систему дисков.

Основными путями проникновения вирусов в компьютер являются съемные диски (гибкие и лазерные), а также компьютерные сети. Заражение жесткого диска вирусами может произойти при загрузке программы с дискеты, содержащей вирус.

Для обнаружения, удаления вирусов и защиты от них разработано несколько видов специальных антивирусных программ.

Классификация антивирусных программ.

Программы-детекторы осуществляют поиск характерной для конкретного вируса сигнатуры (последовательность байтов, которая вполне определенно его характеризует) в оперативной памяти и в файлах и при обнаружении выдают соответствующие сообщения.

Недостатком таких антивирусных программ является то, что они могут находить только те вирусы, которые известны разработчикам таких программ.

Программы-доктора (фаги), а также программы-вакцины не только находят зараженные вирусами файлы, возвращая файлы в исходное состояние.

Программы-ревизоры запоминают исходное состояние программ, каталогов и системных областей диска тогда, когда компьютер не заражен вирусом, а затем периодически или по желанию пользователя сравнивают текущее состояние с исходным. Обнаружение изменения выводится на экран монитора.

Как правило, сравнение состояний производится сразу после загрузки операционной системы. При сравнении проверяются длина файла, код циклического контроля (контрольная сумма файла), дата и время модификации, другие материалы. Эти программы имеют достаточно развитые алгоритмы, обнаруживают стелс-вирусы и могут даже очистить изменения версии проверяемой программы от изменений, внесенных вирусом. К числу программ-ревизоров относится широко распространенная в России программа Adinf.

К недостаткам можно отнести возможные конфликты с другим программным обеспечением. Примером программы-фильтра является программа Vsafe.

Организация антивирусной защиты.

Защиту от вирусов обеспечивают антивирусные программы.

Перечислим, что умеет делать антивирусная программа:

• проверять системные области на загрузочном диске при включении компьютера;

• проверять файлы на установленных в дисковод сменных носителях;

• предоставлять возможность выбора графика периодичности проверки жесткого диска;

• автоматически проверять загружаемые файлы;

• проверять исполняемые файлы перед их запуском;

• обеспечивать возможность обновления версии через Интернет.

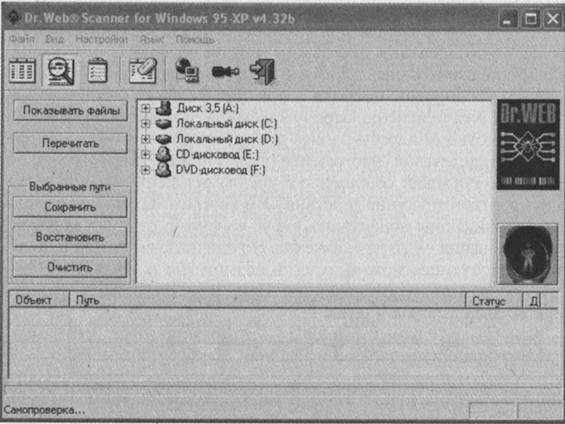

Рис. 16.1. Программа Dr.Web

Антивирусную программу можно использовать периодически или запускать в фоновом режиме, чтобы отлавливать вирусы непосредственно при загрузке файлов или копировании со сменного носителя. Проверка в фоновом режиме — более надежный способ защиты (контроль ведется постоянно), требующий, однако, увеличенного объема памяти и повышенной производительности системы.

Можно установить на компьютере антивирусный монитор (сторож) — резидентную антивирусную программу, которая постоянно находится в оперативной памяти и контролирует операции обращения к файлам и секторам. Прежде чем разрешить доступ к объекту (программе, файлу), сторож проверяет его на наличие вируса. Таким образом, он позволяет обнаружить вирус до момента реального заражения системы.

Обобщим все вышеперечисленные советы. Итак, как защитить данные от вирусной атаки?

• Если вы хотите избежать больших затрат и потерь, сразу предусмотрите приобретение и установку комплексной антивирусной программно-аппаратной защиты для вашей компьютерной системы. Если таковая пока не установлена, не забывайте регулярно проверять свой компьютер свежими версиями антивирусных программ и установите программу — ревизор диска, которая будет отслеживать все изменения, происходящие на вашем компьютере, и вовремя сигнализировать о вирусной опасности.

• Не разрешайте посторонним работать на вашем компьютере, по крайней мере без вашего разрешения.

• Возьмите за строгое правило обязательно проверять все дискеты, которые вы используете на своем компьютере, несмотря на все уверения их владельца, последними версиями антивирусных программ (Dr.Web, AVP и др.).

• Настоятельно советуем проверять на наличие вирусов все CD-ROM, в том числе и фирменные, но особенно купленные с рук или взятые со стороны.

• Соблюдайте осторожность, обмениваясь файлами с другими пользователями. Этот совет особенно актуален, когда дело касается файлов, загружаемых вами из сети Интернет или приложенных к электронным посланиям. Поэтому лучше сразу проверять все входящие файлы (документы, программы) на наличие вируса, что неплохо умеют делать антивирусные мониторы, например AVP Monitor.

• Делайте резервные копии своих данных. Это поможет восстановить информацию в случае воздействия вируса, сбоя в системе или выхода из строя жесткого диска.

• Проверяйте на наличие вирусов старые файлы и диски. Обычные вирусы, равно как и макровирусы, пробуждаются только в тот момент, когда вы открываете или загружаете инфицированный файл. Таким образом, вирусы могут долгое время незаметно храниться на жестком диске в зараженных программах и файлах данных, приложениях к непрочитанным электронным письмам и сжатых файлах…

Нам важно ваше мнение! Был ли полезен опубликованный материал? Да | Нет

Рубрика: Информационные технологии

Дата публикации: 10.11.2019 2019-11-10

Статья просмотрена: 239 раз

В данной статье мы рассматриваем информационную безопасность, для чего она нужна и с чем ей приходится бороться, Различные виды вирусов и к каким последствиям они могут привести, основные принципы борьбы со злоумышленниками.

Ключевые слова: информационная безопасность, вирусы, атаки, шифрование, мониторинг, злоумышленник.

Еще 50 лет назад компьютером считались огромные вычислительные машины, которые занимали огромное кол-во мест в помещении, основной целью которых было математическое вычисление.

В то время никто и подумать не мог что через некоторое время компьютер будет у каждого второго человека, и что на нем можно будет не только считать примеры, но также и играть, общаться, смотреть фильмы, хранить важные данные.

Вскоре встал вопрос, а как защитить свою информацию, ведь для каждого пользователя информация имеет определенную ценность. Тысячам пользователям рассылается спам и вредоносные программы, стоит лишь открыть документ и ваш компьютер теряет всю информацию, что влечёт к плачевным последствиям, для этого и была придумана информационная безопасность.

Истоки информационной безопасности

Вирусы

Вирусы в компьютере такой же как и вирус в организме, их главной задачей является нанесение ущерба здоровью, так же и вирусы в компьютере, они созданы для нанесения вреда функциональности устройства а так же кражи информации.

В то время вирусы создавались для развлечения, как правило они не наносили особого ущерба ПК. Спустя некоторое время данное развлечение превратилось в хороший вид заработка, начали появляться целые компании по разработке вирусов, что привело к глобальным потерям информации.

Факты овирусах

По статистике, компьютер каждого второго пользователя Интернета хотя бы раз подвергался атакам компьютерных вирусов.

Первый компьютерный вирус создали в Пакистане, это были братья, которые создавали собственные программы и начали тайно вставлять вирус в свою продукцию, который начинал работать при попытке копирования.

Американские специалисты пришли к выводу, что борьба с компьютерными вирусами будет очень долгой. Потому что 40 лет назад интернет создавался исходя их двух критериев: открытости и гибкости, но не безопасности.

На сегодняшний день существует более 50 компаний по разработке антивируса. Более 5000 разработчиков занимаются проблемами компьютерных вирусов, изобретено более 300 различных антивирусных программ.

Вирусы могут находится в документах, вложениях в аудио и видеофайлах. Сейчас не осталось таких типов файлов, которые не могут быть заражены вирусом. Так же набирают обороты специальные вирусы, которые путешествуют между мобильными телефонами и другими устройствами, в которых используется программные обеспечения.

Каждый год проходит чемпионат мира по борьбе с вирусами. В 2014 году на данном чемпионате победу одержала россиянка, который показала лучший результат. Она обезвредил 9600 вирусов из 10000 возможных.

Универсального способа по борьбе со злоумышленником пока не найдено, но специалисты вкладывают все свои силы на то, чтобы данных вирусных программ становилось все меньше и меньше.

Информационная безопасность на отраслевых предприятиях

Киберпреступление распространилось на многие отрасли, в том числе н на промышленность.

Многие предприятия изучают вопрос безопасности информации. Сейчас предприятие — это совокупность сложных технических систем, безопасность которых играет огромную роль.

С одной стороны, автоматизация основных процессов несет большую пользу (повышает КПД предприятия), но с другой стороны, чем больше интеллектуальных элементов, тем больше потенциальных точек угроз.

Промышленные предприятия выделяют три основные причины, по которым у них возникают такие проблемы в основном у объекта энергетики. Это торможение производственного процесса в связи с оборудованием, вышедшего их строя из-за его неисправности или неправильного использования. Сбой в связи с человеческим фактором: ошибки работника, и наконец автоматизированная структура и современная подстанция — это большой объем разнообразных данных, поэтому возникает проблема масштабных данных, которые необходимо контролировать и работа с таким массивом также чревата проблемами.

Эти проблемы могут привести к тому, что злоумышленник может перехватить управление объектами энергосетях компаний, например, вирус Stuxnet, который полностью парализовал работу ядерного объекта по обогащению урана. Угрозы компании составляют не только хакеры и мошенники, а также и сотрудник, которому не понравилось отношение начальства к нему, и он умышленно решил навредить производству компании.

Чтобы избежать атак от злоумышленников представители информационной безопасности предлагают:

чтобы сотрудник имел доступ именно к определенной производственной зоне, тем самым он никак он не мог никак повлиять на остальные участки производства.

Мониторинг действий, часто возникают сбои и сложно узнать кто виноват в этом, потому что информация о действиях не сохраняется, которые предпринимали пользователи, решение этой проблемы состоит в фиксировании действий, которые предоставляет достаточно оперативно выявлять причины сбоев и оперативным путем найти решение данной проблемы.

Эти рекомендации помогут решить ряд задач. Например, для выполнения федерального закона об

улучшение мониторинга состояния дел, увеличение эффективности использования ресурсов и их стабильность.

Вывод

Информация очень важна для успешного развития бизнеса и других дел, и поэтому она нуждается в хорошей защите. Особенно актуально это стало в бизнес-среде, где главное место занимают информационные технологии. Так как мы живем в эпоху цифровой экономики, без них рост компании просто невозможен.

Информация все чаще подвергается угрозам. Хакерские атаки, перехват данных по сети, воздействие вирусов набирают огромный темп, отсюда возникает большая потребность в информационной безопасности, которая может сохранить всю ценность информацию.

Аннотация

Последние несколько лет на рынке информационной безопасности остро встал вопрос защиты от автоматизированных направленных атак, однако в общем понимании направленная атака в первое время представлялась как результат продолжительной и профессиональной работы организованной группой киберпреступников с целью получения дорогостоящих критичных данных. В настоящее время на фоне развития технологий, популяризации open-source форумов (напр. Github, Reddit) и Darknet, предоставляющих исходные коды вредоносного ПО и пошагово описывающих действия по его модификации (для невозможности его детектирования сигнатурным анализом) и заражению хостов, реализация кибератак значительно упростилась. Для реализации успешной атаки, сопровождающейся пагубными последствиями для владельцев автоматизированных и информационных систем, достаточно неквалифицированного пользователя и энтузиазма в разборе предоставленного в сети Интернет / Darknet материала.

С развитием Ransomware появляются и средства противодействия им. В первую очередь это открытый проект No more Ransom! (www.nomoreransom.org), предоставляющий жертвам атак средства дешифрования данных (в случае вскрытия ключа шифрования), во вторую – специализированные open-source средства защиты от вирусов-шифровальщиков. Но и они либо анализируют поведение ПО по сигнатурам и не способны обнаружить неизвестный вирус, либо обеспечивают блокировку вредоносного ПО после его воздействия на систему (шифрования части данных). Специализированные Open-source решения применимы интернет-пользователями на личных / домашних устройствах, крупным организациям, обрабатывающим большие объемы информации, в том числе критичной, необходимо обеспечивать комплексную проактивную защиту от направленных атак.

Проактивная защита от направленных атак и Ransomware

Рассмотрим возможные векторы доступа к защищаемой информации, находящейся на сервере или автоматизированном рабочем месте пользователя:

- Воздействие на периметр локальной вычислительной сети из интернета возможно через:

- корпоративную электронную почту;

- веб-трафик, в том числе веб-почту;

- периметровый маршрутизатор / межсетевой экран;

- сторонние (некорпоративные) шлюзы доступа к интернету (модемы, смартфоны и т. д.);

- системы защищенного удаленного доступа.

- Воздействие на серверы, рабочие места пользователей по сети:

- загрузка вредоносных программ на конечные точки / серверы по запросу от них же;

- использование недокументированных возможностей (уязвимостей) системного/прикладного ПО;

- загрузка вредоносов по шифрованному VPN-каналу, неконтролируемому службами ИТ и ИБ;

- подключение к локальной сети нелегитимных устройств.

- Прямое воздействие на информацию на серверах, рабочих местах пользователей:

- подключение внешних носителей информации с вредоносом;

- разработка вредоносных программ прямо на конечной точке / сервере.

Для уменьшения вероятности реализации угрозы для каждого типа доступа к защищаемой информации необходимо обеспечивать выполнение комплекса организационно-технических мер по защите информации, перечень которых отражен на рисунке (см. Рисунок 1)

Рисунок 1. Проактивные меры защиты от направленных атак и Ransomware

К основным организационным мерам проактивной защиты от направленных атак и Ransomware относятся:

- Повышение осведомленности сотрудников в области ИБ.

Необходимо регулярно проводить обучение сотрудников и информировать их о возможных угрозах ИБ. Минимальной и необходимой мерой является формирование принципов работы с файлами и почтой:

o не открывать файлы с двойным расширением: настроить для пользователей отображение расширений, чтобы идентифицировать вредоносные файлы с двойными расширениями (например, 1СRecord.xlsx.scr);

o не включать макросы в недоверенных документах Microsoft Office;

o проверять адреса отправителей почтовых сообщений;

o не открывать ссылки на веб-страницы, почтовые вложения от неизвестных отправителей. - Оценка эффективности защиты как внутри организации, так и с привлечением внешних специалистов.

Оценивать эффективность обучения персонала необходимо при помощи моделирования атак, как внутренних, так и с участием внешних специалистов — проводить тесты на проникновение, в т. ч. с использованием метода социальной инженерии. - Регулярное обновление системного ПО (Patch Management).

Для предотвращения атак вредоносного ПО на целевые системы через известные уязвимости необходимо обеспечить своевременное тестирование и установку обновлений системного и прикладного ПО с учетом приоритизации по степени критичности обновлений. - Систематизация резервного копирования данных.

Необходимо регулярно выполнять резервное копирование критически важных данных серверов информационных систем, систем хранения данных, рабочих мест пользователей (если предполагается хранение критичной информации). Резервные копии должны храниться на ленточных библиотеках системы хранения данных, на отчуждаемых носителях информации (при условии, что носитель информации не подключен постоянно к рабочей станции или серверу), а также в облачных системах резервирования данных, хранилищах.

Технические мероприятия проактивной защиты от направленных атак и Ransomware предпринимаются на уровне сети и на уровне хоста.

Дополнительно к вышеперечисленным мерам предотвратить направленную атаку в корпоративной сети поможет следующее:

- Обеспечение регулярного анализа защищенности ИТ-инфраструктуры — сканирование узлов сети для поиска известных уязвимостей в системном и прикладном ПО. Эта мера обеспечивает своевременное обнаружение уязвимостей, позволяет их устранить до момента их использования злоумышленниками. Также система анализа защищенности решает задачи по контролю сетевых устройств и устройств, подключенных к рабочим станциям пользователей (например, 4G-модем).

- Сбор и корреляция событий позволяет комплексно подойти к обнаружению вымогателей в сети на основе SIEM-систем, поскольку такой метод обеспечивает целостную картину ИТ-инфраструктуры компании. Эффективность SIEM заключается в обработке событий, которые отправляются с различных компонентов инфраструктуры, в том числе ИБ, на основе правил корреляции, что позволяет оперативно выявить потенциальные инциденты, связанные с распространением вируса-вымогателя.

Приоритезация мер защиты от вирусов-вымогателей

Надежная комплексная защита от направленных атак обеспечивается комплексом организационно-технических мер, которые ранжируются в следующие группы:

- Базовый набор мер, необходимый для применения всем организациям для защиты от направленных атак и вредоносов-вымогателей.

- Расширенный набор мер, применимый для средних и крупных организаций с высокой стоимостью обработки информации.

- Продвинутый набор мер, применимый для средних и крупных организаций с продвинутой ИТ- и ИБ-инфраструктурой и высокой стоимостью обрабатываемой информации.

Рисунок 2. Приоритизация мер защиты от трояна-вымогателя

Угроза заражения вирусом-вымогателем актуальна и для конечных пользователей Интернет, для которых также применимы отдельные меры по предотвращению заражения:

- своевременная установка обновлений системного ПО;

- использование антивирусов;

- своевременное обновление баз сигнатур антивирусов;

- использование доступных в свободном доступе средств защиты от вредоносных программ, шифрующих данные на компьютере: RansomFree, CryptoDrop, AntiRansomware tool for business, Cryptostalker и др. Установка средств защиты данного класса применима, если на компьютере хранятся критичные незарезервированные данные и не установлены надежные средства антивирусной защиты.

Меры защиты для мобильных устройств:

- Для корпоративного сектора:

o использование систем класса Mobile Device Management (MDM), обеспечивающих контроль установки обновлений системного ПО, установки приложений, контроль наличия прав суперпользователя;

o для защиты корпоративных данных на мобильных устройствах пользователя — системы класса Mobile Information Management (MIM), обеспечивающих хранение корпоративных данных в зашифрованном контейнере, изолированном от операционной системы мобильного устройства;

o использование систем класса Mobile Threat Prevention, обеспечивающих контроль разрешений, предоставленных приложениям, поведенческий анализ мобильных приложений. - Для конечных пользователей:

o использование официальных магазинов для установки приложений;

o своевременное обновление системного ПО;

o исключение перехода по недоверенным ресурсам, установки недоверенных приложений и сервисов.

Выводы

Простота реализации и низкая стоимость затрат организации кибератак (Ransomware, DDoS, атаки на веб-приложения и пр.) приводит к увеличению числа киберпреступников при одновременном снижении среднего уровня технической осведомленности атакующего. В связи с этим резко увеличивается вероятность реализации угроз безопасности информации в корпоративном секторе и потребность в обеспечении комплексной защиты.

Если не принимать меры для защиты от компьютерных вирусов, то следствия заражения могут быть очень серьёзными. В ряде стран уголовное законодательство предусматривает ответственность за компьютерные преступления, в том числе за внедрение вирусов. Для защиты информации от вирусов используются общие и программные средства.

К общим средствам, помогающим предотвратить заражение и его разрушительных последствий относят:

Основными мерами профилактики вирусов являются:

· резервное копирование информации (создание копий файлов и системных областей жестких дисков);

· избегание пользования случайными и неизвестными программами. Чаще всего вирусы распространяются вместе с компьютерными программами;

· перезагрузка компьютера перед началом работы, в частности, в случае, если за этим компьютером работали другие пользователи;

· ограничение доступа к информации, в частности физическая защита дискеты во время копирования файлов с неё;

· применение различных защитных средств при работе на компьютере в любой информационной среде (например, в Интернете).

· Проверка на наличие вирусов файлов, полученных по сети;

К программным средствам защиты относят разные антивирусные программы (антивирусы). Антивирус - это программа, выявляющая и обезвреживающая компьютерные вирусы.

Следует заметить, что вирусы в своём развитии опережают антивирусные программы, поэтому даже в случае регулярного пользования антивирусов, нет 100% гарантии безопасности. Антивирусные программы могут выявлять и уничтожать лишь известные вирусы, при появлении нового компьютерного вируса защиты от него не существует до тех пор, пока для него не будет разработан свой антивирус.

Однако, много современных антивирусных пакетов имеют в своём составе специальный программный модуль, называемый эвристическим анализатором, который способен исследовать содержимое файлов на наличие кода, характерного для компьютерных вирусов. Это даёт возможность своевременно выявлять и предупреждать об опасности заражения новым вирусом.

Различают такие типы антивирусных программ:

1) программы-детекторы: предназначены для нахождения заражённых файлов одним из известных вирусов. Некоторые программы-детекторы могут также лечить файлы от вирусов или уничтожать заражённые файлы. Существуют специализированные, то есть предназначенные для борьбы с одним вирусом детекторы и полифаги, которые могут бороться с многими вирусами;

2) программы-лекари: предназначены для лечения заражённых дисков и программ. Лечение программы состоит в изъятии из заражённой программы тела вируса. Также могут быть как полифагами, так и специализированными;

3) программы-ревизоры: предназначены для выявления заражения вирусом файлов, а также нахождение повреждённых файлов. Эти программы запоминают данные о состоянии программы и системных областей дисков в нормальном состоянии (до заражения) и сравнивают эти данные в процессе работы компьютера. В случае несоответствия данных выводится сообщение о возможности заражения;

4) лекари-ревизоры: предназначены для выявления изменений в файлах и системных областях дисков и, в случае изменений, возвращают их в начальное состояние.

5) программы-фильтры: предназначены для перехвата обращений к операционной системе, которые используются вирусами для размножения и сообщают об этом пользователя. Пользователь может разрешить или запретить выполнение соответствующей операции. Такие программы являются резидентными, то есть они находятся в оперативной памяти компьютера.

6) программы-вакцины: используются для обработки файлов и boot-секторов с целью предупреждения заражения известными вирусами (в последнее время этот метод используется все чаще).

Следует заметить, что выбор одного "наилучшего" антивируса крайне ошибочное решение. Рекомендуется использовать несколько разных антивирусных пакетов одновременно. Выбирая антивирусную программу следует обратить внимание на такой параметр, как количество распознающих сигнатур (последовательность символов, которые гарантированно распознают вирус). Второй параметр - наличие эвристического анализатора неизвестных вирусов, его присутствие очень полезно, но существенно замедляет время работы программы. На сегодняшний день существует большое количество разнообразных антивирусных программ. Рассмотрим коротко, распространённые в странах СНГ.

DRWEB

Один из лучших антивирусов с мощным алгоритмом нахождения вирусов. Полифаг, способный проверять файлы в архивах, документы Word и рабочие книги Excel, выявляет полиморфные вирусы, которые в последнее время, получают все большее распространение. Достаточно сказать, что эпидемию очень опасного вируса OneHalf остановил именно DrWeb. Эвристический анализатор DrWeb, исследуя программы на наличие фрагментов кода, характерных для вирусов, разрешает найти почти 90% неизвестных вирусов. При загрузке программы, в первую очередь DrWeb проверяет самого себя на целостность, после чего тестирует оперативную память. Программа может работать в диалоговом режиме, имеет удобный настраиваемый интерфейс пользователя.

ADINF

Антивирус-ревизор диска ADINF (Avanced DiskINFoscope) разрешает находить и уничтожать, как существующие обычные, stealth- и полиморфные вирусы, так и совсем новые. Антивирус имеет в своем распоряжении лечащий блок ревизора ADINF - Adinf Cure Module - что может обезвредить до 97% всех вирусов. Эту цифру приводит "Диалогнаука", исходя из результатов тестирования, которое происходило на коллекциях вирусов двух признанных авторитетов в этой области - Д.Н.Лозинского и фирмы Dr.Sоlомоn's (Великобритания).

ADINF загружается автоматически в случае включения компьютера и контролирует boot-сектор и файлы на диске (дата и время создания, длина, контрольная сумма), выводя сообщения про их изменения. Благодаря тому, что ADINF осуществляет дисковые операции в обход операционной системы, обращаясь к функциям BIOS, достигаются не только возможность выявления активных stеаlth-вірусів, но и высокая скорость проверки диска. Если найден boot-вирус, то ADINF просто восстановит предшествующий загрузочный сектор, который хранится в его таблице. Если вирус файловый, то здесь на помощь приходит лечащий блок Adinf Cure Module, который на основе отчета основного модуля о зараженных файлах сравнивает новые параметры файлов с предыдущими, хранящиеся в специальных таблицах. При выявлении расхождений ADINF восстанавливает предыдущее состояние файла, а не уничтожает тело вируса, как это делают полифаги.

AVP

Антивирус AVP (AntiVirus Program) относится к полифагам, в процессе работы проверяет оперативную память, файлы, в том числе архивные, на гибких, локальных, сетевых и CD-ROM дисках, а также системные структуры данных, такие как загрузочный сектор, таблицу разделов и т.д. Программа имеет эвристический анализатор, который, по утверждениям разработчиков антивируса способен находить почти 80% всех вирусов. Программа AVP является 32-разрядным приложением для работы в среде операционных систем Windows, имеет удобный интерфейс, а также одну из самых больших в мире антивирусную базу. Базы антивирусов к AVP обновляются приблизительно один раз в неделю и их можно получить с Internеt. Эта программа осуществляет поиск и изъятие разнообразнейших вирусов, в том числе:

· полиморфных, или самошифрующихся вирусов;

· стелс-вирусов, или вирусов-невидимок;

· новых вирусов для Windows;

· макровирусов, заражающих документы Word и таблицы Excel.

Кроме того, программа AVP осуществляет контроль файловых операций в системе в фоновом режиме, выявляет вирус до момента реального заражения системы, а также определяет неизвестные вирусы с помощью эвристического модуля.

Антивирус Касперского Personal - разработка "Лаборатории Касперского", воплощающая результаты многолетних исследований ведущих экспертов в области защиты от вредоносных программ. Продукт сочетает уникальную функциональность, удобный пользовательский интерфейс и высокий уровень защиты от вирусов. Программный комплекс позволяет организовать полномасштабную систему антивирусной защиты персонального компьютера. Он охватывает все возможные источники проникновения вирусной угрозы - съемные и постоянные файловые носители, электронную почту и Интернет. Использование "Антивируса Касперского" обеспечивает полное восстановление работоспособности системы при вирусной атаке. В то же время функция антивирусной проверки и лечения электронной почты позволяет очистить от вирусов входящую и исходящую корреспонденцию в режиме реального времени. В случае необходимости пользователю также доступны проверка и лечение почтовых баз различных почтовых систем.

Регулярное использование нескольких постоянно обновляемых антивирусных программ для проверки не только собственных носителей информации при переносе на них сторонних файлов, но и любых “чужих” дискет и дисков с любой информацией на них, в т.ч. и переформатированных позволяет поддерживать информационную безопасность.

Читайте также: