Вставить вирус в карт

Создаем фото, или любой другой файл с вирусом

В данном случай я выбрал метод картинки. Картинку можно использовать любую, но я в качестве примера взял картинку Кроноса(бога времени) он тут будет выступать главным лицом.

Создаем фото с вирусом метод 1

Дальше будет ваш файл который вы будете маскировать под вирус, ваша картинка, а также будут 2 иконки. И так заходим в папку "Collection_OCX" и находим файл "Resgistrator.OCX" открываем и нажимаем регистрация, подождите пока дело дойдёт до конца. Правда будут несколько ошибок, но на них не обращайте внимания.

Закрываем окно и возвращаемся назад. Далее выделяем наш вирус и вашу картинку под которую вы будете его маскировать, нажимаем правую кнопку

Ставим галочку "создать SFX-arxiv", а метод сжатия выбираем максимальный. В разделе "Дополнительно" на параметры SFX, там мы указываем путь для распаковки наших файлов, там где будет картинка И там где будет вирус, ради примера я указал диск “C”

В разделе "Установка", нам первом делом надо скопировать всё название нашей картинки с расширением, дальше нажимаем ENTER и пишем название нашего вируса.

Во вкладке "Режимы" мы ставим галочку "Скрыть всё", а в раздел "Дополнительно" мы не трогаем, раздел "Обновления" мы выбираем 2 пункт везде, извлечь и обновить файлы, перезаписать файлы.

Теперь отправляемся в раздел "Текст и графика" здесь нам потребуются иконки которые я упомянул в начале.

Пишем названия файла которого вам нужен в Google, например (jpg file icon) и находите подходящий для вас. А также есть сервисы которые за вас всё сделают, конвертируют из jpg в ico или из png в ico, так что проблем вы не найдёте при конвертации файлов в формат иконки. :

После того как вы нашли пустую иконку какого нибудь графического файла, мы возвращаемся в архив и в разделе "Загрузить значок SFX из файла" нажимаем Обзор и выбираем именноего (нашу иконку).

Маскируем расширение Exe

У нас появляется архив вот такого типа: названия папки.ехе, однако иконка выглядит как будто у нас это графический документ.

Теперь мы с вами будем избавляться от расширения EXE. Как же это сделать ? Нам потребуется программа, где нарисована зелёная капелька (открываем её). Откроется реклама, но вы не обращайте внимания на это, выбираем здесь файл что будет криптовать, в этой графе выбираем тот файл под который мы будем его якобы маскировать (jpg), нажимаем "Change Extension" и ожидаем завершение нашей операции.

Появится файл exe.jpg, здесь у обычного человека ломается логика, ведь если мы выбираем левую часть то у нас выделяется правая часть, всё очень просто расширения поменялось местами с основным текстом.

Создаем фото с вирусом метод 2

Теперь давайте перейдём к 2 методу чтоб мы могли понять как расширения EXE стало зеркальным, нам необходимо открыть файл "unicodeinput", но здесь мы ничего не нажимаем, возвращаемся в директорию и зажимаем клавишу SHIFT + нажимаем правый клик мышки, и выбираем раздел "Открыть окно команд", здесь мы пишем следующие команду….

- Названия нашего почти скрытого вируса

- Пробел

- Вставляем названия вируса

- Удаляем расширения EXE.

- Зажимаем ALT

- Нажимаем на "+" который находится в блоке NumLock,. У нас открывается наше окошко которое мы с вами свернули и не обращали внимание.

- Здесь мы вписываем команду "202e"

- Жмем Send

- Могут появиться плюсики, (они нам не нужны) удаляем их.

Теперь появился файл который мы создали с расширением jpg, его также можно дополнить некоторыми символами чтоб не было слишком подозрительно.

Можете открыть данный файл, данное изображения будет открываться в течение 2-3 секунд, на экране появится ваша картинка, а то что задали в директорию уже будут файлы которые вы указали(ваш вирус).

Вирус автоматически запустится так что не забудьте его закрыть через диспетчер задач.

Создаем фото с вирусом метод 3

Ну а теперь перейдём к 3 методу, и это будет полезно даже тем просто хочет свои файлы от глаз других на самом видном месте. В нашей директории опять зажимаем SHIFT + нажимаем правый клик мышки, и выбираем раздел "Открыть окно команд", и вписываем здесь вот такую интересную команду:

File1– названия вашей картинки, либо если будет музыка ставим.mp3

File2 название вашего файла который хотите скрыть, также можете вместо вируса скрыть другой файл и поменяем расширение,

Появится картинка, оно открывается без лишней погрузки, но если мы нажмём правой кнопки и выберем "Открыть с помощью winrar", то здесь у нас будут наш вирус или файл который вы скрыли.

![]()

Много ли интересных статей вы встречаете ежедневно?

Откройте главную страницу Пикабу и наслаждайтесь

Да этих карт уже как говна за баней

там он везде примерно на одних широтах где тепло

в РФ он замёрзнет, можно не бздеть

для тех, кто математику всего до второго класса учил (тут таких оказывается море((), при таких же темпах распространения (чего надеюсь не произойдёт), миллиарда зараженных мы достигнем ровно через 31 день:/

Не, ну не все так печально в итоге. Спустя 28 дней (ох, прям как в фильме "28 дней спустя")

Ну миллиарда не достигли, как видишь

Вам бы прибыль считать, цены бы не было )))

Ты @az252, нехороший человек/ БМ промолчал и ничего не выдал, когда я пост с телефона добавлял. Как бы там ни было, нужно было сначала мне написать, а не модератору.

В общем, желаю чтобы тебя закладывали везде по самым незначительным мелочам и гнали сраным веником на красный свет.

карта обновляется довольно медленно, 1-2 раза в день((

утром же было 81 умерших не?

некрасивый, карты нет

С интернетом проблемы?)

ввели бесплатные 2МБита для всех на время карантина

Да, сайтов насоздавали по коронавирусу кучку, часть уже пытаются побыстрей продать)

@moderator, БМ промолчал и ничего не выдал, когда я пост с телефона добавлял. Забанили меня незачто. Работы вам побольше

На пикабу сегодня только два баяна уже 58 раз постили. Про ебучую онлайн карту коронавируса и сраный диалог про "хуем по лбу"

Covid-19 или как мы всей семьёй болеем

Место действия Санкт-Петербург

Началось всё в прошлую субботу, мама проснулась с температурой 38.5

И дикой слабостью в теле. Первая моя мысль была ну всё ппц это ковид, вызвал врача из поликлиники, и стали ждать.

Пришла милая девушка в обмундировании космонавта, послушала маму измерила сатурацию, и взяла мазки (только у неё). Я сам не стал долго ждать в этот же день поехал сдал тест в частные лаборатории на всякий случай.

Утро болит абсолютно всё, начиная от ног заканчивая волосяными лукавицами, температура 39-40 у мамы тоже самое, но с меньшей температуры уже отец вызывает врача мне (Приезжает скорая) Слушают лёгкие, прописывают лекарства, измеряют сатурацию, и честно говорят, что если хотите в больницу не проблема но как вариант придётся полежать в коридоре и постоять некуйственную очередь (мест в больницах просто тупо нет) а так как результаты мазков ещё не пришли тоо церемониться с нами не будут.

Оба как амёбы просто спим, кое как едим, и пьём. Отец на работе, приходиться выходить гулять с собаками (это важно)

Вторник (Ночь с понедельника)

Мне становиться хуже полопались все белки глаз, трудно дышать вызываю скорую

И опять Сатурация 96 (норма), хрипов нету, сбили температуру.

Врач говорит, что нужно делать КТ, но рассказывает ужасы какие в больнице (все лежат в коридорах, очередь в больницу как минимум 2 часа, антисанитарные условия, нехватка персонала и т.д) Лучше лечиться дома.

После этого рассказа еду на такси в частную клинику делаю КТ (по совету врача скорой), кт в норме (есть пару проблем, но не связанные с ковидом) еду домой (мама делать отказалась так как денег в семье очень мало сейчас)

Утро вторника приходят мои результаты мазков из частных лабораторий (Первично положительный, назначено повторное исследование в ЦГиЭ Роспотребнадзора)

Нас всех меня, маму, отца (он не болеет пока что) обследуют у отца берут мазки и уже абсолютно официально сажают на карантин.

1) Как получить зп на работе маме (там только через кассу) так как денег на продукты очень мало

2) Волонтёры отказались (а точнее не заниматься) выгулом домашних животных что делать не представляю. Пока выручил сосед, но он может 1 раз в 3 дня.

Вопросы к ученым по короновирусу

Доброго времени, друзья мои Пикабушники.

Совсем недавно, я опубликовал статью, найденную мной на просторах этих самых интернетов.

Было много обсуждений… и по делу, и нет, НО! Тем не менее, я решил связаться с автором статьи и на первый выпавший по запросу имени в гугле емейл, отправил сообщение.

В общем и целом, томить вас не буду… ответ получил. хотя и не ожидал.

Резюмируя все это, хочу обратится к вам, мои друзья.

У Вас есть шанс задать вопрос настоящему ученому :)

Не проебите…. Всмысле, не спрашивайте херню :)

Ну а если серьезно, то ООООЧЕЕНЬ прошу в комментариях ограничиваться ТОЛЬКО вопросами.

Если нам всем повезет, и ответы мы получим, а там уж поле для срача найдем. Ну не привыкать же, ну?

Ну а если совсем совсем хочется нагадить или "наказать" вооон того мудака,то велкам в темы, ссылки которых я у казал выше в посте. один хрен, там уже нагажено.

В сезон ОРВИ, COVID-19 и простуд.

Приветствую, Пикабу ! Изливаю душу с профессиональной точки зрения. Работаю много лет в немалоизвестной сети аптек. По образованию я провизор. Пост будет о сохранении благополучия вашего кошелька в период пандемии COVID-19 и сезона ОРВИ.

Прошу поднять в ТОП!

На сегодняшний день ассортимент аптек представлен множеством противовирусных средств. Так вот, они к великому разочарованию абсолютно не действуют никак на вирусы и не стимулируют иммунитет. К их числу относятся Анаферон, Эргоферон, Агри, Амиксин, Нобазит, Ингавирин, Арбидол, Кагоцел. Список можно продолжать до бесконечности . По вышеуказанным препаратам нет никаких систематических обзоров в Кокрейновской библиотеке (ресурс, на котором публикуются исследования по лекарственным средствам и не только).

Также хочу предостеречь от покупки гомеопатических средств (лекарствами не повернется язык назвать их). Пожалуй самым известным их них является"Оциллококцинум". На деле Вам продают сахар в гранулах,заявляя,что он борется с вирусами. По составу экстракт из печени и сердца какой-то барбарийской утки. Человек,обладающий хотя бы толикой критического мышления поймет,что что-то тут не ладно,но к сожалению препарат актуальности своей не теряет и его покупают со страшной силой.

Также обидно за врачей, которые выписывают данные пилюли, заключив договор с фарм.компаниями. Если вы видите,что доктор Вам выписывает подобное,то спросите почему именно этот препарат,а не другой и чем он руководствуется,назначая его. Лечение практически любого заболевания сейчас определяется международными стандартами, которые принимаются врачами на съездах и конференциях( простите врачи,если что-то не так изложил), а все то,что перечислено выше в эти стандарты не входит и никогда не входило.

Здоровья и благополучия ,пикабушники ! Берегите себя !

Если хотите,чтобы посты-разоблачения появлялись и далее,то пишите об этом в комментариях. С радостью поделюсь.

"Голос учёных звучит слишком тихо". Потехин А.А. о SARS-CoV-2 (часть 2)

Некоторые препараты могут нарушать репликацию вирусов в лабораторных условиях, хотя механизм их действия при этом неясен. Таким эффектом обладает ивермектин – антибиотик, полученный из бактерий-стрептомицетов и известный в первую очередь как антигельминтный препарат (Нобелевская премия 2015 года за лечение онхоцеркоза). Если этот препарат подтвердит свою эффективность против SARS-CoV-2 в клинических испытаниях, это будет большой удачей, а механизм его действия так или иначе раскроют по ходу дела. Но пока рано утверждать, что применение ивермектина против коронавируса оправдает себя, так как успеха только в испытаниях in vitro недостаточно.

А как же быть с возникшей в последние дни концепцией о том, что коварный вирус, как и плазмодий, поражает эритроциты, а гидроксихлорохин защищает эритроциты от этих тварей? Она просто неверна. Ни один вирус не атакует эритроциты, потому что ему там нечего делать. У эритроцитов нет ядра, то есть нет ДНК, а значит, там не синтезируется ни РНК, ни белки. У эритроцита нет внутриклеточных органелл, у него нет вообще почти ничего. А всем вирусам без исключения необходимо, чтобы инфицированная клетка производила их белки, так как ни один вирус сам не способен к синтезу белков. То есть для вируса проникнуть в эритроцит – самоубийство. Если же допустить, что вирусные белки оказываются в крови и почему-то массово разрушают эритроциты (что не так, потому что анемия не входит в число обычных проявлений коронавирусной инфекции), то гемолиз не приведет к катастрофическому росту количества железа в крови – гемоглобин из разрушенных эритроцитов будет пойман клетками печени и там превращен в билирубин.

Два слова насчет тестирования на вирус. Как уже было сказано неоднократно, обсуждаются два типа тестов. Один – на перспективу – тест на наличие в организме антител к коронавирусу. Иммунная система, сразившись с патогеном, быстро обучается производить антитела – белки, которые связываются с молекулами вируса, и работают как черная метка: помеченные возбудители инфекции будут незамедлительно уничтожены белыми клетками крови. Антитела и клетки, способные их производить, затем сохраняются в организме и обеспечивают возможность быстрого реагирования на тот же вирус. Такие тесты сейчас интенсивно разрабатываются, они будут нужны для того, чтобы выявить людей, уже столкнувшихся с вирусом. Второй – необходимый прямо сейчас – это тест на выявление вируса, размножающегося в организме, то есть на определение инфекции. Быстро обнаружить вирус можно по наличию его РНК, которую невозможно перепутать с РНК наших клеток. Такой тест основан на ПЦР (полимеразной цепной реакции) – методе, который позволяет за два часа многократно откопировать выбранный фрагмент гена и выяснить, была ли молекула-матрица в образце. В чем же сложность? Почему столько неверных результатов тестирования, почему вообще возникла проблема? Тут вспоминается, как Эзоп в советском телефильме по просьбе назвать лучшую вещь на свете называет язык, и на вопрос о худшей вновь, к удивлению Ксанфа, отвечает – язык. Вот так и с ПЦР. ПЦР – замечательный метод молекулярной биологии, очень точный, на нем основано множество прекрасных экспериментальных работ. Но, чтобы он работал, как часы, параметры реакции его нужно очень хорошо рассчитать для решения конкретной задачи. Если методика несовершенна, то часто будут получаться ложноотрицательные результаты. Если же какие-то компоненты реакции загрязнены, то будут получаться ложноположительные результаты. Когда в лаборатории мы исследуем с помощью ПЦР несколько десятков образцов, то иногда ПЦР доставляет нам немало хлопот, а оптимизация процедуры может занять несколько рабочих недель, зато затем этот инструмент не подводит. Но когда надо на потоке исследовать тысячи образцов, и делают это лаборанты, а в запасе нет даже нескольких дней на оптимизацию, потому что результат нужен немедленно, то методика должна быть безотказной. Коронавирус SARS-CoV-2 новый, поэтому потребовалось время, чтобы секвенировать и проанализировать геном многих вариантов вируса, выяснить, какие участки его РНК подходят, чтобы служить матрицами для ПЦР, и при этом являются уникальными именно для него, а затем адаптировать ПЦР для надежного и быстрого выявления вируса. Более того, такая ПЦР должна показывать не просто присутствие в организме вируса, а то, что он там размножается, что добавляет сложности задаче. Поэтому долго проблема с тестами стояла в полный рост, и есть ощущение, что до сих пор она полностью не решена, хотя сейчас тестирование на коронавирус явно стало надежнее.

Рано или поздно эпидемия закончится, и коронавирус уйдет на задний план, прекратив мешать нам жить. А пока что - берегите себя.

Предупреждение! Всё ниже описанное я не призываю исполнять и повторять, а лишь рассказываю и обучаю, чтобы вы могли знать как собран механизм взлома/обмана/и т.п.

В данном посте мы будем изучать методы маскировки вируса, на примере RAT'ника (Если вам нужно посмотреть, как создать RAT-вирус - посмотрите моё прошлое обучение).

I) Первый способ Крипта вируса заключается в скрытии вируса под картинкой, но в этом способе есть минус. Вирус не будет открываться, но будет внутри самой картинки. Чтобы его просмотреть нужно будет открыть архив данной картинки и вы увидите вирус. Этот метод в основном годится больше, чтобы прятать свои файлы, нежели криптовать вирус.

Нужно прописать команду в CMD, примерно всё будет выглядеть так:

C:\Files>copy /B kartinka.jpg+virus.exe result.jpg

В итоге создастся картинка в которой будет скрытый вирус.

II) Второй способ Крипта вируса заключается в совмещении двух программ типа .exe. Первым делом нужно прописать в "Пуске" команду "выполнить". Прописываете "iexpress" (без кавычек). А дальше просто нажимаете:

>Добавляем два файла .exe. Добавляем вирус и какую-либо безвредную программу.

>В первую строку выставляем безобидный .exe файл;

Во вторую строку выставляем вирусный .exe файл

>Ставим галочку напротив "Hidden"

>Ставим галочку напротив пункта "Hide File Extracting Progress Animation from User;

Переименовываем и сохраняем полученный файл

>Галочка напротив пункта: "No restart"

>Галочка напротив пункта: "Don't save"

После открытия полученной программы будет сначала открываться безобидный .exe файл, но после закрытия будет начинать работать уже вирусный файл.

III) Третий способ Крипта вируса заключается в маскировке вируса под картинкой, но уже с открытием самого вируса. Здесь есть 2 минуса:

во-первых, картинка будет подозрительно долго открываться,

во-вторых, картинка сама не будет отображаться на экране, если вид значков будет большой, потому что мы просто-напросто будем загружать .ico файл с видом значка картинки.

Добавляем в архив картинку и вирус:

1) Метод сжатия максимальный

2) Поставить галочку напротив пункта "создать SFX-архив"

Дополнительно: Параметры SFX:

1) Общие: C:\Program Files\Games (К примеру)

2) Установка: выполнить после распаковки: имя_картинки.jpg (и в этом же окне через Enter вписываем) имя_вируса.exe

3) Режимы: скрыть всё.

4) Обновление: Ставим галочки напротив пунктов: "Извлечь и обновить файлы" и "Перезаписывать все файлы без запроса" (т.е. галочки напротив двух пунктов "2")

5) Текст и графика: Загрузить значок из SFX-файла и вставляете .ico файл.

Получаем обычный RAT-вирус с иконкой картинки.

Далее нам понадобится поменять местами имя_файла и .exe. Примерно это будет выглядить так Relexe.jpg. Как видите .exe просто зеркально поменялся местами с .jpg.

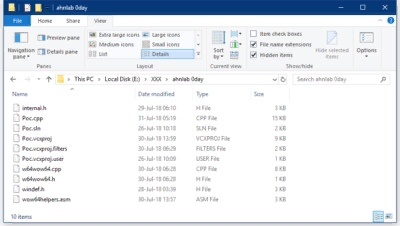

Чтобы так сделать, нужно скачать либо Neanderthal, либо Unicodeinput.

Эти две программы работают совершенно одинаково, только в первой всё работает автоматически, а во второй нужно уже будет через CMD вводить свои команды.

Я оставлю ссылку на Яндекс.Диск (в конце статьи) через которую вы сможете скачать данные для крипта вируса.

1) Начнём с Neanderthal программы.

Для её использования нужно подготовить среду работы. Тобишь для начала нужен будет регистратор. Всё будет в Яндекс_Диске. Включаете Resgistrator .OCX.exe и жмёте Register.

Далее уже заходите в данную программу, выбираете Вирус и меняете местами визуально расширение. Сохраняете. Всё готово.

2) Можно поступить другим способом с помощью программы Unicodeinput.

Открываете данную программу, далее открываете CMD.

Примерно всё выглядеть будет так:

C:\Files>copy virus.exe virus (на этом моменте зажимаете "Alt"+"+") (Вписываем в окне "202E" без кавычек) (убираете все "+", если они поставились в CMD) (далее в этой же строке пишите:)gpj.exe (как понимаете gpj- это просто-напросто jpg в зеркальном отражении).

Нажимает Enter. Всё готово.

IV) Четвёртый способ маскировки вируса заключается в запароленном архиве. Устанавливать пароль для вируса нужно, чтобы антивирус не начал сразу же детектить ваш вирус.

Начнём. Для начала нам нужно 2-3 файла. Первый файл- вирус, Второй файл- .bat и Третий файл по желанию- либо картинка, либо программа, которая будет запускаться вместе с вирусом.

1) Сначала нужно создать вирус под паролем.

Добавить вирус в архив.

-1) Метод сжатия максимальный

-2) Поставить галочку напротив пункта "создать SFX-архив"

-3) Поставить галочку напротив пункта "создать непрерывный архив"

-4) Поставить галочку напротив пункта "заблокировать архив"

Дополнительно: Параметры SFX:

-1) Общие: C:\Program Files\Games (К примеру)

-2) Установка: выполнить после распаковки: имя_вируса.exe

-3) Режимы: скрыть всё.

-4) Обновление: Ставим галочки напротив пунктов: "Извлечь и обновить файлы" и "Перезаписывать все файлы без запроса" (т.е. галочки напротив двух пунктов "2")

-1)Установить пароль (возьмём пароль: 123)

В итоге получаем файл: имя_вируса.sfx.exe

2) Создаём блокнот. Прописываем туда эту команду:

имя_вируса.sfx.exe -p123 -dc:\program files\games

И сохраняем как .bat файл.

Это нужно для автоматического открытия вируса без ввода пароля.

3) Выделяем вирус, .bat файл и внешнюю программу (т.е. программу, которая нужна какому-либо пользователю- в основном безобидная) (или картинку, в зависимости что нужно жертве) создаём архив.

-1) Метод сжатия максимальный

-2) Поставить галочку напротив пункта "создать SFX-архив"

-3) Поставить галочку напротив пункта "создать непрерывный архив"

-4) Поставить галочку напротив пункта "заблокировать архив"

Дополнительно: Параметры SFX:

-1) Общие: C:\Program Files\Games (К примеру)

-2) Установка: выполнить после распаковки: имя_файла.bat

выполнить до распаковки: внешняя_программа.exe

-3) Режимы: скрыть всё.

-4) Обновление: Ставим галочки напротив пунктов: "Извлечь и обновить файлы" и "Перезаписывать все файлы без запроса" (т.е. галочки напротив двух пунктов "2")

-5) Текст и графика: Загрузить значок SFX из файла.

(Если вам нужен значок именно определённой программы, можете открыть архив данной программы через 7-zip. Далее просто ищите файл .ico и просто загружаем этот значок в Тексте и Графике.

Как понимаете III и IV способы можно комбинировать получая например программу Relexe.mp3, Relexe.jpg, Relexe.txt и т.д. Под которой будет запароленный вирус, батник для автоматического открытия запароленного вируса и нужный жертве файл.

Нужные файлы для маскировки RAT'ника:

Надеюсь вам понравилось, в дальнейшем буду опубликовывать более интересные статьи по данной тематике.

![]()

На винде хакерство вполне возможно, но лишь с помощью автоматических программ. В дальнейшем буду обучать уже на среде kali linux.

Криптованием тут и не пахнет, скорее это метод склейки (бинд, джоин). особенно порадовал первый способ.. Видимо ТС не слышал ничего про сигнатурные анализы (а еще как ты такое потом запускать то собрался?)

Отдельно про юникод 202E (RTL) - не пашет давно и буквально только самые ленивые не выпустили под это заплатки. Визуально будет работать на твоём рабочем столе, но никак не после последующей отправки куда-либо такого файла.

А вот способ, где ты описываешь создание sfx архива под паролем - во первых он не просто древний, но и не полный! Ведь ты забыл скрыть само окошка батника ) и обычно это делают дополнительным vbs скриптом

Ну и наконец огромный минус всего написанного - любые распакованные файлы на диск, далее будут сожраны антивирусом (вот тут и надо было писать про настоящее криптование)

у тебя глаза не устают-то с такой цветовой схемой работать?

научи лучше кодить на BrainFuck-е

Боже, какая древняя тупость. Вы еще предложите "вирус" в vbs-файле запилить, который скачивал бы троян на сотню метров - я уже ничему не удивлюсь.

Эта хрень в архиве может запуститься, только если пользователь полный идиот (хотя да, такие есть и даже много).

Хакерством здесь и не пахнет. Хакерство - это либо глубокое знание о том, как что работает, и возможность это применять, либо получение несанкционированного доступа к чему-либо.

Кракингом тоже - этот термин означает взлом (реверс-инжиниринг) и модификацию программ.

Лучше б про тот же Metasploit Framework написали, может хоть пару плюсов бы кто-нибудь поставил.

@moderator, распространение вредоносного программного обеспечения.

Здесь нет никакого вредоносного ПО.

Фишка в том, что у нас по закону нельзя даже в учебных целях делать вредоносное ПО.

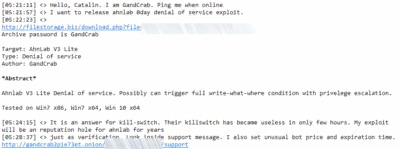

Наличие этих файлов в системе позволяло обмануть малварь, заставив GandCrab считать, что этот компьютер уже был заражен ранее.

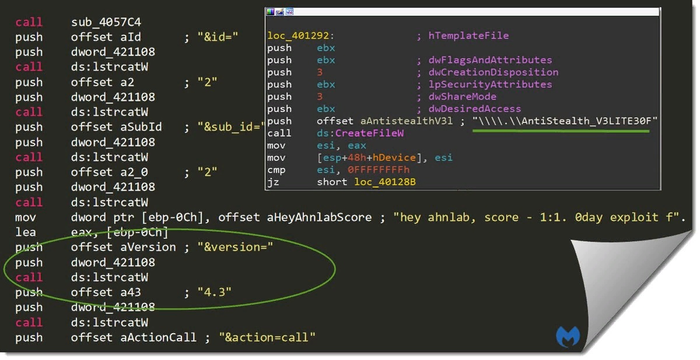

Журналисты Bleeping Computer сообщают, что в ответ на это разработчик GandCrab решил объявить исследователям войну. Вирусописатель, скрывающийся под псевдонимом Crabs, вышел на связь с изданием и заявил, что обнаруженный аналитиками AhnLab способ защиты был актуален лишь на протяжении пары часов, после чего была выпущена новая версия шифровальщика. Хуже того, Crabs сообщил, что нашел баг в антивирусе AhnLab v3 Lite и намерен его использовать.

Журналисты Bleeping Computer не собирались придавать это огласке, пока инженеры AhnLab не проверят разработку вирусописателя и, если потребуется, не выпустят патч. Однако в конце прошлой недели эксперт Malwarebytes публично сообщил об обнаружении новых версий GandCrab (4.2.1 и 4.3), в коде которых был замечен тот самый эксплоит для продукции AhnLab (с комментарием «привет AhnLab, счет — 1:1″).

Но один из директоров AhnLab объяснил изданию, что код, интегрированный в GandCrab 4.2.1 и 4.3, выполняется уже после исполнения самой малвари и заражения нормальных файлов. То есть антивирус AhnLab обнаруживает и нейтрализует малварь задолго до того, как та попытается воспользоваться DOS-эксплоитом. В итоге шансы на успешное срабатывание эксплоита крайне малы. При этом разработчики подчеркивают, что Crabs не обнаружил какой-то страшный 0-day баг, и вряд ли его способ позволяет исполнить какой-либо дополнительный пейлоад.

![]()

Обнаружен троян для Android ворующий данные из Facebook Messenger, Skype, Telegram, Twitter.

Аналитики Trustlook Labs обнаружили трояна для Android, который похищает данные из популярных мобильных мессенджеров, включая Facebook Messenger, Skype, Telegram, Twitter и так далее.

Изучение вредоноса показало, что он весьма прост, но при этом и эффективен. Так, после установки вредоносного приложения, троян сначала пытается внести изменения в файл /system/etc/install-recovery.sh. Если операция проходит успешно, это гарантирует малвари устойчивое присутствие в системе и запуск после каждой перезагрузки.

Tencent WeChat;

Weibo;

Voxer Walkie Talkie Messenger;

Telegram Messenger;

Gruveo Magic Call;

Twitter;

Line;

Coco;

BeeTalk;

TalkBox Voice Messenger;

Viber;

Momo;

Facebook Messenger;

![]()

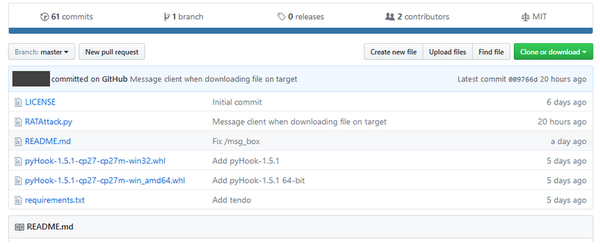

Новый RAT использует протокол Telegram для кражи данных жертв

На портале GitHub был опубликован исходный код нового трояна для удаленного доступа (RAT), использующего протокол Telegram для хищения информации с инфицированных устройств.

Как утверждает разработчик инструмента, основная проблема большинства существующих на сегодняшний день RAT заключается в том, что они не используют шифрование и их операторы вынуждены настраивать переадресацию портов на устройстве жертвы для управления инфицированным компьютером. Вирусописатель решил исправить это упущение и представил собственный инструмент под названием RATAttack, который устанавливает зашифрованный канал между оператором и жертвой, используя протокол Telegram.

Прежде, чем начинать атаку, владелец RATAttack должен создать бот Telegram и встроить его токен (ключ) в конфигурационный файл трояна. Таким образом все инфицированные устройства будут подключаться к каналу бота и атакующий получит возможность отправлять простые команды для управления RATAttack на зараженном компьютере.

Троян может действовать в качестве кейлоггера, собирать данные об установленной версии ОС Windows, процессоре и т.д., IP-адресе и приблизительном местоположении хоста, отображать сообщения, загружать и выгружать различные файлы, делать скриншоты, исполнять любые файлы на целевом компьютере, делать снимки с web-камеры, копировать, перемещать и удалять файлы, а также запускать процесс самоуничтожения.

По данным ресурса BleepingComputer, разработчик RATAttack не рекламировал троян на каких-либо хакерских форумах и опубликовал код только на GitHub. В настоящее время он уже удален с портала.

Читайте также: