Возможные угрозы безопасности вирусы

Угрозы информационной (компьютерной) безопасности — это различные действия, которые могут привести к нарушениям состояния защиты информации. Другими словами, это — потенциально возможные события, процессы или действия, которые могут нанести ущерб информационным и компьютерным системам.

Угрозы ИБ можно разделить на два типа: естественные и искусственные. К естественным относятся природные явления, которые не зависят от человека, например ураганы, наводнения, пожары и т.д. Искусственные угрозы зависят непосредственно от человека и могут быть преднамеренными и непреднамеренными. Непреднамеренные угрозы возникают из-за неосторожности, невнимательности и незнания. Примером таких угроз может быть установка программ, не входящих в число необходимых для работы и в дальнейшем нарушающих работу системы, что и приводит к потере информации. Преднамеренные угрозы, в отличие от предыдущих, создаются специально. К ним можно отнести атаки злоумышленников как извне, так и изнутри компании. Результат реализации этого вида угроз — потери денежных средств и интеллектуальной собственности организации.

Классификация угроз информационной безопасности

В зависимости от различных способов классификации все возможные угрозы информационной безопасности можно разделить на следующие основные подгруппы.

Нежелательный контент — это не только вредоносный код, потенциально опасные программы и спам (т.е. то, что непосредственно создано для уничтожения или кражи информации), но и сайты, запрещенные законодательством, а также нежелательные ресурсы с информацией, не соответствующей возрасту потребителя.

Несанкционированный доступ — просмотр информации сотрудником, который не имеет разрешения пользоваться ею, путем превышения должностных полномочий. Несанкционированный доступ приводит к утечке информации. В зависимости от того, каковы данные и где они хранятся, утечки могут организовываться разными способами, а именно через атаки на сайты, взлом программ, перехват данных по сети, использование несанкционированных программ.

Утечки информации можно разделять на умышленные и случайные. Случайные утечки происходят из-за ошибок оборудования, программного обеспечения и персонала. Умышленные, в свою очередь, организовываются преднамеренно с целью получить доступ к данным, нанести ущерб.

Потерю данных можно считать одной из основных угроз информационной безопасности. Нарушение целостности информации может быть вызвано неисправностью оборудования или умышленными действиями людей, будь то сотрудники или злоумышленники.

Источник угроз информационной безопасности

Нарушение режима информационной безопасности может быть вызвано как спланированными операциями злоумышленников, так и неопытностью сотрудников. Пользователь должен иметь хоть какое-то понятие об ИБ, вредоносном программном обеспечении, чтобы своими действиями не нанести ущерб компании и самому себе. Такие инциденты, как потеря или утечка информации, могут также быть обусловлены целенаправленными действиями сотрудников компании, которые заинтересованы в получении прибыли в обмен на ценные данные организации, в которой работают или работали.

То, чем будет производиться атака, зависит от типа информации, ее расположения, способов доступа к ней и уровня защиты. Если атака будет рассчитана на неопытность жертвы, то возможно, например, использование спам-рассылок.

Оценивать угрозы информационной безопасности необходимо комплексно, при этом методы оценки будут различаться в каждом конкретном случае. Так, чтобы исключить потерю данных из-за неисправности оборудования, нужно использовать качественные комплектующие, проводить регулярное техническое обслуживание, устанавливать стабилизаторы напряжения. Далее следует устанавливать и регулярно обновлять программное обеспечение (ПО). Отдельное внимание нужно уделить защитному ПО, базы которого должны обновляться ежедневно.

Обучение сотрудников компании основным понятиям информационной безопасности и принципам работы различных вредоносных программ поможет избежать случайных утечек данных, исключить случайную установку потенциально опасного программного обеспечения на компьютер. Также в качестве меры предосторожности от потери информации следует делать резервные копии. Для того чтобы следить за деятельностью сотрудников на рабочих местах и иметь возможность обнаружить злоумышленника, следует использовать DLP-системы.

Организовать информационную безопасность помогут специализированные программы, разработанные на основе современных технологий:

- защита от нежелательного контента (антивирус, антиспам, веб-фильтры, анти-шпионы);

- сетевые экраны и системы обнаружения вторжений (IPS);

- управление учетными данными (IDM);

- контроль привилегированных пользователей (PUM);

- защита от DDoS;

- защита веб-приложений (WAF);

- анализ исходного кода;

- антифрод;

- защита от таргетированных атак;

- управление событиями безопасности (SIEM);

- системы обнаружения аномального поведения пользователей (UEBA);

- защита АСУ ТП;

- защита от утечек данных (DLP);

- шифрование;

- защита мобильных устройств;

- резервное копирование;

- системы отказоустойчивости.

В связи с широким использованием Интернета существуют различные типы и виды компьютерных угроз, которым подвержены компьютерные сети.

Каждая из этих опасностей может нанести потенциальный ущерб и причинить много вреда, если данные будут потеряны.

Компьютерные сети, а также автономные системы подвержены ряду рисков. Опасность возрастает, когда компьютерная сеть подключена к интернету. Существуют различные виды опасностей для компьютерных систем, все они имеют общую связь.

Они предназначены для обмана пользователя и получения доступа к сети или автономным системам, или уничтожения данных. Известно, что некоторые угрозы воспроизводятся сами собой, в то время как другие уничтожают файлы в системе или заражают сами файлы.

Типы угроз компьютерной безопасности

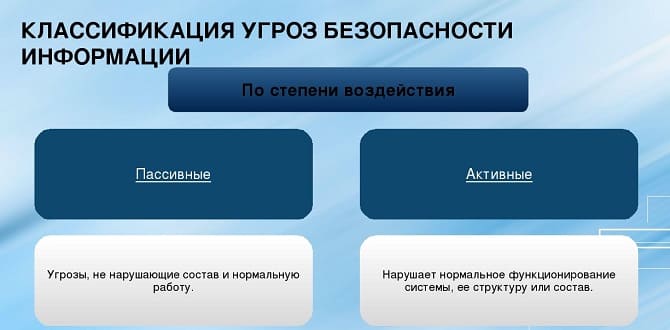

Классификация типов угроз информационной безопасности производится по способу компрометации информации в системе. Есть пассивные и активные угрозы.

Пассивные угрозы очень трудно обнаружить и в равной степени трудно предотвратить. Активные угрозы продолжают вносить изменения в систему, их достаточно легко обнаружить и устранить.

Вирус

Наиболее распространенными из типов киберугроз являются вирусы. Они заражают различные файлы в компьютерной сети или в автономных системах.

Большинство людей становятся жертвами вирусов, злоумышленник заставляет человека предпринимать какие-либо действия, такие как щелчок по вредоносной ссылке, загрузка вредоносного файла и так далее. Именно из этих ссылок и файлов вирус передается на компьютер.

Есть также случаи, когда вирусы были частью вложения электронной почты. Вирусы могут распространяться через зараженное портативное хранилище данных (флешки, накопители). Следовательно, важно иметь в системе антивирус, который может не только обнаружить вирус, но и избавиться от него.

Черви

Другими распространенными типами угроз безопасности в Интернете являются черви. На самом деле это вредоносные программы, которые используют слабые стороны операционной системы. Подобно тому, как черви в реальной жизни перемещаются из одного места в другое, точно так же черви в кибер-мире распространяются с одного компьютера на другой и из одной сети в другую.

Наиболее характерной особенностью червей является то, что они способны распространяться с очень высокой скоростью, что может привести к риску сбоя системы.

Существует тип червя, который называется net worm.

Эти черви размножаются, посылая полные и независимые копии по сети, заражая таким образом почти все системы в указанной сети.

Троянский вирус

Это другой тип компьютерного вируса, который замаскирован. Троянцы получили свое имя из легенды. Часто видно, что Трояны являются частью различных вложений в электронных письмах или ссылках на скачивание. В некоторых случаях посещение определенных веб-страниц также подвергает риску компьютерную систему.

Spyware

Шпионское ПО, как следует из названия, предлагает шпионить за сетью и компьютерной системой. Они могут быть непреднамеренно загружены с разных веб-сайтов, сообщений электронной почты или мгновенных сообщений.

Руткит

Работа руткитов заключается в том, чтобы прикрывать хакеров. Лучшая или худшая сторона руткитов состоит в том, что они также могут скрываться от антивирусного программного обеспечения, из-за чего пользователь не знает, что в системе присутствует руткит.

Это помогает хакеру, и он может распространять вредоносное ПО в системе. Поэтому важно иметь хороший антивирус со сканером руткитов , который сможет обнаружить вторжение.

Riskware

Это опасные программы, которые часто становятся частью программных приложений. Они рассматриваются как часть среды разработки для вредоносных программ и распространяются на программные приложения. В некоторых случаях эти приложения также могут использоваться хакерами в качестве дополнительных компонентов для получения доступа в сеть.

Adware

Дополнение к списку компьютерных угроз – рекламное ПО. Нередко на компьютере появляются различные рекламные объявления или всплывающие окна, когда используются определенные приложения. Они могут не представлять большой угрозы, но часто снижают скорость работы компьютеров.

Есть вероятность того, что компьютерная система может стать нестабильной из-за этих рекламных программ.

Фишинг

Зачастую люди получают электронные письма от надежных организаций, таких как банки. В некоторых случаях сообщения электронной почты могут поступать с поддельных сайтов, которые могут напоминать оригинальный сайт или накладывать поддельные всплывающие окна, в результате чего собираются конфиденциальные данные. Они являются частью различных мошеннических действий и часто представляют финансовые угрозы.

Это были основные типы компьютерных угроз.

На видео: Виды и типы компьютерных угроз

Многоуровневая схема защиты данных и ПО с использованием решений по ИТ-безопасности дают возможность снизить риски кибернападений на бизнес до минимума и тем самым исключить непредвиденные затраты на устранение последствий.

Услуга анти-DDoS призвана предотвратить перебои в работе онлайн-сервиса и возникновение простоя по причине кибератак на канал связи или непосредственно на ресурс компании.

План аварийного восстановления данных призван снизить риски, связанные с недоступностью данных компании, приводящих к замедлению бизнес-процессов.

Для снижения риска потери корпоративной информации можно воспользоваться услугой резервного копирования данных и хранения их в облачных сервисах на базе крупных дата-центров.

Обеспечить комфортные условия работы и, следовательно, надежную защиту компании — означает в том числе найти оптимальные IT-решения с учетом особенностей бизнес-сферы клиента.

Что такое информационная безопасность и почему системы ее обеспечения так важны

Так что же такое информационная безопасность? Обычно под ней понимают защищенность информации и всей компании от преднамеренных или случайных действий, приводящих к нанесению ущерба ее владельцам или пользователям. Обеспечение информационной безопасности должно быть направлено прежде всего на предотвращение рисков, а не на ликвидацию их последствий. Именно принятие предупредительных мер по обеспечению конфиденциальности, целостности, а также доступности информации и является наиболее правильным подходом в создании системы информационной безопасности.

Любая утечка информации может привести к серьезным проблемам для компании — от значительных финансовых убытков до полной ликвидации. Конечно, проблема утечек появилась не сегодня, промышленный шпионаж и переманивание квалифицированных специалистов существовали еще и до эпохи компьютеризации. Но именно с появлением ПК и интернета возникли новые приемы незаконного получения информации. Если раньше для этого необходимо было украсть и вынести из фирмы целые кипы бумажных документов, то сейчас огромные объемы важных сведений можно запросто слить на флэшку, помещающуюся в портмоне, отправить по сети, прибегнув к использованию семейства руткитов, троянов, бэкдоров, кейлоггеров и ботнетов, либо просто уничтожить посредством вирусов, устроив диверсию.

Случается и так, что утечка приносит вред компании через несколько месяцев или лет после того, как она произошла, попав в руки конкурентам или журналистам. Именно поэтому защита должна быть комплексной. Не стоит делить информацию на очень важную и менее важную. Все, что касается деятельности компании и не предназначено для опубликования, должно оставаться внутри компании и быть защищено от угроз.

Аналитический центр InfoWatch опубликовал данные по утечке данных в России за 2016 год. Согласно исследованию, СМИ обнародовали 213 случаев утечек информации из российских госорганов и компаний, что составляет 14% от общемирового количества утечек.

Самые частые случаи — это утечка платежной информации и персональных данных — 80%. В 68% случаев виновными оказываются сотрудники организаций, и только в 8% — руководство. По сравнению с 2015 годом количество утечек выросло на 89%. На сегодня Россия занимает второе после США место в списке стран, наиболее сильно страдающих от утечек информации [2] .

Но из-за чего чаще всего возникают угрозы информационной безопасности?

1. Невнимательность и халатность сотрудников. Угрозу информационной безопасности компании, как ни странно, могут представлять вполне лояльные сотрудники и не помышляющие о краже важных данных. Непредумышленный вред конфиденциальным сведениям причиняется по простой халатности или неосведомленности работников. Всегда есть возможность того, что кто-нибудь откроет фишинговое письмо и внедрит вирус с личного ноутбука на сервер компании. Или, например, скопирует файл с конфиденциальными сведениями на планшет, флэшку или КПК для работы в командировке. И ни одна компания не застрахована от пересылки невнимательным сотрудником важных файлов не по тому адресу. В такой ситуации информация оказывается весьма легкой добычей.

2. Использование пиратского ПО. Иногда руководители компаний пытаются сэкономить на покупке лицензионного ПО. Но следует знать, что нелицензионные программы не дают защиты от мошенников, заинтересованных в краже информации с помощью вирусов. Обладатель нелицензионного ПО не получает технической поддержки, своевременных обновлений, предоставляемых компаниями-разработчиками. Вместе с ним он покупает и вирусы, способные нанести вред системе компьютерной безопасности. По данным исследования Microsoft, в 7% изученных нелицензионных программ было найдено специальное программное обеспечение для кражи паролей и персональных данных [3] .

Обычно подобные атаки используются в ходе конкурентной борьбы, шантажа компаний или для отвлечения внимания системных администраторов от неких противоправных действий вроде похищения денежных средств со счетов. По мнению специалистов, именно кражи являются основным мотивом DDoS-атак. Мишенью злоумышленников чаще становятся сайты банков, в половине случаев (49%) были затронуты именно они.

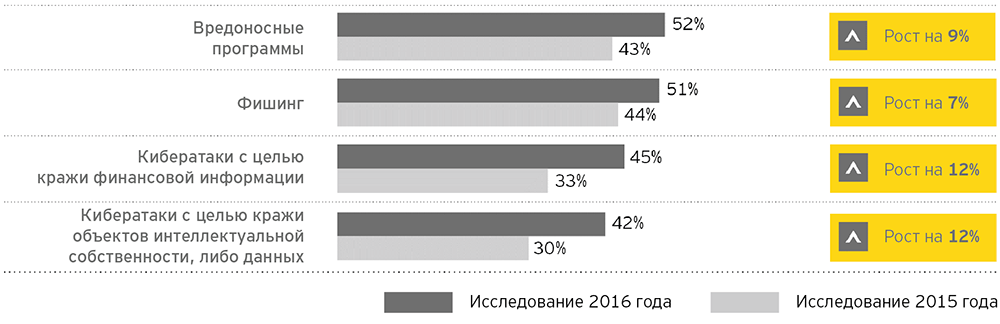

4. Вирусы. Одной из самых опасных на сегодняшний день угроз информационной безопасности являются компьютерные вирусы. Это подтверждается многомиллионным ущербом, который несут компании в результате вирусных атак. В последние годы существенно увеличилась их частота и уровень ущерба. По мнению экспертов, это можно объяснить появлением новых каналов проникновения вирусов. На первом месте по-прежнему остается почта, но, как показывает практика, вирусы способны проникать и через программы обмена сообщениями, такие как ICQ и другие. Увеличилось и количество объектов для возможных вирусных атак. Если раньше атакам подвергались в основном серверы стандартных веб-служб, то сегодня вирусы способны воздействовать и на межсетевые экраны, коммутаторы, мобильные устройства, маршрутизаторы.

В последнее время особенно активны стали так называемые вирусы-шифровальщики. Весной и летом этого года миллионы пользователей пострадали от атак вирусов WannaCry, Petya, Misha. Эпидемии показали, что жертвой вирусной атаки можно стать, даже если не открывать подозрительные письма. По информации Intel вирусом WannaCry заразились 530 тысяч компьютеров, а общий ущерб компаний составил более 1 млрд долларов [5] .

5. Угрозы со стороны совладельцев бизнеса. Именно легальные пользователи — одна из основных причин утечек информации в компаниях. Такие утечки специалисты называют инсайдерскими, а всех инсайдеров условно делят на несколько групп:

6. Законодательные перипетии. Государственные органы в России наделены правом конфисковать в ходе проверок оборудование и носители информации. Поскольку большая часть важных данных компании хранится в электронном виде на серверах, то в случае их изъятия компания на какое-то время просто останавливает свою деятельность. Простои при этом никто не компенсирует, а если проверка затягивается, большие убытки могут привести к прекращению деятельности фирмы. Изъятие оборудования — одна из острейших проблем современного бизнеса, при этом поводом для него может послужить все что угодно — от решения следователя до решения суда в рамках какого-либо уголовного дела.

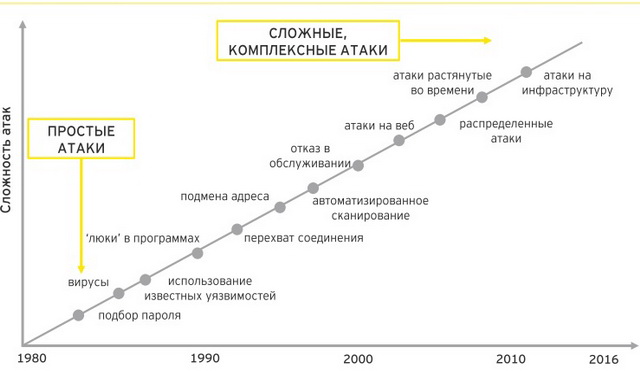

Хотя количество угроз постоянно растет, появляются все новые и новые вирусы, увеличивается интенсивность и частота DDoS-атак, разработчики средств защиты информации тоже не стоят на месте. На каждую угрозу разрабатывается новое защитное ПО или совершенствуется уже имеющееся. Среди средств информационной защиты можно выделить:

Итак, защита информации должна осуществляться комплексно, сразу по нескольким направлениям. Чем больше методов будет задействовано, тем меньше вероятность возникновения угроз и утечки, тем устойчивее положение компании на рынке.

О выборе эффективных инструментов обеспечения информационной безопасности мы поговорили с Олегом Анатольевичем Наскидаевым, директором по развитию бизнеса компании DEAC, специализирующейся на предоставлении услуг по защите информации.

«Количество и изощренность угроз информационной безопасности ежегодно растет. Несмотря на то, что индустрия услуг по защите информации развивается, злоумышленникам иногда все же удается быть на шаг впереди. И происходит это не потому, что нет эффективных средств защиты или квалифицированных консультантов, способных решить проблему. Скорее, это происходит от того, что руководители компаний не до конца понимают необходимость защиты информационных ресурсов. Недостаточно просто установить антивирусные программы и ограничить доступ к тем или иным данным. Чтобы обеспечить максимальную конфиденциальность информации, придется создать многоуровневую систему ее защиты, и далеко не всегда с этой задачей может справиться собственный IT-отдел фирмы. В таком случае на помощь приходят специализированные компании, профессионально занимающиеся именно защитой информационных ресурсов.

Уже более 15 лет наша компания предлагает комплекс эффективных решений по защите данных. Во-первых, это резервное копирование данных Backup-as-a-Service (BaaS) и их хранение в облаке DEAC на базе одного или нескольких дата-центров. Мы гарантируем полную сохранность информации, а при возникновении у нашего клиента форс-мажорных обстоятельств резервные копии помогут в максимально короткие сроки восстановить жизненно важные для компании данные и избежать убытков.

Во-вторых, высокий уровень защиты данных, расположенных на инфраструктуре DEAC, вне зависимости от их расположения — как в России, так и в Европе — достигается дополнительно при помощи системы защиты от DDoS-атак. Это система, автоматически определяющая и блокирующая все известные виды DDoS-атак. Применение системы гарантирует непрерывность работы сети клиента и обеспечивает быстрое время отклика на запросы реальных пользователей даже непосредственно во время атаки.

ФЕДЕРАЛЬНОЕ АГЕНТСТВО ПО ОБРАЗОВАНИЮ

Государственное образовательное учреждение

высшего профессионального образования

«Сибирский государственный аэрокосмический университет

Институт менеджмента и социальных технологий

Кафедра информационно-экономических систем

РЕФЕРАТ по информатике

Проверил: Карпухин Ю.А.

1. Информационная безопасность 4

2. Угроза информационной безопасности 5

3. Классификация компьютерных вирусов 6

3.1 Загрузочные вирусы 7

3.2 Файловые вирусы 8

3.3 Файлово-загрузочные вирусы 8

3.4 Сетевые вирусы 8

3.5 Макро-вирусы 9

3.6 Резидентные вирусы 9

3.7 Нерезидентные вирусы 10

4. Методы обеспечения информационной безопасности 11

4.1 Программы-детекторы 12

4.2 Программы-доктора 12

4.3 Программы-ревизоры (инспектора) 13

4.4 Программы-фильтры (мониторы) 13

4.5 Вакцины или иммунизаторы 13

Список литературы 16

Компьютеры стали настоящими помощниками человека и без них уже не может обойтись ни коммерческая фирма, ни государственная организация. Однако в связи с этим особенно обострилась проблема защиты информации.

Вирусы, получившие широкое распространение в компьютерной технике, взбудоражили весь мир. Многие пользователи компьютеров обеспокоены слухами о том, что с помощью компьютерных вирусов злоумышленники взламывают сети, грабят банки, крадут интеллектуальную собственность.

Сегодня массовое применение персональных компьютеров, к сожалению, оказалось связанным с появлением самовоспроизводящихся программ-вирусов, препятствующих нормальной работе компьютера, разрушающих файловую структуру дисков и наносящих ущерб хранимой в компьютере информации.

Все чаще в средствах массовой информации появляются сообщения о различного рода пиратских проделках компьютерных хулиганов, о появлении все более совершенных, саморазмножающихся программ. Несмотря на принятые во многих странах законы о борьбе с компьютерными преступлениями и разработку специальных программных средств защиты от вирусов, количество новых программных вирусов постоянно растет. Это требует от пользователя персонального компьютера знаний о природе вирусов, способах заражения вирусами и защиты от них.

1. Информационная безопасность

Под информационной безопасностью понимается защищенность информации и поддерживающей ее инфраструктуры от любых случайных или злонамеренных воздействий, результатом которых может явиться нанесение ущерба самой информации, ее владельцам или поддерживающей инфраструктуре. Задачи информационной безопасности сводятся к минимизации ущерба, а также к прогнозированию и предотвращению таких воздействий.

Что угрожает информационной безопасности? Есть несколько факторов: действия, осуществляемые авторизованными пользователями; "электронные" методы воздействия, осуществляемые хакерами; спам; "естественные" угрозы. Но более подробно в работе рассматривается такая угроза как компьютерные вирусы.

Борьбой с компьютерными вирусами профессионально занимаются сотни или тысячи специалистов в десятках, а может быть, сотнях компаний. Казалось бы, тема эта не настолько сложна и актуальна, чтобы быть объектом такого пристального внимания. Однако это не так. Компьютерные вирусы были и остаются одной из наиболее распространенных причин потери информации. Несмотря на огромные усилия конкурирующих между собой антивирусных фирм, убытки, приносимые компьютерными вирусами, не падают и достигают астрономических величин в сотни миллионов долларов ежегодно. Эти оценки явно занижены, поскольку известно становится лишь о части подобных инцидентов.

2. Угроза информационной безопасности

Одной из самых опасных на сегодняшний день угроз информационной безопасности являются компьютерные вирусы.

Почему вирусы? Поскольку вирусы не возникают сами по себе в результате электромагнитных коллизий, а создаются людьми, то для ответа на этот вопрос следует разобраться в психологии тех индивидуумов, которые создают "вредное" программное обеспечение, в обиходе именуемое "вирусами". Наиболее вероятными причинами, толкающими вирусо-писателей на создание и распространение вредоносного программного обеспечения являются следующие:

- обычное юношеское хулиганство, попытки самоутверждения на основе достигнутого интеллектуального уровня. Фактически подобное компьютерное хулиганство ничем не отличается от обычного уличного хулиганства, за исключением того, что "самоутверждение" происходит на разных аренах — либо в подворотне, либо в сети. И страдают от него разные люди — либо прохожие, либо сетевые соседи. А ущерб наносится либо стенам и витринам, либо программному обеспечению на зараженном компьютере

- мошенничество с целью присвоения ресурсов жертвы: незаметное управление пораженным компьютером, воровство паролей доступа в Интернет, средств с "кошельков" WebMoney и даже кодов доступа к персональным банковским счетам (в том случае, если жертва использует данный сервис). В случае с атакой корпоративных сетей речь идет скорее уже о шпионаже: как правило, это проникновение в сеть с целью присвоения конфиденциальной информации, представляющей финансовую ценность

Естественная "среда обитания" хулиганов и мошенников всех мастей подразумевает под собой гарантированную анонимность, поскольку ни те, ни другие не ставят перед собой задачу отвечать в будущем за свои действия. И современная сеть как нельзя лучше для этого приспособлена, к сожалению.

3. Классификация компьютерных вирусов

В зависимости от проявления и дальнейшего поведения вирусы условно можно разделить на следующие группы:

Вирусы классифицируются по следующим основным признакам:

1. среда обитания

2. способ заражения

3. степень воздействия

4. особенности алгоритма работы

По среде обитания вирусы можно разделить на:

ОГЛАВЛЕНИЕ

ВСТУПЛЕНИЕ

Мотивы написания компьютерных вирусов могут быть самыми разными: от банального желания проверить свои силы в программировании до желания навредить или получить незаконные доходы. Например, некоторые вирусы не приносят почти никакого вреда, а только замедляют работу машины за счет своего размножения, замусоривая при этом, жесткий диск компьютера или производят графические, звуковые и другие эффекты. Иные же могут быть очень опасными, приводя к потере программ и данных, стиранию информации в системных областях памяти и даже к выходу из строя частей жесткого диска.

КЛАССИФИКАЦИЯ ВИРУСОВ

В настоящий момент, какой-либо четкой классификации вирусов не существуют, хотя определенные критерии их разделения есть.

Среда обитания вирусов

В первую очередь вредоносное ПО разделяют по своей среде обитания (по поражаемым объектам). Самым распространенным типом вредоносных программ можно назвать файловые вирусы, которые заражают исполняемые файлы и активизируются при каждом запуске инфицированного объекта. Недаром некоторые почтовые сервисы (например, сервис Gmail), не допускают отправку электронных писем с прикрепленными к ним исполняемыми файлами (файлами с расширением .EXE). Это делается с целью обезопасить получателя от получения письма с вирусом. Попадая на компьютер через сеть или любой носитель информации, такой вирус не ждет, пока его запустят, а запускается автоматически, и выполняет вредоносные действия, на которые он запрограммирован.

Это совсем не означает, что все исполняемые файлы являются вирусами (например, установочные файлы тоже имеют расширение .exe), или, что вирусы имеют только расширение exe. У них может быть расширение inf, msi, и вообще они могут быть без расширения или прикрепляться к уже существующим документам (инфицировать их).

Следующий тип вирусов имеет свою характерную особенность, они прописываются в загрузочных областях дисков или секторах, содержащих системный загрузчик. Как правило, такие вирусы активируются в момент загрузки операционной системы и называются вирусами загрузочного сектора.

Объектами заражения макровирусов служат файлы-документы, к которым относятся как текстовые документы, так и электронные таблицы, разработанные на макроязыках. Большинство вирусов этого типа написано для популярнейшего текстового редактора MS Word.

И наконец, сетевые или скриптовые вирусы, что бы размножаться, используют протоколы компьютерных сетей и команды скриптовых языков. В последнее время такого типа угрозы получили очень широкое распространение. Например, часто для заражения компьютера злоумышленники используют уязвимости JavaScript, который активно используется практически всеми разработчиками веб-сайтов.

Алгоритмы работы вирусов

Еще одним критерием разделения вредоносных программ служат особенности алгоритма их работы и используемые при этом технологии. В общем, все вирусы можно разделить на два типа - резидентные и нерезидентные. Резидентные находятся в оперативной памяти компьютера и ведут активную деятельность вплоть до его выключения или перезагрузки. Нерезидентные, память не заражают и являются активными лишь в определенный момент времени.

Вирусы-спутники (вирусы-компаньоны) не изменяют исполняемые файлы, а создают их копии с тем же самым названием, но другим, более приоритетным расширением. Например, файл xxx.COM будет всегда запущен раньше, чем xxx.EXE, в силу специфики файловой системы Windows. Таким образом, вредоносный код выполняется перед исходной программой, а уже за тем только она сама.

Вирусы-черви самостоятельно распространяются в каталогах жестких дисков и компьютерных сетях, путем создания там собственных копий. Использование уязвимостей и различных ошибок администрирования в программах позволяет червякам распространяться полностью автономно, выбирая и атакуя машины пользователей в автоматическом режиме.

Вирусы-невидимки (стелс-вирусы) стараются частично или полностью скрыть свое существование в ОС. Для этого они перехватывают обращение операционной системы к зараженным файлам и секторам дисков и подставляют незараженные области диска, что сильно мешает их обнаружению.

Вирусы-призраки (полиморфные или самошифрующиеся вирусы) имеют зашифрованное тело, благодаря чему две копии одного вируса не имеют одинаковых частей кода. Это обстоятельство довольно сильно усложняет процедуру детектирования такого рода угроз и поэтому данная технология используется практически всеми типами вирусов.

Руткиты позволяют злоумышленникам скрывать следы своей деятельности во взломанной операционной системе. Такого рода программы занимаются сокрытием вредоносных файлов и процессов, а так же собственного присутствия в системе.

Дополнительная функциональность

Многие вредоносные программы содержать в себе дополнительные функциональные возможности, не только затрудняющие их обнаружение в системе, но и позволяющие злоумышленникам управлять вашим компьютером и получать нужные им данные. К таковым вирусам можно отнести бэкдоры (взломщик системы), кейлоггеры (клавиатурный перехватчик), программы-шпионы, ботнеты и другие.

Поражаемые операционные системы

Различные вирусы могут быть рассчитаны на действия в определенных операционных системах, платформах и средах (Windows, Linux, Unix, OS/2, DOS). Конечно, абсолютное большинство вредоносного ПО написано для самой популярной в мире системы Windows. При этом некоторые угрозы работают только в среде Windows 95/98, некоторые только в Windows NT, а некоторые только в 32-битных средах, не заражая 64-битные платформы.

ИСТОЧНИКИ УГРОЗ

Одна из первостепенных задач злоумышленников – найти способ доставки зараженного файла на ваш компьютер и заставить его там активироваться. Если ваш компьютер не подсоединен к компьютерной сети и не производит обмен информацией с другими компьютерами посредством съемных носителей, можете быть уверены, компьютерные вирусы ему не страшны. Основными источниками вирусов являются:

- Флоппи-диск, лазерный диск, флэш-карта или любой другой съемный носитель информации, на котором находятся зараженные вирусом файлы;

- Жесткий диск, на который попал вирус в результате работы с зараженными программами;

- Любая компьютерная сеть, в том числе локальная сеть;

- Системы электронной почты и обмена сообщениями;

- Глобальная сеть Интернет;

ВИДЫ КОМПЬЮТЕРНЫХ УГРОЗ

Наверное, для вас не секрет, что на сегодняшний день основным источником вирусов является всемирная глобальная сеть. С какими же видами компьютерных угроз может столкнуться любой рядовой пользователь глобальной сети интернет?

- Кибервандализм. Распространение вредоносного ПО с целью повреждения данных пользователя и вывода компьютера из строя.

- Мошенничество. Распространение вредоносного ПО для получения незаконных доходов. Большинство программ используемых с этой целью позволяют злоумышленникам собирать конфиденциальную информацию и использовать ее для кражи денег у пользователей.

- Хакерские атаки. Взлом отдельных компьютеров или целых компьютерных сетей с целью кражи конфиденциальных данных или установки вредоносных программ.

- Фишинг. Создание подложных сайтов, которые являются точной копией существующих (например, сайта банка) с целью кражи конфиденциальных данных при их посещении пользователями.

- Спам. Анонимные массовые рассылки электронной почты, которые засоряют электронные ящики пользователей. Как правило, используются для рекламы товаров и услуг, а так же фишинговых атак.

- Рекламное программное обеспечение. Распространение вредоносного ПО, запускающего рекламу на вашем компьютере или перенаправляющего поисковые запросы на платные (часто порнографические) веб-сайты. Нередко бывает встроено в бесплатные или условно-бесплатные программы и устанавливается на компьютер пользователя без его ведома.

- Ботнеты. Зомби-сети, состоящие из зараженных с помощью троянца компьютеров (среди которых может быть и ваш ПК), управляемых одним хозяином и используемых для его целей (например, для рассылки спама).

ПРИЗНАКИ ЗАРАЖЕНИЯ КОМПЬЮТЕРА

Обнаружить вирус, попавший в ваш компьютер на ранней стадии очень важно. Ведь пока он не успел размножиться и развернуть систему самозащиты от обнаружения, шансы избавиться от него без последствий, очень велики. Определить наличие вируса на компьютере можно и самому, зная ранние признаки его заражения:

- Уменьшение объема свободной оперативной памяти;

- Сильное замедление загрузки и работы компьютера;

- Непонятные (без причин) изменения в файлах, а также изменение размеров и даты их последнего изменения;

- Ошибки при загрузке операционной системы и во время ее работы;

- Невозможность сохранять файлы в определенных папках;

- Непонятные системные сообщения, музыкальные и визуальные эффекты.

Если же вы обнаружили, что некоторые файлы исчезли или не открываются, невозможно загрузить операционную систему или произошло форматирование жесткого диска, значит, вирус перешел в активную фазу и простым сканированием компьютера специальной антивирусной программой уже не отделаешься. Возможно, придется переустанавливать операционную систему. Или запускать средства лечения с аварийного загрузочного диска, так как установленный на компьютер антивирус наверняка утратил свою функциональность из-за того, что также был изменен или заблокирован вредоносным ПО.

Правда, даже если вам удастся избавиться от зараженных объектов, часто восстановить нормальную функциональность системы уже не удается, так как могут быть безвозвратно утеряны важные системные файлы. При этом, помните, что под угрозой уничтожения могут оказаться ваши важные данные, будь то фотографии, документы или коллекция музыки.

Что бы избежать всех этих неприятностей, необходимо постоянно следить за антивирусной защитой вашего компьютера, а так же знать и соблюдать элементарные правила информационной безопасности.

АНТИВИРУСНАЯ ЗАЩИТА

Технологии антивирусной защиты

Теперь, давайте ознакомимся с используемыми технологиями антивирусной защиты. Наличие той или иной технологии в составе антивирусного пакета, зависит от того, как позиционируется продукт на рынке и влияет на его конечную стоимость.

Файловый антивирус. Компонент, контролирующий файловую систему компьютера. Он проверяет все открываемые, запускаемые и сохраняемые файлы на вашем компьютере. В случае обнаружения известных вирусов, как правило, вам предлагается вылечить файл. Если по каким-то причинам это невозможно, то он удаляется или перемещается на карантин.

Почтовый антивирус. Обеспечивает защиту входящей и исходящей почты и осуществляет ее проверку на наличие опасных объектов.

Вэб антивирус. Осуществляет антивирусную проверку трафика, передающегося по интернет протоколу HTTP, что обеспечивает защиту вашего браузера. Контролирует все запускающиеся скрипты на предмет вредоносного кода, включая Java-scriptи VB-script.

IM-антивирус. Отвечает за безопасность работы с интернет-пейджерами (ICQ, MSN, Jabber, QIP, Mail.RUАгент и т. д.) проверяет и защищает информацию, поступающую по их протоколам.

Контроль программ. Этот компонент регистрирует действия программ, запущенных в вашей операционной системе, и регулирует их деятельность на основе установленных правил. Эти правила регламентируют доступ программ к различным ресурсам системы.

Сетевой экран (брандмауэр). Обеспечивает безопасность вашей работы в локальных сетях и интернет, отслеживания во входящем трафике активность, характерную для сетевых атак, использующих уязвимости операционных систем и программного обеспечения. Ко всем сетевым соединениям применяются правила, которые разрешают или запрещают те или иные действия на основании анализа определенных параметров.

Проактивная защита. Этот компонент призван выявлять опасное программное обеспечение на основе анализа его поведения в системе. К вредоносному поведению может относиться: активность, характерная для троянских программ, доступ к реестру системы, самокопирование программ в различные области файловой системы, перехват ввода данных с клавиатуры, внедрение в другие процессы и т. д. Таким образом осуществляется попытка защитить компьютер не только от уже известных вирусов, но и от новых, еще не исследованных.

Анти-Спам. Фильтрует всю входящую и исходящую почту на предмет нежелательных писем (спама) и сортирует ее в зависимости от настроек пользователя.

Родительский контроль. Это компонент, позволяющий установить ограничения доступа использования компьютера и интернета. С помощью этого инструмента вы сможете контролировать запуск различных программ, использование интернета, посещение вэб-сайтов в зависимости от их содержимого и многое другое, тем самым ограждая детей и подростков от негативного влияния при работе на компьютере.

Безопасная среда или песочница (Sandbox). Ограниченное виртуальное пространство, перекрывающее доступ к ресурсам системы. Обеспечивает защищенную работу с приложениями, документами, интернет-ресурсами, а также с веб-ресурсами интернет-банкинга, где особое значение имеет безопасность при вводе конфиденциальных данных. Так же позволяет внутри себя запускать небезопасные приложения без риска заражения системы.

Основные правила антивирусной защиты

Строго говоря, универсального способа борьбы с вирусами не существует. Даже если на вашем компьютере стоит самая современная антивирусная программа – это абсолютно не гарантирует тот факт, что ваша система не будет заражена. Ведь сначала появляются вирусы, а лишь потом только лекарство от них. И не смотря на то, что многие современные антивирусные решения имеют системы обнаружения еще неизвестных угроз, их алгоритмы несовершенны и не обеспечивают вам 100% защиту. Но, если придерживаться основных правил антивирусной защиты, то есть возможность существенно снизить риск заражения вашего компьютера и утраты важной информации.

ЗАКЛЮЧЕНИЕ

Думаем, после прочтения данного материала, вы теперь понимаете, насколько важно со всей серьезностью отнестись к вопросу безопасности и защищенности вашего компьютера от вторжений злоумышленников и воздействий на него вредоносными программами.

На данный момент существует огромное количество компаний, которые занимаются разработкой антивирусного ПО и как вы понимаете, запутаться с его выбором не составит труда. А ведь это очень ответственный момент, так как именно антивирус является стеной, ограждающей вашу систему от потока заразы, льющейся из сети. И если у этой стены будет много брешей, то и толку-то в ней ноль.

Что бы облегчить задачу выбора подходящей защиты ПК рядовым пользователям, на нашем портале мы проводим тестирование наиболее популярных антивирусных решений, знакомясь с их возможностями и пользовательским интерфейсом. С последним из них можно ознакомиться здесь, а совсем скоро вас ждет новый обзор самых последних продуктов в этой области.

Читайте также: