Включить систему защиты от вирусов

В некоторых случаях при использовании стороннего антивируса, бывает, что Защитник Windows автоматически не отключается и в таком случае пользователь прибегает к различным способам принудительного отключения встроенного антивируса.

В этой статье мы поэтапно разберем все способы решения проблем с обратным запуском Защитника Windows 10.

Итак, если вы столкнулись с тем, что Защитник автоматически не включается и в Параметрах Windows 10 сообщает об отключении системным администратором, то тогда вам стоит выполнить перечисленные ниже рекомендации.

Вредоносная программа может различными способами блокировать включение Защитника Windows. В первую очередь зловредную программу нужно удалить. Для этого выполните сканирование системы антивирусным сканером, стоит выполнить сканирование даже двумя различными сканерами. Советую выбрать сканер из числа Рекомендуемых сканеров на странице: Антивирусные сканеры.

Для лучшей эффективности работы сканеров, проводить сканирование советую в Безопасном режиме загрузки системы.

После того как угроза была устранена, пользователь может столкнутся с тем, что из-за последствий работы вредоносной программы, Защитник Windows все еще не запускается. Для её решения переходим к следующему этапу рекомендаций.

Вредоносная программа или ошибка другой программы могут нарушить целостность системных файлов Windows 10. Это так же может повлиять на работу Защитника Windows.

Для восстановления системных файлов Windows нужно в меню Пуск ввести слово Командная строка или cmd.exe и запустить её от имени Администратора (нажмите правой кнопкой мыши по приложению Командная строка и из появившегося списка действий выберите Запуск от имени администратора).

После того как вы открыли Командную строку от имени Администратора переходим непосредственно к восстановлению поврежденных файлов. В первую очередь с помощью инструмента DISM мы выполним проверку и исправления внутреннего системного образа Windows 10, с помощью которого чуть позже будем восстанавливать файлы системы.

В командной строке Windows поочередно вводим следующие команды DISM:

Следующая команда, как и команда выше, выполняют проверку целостности образа Windows без его восстановления:

Команда восстановления поврежденного образа Windows:

Завершив восстановление образа Windows, переходим к восстановлению системных файлов. Оба этапа являются важными для восстановления повреждений системы.

В Командной строке выполняем команду:

Распространенным способом отключения Защитника является отключение с помощью системного реестра. В нашем случае мы будем включать Защитник через редактирование реестра.

В первую очередь нам нужно удалить ключи реестра, отвечающие за отключение Защитника Windows.

Редактор реестра можно открыть через меню Пуск или запуском команды regedit.exe (клавиша Win в сочетании с клавишей R ).

Перед началом любой правки реестра советую сделать резервную копию реестра. Для этого в меню редактора реестра выберите Файл > Экспорт и сохраните указанный файл.

Открыв редактор реестра, в его адресной строке вводим следующий путь:

Если в папке реестра есть подпапка с названием Real-Time Protection, то её нужно удалить, нажав на неё правой кнопкой мыши и выбрать Удалить.

Далее нам нужно создать ключ DisableAntiSpyware:

- Щелкните правой кнопкой мыши по папке “Windows Defender”, выберите Создать > Параметр DWORD (32 бита).

- Назовите параметр DisableAntiSpyware и нажмите Enter.

- Щелкните дважды по созданному ключу и установите значение от 0, затем нажмите ОК. Важно, значение обязательно должно быть 0, т.к другое значение отключит Защитник Windows.

После внесения изменений в реестр, необходимо перезагрузить систему.

С помощью редактора групповой политики Windows, можно так же отключать или включать Защитник Windows.

- Для открытия редактора групповой политики нажмите на иконку Поиск (или клавишу Win + R ) и введите gpedit.msc.

- Нужный нам параметр расположен по следующему пути:

- В правой части окна выберите политику Выключить антивирусную программу “Защитник Windows”. В появившемся окне установите состояние политики на Отключено или Не задано и примените изменение, затем нажмите ОК.

- Затем перейдите по следующему пути:

- В правой части окна выберите политику Включить наблюдение за поведением. В появившемся окне установите состояние политики на Отключено или Не задано и примените изменение, затем нажмите ОК.

- Находясь в разделе “Защита в режиме реального времени” выберите политику Отслеживать активность программ и файлов на компьютере. В открывшемся окне установите состояние политики на Не задано и примените изменение, затем нажмите ОК.

- Находясь в разделе “Защита в режиме реального времени” выберите политику Включить проверку процессов, если включена защита реального времени. В открывшемся окне установите состояние политики на Не задано и примените изменение, затем нажмите ОК.

- Находясь в разделе Защита в режиме реального времени” выберите политику Проверять все загруженные файлы и вложения. В открывшемся окне установите состояние политики на Не задано и примените изменение, затем нажмите ОК.

Затем перезагрузите систему.

Если вы пользуетесь программой O&O ShutUp10 или другими подобными утилитами, то самое время вспомнить о них и в их настройках выключить опцию отключения Защитника. После применения изменений нужно перезагрузить систему.

Бывают случаи, когда ни один из описанных выше способов не помогает включить Защитник. Пользователь все так же получает сообщение о том, что "Невозможно открыть данное приложение. Ваш системный администратор отключил Центр безопасности Защитника Windows".

В таком случае должен помочь следующий твик реестра - Включить Защитник Windows reg.zip. Твик реестра нужно обязательно запускать в Безопасном режиме системы.

Примечание. Напомню, перед работой с реестром рекомендуется сделать резервную копию реестра (в меню редактора Файл > Экспорт).

В архиве два файла реестра, WinDefend.reg и wscsvc.reg, поочередно нажимаем на них правой кнопкой мыши и из выпадающего списка выбираем Слияние.

Перезагружаем систему. Скорее всего после проделанных рекомендаций у вас включится Защитник Windows.

Чем Windows Defender может быть полезен

- защиту файлов в реальном времени,

- поиск и удаление вредоносного кода,

- выполнение заданий по расписанию и многое другое.

Вредоносные программы могут устанавливаться на компьютер без ведома пользователя через интернет и активироваться при каждом последующем подключении к сети. Часто вирусы могут попадать в систему путём инсталляции сторонних программ, в том числе и с внешних носителей. Особо вредоносные процессы пожирают ресурсы системы, удаляют папки и файлы, съедают интернет трафик.

- защищая систему в реальном времени, предупреждая о троянах, руткитах, червях и т. п. во время попыток последних установиться, запуститься, либо поменять системные настройки;

- выполняя сканирование ПК на предмет присутствия вредоносного кода, в том числе по расписанию, и в автоматическом режиме лечит и удаляет вирусные файлы, извещая о проведённых операциях пользователя.

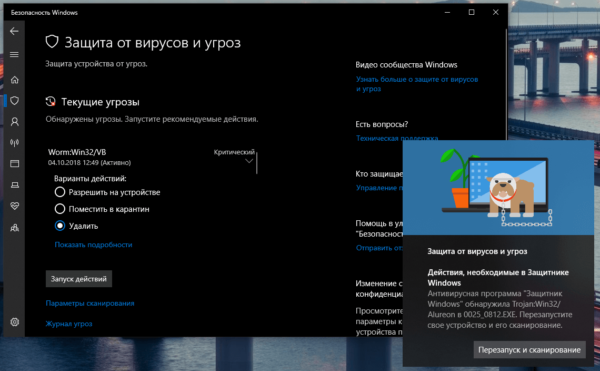

При обнаружении угроз центр безопасности предложит запустить рекомендуемые действия

Как влючить Windows Defender разными способами

Активация Windows Defender может осуществлятся несколькими разными способами.

Обычно по завершении данной настройки защита вновь работает безупречно, но не всегда. Если инструменты, отвечающие за безопасность, не хотят активироваться, скорее всего, служба отключена на уровне системы либо она административно управляется. Об этом может говорить также появление сообщения об ошибке при попытках перезапуска антивирусного приложения. И если это ваш случай, попробуйте следующие способы.

В редактор реестра проще всего попасть, воспользовавшись стандартными программными средствами Windows 10:

По окончании всех операций закройте окна и перезагрузите компьютер. Если защита Windows не включилась, переходите к следующему пункту.

Не забывайте, что выполняя манипуляции с реестром, вы рискуете повредить системные файлы.

Закройте все программы и окна и перезагрузите ПК. Если защита всё так же отключена, попробуйте запустить её с помощью стороннего софта.

Сторонняя утилита Win Updates Disabler позволяет включать и отключать компоненты защиты Windows 10 буквально парой кликов компьютерной мыши. Программу можно скачать с ресурса site2unblock.com:

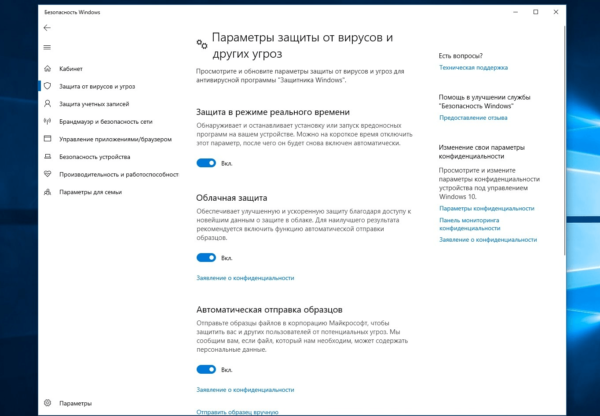

- защиту в режиме реального времени,

- облачную защиту,

- автоматическую отправку образцов подозрительных файлов,

- добавление или удаление исключений.

Не изменяйте параметров защиты, установленных по умолчанию, так вы избежите многих проблем с безопасностью вашего ПК

В силу разных причин иногда бывает необходимо, чтобы антивирус не проверял на наличие угроз тот или иной файл. Отключить сканирование объекта можно, добавив его в исключения:

Когда стоит отключить встроенную защиту

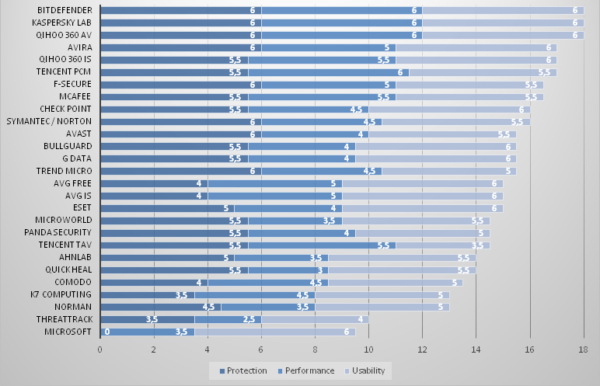

Protection — уровень защиты, Performance — производительность антивируса, Usability — удобство и простота использования программы

Также встроенную защиту стоит отключить, если компьютер не отличается высокой производительностью. Постоянные обновления и сканирования в этом случае могут сильно нагружать устройство, мешая работать пользователю.

Однако следует помнить, что отключение защиты может привести к заражению ПК вредоносным кодом, повреждению операционной системы, потере файлов и даже выходу из строя аппаратных компонентов.

Компания Microsoft позиционирует свой антивирусный продукт, распространяемый вместе с операционной системой Windows 10, как надёжное и мощное решение по защите и борьбе с вредоносными программами. В ряде случаев его вполне хватает обычным пользователям. И если по какой-то причине защита от уязвимостей вдруг оказалась отключена, теперь вы знаете, как запустить её вручную.

Проверка безопасности антивирусных инструментов выявила, что у самих инструментов есть очевидные слабые места. CHIP расскажет, как можно закрыть уязвимости и обезопасить себя от угроз, которое несет вредоносное ПО.

Специалисты по безопасности компании Symantec регистрируют 13 миллионов новых вариантов вредоносного программного обеспечения в месяц. Антивирусные системы призваны защищать от этой опасности, но очевидно, что они сами оказываются уязвимыми и подвергаются атакам.

CHIP проверил антивирусы вместе с AV-Test. Результат дает повод для тревоги: в некоторых случаях недостаточно защищены каналы передачи, в других случаях производители используют ненадежные библиотеки программ. Мы покажем, какие антивирусные инструменты достойны рекомендации, как работают защитные механизмы программ, и объясним, как лучше всего можно настроить эти инструменты.

Даже если вы пользуетесь хорошей антивирусной защитой, нужно дополнительно использовать и программы других производителей. Так вы сможете эффективно обезопасить не только стационарный ПК, но и мобильные устройства — и при этом не имеет значения, идет ли речь об Android или iOS.

Так защищают антивирусы

Современные антивирусные приложения не только защищают компьютеры от уже известных опасностей, но и предлагают инструменты против уязвимостей нулевого дня. Для этого они используют эвристические методы для постоянного контроля ПК. Но для того чтобы программы могли эффективно контролировать систему, им требуются расширенные права.

Доходит до того, что зачастую они могут контролировать и изменять ОС в большей степени, чем зарегистрированный пользователь. Для хакеров успешные атаки на антивирусные инструменты становятся самым простым решением, так как через эти инструменты они могут сразу получить системный доступ к ПК, а также деактивировать контрольную функцию антивирусных мониторов. Производители защитных программ борются с этим тремя антихакерскими функциями.

Чтобы на ПК загружались только сертифицированные и защищенные подписями обновления для сканирования файлов, антивирусные программы используют сертификаты, хотя и не слишком последовательно. С их помощью производитель подписывает отдельные программные пакеты. При поступлении на компьютер пользователя антивирусный инструмент проверяет аутентичность цифровой подписи и устанавливает обновления.

Таким образом исключаются неправомерные апдейты. Но это выполняется при условии, что антивирусная программа отлично работает с самого начала и имеет оптимальные настройки, установленные производителем — к сожалению, очень многие приложения таким требованиям не отвечают. И вам придется действовать самостоятельно — более подробно об этом рассказывается на следующих страницах.

Начиная с Windows XP SP2 операционная система Microsoft поддерживает защиту DEP (Data Execution Prevention), которая работает непосредственно в процессоре. Принцип работы относительно прост: ОС использует специальный атрибут NX-Bit (бит запрета исполнения) для определенной области памяти, где хранятся данные, имеющие критическое значение.

Если какая-то программа, например, при переполнении памяти, пытается задействовать регистр процессора, DEP блокирует доступ и передает информацию об этом в операционную систему. На сегодняшний день технология является стандартом, но, несмотря на это, ее используют не все. Сама по себе DEP не обеспечивает стопроцентную защиту. Поэтому производители используют функцию вместе с другими технологиями.

Чтобы хакеры не могли угадать, где именно в памяти компьютера хранятся критически значимые данные, уже более десяти лет назад была разработана технология ASLR (Address Space Layout Randomization). При этом программы получают свои области памяти по случайному принципу. Впервые ASLR была использована в Windows Vista. Среди мобильных систем первой стала iOS 4.3, потом последовала версия Android 4.0. Но и ASLR не дает стопроцентной гарантии безопасности. С помощью различных приемов хакеры обходят случайное распределение.

Оптимизировать антивирусные программы

Специально для дополнений браузера и настроек обновления вам потребуются дополнительные настройки, поскольку не все функции антивирусного инструмента всегда полезны для безопасности собственной системы. Иногда даже бывает лучше полностью отключить ту или иную опцию.

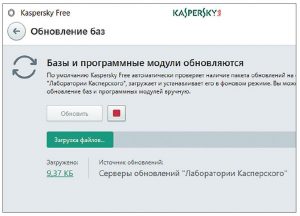

Эффективность защиты антивирусных программ зависит от своевременного обновления. Исследователи вопросов безопасности исходят из того, что ставшие известными пробелы активно используются в течение нескольких часов. Но многие антивирусные программы запускают автоматическое обновление только раз в сутки, а то и реже. Лучше установить периодичность обновления на 12 часов. Это подходит большинству пользователей. Если вы часто заходите на неизвестные сайты или устанавливаете в системе программы, то этот интервал следует сократить до двух часов.

Большинство производителей антивирусов устанавливают дополнение для браузера, которое контролирует процесс поиска и открываемые сайты. Загвоздка в том, что некоторые из дополнений веб-обозревателя сами по себе ненадежны. Специалисты по безопасности Google выяснили, что, к примеру, дополнение AVG активирует специальные JavaScript-API, которые обычно считаются небезопасными. Между тем у AVG уже есть патчи для приложения.

Установленные антивирусные программы должны каждые 12 часов искать обновления программ и определений

Помимо соображений безопасности в случае с некоторыми дополнениями для пользователей еще остро стоит вопрос надоедливой рекламы — как, к примеру, у Avast. Казалось бы, вполне благое намерение: так Avast с помощью функции SafePrice хочет показывать пользователю наиболее выгодные онлайн-цены на продукты, которые пользователь видит прямо в своем браузере. А вот что скрывается за этой заботой о пользователе: на каждом клике фирма зарабатывает деньги.

Чтобы предупредить об опасных сайтах, инструменты в фоновом режиме проверяют весь сетевой трафик браузера. Чтобы программы могли проверять на вирусы трафик зашифрованных сайтов, инструменты действуют как прокси, что похоже на атаки посредника. Правда, и здесь, в случае с SSL-прокси, специалисты по безопасности нашли слабые места.

Среди них, к примеру, известный исследователь Тавис Орманди. Он считает подход производителей антивирусов фатальным, поскольку использование прокси открывает хакерам дополнительные возможности для атак. А об опасных сайтах предупреждают и сами браузеры — панели инструментов антивирусных программ никакой дополнительной защиты не несут.

Вирусная защита, например, от Avira, помогает при атаках, исходящих от USB-устройств. Для этого инструменты блокируют доступ к внешним носителям. Вредоносные программы, такие как BadUSB, в этом случае не имеют никаких шансов. В случае с BadUSB обычные USB-флеш-накопители выполняют роль скрытой клавиатуры, с которой незаметно вводится программный код.

Такую защиту USB можно целенаправленно активировать во многих антивирусных инструментах. Если ваш антивирус не поддерживает такую функцию, в качестве альтернативы вы можете использовать MyUSBOnly (myusbonly.com, стоимость: около $29,9 — 1750 рублей).

Профессиональная защита для ПК

При всем разнообразии антивирусных программ вы можете еще больше усилить защиту ваших устройств, используя для этого простые средства. Мы покажем вам, какие инструменты при этом понадобятся и какие настройки нужно будет выполнить.

Если вы заходите на неизвестный сайт, о котором вы ничего не знаете, используйте онлайн-сервис virustotal.com. После ввода подлежащего проверке URL сервис проверяет веб-ресурс и отображает подробный отчет.

Дополнительно на портале предоставляется возможность проверки файлов. Если, например, антивирусная система предупреждает о заражении файла на вашем жестком диске, вы загружаете файл на virustotal, и там он проверяется несколькими антивирусными инструментами известных производителей. Это позволяет с достаточной достоверностью проверить ложные тревоги со стороны вашей антивирусной защиты.

От такой напасти, как трояны-шифровальщики, лучше всего помогает резервное копирование, но есть несложный прием, позволяющий перехитрить такую вредоносную программу. Новые вирусы-вымогатели шифруют не весь жесткий диск, так как антивирусные инструменты выявляют и блокируют такой доступ. Вместо этого вирусы целенаправленно ищут документы и изображения на диске и шифруют именно их.

Это можно предотвратить, если хранить такие файлы в зашифрованной папке. В нее вредоносная программа забраться не сможет. Для этого вам нужно использовать инструмент VeraCrypt и создать зашифрованное хранилище для ваших документов.

Защитить мобильные устройства

В мобильных системах также следует использовать комбинацию из антивируса и дополнительного программного обеспечения. В случае с Android это будет еще проще, так как антивирусный сканер, как и у Windows, проверяет всю систему. А вот пользователям iOS, наоборот, придется задействовать специальные инструменты.

Если вы производите загрузку через программу зараженного компьютера, то может происходить внешнее вмешательство в файлы микропрограммного обеспечения. При обновлении внутри iOS загрузка осуществляется с шифрованием и с подписью. Чтобы проверить, присутствует ли в мобильной системе вредоносное ПО, используйте приложение безопасности Lookout. Оно проверяет наличие нежелательных джейлбрейков или вредоносных утилит на устройстве. Приложение можно найти в App Store.

Благодаря жесткой архитектуре iOS вам не придется использовать никаких дополнительных антивирусных программ — достаточно приложения Lookout. Программы не проверяют систему. По-иному обстоит дело у Android. Здесь вам в любом случае придется воспользоваться дополнительным ПО для обеспечения безопасности, особенно если вы используете старую версию операционной системы. Такие инструменты представлены на картинке в нижнем левом углу.

Установка антивирусной программы обеспечит хорошую защиту. От фишинговых атак вы сможете защититься с помощью дополнительной утилиты Financial Security от McAfee. Она в фоновом режиме проверяет известные приложения для банкинга и браузер на предмет правильных контрольных сумм. Таким образом почти полностью исключаются манипуляции с приложениями. Кроме этого, инструмент проверяет интернет-соединение относительно подозрительного отвода трафика. Если, к примеру, на устройстве установлена вредоносная программа, выведывающая данные, приложение McAfee это обнаружит и сразу заблокирует доступ.

Антивирусные программы и антифишинговые приложения защищают от большинства опасностей. Но чтобы получить в руки оружие превентивного действия, вам понадобится специальная защита для пользования мобильным Интернетом. Лучше всего подойдет Cliqz Browser из Google Play Market. С одной стороны, браузер будет запрещать сбор данных посредством трекинга, а с другой — препятствовать доступу к паролям и данным учетных записей пользователя.

Если вы будете пользоваться информацией и приложениями так, как описано в этой статье, большая часть вирусов не будет представлять угрозы вашим устройствам, даже если у вашей антивирусной защиты будет пара слабых мест. Тем не менее ни в коем случае не стоит забывать о поддержании актуального состояния программ, иначе не помогут даже самые изощренные технологии.

В завершение нашей статьи отметим, что в России особой популярностью пользуются такие антивирусные программы, как Касперский, drWeb и Eset Node.

Несмотря на повсеместное распространение компьютеров, для многих они остаются загадочными черными ящиками. А информация, которая хранится на компьютерах, становится все интереснее: банковские карты, электронные подписи, всевозможные личные кабинеты, цифровые валюты и кошельки, персональные данные — злоумышленникам есть чем поживиться. Даже если компьютер не содержит никакой информации и используется только для игр, его мощности хакер может использовать для своих целей: например, для рассылки назойливой рекламы или майнинга криптовалюты. О том, какие напасти окружают ваш компьютер и как от них защититься — эта статья.

Вирусы: безобиднее, чем вы думаете…

Благодаря кинематографу и новостным сюжетам о существовании компьютерных вирусов знают все — даже те, кто никаких дел с компьютерами не имеет. Однако знания эти не всегда соответствуют действительности — благодаря Голливуду многие представляют компьютерные вирусы как некую форму квази-жизни, способную распространяться по проводам и заражать любые электроприборы, вызывая в них ненависть к людям.

На самом же деле, вирусы — это всего лишь программы, способные запускаться и распространяться на компьютере самостоятельно, без ведома пользователя. Для лучшего понимания желательно считать вирусами только те программы, которые действительно распространяются и запускаются самостоятельно.

Но недочеты в системе постоянно исправляются и вирусам сложнее запуститься самостоятельно. А если вирус не запустился, то вредить и распространяться дальше он не может. Поэтому нужен какой-то способ, чтобы запускать заразу. И такой способ есть — это вы сами.

Трояны: пятая колонна

Что такое троян, можно легко понять из его названия. Эти программы, так же, как и знаменитый троянский конь из древнегреческих мифов, маскируются под что-то другое — полезную утилиту или вспомогательную программу в составе какого-нибудь ПО. Так же, как троянцы сами занесли коня в осажденную Трою, пользователь сам запускает трояна на своем компьютере.

С троянами получается неприятная ситуация: вы точно не знаете, что именно вы запускаете. Действительно ли это безобидный документ по работе? Это точно фотография и ничего более? Эта программа действительно будет выполнять только то, что заявлено в описании?

Не все сайты одинаково полезны: вредоносные скрипты

Возросшие возможности веб-страниц привели к появлению уязвимостей, которыми не замедлили воспользоваться злоумышленники: теперь просто посещение сайта, даже без нажатия кнопок и скачивания документов, может привести к заражению вашего компьютера или перехвату информации.

И вы, опять же, скорее всего ничего не заметите.

Самооборона бессильна?

Можно ли самостоятельно противостоять всем этим угрозам, без использования дополнительных программ? Конечно, можно и нужно! Это очень просто:

Не запускайте всё подряд. Любые сомнительные файлы, которые непонятно как оказались у вас в загрузках, на рабочем столе, в присланном письме или где-то еще, могут оказаться заражены. Казалось бы, вы их запустили и ничего не произошло. Но вирус уже начал работать и остановить его непросто. Троян при этом гораздо хитрее: файл будет запускаться и даже делать то, что нужно. Но одновременно с ним запустится вредоносный процесс.

Скачивайте программы только из официальных источников. Если программа бесплатная, то ее можно загрузить со страницы компании-разработчика. Если программа платная, а вам ее предлагают даром, подумайте: с чего такая щедрость?

Посещайте только проверенные сайты. Сегодня для авиакомпаний, интернет-магазинов и прочих организаций, где принято расплачиваться картой, могут создаваться сайты-клоны, которые выглядят правильно, но работают не совсем так, как вы предполагаете.

Вот и все правила. На первый взгляд все просто и очевидно. Но будете ли вы каждый раз лично звонить друзьям и коллегам, чтобы убедиться, что именно они послали вам это электронное письмо с прикрепленным файлом или ссылку в социальной сети? Знаете ли вы наизусть официальные сайты всех компаний и авторов программ, чтобы им доверять? Да и где взять список проверенных сайтов?

Кроме того, даже официальные сайты иногда взламываются и под видом настоящих программ распространяются зараженные. Если уж продвинутые пользователи могут не заметить такого, то что говорить об обычных интернет-путешественниках, которые только начинают осваивать просторы сети?

В конце концов, постоянная поддержка обороны — это стресс. Если подозревать каждого отправителя письма или сообщения, каждую программу, каждый сайт и каждый файл — проще выключить компьютер и не включать его вообще.

Или можно просто возложить часть обязанностей по защите компьютера на специальные программы.

Антивирус: от чего защищает?

Установить антивирус — мысль логичная. При этом правильнее будет пойти в магазин и этот антивирус приобрести за деньги, а не скачивать в сети первый попавшийся бесплатный. Во-первых, бесплатные антивирусы часто навязывают свои платные версии, что логично. Во-вторых, по незнанию можно вместо антивируса установить бесполезную, а то и вредную программу.

Исторически антивирусы занимались только поиском и удалением вирусов, лечением зараженных документов — то есть работали с файлами на диске и информацией в оперативной памяти. Именно так они работают и сегодня: постоянно проверяют свежие файлы, сканируют подключаемые карты памяти и флешки, тщательно наблюдают за работающими программами и теми, которые вы только собираетесь запустить.

Файрвол — защищаемся от сетевых атак и хакеров

В состав современных операционных систем (Mac OS, Windows) они входят по умолчанию. В них не очень много настроек, но они вполне понятны для обычного пользователя.

Более надежной выглядит защита сторонним брандмауэром — если он настроен на блокирование любых соединений от неизвестных программ, деятельность трояна он пресечет на корню. Штатный брандмауэр Windows по умолчанию этого делать не будет, а настройка его — дело не такое уж простое.

Если вы хотите иметь полный контроль над сетевой деятельностью программ, то существуют гибкие в настройке файрволы, например, бесплатные ZoneAlarm Free Firewall, Glasswire, Comodo и другие.

Антивирусные комплексы

Здравый смысл как лучшая защита

Никакая защита не поможет, если вы сами не будете соблюдать при работе за компьютером определенные правила безопасности:

Читайте также: