Вирусы вымогатели блокирующие систему

Появление трояна в системе обычно происходит быстро и незаметно для пользователя. Человек выполняет привычный набор действий, просматривает веб-страницы и не делает чего-то особенного. В какой-то момент просто появляется полноэкранный баннер, который не удаётся убрать обычным способом.

Картинка может быть откровенно порнографической, или наоборот – оформлена максимально строго и грозно. Итог один: в сообщении, расположенном поверх других окон, требуется перечислить указанную сумму на такой-то номер или отправить платное SMS-сообщение. Часто оно дополняется угрозами уголовного преследования или уничтожения всех данных, если пользователь не поторопится с оплатой.

Разумеется, платить вымогателям не стоит. Вместо этого можно выяснить, какому оператору сотовой связи принадлежит указанный номер, и сообщить его службе безопасности. В отдельных случаях вам даже могут сказать код разблокировки по телефону, но очень рассчитывать на это не приходится.

Методики лечения основаны на понимании тех изменений, которые троян вносит в систему. Остаётся выявить их и отменить любым удобным способом.

Голыми руками

Для некоторых троянов действительно существует код разблокировки. В редких случаях они даже честно удаляют себя полностью после ввода верного кода. Узнать его можно на соответствующих разделах сайтов антивирусных компаний – смотрите примеры ниже.

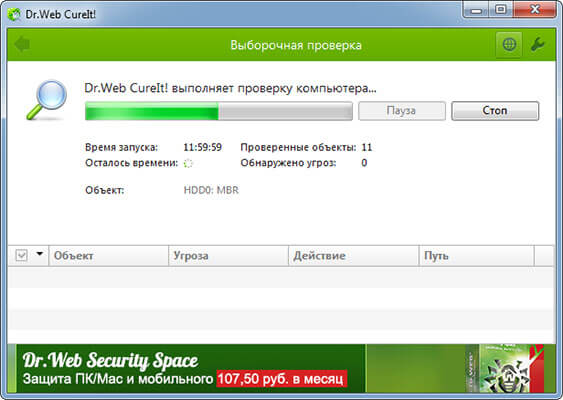

После разблокировки не радуйтесь преждевременно и не выключайте компьютер. Скачайте любой бесплатный антивирус и выполните полную проверку системы. Для этого воспользуйтесь, например, утилитой Dr.Web CureIt! или Kaspersky Virus Removal Tool.

Простым коням — простые меры

Прежде чем использовать сложные методы и спецсофт, попробуйте обойтись имеющимися средствами. Вызовите диспетчер задач комбинацией клавиш или

Посторонний процесс выдаёт невнятное имя и отсутствие описания. Если сомневаетесь, просто поочерёдно выгружайте все подозрительные до исчезновения баннера.

Когда троян деактивирован на время сеанса, осталось найти его файлы и удалить их. Это можно сделать вручную или воспользоваться бесплатным антивирусом.

Типичное место локализации трояна – каталоги временных файлов пользователя, системы и браузера. Целесообразно всё же выполнять полную проверку, так как копии могут находиться где угодно, а беда не приходит одна. Посмотреть полный список объектов автозапуска поможет бесплатная утилита Autoruns.

Военная хитрость

Старая школа

Более продвинутые версии троянов имеют средства противодействия попыткам избавиться от них. Они блокируют запуск диспетчера задач, подменяют другие системные компоненты.

Чаще всего вы увидите полные пути к файлам трояна в ключах Shell и Userinit в ветке

Затем выполняем в реестре поиск по имени файла трояна, внимательно просматриваем все найденные записи и удаляем подозрительные. Очищаем все временные папки и корзину. Даже если всё прошло идеально, не поленитесь затем выполнить полную проверку любым антивирусом.

Если из-за трояна перестали работать сетевые подключения, попробуйте восстановить настройки Windows Sockets API утилитой AVZ.

Операция под наркозом

Со случаями серьёзного заражения бесполезно бороться из-под инфицированной системы. Логичнее загрузиться с заведомо чистой и спокойно вылечить основную. Существуют десятки способов сделать это, но один из самых простых – воспользоваться бесплатной утилитой Kaspersky WindowsUnlocker, входящей в состав Kaspersky Rescue Disk. Как и DrWeb LiveCD, он основан на Gentoo Linux. Файл-образ можно записать на болванку или сделать из него загрузочную флэшку утилитой Kaspersky USB Rescue Disk Maker.

Предусмотрительные пользователи делают это заблаговременно, а остальные обращаются к друзьям или идут в ближайшее интернет-кафе уже во время заражения.

При включении заражённого компьютера удерживайте клавишу для входа в BIOS. Обычно это или

Современные версии BIOS позволяют выбирать загрузочное устройство на лету, без входа в основные настройки. Для этого требуется нажать

Борьба на раннем этапе

Отдельный подкласс составляют трояны, поражающие главную загрузочную запись (MBR). Они появляются до загрузки Windows, и в секциях автозапуска вы их не найдёте.

Первый этап борьбы с ними заключается в восстановлении исходного кода MBR. В случае XP для этого загружаемся с установочного диска Windows, нажатием клавиши

После этих манипуляций система вновь загружается. Можно приступать к поиску копий трояна и средств его доставки любым антивирусом.

В крестовый поход с крестовой отвёрткой

На маломощных компьютерах и особенно ноутбуках борьба с троянами может затянуться, так как загрузка с внешних устройств затруднена, а проверка выполняется очень долго. В таких случаях просто извлеките заражённый винчестер и подключите его для лечения к другому компьютеру. Для этого удобнее воспользоваться боксами с интерфейсом eSATA или USB 3.0/2.0.

Также перед подключением заражённого винчестера стоит убедиться, что на компьютере запущен резидентный антивирусный мониторинг с адекватными настройками и есть свежие базы.

Для предотвращения повторного заражения следует установить любой антивирус с компонентом мониторинга в режиме реального времени и придерживаться общих правил безопасности:

В статье приведены лишь основные методы и общие сведения. Если вас заинтересовала тема, посетите сайт проекта GreenFlash. На страницах форума вы найдёте множество интересных решений и советы по созданию мультизагрузочной флэшки на все случаи жизни.

С помощью вируса-вымогателя кибермошенникам удается зарабатывать до 2 млрд долларов в год. Помимо денежных потерь владельцы бизнеса несут ущерб из-за сбоя системы, снижения производительности и стресса. В целом получается слишком разорительно.

Представьте, что вы работаете на компьютере, отвечаете на письмо клиента и вдруг на мониторе появляется синий фон и на нем следующее сообщение:

«Компьютер заблокирован. Все ваши файлы зашифрованы. Дешифрование файлов будет стоить 0,076 биткойнов. Следуйте инструкции для оплаты:

1. Отправьте 0,076 биткойнов в биткойн-кошелек #XXX XX .

Каковы ваши дальнейшие действия? Вы будете паниковать, пытаться разблокировать компьютер? Пойдете на поводу мошенникам и постараетесь выкупить у них свои файлы?

Ransomware как совершенствующаяся опасность

Вирусы, вредоносные программы не являются для пользователей чем-то новым с тех пор, как в 2013 году хакеры обнаружили, что могут зашифровать ценные файлы и вымогать у жертв круглые суммы для дешифровки. Успешно эксплуатируя эту возможность, мошенники зарабатывают до 2 млрд долларов в год! Это деньги трудолюбивых владельцев бизнеса. Если прибавить к ним ущерб, который несут компании от сбоя системы, потери производительности и стресса, то получается слишком разорительно.

Ransomware распространяется мошенниками в различных вариантах. Некоторые ставят своей целью найти и зашифровать самые ценные файлы, другие — просто шифруют весь жесткий диск, что делает ситуацию гораздо более неприятной. И даже когда вы очищаете его полностью, файлы по-прежнему продолжают шифроваться. Если вы не готовы к атаке вируса-вымогателя, то это может парализовать всю работу компании. Вот почему управление ИТ-системами в компании очень важно .

Как распространяется вирус-вымогатель

Злоумышленники постоянно пробуют новые способы заражения компьютеров с помощью ransomware. В основе большинства атак лежит обман — вас принуждают к установке вредоносного ПО. Некоторые вирусы-вымогатели, используя уязвимости программ, даже не требуют одобрения установки, но такие атаки, как правило, краткосрочны, потому что ликвидируются после устранения уязвимостей.

Большинство вирусов-вымогателей распространяется по незнакомой электронной почте. Фишинговые письма максимально маскируются под официальную переписку, заставляя вас открыть вложение или перейти по ссылке. Как только вы это делаете, ваш компьютер заражается вирусом.

Вариацией фишинг-атак, набирающих популярность, является направленная фишинг-атака: вместо рассылки большого количества писем вымогатели отправляют сообщения, точно адаптированные под конкретного человека, часто используя информацию, полученную из открытых профилей в соцсетях. Злоумышленник может выступать в роли нового клиента или даже в роли подрядчика, с которым вы уже работаете.

Некоторые веб-сайты содержат вредоносный код, который использует уязвимости в вашем браузере и операционной системе или обманывает вас, заставляя согласиться на выкуп.

Ссылки на эти сайты могут быть встроены в фишинговые письма. Их также можно направлять с помощью текстовых ссылок, рекламных баннеров или всплывающих окон.

Иногда ransomware пользуется недостатками безопасности в операционных системах или приложениях, которые позволяют распространять и запускать файлы самостоятельно. Это может наносить разрушительное действие. Без необходимости в человеческом участии вирус мгновенно распространяется от компьютера к компьютеру через интернет.

Крупные технологические компании быстро ликвидируют эти дыры в безопасности, как только узнают о них. Это означает, что компании, которые отключают обновления и не пытаются усовершенствовать ИТ-систему, на сегодняшний день являются особенно уязвимыми для такого рода атак.

Как защититься от вируса-шифровальщика

Итак, мы уже поняли, что ransomware может нанести разрушительные действия и потому является дорогостоящим риском. Поэтому возникает закономерный вопрос: как сохранить систему в безопасности?

Подавляющее большинство атак вирусов-вымогателей направлено на то, чтобы обмануть кого-то, поэтому вы можете снизить риски, сделав информацию о ransomware частью тренинга по ИТ-безопасности.

Убедитесь, что любой сотрудник, который использует компьютер, должным образом предупрежден о подозрительных вложениях и ссылках в электронной почте. Удостоверьтесь, что люди, работающие в вашей компании, не забывают об опасности спама и незнакомых писем, особенно фишинговых писем, специально предназначенных для бизнеса или отдельных лиц.

По иронии судьбы владельцы высокотехнологичного бизнеса иногда становятся наиболее уязвимыми. Возможно, потому что они считают информацию о защите слишком очевидной. Не думайте, что то, что очевидно для вас, очевидно для всех в офисе — мошенники повышают уровень в своих атаках.

Вы можете просто выдать каждому сотруднику соответствующий документ и заставить поставить на нем подпись. Но это все равно что ничего. Гораздо эффективнее поговорить с работниками и убедиться, что они действительно осознают опасность и понимают, как ее предотвратить.

В 2017 году произошли одни из самых катастрофичных хакерских атак: вирусы WannaCry и NotPetya использовали одну и ту же уязвимость в операционной системе Windows. Эта уязвимость была исправлена Microsoft в марте — задолго до того, как эти атаки начались (в мае и июне). А значит, миллиарды долларов, которые потерял бизнес, можно было спасти благодаря простым действиям.

В ситуации домашнего офиса самый простой способ сохранить исправление вашей операционной системы — это просто оставить автоматическое обновление. Да, эти сообщения о перезагрузке компьютера сильно раздражают, но это не столь страшно по сравнению с потерей всей вашей работы.

Еще одна беда ПО, о которой многие не знают, — это заражение вирусом роутера. Если хакер управляет им, он может перенаправлять веб-браузер на вирусную страницу. Руководство по обновлению прошивки содержится в инструкции к роутеру.

Ничто не заставит вас платить деньги вымогателю, если у вас есть резервная копия со всей жизненно важной информацией. Понятно, что все равно вы не сможете перетащить на диск всю информацию и всегда останется то, что имеет реальную стоимость. Поэтому не стоит экономить на обучении персонала только потому, что у вас есть резервные копии. Но это позволит вам минимизировать проблемы.

Для фрилансеров, консультантов, людей, завязанных на домашнем офисе, для хранения файлов будет достаточно платного облачного хранилища. Таким образом, вы просто сохраняете все важные рабочие документы в папке, которая синхронизируется с облаком.

Когда в офисе более одного компьютера, есть ключевой фактор, определяющий, насколько тяжело вам причинить вред, — объем информации, которую можно зашифровать. Чем больше файлов и жестких дисков вирус-шифровальщик затронет, тем больше времени потребуется на восстановление данных из резервных копий и тем дольше бизнес будет простаивать.

Сотрудникам не нужна учетная запись с доступом ко всей информации. Им достаточно учетной записи, которая дает возможность выполнять свою работу.

Восстановление после атаки

Если у вас есть резервные копии и налажен процесс восстановления информации, вы быстро справитесь с проблемой.

Нужно ли платить выкуп? Нет. Почему?

Киберпреступники обращают внимание на то, откуда к ним идут деньги. Если вы выполните их требования, они снова попытаются вас взломать. Как клиент, готовый платить, вы становитесь для них выгодной целью. Тот факт, что вы платите за выкуп чужим людям, чтобы вернуть свои данные, как бы сигнализирует о том, что в целом безопасность ИТ-системы в вашей компании обеспечена не на 100%. Киберпреступники обмениваются этой информацией или продают ее друг другу .

- Это плохая карма

Перечисление денег преступникам делает хуже жизнь всех, кто пытается зарабатывать честным трудом. Потому что единственная причина, по которой мошенники не прекращают свою черную работу, — это потоки денег, поступающие от растерянных жертв. Не становитесь частью порочной системы.

- Есть большая вероятность, что это не сработает

Поймите, что для мошенников вы находитесь вне поля контроля. Вы рискуете потерять не только деньги, но и время, эффективность, которую могли бы инвестировать в работу .

После восстановления файлов перейдите к работе над ошибками, чтобы понять суть проблемы. Открывали ли сотрудники фишинговое электронное письмо? Не кликнули ли они на баннер с вирусом? Может быть, есть сложности с ПО или операционной системой? Как бы то ни было, вам нужно сделать все, чтобы случившееся не повторилось.

Если речь идет о человеческом факторе, убедитесь, что все в офисе проинформированы о том, как произошла атака. Есть высокая вероятность того, что персонал столкнется с подобными атаками в будущем. Убедитесь, что все знают, на что обращать внимание.

Плохая идея — искать и назначать виновных, даже если вас сильно раздражает то, что кто-то открыл фишинговое письмо. Это создает препятствие на пути к честному осознанию произошедшего. К тому же это усложняет коммуникации. Все, что действительно нужно в этой ситуации, — это информированность персонала и грамотные специалисты, готовые взять на себя контроль за ИТ-системой.

Ваш компьютер заблокирован? Сегодня, мошенничество в IT индустрии распространено повсеместно. И интернет стал тем местом, где преступники чувствуют себя безнаказанно. А там где интернет, там и вирусы. Одними из самых опасных представителей этих вредоносных программ, являются вирусы, замаскированные под баннеры.

И если вы поймали такую “прелесть”, то наверняка ищите решение данной проблемы, чтобы узнать, как разблокировать компьютер без оплаты. А также найти ответ на вопрос, как убрать баннер, который заблокировал систему.

Как разблокировать компьютер от баннера в Windows и удалить вирус

Зачастую, такие вирусы не только вымогают деньги, но и сочетают в себе разлагающую составляющую, шантажируя вас порно-баннером. Надо ли говорить, что такое недопустимо? Увидеть порно-баннер могут дети! Хочется заметить, что наиболее распространены баннеры с номерами от МТС. Немного отстают, в этом плане, Билайн и Мегафон. Возможно это поможет в понимании, как удалить смс баннер с рабочего стола и разблокировать компьютер.

Итак, убрать баннер, когда компьютер уже заблокирован, можно несколькими способами. Эти методы разные по сложности, поэтому советуем прочитать про все и выбрать более простой. Вот как это можно сделать:

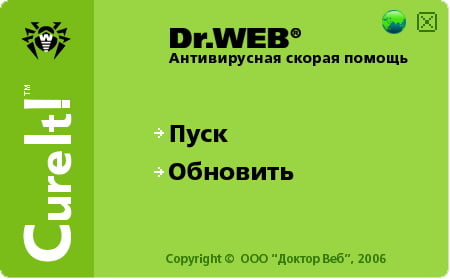

- Получить коды для разблокировки баннеров на сайтах Касперского или Dr.Web.

- Удалить вирус-баннер из автозагрузки операционной системы Windows.

- Восстановить Windows с помощью службы восстановления.

- Убрать баннер с помощью проверки антивирусом.

- Подождать некоторое время или перевести часы Windows вперед.

Данные способы не универсальны, и подходят к различным ситуациям. Давайте остановимся подробно на этих пунктах и разберемся в плюсах и минусах каждого способа.

Итак, первый способ, как убрать баннер, если компьютер заблокирован. Данный метод подойдет для каждого, у кого под рукой есть интернет. Собственно под рукой доступ в онлайн не обязателен, ведь компьютер уже заблокирован. Вы всегда можете позвонить другу или человеку, который готов помочь, и попросить его продиктовать код.

Где его взять? На сайтах Касперского или Доктор Веб. Эти две компании, производящие антивирусную продукцию уже давно запустили сервисы с кодами для разблокировки баннеров. Вот их адреса:

Сразу предупредим, — способ не универсальный. Далеко не факт, что правильный код разблокировки есть в базах сайтов. Поэтому, читаем про другие методы лечения заблокированного компьютера.

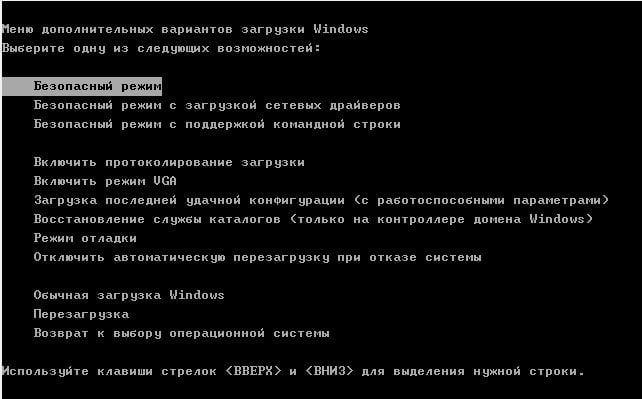

Еще один относительно простой способ, когда компьютер заблокирован, — это “выключить” вирус из автозагрузки Windows. Для этого нужно загрузить систему в безопасном режиме. Делается это просто. В начале загрузки компьютера, нужно нажимать клавишу F8, в результате этих простых манипуляций, появится меню с выбором типов загрузки операционной системы Windows.

В этом меню необходимо выбрать пункт “Безопасный режим” и нажать клавишу Enter.

После того, как ОС загрузится, возможны два варианта событий.

Первый, пессимистичный, — баннер будет на своем месте.

Это означает, что убрать его в безопасном режиме не получится.

Читайте статью дальше.

Второй вариант событий, более оптимистический. Windows загрузилась в безопасном режиме без вируса.

Если после загрузки Windows, баннер не появился, то попробуем его удалить. Делаем следующее:

- Нажимаем пуск и вводим в командной строке “msconfig”.

- Переходим на закладку “Автозагрузка”.

- Здесь нужно найти подозрительные элементы автозагрузки, сняв с них галочку. Если на ум ничего не приходит, а разблокировать Виндовс вы все еще не передумали, снимайте все галки.

- Жмем OK и перезагружаемся.

Если не помогло, попробуйте следующие способы.

Данный способ очень прост, но скорее всего уже мало актуален, поскольку злоумышленники все время совершенствуют вирусы. Заключается он в следующем. Перезагрузив компьютер в безопасный режим, просто переведите часы вперед, например на неделю. Возможно баннер пропадет, от такого счастья, так как некоторые виды этих вирусов запрограммированы пропадать по прошествии некоторого времени.

Если же в безопасном режиме Windows исправить время возможности нет, то его можно изменить в БИОС компьютера.

Войти в BIOS можно при загрузке ПК.

Этот метод разблокировки баннера-вируса схож с предыдущими, поскольку обязательным условием его применения, является Windows, сохранившая работоспособность в безопасном режиме.

Преимуществом такого лечения системы, является простота реализации.

Но есть у такого подхода и существенный недостаток. Вполне вероятно, что разблокировать баннер с помощью отката операционной системы не получится, поскольку не всегда точка восстановления бывает доступна.

Тем не менее, опишем все по шагам:

- Загрузившись в безопасном режиме и убедившись, что баннера нет, идем в Пуск — Стандартные — Служебные — Восстановление системы

- Там выбираем восстановление и дату, на которую необходимо восстановить Windows.

- Соглашаемся и ждем, пока ОС шуршит мозгами.

- После этого, перезагружаем компьютер.

Как видите, все просто.

Только нужно поймать “правильный” вирус, который не заблокирует безопасник.

Если же в безопасном режиме вас встречает паразит, читайте далее.

Здесь также возможны два исхода событий. Если Windows запустилась в безопасном режиме, то всегда можно воспользоваться бесплатным антивирусом предоставленными популярными антивирусными компаниями, которые по слухам, эти вирусы и пишут. Компания Смарт-Троникс, не разделяет это мнение и предлагает вашему вниманию две замечательные, бесплатные для домашнего использования, программы:

Разблокировать баннер при помощи антивируса, на первый взгляд легко. Но что делать, если вирус заблокировал все подходы к рабочему столу, и запустить антивирусную программу не получается?

На помощь придут специальные загрузочные диски, которые называются LiveCD. С помощью них можно загрузить антивирус, который и уничтожит баннер.

Процедура загрузки Live CD простая. Необходимо записать образ выбранного вами загрузочного диска на DVD болванку или, что еще удобнее, на флешку. Загрузить с этой флешки содержимое образа, выбрав ее при загрузке компьютера (клавиша F5), или выставив приоритет загрузки в БИОС. И проверить Windows на вирусы.

Вариантов таких спасательных дисков много, но мы советуем использовать бесплатные LiveCD от dr web или касперского. Вот ссылки на них:

Этого арсенала должно хватить, чтобы вывести всех тараканов. Если методы не помогли, то возможно проще будет провести переустановку Windows. Напоследок, напишем несколько рекомендаций, которые помогут вам сохранить компьютер в безопасности.

Как уберечь компьютер от вируса-баннера

Соблюдая эти простые советы, вы снизите вероятность заражения компьютера вирусами:

- Любой системе, на базе ОС Windows необходим надежный антивирус. Не скупитесь, — это сэкономит время и деньги в будущем.

- Периодически проверяйте логические диски на вирусы. Это можно сделать даже с помощью бесплатных программ. Если вы не видите вирусной активности, это не значит, что вирусов на компьютере нет.

- При лечении компьютера от вирусов, отключайте доступ в интернет, и проверяйте операционную систему в безопасном режиме.

Надеемся, что статья оказалась для вас информативной.

Ботнеты — это вирусы на компьютерах, которые позволяют хакерам удаленно управлять вашим компьютером. Да, вы правильно прочитали это предложение: ваш компьютер можно было контролировать без вашего осознания через вирус, загруженный на ваш компьютер.

Лучший способ защитить себя от хакеров, которые делают это, — это антивирусные программы.

Следующий лучший вариант — убедиться, что ваш браузер и операционная система обновляются каждый раз, когда доступно новое обновление. Большинство обновлений в эти дни специально предназначены для безопасности, поскольку обнаружены новые уязвимости.

Как вы можете видеть, ваша онлайн-безопасность и защита от хакеров начинается с ВАС. Нет волшебной кнопки, которую вы можете нажать, чтобы кто-то пришел, спасая вас

Вирус вымогатель – это крайне опасная вредоносная программа, что при попадании в операционную систему персонального компьютера полностью блокирует ее работу. Чтобы разблокировать компьютер от вируса вымогателя, требуется оплата специального кода путем отправки СМС или перевода по указанным реквизитам. В противном случае, он угрожает уничтожить все имеющиеся на ПК данные.

Что делать в сложившейся ситуации и как предотвратить заражение, мы и поговорим в данной статье.

Вирусы-вымогатели существуют нескольких видов, а именно те, которые:

- Блокируют сайты.

- Блокируют работу браузера.

- Блокируют работу операционной системы.

Конечно, это далеко не весь список подобных угроз, их существует огромное множество, все они разные и требуют разных сумм.

Какими бы они ни были, атака вируса вымогателя нацелена на то, чтобы испугать вас и получить ваши деньги. И что неудивительно, многие действительно оплачивают код, чтобы избавиться от проблемы. Но дело в том, что отправка сообщениями не поможет убрать вирус вымогатель с компьютера, и вы просто-напросто зря потратите деньги. Именно поэтому ни в коем случае нельзя отсылать деньги! Этим вы не спасете ситуацию и не решите возникшую проблему.

Принимаем меры по защите ПК

Вредоносные утилиты водятся везде, в том числе и на многочисленных сайтах для взрослых, файлообменниках и прочих подобных ресурсах. Крайне часто они прячутся в файлах с расширениями exe, zip, rar, .msi, cmd, bat. Они могут маскироваться под обычный флеш-плеер, установив который, операционная система полностью заблокируется. Более того, можно заразиться как по сети, так и через съемные носители.

Не удалось устранить проблему? Обратитесь за помощью к специалисту!

Несколько советов, как защитить свой ноутбук:

- Самое главное – использовать антивирусную программу, касперский, аваст или любой другой, даже бесплатный. Кстати, ранее была статья, в ней я рассказывал о самых эффективных из них. Она обязательно должна быть установлена и регулярно обновляться до последних версий. Не обязательно тратить деньги на приобретении платной версии, ведь можно использовать бесплатный вариант.

![]()

Периодически проверяйте ПК на наличие вредоносных программ. И главное, всегда помните, что никакой антивирус не способен на все 100% защитить ваш компьютер от всех существующих вирусов. Поэтому дополнительно проверяйте ноутбук с помощью сканеров, они очень удобны и не требуют установки. - Если у вас старенький ПК, который и без того виснет, можно выбрать более легкие утилиты, которые будут надежно защищать ваше устройство и практически не нагружать процессор.

- При скачивании драйверов или каких-либо программ, загружайте их исключительно с официальных сайтов. Обходите стороной подозрительные и ненадежные сайты. Более того, сегодня поисковые системы предупреждают пользователей, если сайт несет опасность. Не стоит игнорировать подобные сообщения, потому что они способны защитить вашу систему от постороннего влияния.

![]()

- Ни в коем случае не переходите по ссылкам непонятного происхождения, которые могут прийти в письме на вашу почту. Она может завести вас на вредоносный сайт.

- Используйте утилиту Adguard (пробная версия на пол года), она повысит безопасность пребывания в сети интернет.

![]()

Кроме того она блокирует рекламу и раздражающие всплывающие окна. - При подключении съемных носителей, всегда проверяйте их антивирусной программой, и только после этого открывайте их.

Если вы пренебрегли вышеуказанными советами и ваш ПК был атакован то, как удалить вирус вымогатель мвд рб или любую другую вредоносную программу мы поговорим дальше.

Как избавиться от угрозы и восстановить работу Windows

Если вы не знаете, как работает стандартный вирус вымогатель или шифровальщик, то для вас будет сюрпризом известие, что простой процедурой удаления от него не избавишься. Это значит, что вирус должен быть удален автоматически при помощи надежного антивируса, который будет способным обнаружить вредоносную программу и удалить ее.

Однако такие вирусы, как предупреждение мвд в интернете, могут блокировать работу антивируса, а то и вовсе не дать системе загрузиться, в таком случае вылечить компьютер становится значительно сложнее.

Удаление с помощью антивирусного ПО с загрузкой в безопасном режиме

Шаг 1: Перезагрузка ПК для Safe Mode with Networking:

Шаг 2: Удаление вируса:

- После загрузки системы запустите браузер.

- Скачайте антивирусную программу, например, Dr.Web CureIt или Malwarebytes . Запустите сканирование и уничтожьте все найденные вредоносные файлы, которые, так или иначе, относятся к вымогателю.

![]()

Откат системы до точки восстановления

Очень эффективный способ, который позволит откатить все изменения Windows до момента, когда ПК или ноутбук еще не был заражен вымогателем.

Не удалось устранить проблему? Обратитесь за помощью к специалисту!

Шаг 1: Перезагрузка компьютера для Safe Mode with Command Prompt.

Шаг 2: Проводим восстановление.

Шаг 1: Перезагрузка для System restore.

После того, как система будет восстановлена, включите и просканируйте на всякий случай ПК на наличие вредоносного ПО. Таким образом, вы в корне избавитесь от угрозы.

Если ни один способ вам не помог, всегда можно переустановить виндовс или обратиться в сервис-центр, специалисты помогут вам быстро решить данную проблему.

Не удалось устранить проблему? Обратитесь за помощью к специалисту!

Если не получилось самостоятельно устранить возникшие неполадки,

то скорее всего, проблема кроется на более техническом уровне.

Это может быть: поломка материнской платы, блока питания,

жесткого диска, видеокарты, оперативной памяти и т.д.

Важно вовремя диагностировать и устранить поломку,

чтобы предотвратить выход из строя других комплектующих.

Читайте также: