Вирус в украине хакеры

Соня Тарасюк, РИА Новости Украина

Украина под ударом

Во вторник, 27 июня, вся Украина оказалась под ударом хакеров. Из-за масштабной вирусной атаки не работают банки, медиа, сервисы, сайты госорганов. Украинцев предупреждают, что возможны задержки рейсов, проблемы с доставкой и сбои в банкоматах.

Причиной масштабной атаки на нефтяные, телекоммуникационные и финансовые компании стал вирус-шифровальщик Petya. Компьютерные специалисты говорят, что вирус Petya блокирует не только рабочий стол или окно браузера, а предотвращает загрузку операционной системы и уничтожает всю информацию на компьютере.

Специалисты советуют обязательно пользоваться антивирусами, не скачивать сторонние программы и файлы, а также не переходить по сторонним подозрительным ссылкам.

Жертвой хакерского удара стали:

вся интернет-сеть Кабмина; Нацбанк; Ощадбанк; Пивденный; банк ОТП; Укртелеком (не работает контакт-центр и компьютерные системы центра обслуживания абонентов); Укргаздобыча; Укрэнерго; Укрпочта; Укрзализныця; киевский метрополитен (вирус заблокировал оплату банковскими картами); сайты "Украинского медиа холдинга" (UMH); аэропорт "Борисполь"; Эпицентр; Новая почта; ДТЭК; Укрэнерго; Киевэнерго; сеть заправок ТНК, KLO и Wog; ПCГ "Ковальская"; ТРК "Люкс" (24 канал, радио "Люкс" и др.); "Антонов"; Киевводоканал; Запорожьеоблэнерго"; "Днепроэнерго" и Днепровской электроэнергетической системы.

Связь: Lifecell, Киевстар, Vodafone Украина.

Медицина: компания "Фармак", клиника "Борис", по неподтвержденным данным, больница "Феофания".

В России некоторые крупные госкомпании, как и в Украине, подверглись хакерской атаке. В частности, о "мощной хакерской атаке" на свои сервера заявила "Роснефть".

Специалисты утверждают, что вирус Petya.A является аналогом WannaCry, который в мае нанес миллиардный ущерб мировой экономике.

Уже не впервой

Ранее в мае 2017 года Украина стала жертвой глобальной хакерской атаки.

12 мая 2017 года минимум 36 тысяч компьютеров по всему миру были заражены вирусом, который требовал заплатить выкуп за расшифровку данных. Сообщалось, что у учреждений есть только три дня, чтобы отправить компенсацию хакерам. После этого компьютеры "поставят на счетчик": цена за возврат файлов возрастет вдвое. А если жертвы хакерской атаки не заплатят в течение семи дней, то потеряют свои файлы навсегда.

Тогда российская "Лаборатория Касперского" зафиксировала около 45 тыс. атак программой-шифровальщиком "WannaCry" в 74 странах по всему миру.

Сообщалось, что атака происходила через известную сетевую уязвимость Microsoft Security Bulletin MS17-010, после чего на зараженную систему устанавливался набор скриптов, используя который злоумышленники запускали программу-шифровальщик.

В частности, в Великобритании подверглись кибератаке медицинские учреждения, в результате чего персонал клиник не мог получить доступ к компьютерам и много больниц не могли принимать пациентов.

По данным влиятельной группы экспертов по кибербезопасности MalwareHunterTeam, больше всех в результате атаки вируса пострадали серверы на территории России и Тайваня. Под сильным ударом оказались также компьютерные системы Великобритании, Испании, Италии, Германии, Португалии, Турции, Украины, Казахстана, Индонезии, Вьетнама, Японии и Филиппин.

Начало кибервойны

За последние два года на Украину уже не раз осуществлялись хакерские атаки, в частности, подвергались нападениям избирательные комиссии, министерство иностранных дел Украины, министерство обороны и президентская администрация.

Сообщалось, что накануне президентских выборов в мае 2014 года украинские госорганы пережили больше сотни атак.

Служба безопасности Украины за 11 месяцев 2016 года зафиксировала 247 кибератак на информационные системы государственных структур, начато 64 уголовных производств.

23 декабря 2015 года кибератака на инфраструктурные энергетические объекты Украины привела к масштабному отключению электроэнергии. В Прикарпатье, а также Киевской и Черновицкой областях без электричества остались около 220 000 потребителей электроэнергии (что составляет около 1% всего энергопотреблителей страны). Отключение электричества продолжалось от 1 до 3 часов в трех областях.

По данным, полученным в результате расследования, атака на энергетические системы Украины началась еще в мае 2014 года. Именно 13 мая 2014 года на энергопередающие организации была произведена адресная почтовая рассылка, которая и привела к заражению критически важных вычислительных систем.

В результате активации из письма вредоносного файла в систему устанавливалась троянская программа Backdoor.Fonten.Win32.4. Троян содержал в себе шпионский модуль, который собирал информацию о системе и сети и отправлял ее на удаленный командный центр, подконтрольный злоумышленникам.

Агентство национальной безопасности США, которое помогало Украине с расследованием, пришло к выводу, что во время атаки использовался вирус BlackEnergy, заранее разосланный сотрудникам облэнерго по почте. Спустя месяц после инцидента стало известно о еще одной попытке "заразить" несколько облэнерго. В этот раз письма отправлялись с адреса компании "Укрэнерго". Попытку заражения удалось пресечь.

В январе 2016 года при помощи вируса BlackEnergy хакеры атаковали информационную систему аэропорта "Борисполь". Но эта попытка также провалилась.

Перед этим в декабре 2016 года хакеры взломали сайты Государственной казначейской службы и Министерства финансов Украины. При помощи вируса, аналогичного BlackEnergy, хакерам удалось на пару дней парализовать всю финансовую систему страны. Атака пришлась как раз на время, когда принимался бюджет страны на 2017 год.

13 декабря 2016 года под DDoS-атакой "лег" сайт Министерства обороны Украины, а 15 декабря произошла атака на информационные ресурсы "Укрзализныци", из-за которой часть процессов компании пришлось перевести в "ручной" режим.

Украина – полигон для хакеров, писал не так давно американский портал BuzzFeed News. В той же статье автор рассуждал, как Россия пишет новые правила кибервойны. Не секрет, что в США, да и в Украине практически все крупные хакерские атаки приписывают россиянам. Сегодня на Украину была совершена самая крупная хакерская атака в истории страны – вирус-вымогатель поразил десятки госучреждений, банков, системы аэропортов, энергокомпаний, железной дороги и др. 112.ua собрал ТОП-5 хакерских атак на Украину за последние годы

Украина – полигон для хакеров, писал не так давно американский портал BuzzFeed News. В той же статье автор рассуждал, как Россия пишет новые правила кибервойны. Не секрет, что в США, да и в Украине практически все крупные хакерские атаки приписывают россиянам. Сегодня на Украину была совершена самая крупная хакерская атака в истории страны – вирус-вымогатель поразил десятки госучреждений, банков, системы аэропортов, энергокомпаний, железной дороги и др. 112.ua собрал ТОП-5 хакерских атак на Украину за последние годы

Petya захватил всех

Украину 27 июня поразил вирус-вымогатель. Тысячи компьютеров по всей стране заражены, пострадали крупные компании и частные лица. Специалисты говорят, что вирус-ransomware (который на мониторе именует себя Petya) – это модифицированный аналог других вирусов-вымогателей (например, известного вируса WannaCry, который стал активно распространяться по всему миру 12 мая 2017 года). Сперва он поразил сеть учреждений здравоохранения Великобритании, а затем перекинулся на организации в других странах, включая Украину.

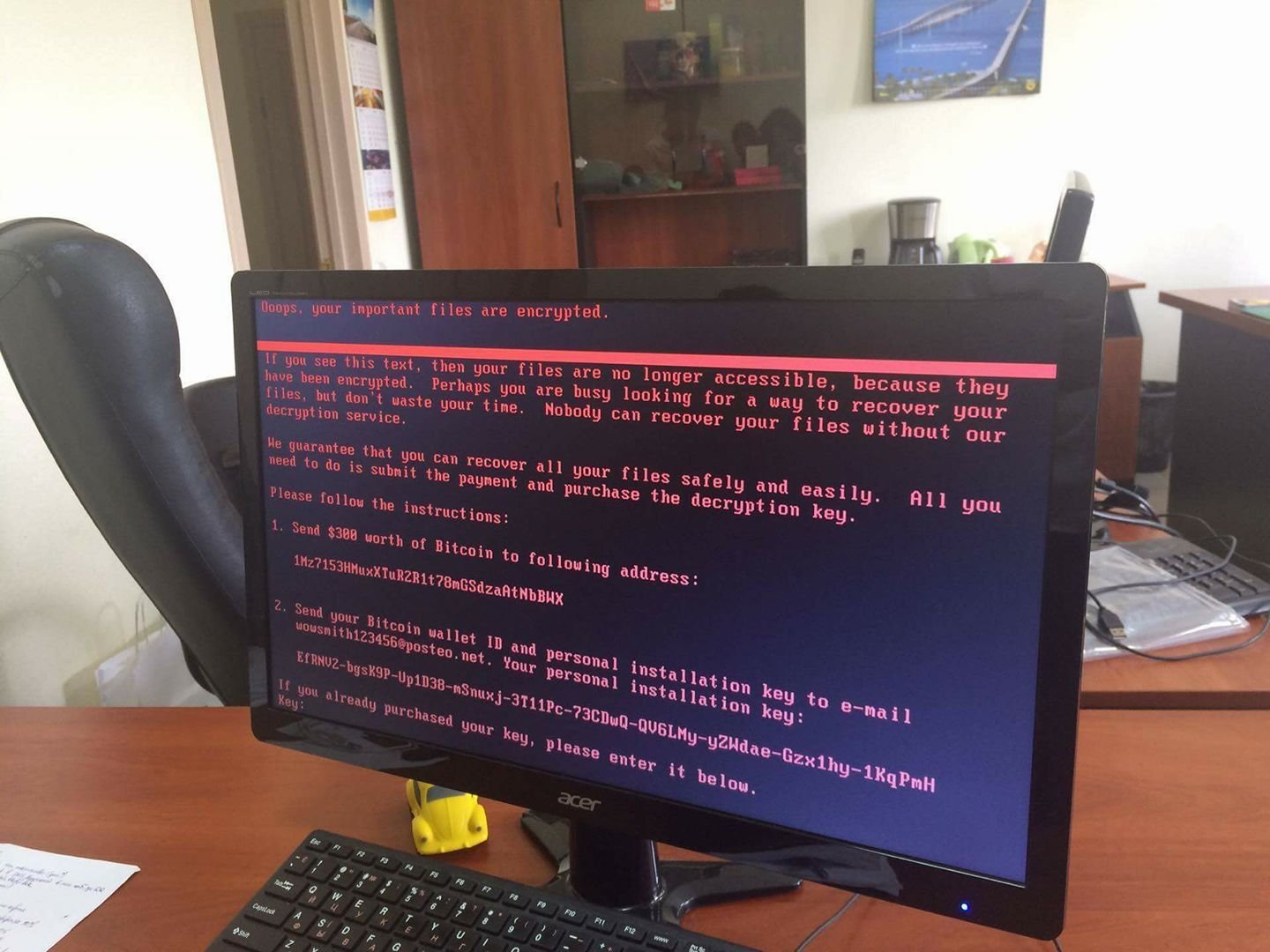

Судя по скриншотам экранов пораженных компьютеров, вирус блокирует доступ к файлам на компьютере, шифрует их и требует выкуп в размере 300 долл. на адрес Bitcoin-кошелька за их расшифровку. Так же поступал и WannaCry, который, согласно подсчетам, нанес ущерб более чем на 1 млрд долл., хотя и принес создателям всего лишь 120 тыс. долл.

Вирус работает только в операционной системе Windows. ІТ-эксперты объясняют, что авторы коварного кода WannaCry использовали уязвимость операционной системы Microsoft. Эту информацию подтвердил и президент Microsoft Брэд Смит. Минимальная продолжительность времени между обнаружением уязвимого компьютера и полным его заражением составляет порядка 3 минут.

Новости по теме

Новости по теме

В итоге пострадали системы около 30 банков, "Укрзализныци", аэропорта "Борисполь", Укрпочты, Киевского метрополитена, "Эпицентра", "Новой почты", ДТЭК, "Укрэнерго" и даже самого Кабмина.

Согласно сообщению НБУ, пораженные банки испытывают сложности с обслуживанием клиентов и осуществлением банковских операций. В "Укртелекоме" уверяют, что компания продолжает предоставлять услуги доступа в интернет и телефонии, а вот компьютерные системы, сопровождающие колл-центр и центры обслуживания абонентов, не работают. Аэропорт "Борисполь" предупреждает, что "в связи с внештатной ситуацией возможны задержки рейсов". Киевский метрополитен заявляет, что в результате атаки была заблокирована функция оплаты банковскими карточками. У "Новой почты" отделения и контакт-центр временно не могут обслуживать клиентов. Из-за технических сбоев на неопределенный срок приостановлена работа информационных систем Львовского городского совета, приостановлен документооборот и работа центров предоставления административных услуг города Львова. В Кабмине отключили компьютеры.

Украинскую артиллерию на Донбассе в 2014 году уничтожали хакеры

В декабре этого года аналитики CrowdStrike (американской компании, специализирующейся на кибербезопасности) выпустили доклад, в котором рассказали, как широко применяемое в ВСУ приложение для операционной системы Android, разработанное офицером украинской артиллерии в целях упрощения расчетов при ведении огня, могло быть использовано российским правительством в качестве средства получения разведданных (например, о местонахождении украинских правительственных сил).

В 2014 году Fancy Bear создала для скачивания вредоносный вариант приложения и разместила его на украинских военных форумах. В CrowdStrike обнаружили, что вариант вредоносной программы Fancy Bear применялся для взлома Android-приложения, разработанного, чтобы помочь артиллерийским войскам более эффективно наводить свои устарелые гаубицы на цели. Как правило, для наведения украинских буксируемых гаубиц Д-30 времен советской эпохи необходимо несколько минут, данные для наведения вводятся вручную. С Android-приложением это занимало 15 секунд, обнаружили в CrowdStrike. Команда Fancy Bear, очевидно, взломала приложение, позволив ГРУ использовать GPS-координаты телефонов для отслеживания позиций украинских войск. Таким образом, российская армия могла наводить на украинских военных артиллерию и другое оружие. Украинские подразделения, задействованные на востоке Украины, находились на передовой конфликта с поддерживаемыми Россией сепаратистскими силами на его ранних стадиях в конце 2014 года, отметили в CrowdStrike.

К концу 2014 года число российских войск в регионе достигло примерно 10 тысяч. Android-приложение помогало российским войскам определять позиции украинской артиллерии. По данным Международного института стратегических исследований, за два года конфликта украинские артиллерийские войска потеряли более 50% своего оружия и более 80% своих гаубиц Д-30, и это самый высокий процент потерь артиллерийского оружия в арсенале, говорится в докладе. Приложение не было доступно в Android-магазине и распространялось только через страницу его разработчика в социальной сети, украинского офицера-артиллериста Ярослава Шерстюка, говорят в CrowdStrike. Активация приложения была возможна только после связи с разработчиком и отправки кода для индивидуальной загрузки приложения.

Новости по теме

Новости по теме

Сооснователь и ведущий эксперт по технологиям CrowdStrike Дмитрий Альперович подчеркивает, что украинский пример показателен для понимания, насколько сильна связь между хакерами Fancy Bear и российскими военными. "Для того чтобы использовать полученные в результате взлома данные на поле боя, нужна тесная интеграция, - говорит Альперович. - Такие задачи находятся в компетенции ГРУ. По нашему мнению, это очень убедительное доказательство связи этих двух (Fancy Bear и ГРУ) организаций".

Отключили все Прикарпатье

Между тем одна из наиболее значимых и опасных атак была совершена в декабре 2015 года. Тогда хакерам удалось отключить от электросети отдельный регион – Прикарпатье, вмешавшись в работу "Прикарпатьеоблэнерго". Вследствие этой "работы" более 700 тыс. жителей региона остались без электричества на несколько часов.

IT-система предприятия пострадала настолько сильно, что каждую из подстанций пришлось включать вручную. При этом в “Прикарпатьеоблэнерго” причиной неполадок скромно назвали "вмешательством посторонних лиц в работу телемеханики – автоматической системы контроля и управления оборудованием".

Однако, исследовав эту ситуацию, международные компании и организации, такие как SANS ICS, ESET и Symantec, выяснили, что электричество было отключено с помощью хакерской атаки с использованием вредоносного вируса Black Energy. По данным Symantec, за семейством вирусов Black Energy стоит группировка Sandworm, которая орудует против промышленных объектов Украины, других стран Европы и даже против НАТО.

Руткит BlackEnergy, который открыл доступ к внутренней сети энергокомпаний, попал на компьютеры за полгода до включения деструктивной функции.

Согласно заявлению Службы безопасности Украины (СБУ), данная хакерская атака была попыткой российских спецслужб атаковать компьютерные сети энергетического комплекса Украины. Американская компания iSight Partners, специализирующаяся на вопросах киберразведки, утверждает, что Sandworm – это российская группа хакеров, и именно она причастна к беспрецедентному отключению электроэнергии в Украине. Этот случай заинтересовал даже Центральное разведывательное управление, Агентство национальной безопасности и Департамент внутренней безопасности США, которые взялись его расследовать.

Новости по теме

Новости по теме

Позже вирус Black Energy Госслужба спецсвязи Украины обнаружила в сети аэропорта "Борисполь". "Специалисты Госслужбы спецсвязи предотвратили возможную хакерскую атаку со стороны России. Вчера специалисты связи обнаружили, что одна из рабочих станций в аэропорту "Борисполь" была инфицирована вирусом Black Energy. Инфицированный компьютер был изъят из компьютерной сети аэропорта, а об инциденте были проинформированы эксперты группы CERT UA", — сообщил спикер администрации президента Украины по вопросам АТО Андрей Лысенко.

В 2015 году версия с российскими хакерами была еще не очень популярной. Тем более, что в последующих атаках власти обвиняли уже свои хакерские группы.

Финансы тоже под угрозой

В результате атаки 7 декабря 2016 года проведение обязательных платежей на сотни миллионов гривен Госказначейством и Пенсионным фондом были заблокированы. Платежи проходили с задержками или не проходили вовсе, не работали сайты Минфина и Госказначейства.

Атака на сайты этих ведомств была остановлена спустя два дня, 8 декабря. Согласно сообщению на официальной странице Минфина в Facebook, Госказначейство возобновило платежи, внутренние сети, и базы данных начали работать в штатном режиме, вся информация была сохранена. При этом в результате атаки были поврежденные серверы госструктур. В Министерстве финансов отметили, что целью хакеров был срыв бюджетного процесса, реформы Минфина и подрыв доверия к системе кибербезопасности правительства.

Новости по теме

Новости по теме

Затем сотрудник госпредприятия "Национальные информационные системы", которое занимается сопровождением госреестров, написал в Facebook, что "вирус, уложивший казну, носит название killdisk". Это популярная программа, у которой много разновидностей. Она доступна в исходных кодах, поэтому злоумышленники всегда могут ее модифицировать до неузнаваемости, чтобы антивирусные программы эту программу не обнаружили.

Программа killdisk применялась при атаках с помощью BlackEnergy на энергокомпании Украины. Эксперты говорят, что там была другая модификация killdisk. Этот троян уничтожает информацию методом перезаписывания, что делает невозможным ее восстановление.

Кабмин после атаки выделил Минфину и Госказначейству 80 млн грн на защиту от хакеров.

Не российские, свои преступники

Ночью 14 декабря 2016 года на шесть серверов Приднепровской железной дороги (ПАО "Укрзализныця") была осуществлена кибератака, а утром 15 декабря была атакована система распределения пустых грузовых вагонов. "Выдаем бумажные документы для машинистов. Все вопросы безопасности движения контролируются. Работает радио- и телеграфная связь. Работает продажа билетов в кассах", – сообщил глава "Укрзализныци" Войцех Балчун. Он также отметил, что существовали проблемы с диспетчерской системой энергообеспечения.

Топ-менеджмент УЗ в этой атаке не увидел следа РФ, зато обвинил своих же, украинских коррупционеров. По мнению топ-менеджера, хакерская атака - это "резкая реакция действующей коррупционной системы на госпредприятии". Балчун заявил, что давление и угрозы в адрес членов его команды связаны с запуском автоматизированной системы распределения пустых грузовых вагонов, запуск которой был запланирован на 28 декабря. Впрочем, министр инфраструктуры Владимир Омелян заявил, что "Укрзализныцю" атаковали украинские хакерские группы по заказу “неустановленного лица из Санкт-Петербурга", что это был отвлекающий маневр, чтобы в то время украсть данные пассажирских перевозок. По словам Омеляна, атаки на Минфин и Госказначейство были осуществлены аналогичным образом. Отметим, что атака на сайт самого Министерства инфраструктуры произошла 16 декабря.

Почему пропускаем удары?

Несмотря на то что активно атаковать Украину хакеры начали еще в 2015 году, украинские госорганы оказались абсолютно не готовыми к новым виткам киберугроз. Эксперты уверяют, что в связи с развитием технологий хакерские атаки будут только усиливаться, а при нынешней ситуации с устаревшим оборудованием в госорганах осуществлять атаки не составляет большого труда.

"До последнего времени государственные органы мало уделяли внимания вопросам кибербезопасности. Сейчас этот вопрос начинают поднимать на уровне государства", - отмечает он, добавив, что одной из причин уязвимости госорганов также является отсутствие квалифицированных специалистов в вопросах кибербезопасности. Видимо, технические специалисты наконец объяснили чиновникам, что им недостаточно серверов для резервного копирования, что существующее оборудование слабое или устаревшее", - считает директор компании “Криптософт” Геннадий Чепурда.

Всего за несколько часов вирус-вымогатель Petya A поразил компьютерные системы десятков компаний

Украинские банки и другие учреждения атаковал вирус-вымогатель. Впервые в истории Украины, хакерская атака за несколько часов поразила банки, заправки, магазины, сайты государственных структур. Парализованными оказались даже сайты Кабинета министров и ряда крупнейших СМИ.

"Страна" собрала все, что известно о хакерском взломе, и также советы специалистов – как минимизировать риск "заражения".

1. Кого поразил вирус?

Неизвестный вирус поразил сети целого ряда крупных компаний, в том числе крупных государственных. Известно, что вирус атакует компьютеры на базе Windows.

Около 13.30 "Стране" стало известно о хакерской атаке на "Ощадбанк". При этом в официальном сообщении банк поначалу заявлял, что никакой атаки не было – якобы компьютеры в отделениях перестали работать из-за плановых технических работ.

Известно, что вслед за "Ощадом" вирус охватил также банк "Пивденный", "Укргазбанк", "ТАСКОМБАНК", и небанковские предприятия, среди которых – энергокомпания "Киевэнерго", "Укрпочта", аэропорт "Борисполь", "Укразализныця". Атаке подверглись и негосударственные компании, например, "Новая почта". Вирус даже парализовал сайты всех СМИ Украинского медиахолдинга. От вируса-захватчика также перестала работать вся интернет-сеть Кабинета министров. Уже известно, что вирус атаковал и заправки.

Хакерской атаке подверглись также некоторые крупные госкомпании в России. В частности, о "мощной хакерской атаке" на свои сервера заявила "Роснефть".

Пока неизвестно, являются ли хакерские атаки в Украине и России действиями одной группы лиц.

Полный список пораженных вирусом компаний "Страна" уже собрала. Список постоянно обновляется.

2. Что это за вирус?

IT-специалисты говорят, что это вирус который называется Petya A или mbr locker 256, который относится к вирусам-вымогателям.

MBR - это главная загрузочная запись, код, необходимый для последующей загрузки ОС и расположен в первом секторе устройства. После включения питания компьютера проходит так называемая процедура POST, тестирующая аппаратное обеспечение, по прохождению которой BIOS загружает MBR в оперативную память по адресу 0x7C00 и передает ему управление. Так вирус попадает в компьютер и поражает его. Модификаций вируса существует много.

Специалисты утверждают, что вирус является аналогом WannaCry, который в мае нанес миллиардный ущерб мировой экономике.

3. Как происходит "заражение"?

Как стало известно "Стране" из источников в одном из коммерческих банков, вирус-вымогатель активизируется с помощью ссылки, которая присылается на почту из неизвестного адреса.

Заражение идет через открытие писем. При заражении система падает и пользователь обычно пытается сделать перезагрузку. Но как отмечают эксперты, именно этого делать не стоит: после нее идет полная блокировка системы. Но пока достоверной информации о вирусе нет.

4. Какие симптомы?

Вирус распространяется очень быстро. За несколько часов он поразил десятки компаний по всей Украине.

Симптомы заражения неизвестным вирусом проявляются в отказе работы компьютеров на платформе Windows. Компьютеры перегружаются, а вся информация на них зашифровывается.

Айтишники одной из киевских редакций, проверили один из зараженных компьютеров, и оказалось, что вирус уничтожил все данные на жестком диске.

5. Чего хотят хакеры?

О требованиях вируса стало известно по фото экрана, который появляется при заражении компьютера. На данный момент известно, что вирус блокирует компьютер, а ключ к разблокированию продает за биткоины в эквиваленте $300.

"Хакеры требуют выкуп с биткоинами, но вы же понимаете, если "ляжет" банковская система Украины, хакеры от этого смогут получить профит гораздо больше, чем просто с биткоинов. Нужно следить за транзакциями. Не исключено, что под ударом окажется финмониторинг", – сообщил "Стране" IT-специалист.

6. Как лечить?

Самостоятельно – никак. Когда хакеры получат деньги, обещают прислать код, с помощью которого можно будет разблокировать компьютеры.

7. А это вообще лечится?

Глава ИнАУ Александр Федиенко не советует пользователям пораженных компьютеров соглашаться на требования хакеров и перечислять им деньги. По его словам, "вылечиться" уже не получится.

"Ни в коем случае нельзя перечислять им деньги. Это развод. Никакой код, никакая инструкция не поможет избавиться от вируса. Из того, что проанализировали наши специалисты, ясно, что из-за вируса идет полное шифрование файлов. Всю пораженную вирусом технику можно просто выбросить на помойку. От вируса вылечить компьютеры нереально. Если уже началось шифрование, это уже всё", – сказал "Стране" Федиенко.

8. Какова цель хакеров?

По мнению IT-экспертов, с которыми поговорила "Страна", так как вирус поразил не единичные компании и не ограничился банковскими учреждениями, хакеры намерены нанести ущерб всей экономике Украины.

"Чего хотят добиться хакеры – это скорее вопрос к психологам. Я не знаю. Но сейчас они уже добились того, что в экономике страны случился коллапс. Все застыло. Эта атака, я считаю, была сделала из экономических побуждений, нанести ущерб целой стране, а не отдельным компаниям. Скорее всего, эта атака приведет к большим экономическим убыткам. Это элемент терроризма. Кибер-тероризм", – комментирует Александр Федиенко.

9. Как защититься от вируса?

1) Обязательно пользоваться антивирусами. По мнению специалиста, Virus "Petya А" блокирует сервис Avast, тога как "Касперский" этот вирус не видит. Принудительно обновите базу антивируса и операционные системы.

2) Не скачивать сторонние программы и файлы.

3) Не переходите по сторонним подозрительным ссылкам, в том числе, из соцсетей. Особенно если они исходят от неизвестных вам пользователей. Хотя, по словам Федиенко, не стоит открывать вообще никакие файлы и программы, даже если вам их присылают ваши знакомые. Или пропускать их через антивирусы.

4) Если заражение все-таки произошло, после заражения не перезагружайте компьютер! Этим вы активируете вирус.

"К сожалению, других, более подробных и конкретных рекомендаций пока дать нельзя, потому что до сих пор не ясно до конца, что это за вирус", – говорит Александр Федиенко.

10. Кто стоит за хакерской атакой?

Пока неизвестно. Но то, что атака нацелена на экономику всей страны, говорит о факте вмешательства извне.

Советник министра МВД Антон Геращенко уже заявил, что кибератака под видом вируса-вымогателя была организована со стороны спецслужб РФ.

По словам Федиенко, недавно аналогичный вирус распространялся в Европе.

"Пока нет точных фактов, что это за вирус и откуда он пришел. Но я читал в иностранной прессе, что в Европе недавно была похожая атака. Но она развивалась очень медленно и вяло. Просто в связи с тем, что украинский сегмент интернета очень высокоскоростной, плюс хорошее проникновение абонентов, в Украине этот вирус распространяется молниеносно. Грубо говоря, за полчаса заражено пол-страны", – говорит Федиенко.

Специалист отмечает, что наша страна де-факто оказалась неготовой к такой кибератаке. "Это звездный час подразделения по кибербезопасности. Наши компетентные службы сейчас должны тщательно и быстро все проанализировать и дать четкие рекомендации нашей отрасли, как реагировать и как бороться с вирусом", – отмечает Александр Федиенко.

Вирусу-вымогателю WannaCry пришел на смену такой же шифровальщик, но с менее замысловатым названием - Petya

. Днем 27 июня "Петя" атаковал около 80 организаций на Украине и в России. Позднее сообщения о хакерских атаках поступили из Европы и Индии. По предварительным данным, аналогичным вирусом-вымогателем были заражены компьютерные сети в Нидерландах, Франции и Испании.

На Украине была поражена правительственная сеть, в России - компании "Роснефть", Mars, Nivea и другие. В Кремле заявили, что их вирус не затронул. Между тем Киев возложил ответственность за атаку на российские спецслужбы, назвав происходящее элементом гибридной войны.

По данным Group-IB, вирус Petya.A блокирует компьютеры и не дает запустить операционную систему. За возобновление работы и расшифровку файлов он требует выкуп в размере 300 долларов в биткоинах. Масштабная атака на нефтяные, телекоммуникационные и финансовые компании в России и на Украине была зафиксирована в районе 14:00 по Москве, передает ТАСС.

По данным "Лаборатории Касперского", шифровальщик использует поддельную электронную подпись Microsoft. Технология электронной подписи кода используется для того, чтобы показать пользователям, что программа разработана доверенным автором и гарантирует, что не нанесет вреда. В "Лаборатории Касперского" полагают, что вирус был создан 18 июня 2017 года.

Для прекращения распространения вируса в Group-IB рекомендуют немедленно закрыть TCP-порты 1024-1035, 135 и 445.

Вирус Petya распространился по всему миру

Эксперты уже сообщили, что новый вирус-вымогатель Petya распространился за пределы СНГ и поразил компьютерные сети по всему миру.

Он уточнил, что Petya использует поддельную цифровую подпись компании Microsoft. По данным Райю, хакеры-вымогатели уже получили по меньшей мере семь платежей в качестве выкупа за возвращение доступа к компьютерам, атакованным вирусом.

Журналисты агентства Reuters сообщают, что хакерская атака распространилась и на страны Европы. Вирус-вымогатель проник, в частности, в компьютерные сети Великобритании и Норвегии. Кроме того, следы Petya были обнаружены и в Индии.

По информации BNS, вирус добрался и до Литвы. "Мы получили несколько сообщений и проводим их расследования", - заявил официальный представитель Службы регулирования связи Ритис Райнис, отказавшись при этом назвать предприятия, которые могли пострадать от вируса.

Об атаках на свои системы сообщила британская рекламная фирма WPP. Голландская транспортная компания APM также заявила, что ее компьютеры заражены вирусом-вымогателем. При этом снимок экрана зараженного компьютера напоминает следы атаки, которая началась на Украине.

Больше всего пострадала Украина

На Украине среди прочих атаке подверглись банки "Ощадбанк", "Пивденный", ОТП, "Приватбанк"; аэропорт Борисполь, "Укрпочта", Киевский метрополитен, "Новая почта", "Укрэнерго", "Киевэнерго", сеть заправок ТНК, канал ATR, "Киевводоканал", официальный сайт правительства, ГП "Антонов", ГП "Документ", сообщает "112.Украина".

Вице-премьер Украины Павел Розенко на своей странице в Facebook сообщил о том, что в секретариате правительства по неустановленной причине перестала работать сеть. "Та-дам! Если что, то у нас тоже сеть "легла", походу! Такую картинку показывают все компьютеры кабинета министров Украины", - написал он.

Национальный банк Украины (НБУ) уже предупредил банки и других участников финансового сектора о внешней хакерской атаке неизвестным вирусом. В НБУ также отметили, что в связи с кибератаками в финансовом секторе Украины были усилены меры безопасности и противодействия хакерским атакам, сообщается в пресс-релизе регулятора.

В "Укртелекоме" заявили, что компания продолжает предоставлять услуги доступа в интернет и телефонии, а компьютерные системы, сопровождающие колл-центр и центры обслуживания абонентов, не работают.

В аэропорту Борисполь, в свою очередь, предупредили, что "в связи с внештатной ситуацией возможны задержки рейсов". В настоящее время на официальном сайте аэропорта пассажирам недоступно онлайн-расписание рейсов.

В Киевском метрополитене заявили, что в результате атаки была заблокирована функция оплаты банковскими карточками. "Бесконтактные карты метро работают в обычном режиме", - отметили в столичной подземке.

В "Укрэнерго" сообщили, что в компании уже проводят расследование по факту кибератаки.

Кроме того, хакерская атака привела к отключению компьютерной системы мониторинга радиационного фона на Чернобыльской АЭС. Компьютеры под управлением Windows пришлось временно отключить, радиационный мониторинг промышленной площадки был переведен в ручной режим.

Как сообщили в Государственном агентстве по управлению зоной отчуждения, также не работает и официальный сайт Чернобыльской АЭС. "Все технологические системы станции работают в обычном режиме", - заверили в ведомстве.

Вирус Petya частично заблокировал работу Одесского городского совета. Ряд рабочих компьютеров, подключенных к локальной сети под управлением операционной системы Microsoft, не работает. Также определенные проблемы испытывают сотрудники ПАО "Одессагаз" и ПАО "Одессаоблэнерго".

В России вирус атаковал "Роснефть"

Компьютерные серверы "Роснефти" подверглись мощной хакерской атаке, сообщил официальный Twitter компании. Немногим позже начали поступать сообщения о заражении вирусом других компаний.

В связи с кибератакой "Роснефть" уже обратилась в правоохранительные органы. В компании надеются, что произошедшее никак не связано с текущими судебными процедурами.

"Ведомости" со ссылкой на два источника, близких к "Башнефти", пишут, что вирусом-вымогателем заражены все компьютеры "Башнефти". Вирус предупредил пользователей, что все их файлы заражены, а попытки самостоятельного восстановления бесполезны.

Сообщения о кибератаке уже прокомментировал пресс-секретарь президента Дмитрий Песков. Новая хакерская атака на системы ряда компаний в России не поставила под угрозу работу компьютерных систем администрации президента РФ и официальный сайт Кремля, сообщил он ТАСС. "(Все) работает стабильно", - заверил Песков.

Позднее Центробанк РФ сообщил о выявлении случаев заражения компьютерных систем отечественных банков в результате хакерской атаки.

"Банк России сообщает о выявлении компьютерных атак, направленных на российские кредитные организации. По информации Банка России, в результате атак зафиксированы единичные случаи заражения объектов информационной инфраструктуры. Нарушений работы систем банков и нарушений предоставления сервисов клиентам не зафиксировано", - сообщили в пресс-службе регулятора (цитата по RNS).

В настоящее время Центр мониторинга и реагирования на компьютерные атаки в кредитно-финансовой сфере Банка России совместно с кредитными организациями работает над устранением последствий выявленных компьютерных атак, подчеркнули в Центробанке.

Хакерской атаке, предположительно, подверглись и все компьютеры корпоративного сервера московских ресторанов сети "Тануки - Ерш", передает ТАСС.

Пресс-служба Росэнергоатома сообщила, что все АЭС России работают в штатном режиме. Отсутствие следов хакерских атак подтвердили также в "Интер РАО", "Энел Россия", "Россетях" и "Системном операторе ЕЭС". В "Россетях" добавили, что для предотвращения возможных хакерских атак уже были приняты соответствующие меры.

Вирус-вымогатель, который блокирует доступ к данным и требует 300 долларов в биткоинах за разблокировку, известен в различных модификациях еще с 2016 года.

Вредоносная программа распространяется через спам-письмо. В частности, первые версии Petya маскировались под резюме. Когда пользователь открывал зараженное письмо, на экране появлялась Windows-программа, требовавшая прав администратора.

Если невнимательный пользователь соглашался предоставить программе соответствующие права, то вирус переписывал загрузочную область жесткого диска и показывал "синий экран смерти", предлагающий в срочном порядке перезагрузить компьютер.

Как отмечают эксперты Malwarebytes Labs, на этом этапе жесткий диск еще не зашифрован и данные можно спасти, выключив компьютер и подключив жесткий диск к другому компьютеру, чтобы скопировать информацию без потери.

После перезагрузки Petya автоматически запускает программу, маскирующуюся под утилиту CHKDSK, которая, впрочем, не проверяет жесткий диск на предмет ошибок, а шифрует его.

После шифрования компьютер показывает черный экран с сообщением о том, что пользователь стал жертвой вируса-вымогателя Petya. Хакеры требуют 300 долларов в биткоинах за восстановление доступа к данным.

Киев обвинил Россию в хакерских атаках

Народный депутат Верховной Рады от "Народного фронта", член коллегии МВД Антон Геращенко заявил, что кибератака под видом внедрения вируса-вымогателя была организована со стороны российских спецслужб.

"Кибератака сделана под маскировкой, что это якобы вирус, который вымогает с пользователей компьютера деньги. По предварительной информации, это организованная система со стороны спецслужб РФ. Целью данной кибератаки являются банки, СМИ, "Укрзализниця", "Укртелеком", - заявил Геращенко.

"Вирус попадал на компьютеры несколько дней, даже недель, в виде разного рода сообщений на почту. Пользователи, которые открывали эти сообщения, позволяли вирусу разойтись по всем компьютерам. Это еще один пример использования кибератак в гибридной войне против нашей страны", - продолжил он.

По словам Геращенко, в результате кибератаки "физически никто не пострадал". Он также отметил, что "Украина, как и США, Европа, является мишенью для кибератак РФ. Вы знаете, что в США проводится расследование о прямом вмешательстве в ход избирательной кампании. Мы видим сейчас такую попытку по дестабилизации экономики в СМИ. Мы и не такое переживали и это переживем", - подчеркнул депутат.

Пресс-секретарь Службы безопасности Украины (СБУ) Елена Гитлянская, в свою очередь, заявила о том, что массовые хакерские атаки на ряд украинских компаний могли быть организованы с территории РФ или Донбасса, который в Киеве считают оккупированной территорией, передает "Тиждень.ua".

До Petya был WannaCry

Предыдущая масштабная атака на организации по всему миру, орудием которой стал вирус WannaCry, произошла 12 мая. Вирус-шифровальщик массово выводил из строя компьютеры и требовал выкуп за дешифровку файлов пользователей. Сообщалось, что Россия больше других стран пострадала от WannaCry. Кибератака, в частности, затронула компанию "МегаФон", МВД, "Сбербанк", Минздрав. О попытке заражения сообщали в РЖД и Центробанке, где подчеркнули, что атака была безуспешной.

Эксперты американской компании Flashpoint пришли к выводу, что создателями вируса-вымогателя WannaСry могут быть выходцы из Южного Китая, Гонконга, Тайваня или Сингапура. В Group-IB подозревают хакеров из КНДР, которые к тому же пытались выдать себя за российских.

Читайте также: