Вирус атаковал банковские карты

По ее данным, на Россию пришлась четверть всех попыток проникновения зловреда в корпоративные системы. Специалисты по безопасности отметили, что примерно 10 процентов всех попыток заражений приходится на предприятия малого бизнеса. Помимо России, в зону интересов Neutrino попали Украина, Казахстан, Египет и Алжир.

Ранее компания заявила об обнаружении программы, которая тайно подписала россиян и владельцев смартфонов из других стран на платные сервисы. Вирус способен сам кликнуть по ссылкам или делает это с помощью смс. Он может обходить капчу, необходимую сайтам, чтобы распознать, бот или человек пытается получить доступ к системе.

![]()

тайно подписала россиян и владельцев смартфонов из других стран на платные сервисы? МТС, прекрати

Есть плюсы в том, что у тебя нет денег =)

можно сколько угодно данные моей карты тырить. все равно на карте ничего нет)

никогда на андроидоговнище не перейду. ну нах.

Антивирус Касперского гавно полнейшее

С первых дней новый системник нахватался вирусов

На старом системнике стоял NOD-32, без обновлений 3 года, и то такого беспредела не позволял

Он как то без тельное привидение из мультика "Каспер". Как бы есть и как бы нет.

вот я хуй знает че нужно качать, чтоб нахватать вирусов кучу за несколько дней. у меня за 10 лет и 3 системника было всего пару вирусов и штук 5 троянов, а ну и 1 раз был червь

Антивирусная маска

![]()

Записки ведущего #46 Баста, карапузики, кончилися танцы

Привет всем моим подписчикам и Пикабутянам! Я пишу о праздниках и около праздничной суете.

В стране бушует вирус, и эта тема коснулась нашей братии на 146%. Сейчас я приоткрою завесу тайны о настроениях за кулисами организаторов и ведущих торжеств.

Для начала о моей ситуации на апрель:

👉 10.04 Юбилей

👉 11. 04 Свадьба

👉 12.04 Квиз в ресторане

Всё полетело к чертям.

100% Отмены.

👉 18.04 Свадьба

👉 25.04 Свадьба

👉 30.04 Свадьба

Под бооольшим вопросом.

Все чаты ведущих и организаторов переполнены паникой. Коллеги обсуждают как сохранить свои мероприятия. Обсуждают тему возврата или невозврата предоплат.

Прекрасно понимаю, что долгое ожидание торжества со стороны невест, и финансовая нестабильность со стороны подрядчиков побуждает людей на не самые светлые поступки :

Но дело даже не в том, чтобы отгулять долгожданное событие или получить гонорар. Суть в том, что в угоду своих желаний, не стоит отправляться в общественные места пренебрегая опастностью заражения себя и близких.

Вчера вечером я принял решение, что на свои торжества в апреле я не поеду и либо предложу провести свои мероприятия коллегам, либо верну предоплату.

У меня двое детей и если заражусь, то мы с супругой поедем на 21 день во взрослый карантин, а дети (7, 5 лет и грудничёк 6ти месяцев) в детский стационар. Так себе перспектива.

Интернет переполнен видео где вместо того, чтобы сидеть по домам-люди жарят шашлык, а другие делают про первых видеообзоры и гуляют в центре города. Сколько из них уже стало потенциальными носителями?

Я вас очень прошу- не гуляйте на торжествах, как минимум в ближайший месяц. Оградите себя и своих близких. Всё это через несколько месяцев обязательно закончится и тогда хоть неделю веселитесь. Тем более, по окончании всей этой истории праздник вам выйдет значительно дешевле 😁

Не давайте вирусу повода и всё будет лучше.

Радость от мимолётного торжества может нивелироваться последствиями, о которых (возможно) придётся Горько пожалеть.

![]()

Когда ты в Китае и очень не хочешь заболеть новый вирусом!

![]()

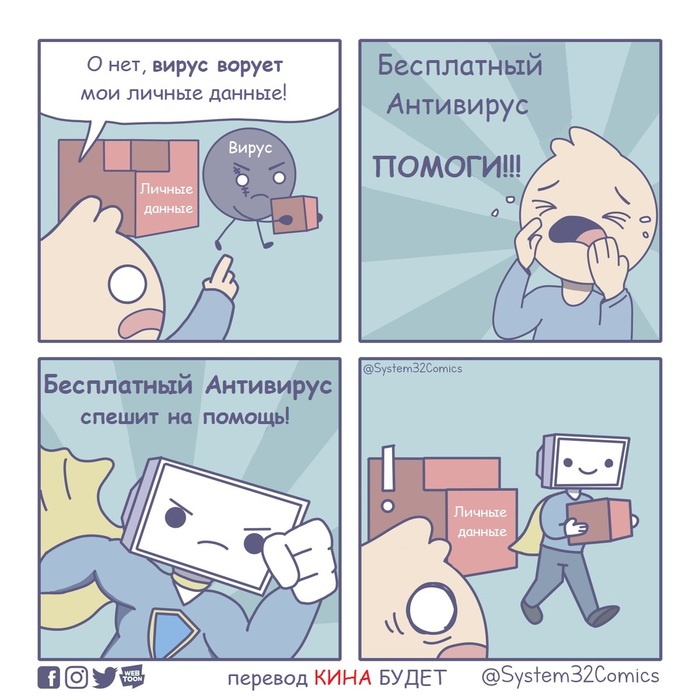

Про бесплатный антивирус

![]()

Античит не сможет банить нарушителей самостоятельно: он будет вычислять пользователей запрещенных программ и отправлять информацию ответственным судьям.

Как вскрывают пароли представители правоохранительных органов

Хакеры, мошенники, работники IT-безопасности, следственные органы и спецслужбы — все они при определенных обстоятельствах могут попытаться добраться до информации, защищенной с помощью паролей. И если инструменты, которыми пользуются хакеры и спецслужбы, в целом практически совпадают, то подход к задаче отличается кардинальным образом. За исключением единичных дел, на раскрытие которых могут быть брошены огромные силы, эксперт работает в рамках жестких ограничений как по ресурсам, так и по времени, которое он может потратить на взлом пароля. Какие подходы используют правоохранительные органы и чем они отличаются от работы хакеров — тема сегодняшнего материала.

Добрым словом и пистолетом

Да, ты не обязан свидетельствовать против самого себя и выдавать свои пароли. Этот принцип наглядно иллюстрируется очередным случаем. Подозреваемый в хранении детской порнографии сидит уже 27 месяцев за то, что отказывается сообщить пароли от зашифрованных дисков. Презумпция невиновности? Не, не слышали.

Что можно сделать за 45 минут? А за два дня?

В более серьезных случаях, когда конфискуется в том числе и компьютер подозреваемого, следствие может приложить и более серьезные усилия. Опять же, от страны, от тяжести преступления, от важности именно цифровых улик будет зависеть и количество ресурсов, которые можно затратить на взлом.

Как они это делают

Но вернемся к нашим двум дням для взлома. Что можно сделать за это время?

Насколько (бес)полезны стойкие пароли

Для начала — немного теории. Нет, мы не будем в очередной раз повторять мантру о длинных и сложных паролях и даже не будем советовать пользоваться паролехранилками. Просто рассмотрим две картинки:

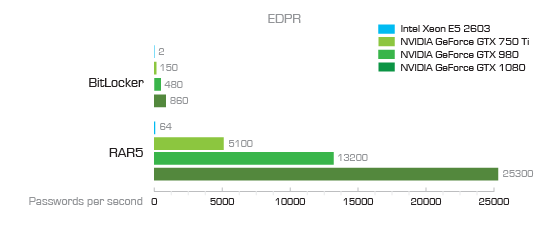

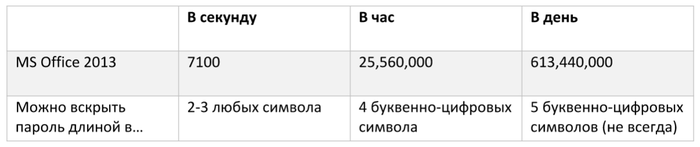

Скорость перебора паролей с использованием видеокарты: вот BitLocker и RAR5

а вот Microsoft Office, Open Office и IBM Notes

Как видим, скорость перебора для томов BitLocker — всего 860 паролей в секунду при использовании аппаратного ускорителя на основе Nvidia GTS 1080 (к слову, это действительно быстро). Для документов Microsoft Office 2013 цифра повыше, 7100 паролей в секунду. Что это означает на практике? Примерно вот это:

Таким образом, на очень быстром компьютере с аппаратным ускорителем пароль, состоящий из пяти букв и цифр, будет взломан за день. Если в том же пятизначном пароле затешется хотя бы один специальный символ (знак препинания, #$%^ и подобное), ломать его придется уже две-три недели. Но пять знаков — мало! Средняя длина пароля сегодня — восемь символов, а это уже далеко за пределами вычислительных возможностей даже самых мощных кластеров в распоряжении полицейских.

Сколько у тебя паролей?

Я подсчитал: у меня 83 уникальных пароля. Насколько они на самом деле уникальны — разговор отдельный; пока просто запомним, что у меня их 83. А вот у среднего пользователя уникальных паролей гораздо меньше. По данным опросов, у среднего англоязычного пользователя 27 учетных записей в онлайновых сервисах. Способен ли такой пользователь запомнить 27 уникальных, криптографически сложных паролей? Статистически — не способен. Порядка 60% пользуются десятком паролей плюс их незначительными вариациями (password, password1, ну, так и быть, — Password1234, если сайт требует длинный и сложный пароль). Этим беззастенчиво пользуются спецслужбы.

В ней можно просто побродить по хранилищам паролей, а можно нажать Export, в результате чего за считаные секунды все доступные пароли будут извлечены из всех поддерживаемых источников и сохранены в текстовый файл (дубликаты удаляются). Вот этот-то текстовый файл и есть готовый словарь, который в дальнейшем используется для вскрытия паролей, которыми зашифрованы файлы с серьезной защитой.

Извлекаем пароли из браузеров и почтовых клиентов

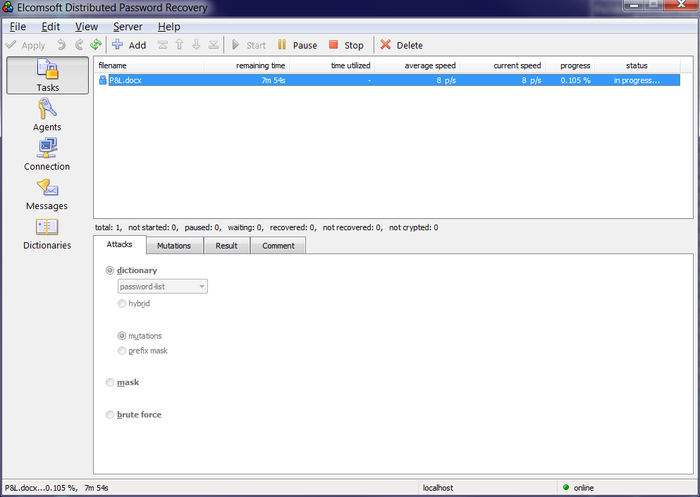

Допустим, у нас есть файл P&L.docx, извлеченный с компьютера пользователя, и есть словарик из его паролей от нескольких десятков (или даже сотни) учетных записей. Попробуем воспользоваться паролями для расшифровки документа. С этим может помочь практически любая программа для перебора паролей, которая поддерживает формат документов MS Office 2013. Нам привычнее Elcomsoft Distributed Password Recovery.

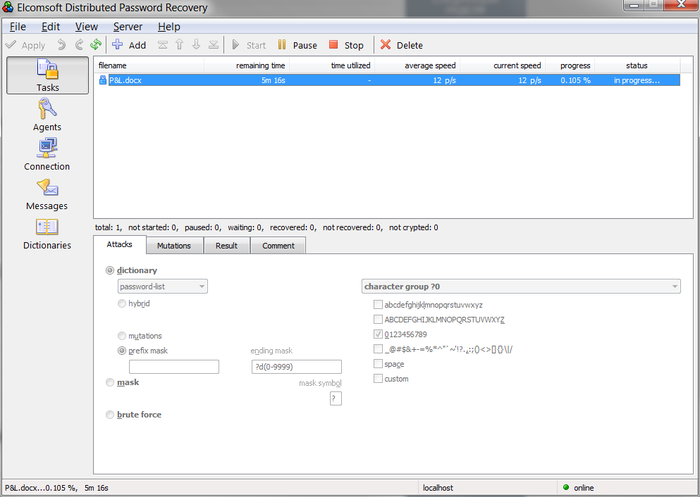

Второй этап — используется тот же словарь, состоящий из паролей пользователя, но в конец каждого пароля дописываются цифры от 0 до 9999.

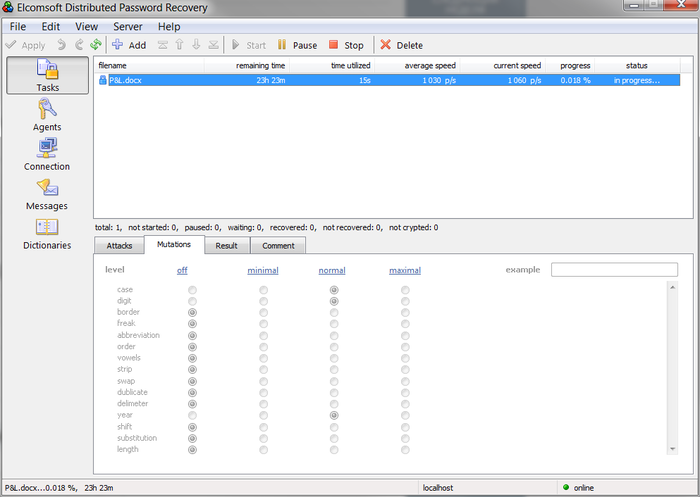

Большой соблазн — активировать их все, но практического смысла в этом немного. Имеет смысл изучить, как именно конкретный пользователь выбирает свои пароли и какие именно вариации он использует. Чаще всего это одна или две заглавных буквы (вариация case средней степени), одна или две цифры в произвольных местах пароля (вариация digit средней степени) и год, который чаще всего дописывается в конец пароля (вариация year средней степени). Впрочем, на данном этапе все-таки имеет смысл просмотреть пароли пользователя и учесть вариации, которые использует именно он.

На втором и третьем этапах обычно вскрывается каждый десятый пароль. Итоговая вероятность расшифровать документ у среднего пользователя — порядка 70%, причем время атаки ничтожное, а длина и сложность пароля не имеют ровно никакого значения.

Исключения из правила

Если у одного пользователя файлы и учетные записи защищены одними и теми же паролями, это вовсе не означает, что так везти будет каждый раз. Например, в одном случае подозреваемый хранил пароли в виде имен контактов в телефонной книге, а в другом сборник паролей совпадал с именами зашифрованных файлов. Еще один раз файлы были зашифрованы названиями мест отдыха подозреваемых. Инструментов для автоматизации всех подобных случаев просто не существует: даже имя файла следователю приходится сохранять в словарь вручную.

Длина не имеет значения

Если говорить о длине и сложности паролей, то большинство пользователей не привыкли себя утруждать. Впрочем, даже если бы почти все использовали пароли максимальной длины и сложности, это не повлияло бы на скорость атаки по словарям, составленным из утечек.

Если ты следишь за новостями, то, вероятно, слышал об утечках баз данных с паролями из Yahoo (три раза подряд!), LinkedIn, eBay, Twitter и Dropbox. Эти службы очень популярны; в общей сложности утекли данные десятков миллионов учетных записей. Хакеры проделали гигантскую работу, восстановив из хешей большую часть паролей, а Марк Бёрнетт собрал все утечки воедино, проанализировал ситуацию и сделал интереснейшие выводы. По данным Марка, в том, какие пароли выбирают англоязычные пользователи, прослеживаются четкие закономерности:

0,5% в качестве пароля используют слово password;

0,4% в качестве пароля используют последовательности password или 123456;

0,9% используют password, 123456 или 12345678;

1,6% используют пароль из десятки самых распространенных (top-10);

4,4% используют пароль из первой сотни (top-100);

9,7% используют пароль из top-500;

13,2% используют из top-1000;

30% используют из top-10000.

Дальше Марк не анализировал, но мы продолжили его последовательность, воспользовавшись списком из 10 миллионов самых популярных паролей. По нашим данным, пароли из этого списка использует всего 33% пользователей, а длительность атаки растет на три порядка.

Что нам дает эта информация? Вооружившись статистикой и словариком из

10 тысяч самых распространенных паролей, можно попробовать расшифровать файлы и документы пользователя даже в тех случаях, когда о самом пользователе ничего не известно (или просто не удалось получить доступ к компьютеру и извлечь его собственные пароли). Такая простейшая атака по списку из всего 10 тысяч паролей помогает следствию примерно в 30% случаев.

В первой части статьи мы воспользовались для атаки словарем, составленным из паролей самого пользователя (плюс небольшие мутации). Согласно статистике, такая атака работает примерно в 70% случаев. Второй метод — использование списка из top-10000 паролей из онлайновых утечек, что дает, снова согласно статистике, тридцатипроцентную вероятность успеха. 70 + 30 = 100? В данном случае — нет.

Разумеется, на перечисленных атаках процесс не останавливается. Подключаются собственные словари — как с популярными паролями, так и словари английского и национального языков. Как правило, используются вариации, здесь единого стандарта нет. В ряде случаев не брезгуют и старым добрым brute force: кластер из двадцати рабочих станций, каждая из которых укомплектована четырьмя GTX 1080, — это уже полмиллиона паролей в секунду для формата Office 2013, а для архивов в формате RAR5 и вовсе за два миллиона. С такими скоростями уже можно работать.

Разумеется, пароли к учетным записям, которые можно извлечь из компьютера подозреваемого, далеко не всегда помогут в расшифровке файлов и криптоконтейнеров. В таких случаях полиция не стесняется привлекать и другие методы. Так, в одном случае следователи столкнулись с зашифрованными данными на ноутбуках (системные накопители были зашифрованы с использованием BitLocker Device Protection совместно с модулем TPM2.0).

You are using an outdated browser. Please upgrade your browser to improve your experience.

Лента новостей

Украинцы отказываются подчиниться коронавирусу

Армянские оккупанты напуганы полетами азербайджанской боевой авиации

Цхинвали теперь будет также называться Сталинир

Турция вводит комендантский час с 1 по 3 мая

В Баку на улице обнаружили новорожденного ребенка

Постпандемическая экономика в наших странах - Грузия, также и Азербайджан.

В Исмаиллы задержан чиновник-взяточник - ВИДЕО

Что значит введение прямого управления в 4 банках для азербайджанских вкладчиков?

Солдаты Азербайджана показали как надо уничтожать армянские танки - ВИДЕО

33 новых случаев заражения COVID-19, один пациент скончался

В Москве храм украсили мозаиками с лицами Путина и Сталина

Россия обогнала Китай по числу зараженных коронавирусом

Объясните, плиз, кто там вас убивал и как это было?

В Грузии начали снимать карантин

Саудовская Аравия отменила смертную казнь для несовершеннолетних - Огромный гуманизм нефтяных миллиардеров

Украина сделала угрожающую России ракету - "Точно в цель"

Армия России заражена коронавирусом

В России шесть человек насмерть отравились неизвестной жидкостью

Ким Чен Ын здоров

Cмягчение условий карантина не отменяет нашу ответственность и понимание

В Чечне мужчины массово бреют голову как Рамзан

28 новых больных коронавирусом 26 апреля

Израильская газета написала про Карабах, Иран и армянского агрессора

Бывший миннацбеза Армении камня на камне не оставил от армянской политики по Карабаху

Андраник Согомонян разоблачает идеологию армянского фашизма

Каха Каладзе обещает тбилисцам большие неудобства

Признанная умершей из-за коронавируса очнулась спустя месяц

Уехал в США за лучшей жизнью и умер там от коронавируса

25 апреля 25 больных коронавирусом

В Азербайджане сокращают налоги - рестораторам, таксишникам, парикмахерам, аграриям…

Две смерти в НИИ легочных заболеваний

Нет ни одного доказательства того, что коронавирус вызван 5G-интернетом

Государство оплатит проценты по кредитам для предпринимателей

В Армении 81 новый зараженный коронавирусом и один умер

Интересные высказывания президента И.Алиева о врачах, соцпомощи и карантине

Самый популярный сайт о коронавирусе создал школьник из США - и отказался от миллионов

В Лос-Анджелесе врезался в бетон и умер участник шествия памяти "геноцида армян"

В Москве 41 умерших от коронавируса 24 апреля

Владелец 49 квартир обратился за выплатой по безработице

24 апреля 44 новых больных коронавирусом и 65 выздоровевших

В Азербайджане смягчат карантин

Абсурд, трусость, бессмысленность - эксперты оценивают МИД и министра Э.Мамедъярова

Саакашвили опять "большой человек"

Cемейная пара врачей лечила других от коронавируса и сами заболели

В грузинском Кутаиси на заводе будут делать китайские электромобили - ФОТО

Участникам второй мировой войны государство выдаст единовременную помощь

В Милли Меджлис поступило предложение о констатации оккупации страны Красной армией

Фонд Евразия Пресс помог жителям села Хасангая в Карабахе - ФОТО

Коронавирусные данные по РФ на 24 апреля

Вдова миллионера вышла замуж за его собаку, чтобы сохранить за собой состояние

Тела умерших от коронавируса разрешено хоронить в запаянных гробах - ФОТО

ВОЗ предупреждает: есть опасность кори, полиомиелита и других опасных инфекционных заболеваний

23 апреля в Азербайджане 30 новых больных коронавирусом

Апофеозом бессмысленности назвал коммюнике по итогам карабахских переговоров - историк Гинесли

Продукция крестьян - азербайджанцев в Марнеули (Грузия) вывозится в Тбилиси

В Турции жителям 31 города запретили четыре дня покидать дома

Верховный Суд прекратил уголовное дело Ильгара Мамедова

Иранский наркокурьер убит на границе

Реальная коронавирусная история - в стиле шведских рассказов

Рупор Пашиняна опять просит у России Карс и Нахчыван

Правительство может снять требование о заполнении сайта для получения 190 манат - если захочет - ВИДЕО

Коленька перерос папу-Лукашенко и красив как модель - ФОТО

В Исландии пострадавшим от кризиса выделят около 420 миллионов долларов

22 апреля 38 новых зараженных коронавирусом

Саакашвили предложили должность в правительстве Украины

Очень приятная сенсация от немца Штрека - коронавирус на поверхности быстро умирает

В Азербайджане и Армении отвергли речь Лаврова - но с разными формулировками

Мамедъяров и Мнацаканян обсудили пандемию и карабахскую проблему

Какой бизнес выгоден при пандемии?

Опять заговорили о возвращении пандемии - предстоящей зимой

Нефть вернулась! - Мировая стоимость барреля вновь в плюсе

В Азербайджане вводят новую функцию в системе СМС-разрешений

Историки и историческая наука Узбекистана под прицелом

21 апреля в Азербайджане 44 новых заразившихся коронавирусом

Важные новые данные о коронавирусе

"Секс в мечети, гробы на мусульманском кладбище. " - татары требуют снять с эфира сериал "Зулейха"

Историки и историческая наука Узбекистана под прицелом

Лавров констатировал поэтапность решения карабахской проблемы в переговорах

Хорошее и плохое в дистантном обучении

Российский рубль дешевеет на фоне падения цен на нефть

Осетины вышли на митинг, считая что их обманули с карантином - ВИДЕО

Китай на волне пандемии коронавируса запускает новую криптовалюту

В Узбекистане максимально уменьшилась фальсификация истории - ФОТО

В Армении 24 смерти от коронавируса

Низкие цены на нефть и обещание демократии

Британцы жгут сотовые вышки в борьбе против вируса - ВИДЕО

В Армении просчитывают сценарий своего падения - статья из Lragir

Маски с нами надолго

Кямран Асадов: Учебный процесс в школах будет возобновлен поэтапно - ВИДЕО

Китай отверг обвинения: коронавирус создан не Пекином

В Тбилиси задержали полицейского, от выстрела которого погибла женщина - ВИДЕО

38 выявленных 20 апреля больных коронавирусом

Депутат Думы Савельев оценил социальную политику в Азербайджане

Самоизолировавшийся Путин о возможности выхода россиян из изоляции

МИД начал процесс возвращения граждан Азербайджана

Подавляющее большинство владельцев устройств под управлением Android знают о вирусах и всевозможных вредоносных программах только понаслышке, не придавая должного внимания защите собственных гаджетов. Такой настрой, что удивительно, оправдывает себя достаточно часто, но ровно до тех пор, пока зараженное приложение не попадет на устройство и не начнет наводить собственные порядки. Например, переводить деньги с вашей банковской карты на счета злоумышленников.

Android.Fakebank – достаточно старое вредоносное ПО, впервые обнаруженное в 2013 году, по сей день продолжает творить бесчинства в стане пользователей ОС Android. Закрадываясь в систему, троян маскируется под привычный жертве банковский клиент, постепенно собирая необходимые для кражи денежных средств данные. Таким образом, согласно статистическим сведениям, вирус уже обанкротил несколько тысяч незадачливых пользователей из России, Южной Кореи и Китая.

Новая версия Android.Fakebank, выпущенная ее создателями в марте 2016 года, включает в себя возможность блокировки исходящих звонков на номера банковской службы поддержки, препятствуя тем самым своему обнаружению. Конечно, ничто не мешает жертве связаться с банком с другого телефона или посредством VoIP-сервисов, однако до тех пор, пока клиент не сообщит о потере контроля над собственным счетом, злоумышленники будут оставаться его полноправными владельцами.

По материалам BGR

Смартфоны Google Pixel всегда были хороши тем, что очень долгое время получали обновления. Три года таких обновлений были нормой. Многие другие производители обычно проводили подобную работу в течение не более чем двух лет. При всем моем скомканном отношении к OnePlus, особенно последних моделей, ей надо отдать должное, что компания занимается не только новыми устройствами, но и теми, которым уже приличное количество лет (три года по мобильным меркам - это очень много). Сейчас компания начала рассылать бета-версии Android 10 для таких моделей, как OnePlus 5 и OnePlus 5T. Мне это особенно приятно, так как те модели я считал действительно хорошими и теперь рад за их владельцев, что про них не забывают.

Несмотря на то что буквально несколько лет назад смартфоны с двумя SIM-картами практически отсутствовали на рынке, со временем они стали совершеннейшей нормой. Благодаря возможности использовать два номера миллионы пользователей смогли разделить частную жизнь и общественную, используя для решения личных вопросов одну SIM-карту, а для рабочих – другую. Но ведь жизнь современного человека не ограничивается только телефонными звонками. Многие ведут общение исключительно через мессенджеры, но при этом не имеют возможности использовать два независимых друг от друга аккаунта. Рассказываем, как обойти это ограничение.

Иногда очень хочется что-то посмотреть, но вывести это на телевизор не так просто. Компьютер еще надо как-то подключить, соответствующую функцию SmartTV надо найти, а со смартфона вообще непонятно, как это сделать. В итоге мы смотрим контент на смартфоне и мучаемся от того, что у нас плохой звук и маленькая картинка. А ведь от трансляции на большой черный прямоугольник, который висит на стене, нас отделяет буквально один небольшой приборчик. Приятнее всего то, что стоит он очень недорого и, при всей его небольшой функциональности, есть как минимум несколько причин, по которым его надо купить сейчас.

Так откуда он берётся? Как устанавливается первоначально? Гугл плей?

Приложения скачанные с неизвестных источников.

А, пиратские игрушки и прочее. Ну так им и надо.

Да, нечего взломанные версии скачивать!

Если найдут бабосы на моей нищебродской карте, пусть мне сообщат 🙂 я тоже хочу их там найти

МОСКВА, 22 сентября — РИА Новости, Мария Салтыкова. Новый вирус крадет данные банковских карт с мобильных устройств под управлением операционной системы Android. Об этом сообщила "Лаборатория Касперского". Число таких случаев в последние годы увеличилось, появляются вирусы, созданные и под iPhone. Как защитить от угрозы данные своих карт и что делать, если их уже успели украсть, — в материале РИА Новости.

Банковский троян Svpeng научился записывать нажатия клавиш на мобильном устройстве, сообщили в "Лаборатории Касперского". Вредоносная программа работает так: она маскируется под фальшивый Flash-плеер и после активации запрашивает права доступа к функциям для людей с ограниченными возможностями. Это позволяет трояну делать скриншоты экрана каждый раз, когда на виртуальной клавиатуре набирается символ.

Специалисты отмечают, что Svpeng работает даже на новейшей версии Android, где есть специальная "кнопка паники" для быстрого закрытия опасных приложений. Общее число атак пока невелико — авторы троянца еще не развернули свою активность на полную силу. Треть из них пришлась на Россию (29%), еще треть (27%) — на Германию, также вирус затронул Турцию, Польшу и Францию.

Защититься от Svpeng все-таки можно, считают опрошенные РИА Новости специалисты по информационной безопасности. Схема, когда вирус представляется поддельным Flash-проигрывателем, используется примерно с 2011-2012 годов, отмечает аналитик компании Digital Security Егор Салтыков. Новшество, по его словам, заключается лишь в его функционале (способности записывать нажатия клавиш).

Чтобы защитить свою информацию на смартфоне, пользователю достаточно не выдавать запрашиваемые им разрешения: не выдавать вредоносной программе доступ к SMS, звонкам и прочему.

"Важно не устанавливать приложения из сомнительных источников. Если заражение уже произошло, пользователь может попытаться отключить опасные разрешения, выданные приложению ранее, через настройки, а затем удалить его", — добавил эксперт.

По словам Салтыкова из Digital Security, понять, заражен ли смартфон, можно без подключения к компьютеру: для этого в настройках надо проверить список администраторов устройства, а также то, какие приложения по умолчанию обрабатывают звонки, SMS и другие подобные функции. Там не должно быть никаких подозрительных данных. После этого необходимо проверить, какие приложения просто имеют доступ к этому функционалу (во всех телефонах, начиная с версии Android 6.0+, введена новая система управления правами приложений). "Насторожить должна любая странная активность", — пояснил он.

Сделать подобные Svpeng-трояны под iOS, вероятно, не выйдет: приложениям для iOS доступно гораздо меньше функций, чем в системе Android, указал Анисеня. По его словам, трояны под iOS все же бывают, но их сложнее написать и распространить, так как для установки приложения не через App Store пользователям iPhone надо установить сертификат и подтвердить доверие к нему. "Для Android достаточно просто поставить галочку в настройках "установка из ненадежных источников", — отметил эксперт.

По словам Салтыкова, вирусы и трояны для iPhone сейчас распространены только для телефонов с установленным JailBreak, который сильно понижает уровень безопасности ОС и всего устройства.

При этом все вирусы, которые были найдены для iPhone без JailBreak, за последнее время использовались для слежки за людьми, а не для кражи денежных средств. Таким вирусом был, например, Pegasus — шпионское ПО, обнаруженное в начале 2016 года. (По данным "Лаборатории Касперского", Pegasus использовал три уязвимости в iOS для чтения SMS и электронной почты жертвы, но выпущенное обновление Apple их устранило.)

Такие атаки очень дороги — их проведение могут себе позволить только спецслужбы и преступные группы с большими бюджетами, указал аналитик. "Например, известный скупщик эксплоитов — компания Zerodium — за такую атаку (эксплоит) предлагает до 1 500 000 долларов. Так что использовать его массово для получения наибольшей финансовой выгоды нецелесообразно. Это приведет лишь к тому, что он достаточно быстро будет раскрыт компаниями по безопасности", — пояснил Салтыков.

Пользователям мобильных устройств под Android следует придерживаться общеизвестных рекомендаций: устанавливать приложения только из официального магазина, не открывать незнакомые ссылки из писем, SMS и других мессенджеров и так далее, указал Салтыков.

По словам Анисеня, также им надо использовать новейшие версии ОС (Android 5 или более поздние версии с последними обновлениями), не получать права суперпользователя (так называемый root) и использовать антивирус.

"В вопросе обеспечения безопасности не повредит и собственная бдительность: не стоит устанавливать подозрительные приложения от сомнительных разработчиков даже из Play Store", — добавил эксперт Positive Technologies.

В случае с iOS пользователям достаточно просто вовремя обновлять версию ОС, считает Салтыков из Digital Security. "В iOS находят очень опасные уязвимости, но появление на них вредоносного кода менее вероятно, чем на устройствах с ОС Android", — указал он. Что касается безопасности банковских приложений для iPhone и iPad — это зависит от их разработчика. В них также возможны уязвимости, которые могут привести к краже денег и без вредоносного кода на устройстве, заключил специалист.

Базовая рекомендация для владельцев банковских карт, которую обычно приводят специалисты: лучше подключить SMS-оповещение обо всех операциях по счету — тогда удастся быстро отреагировать на внезапные списания. Также можно поставить лимит на снятие крупных сумм наличных — так мошенники не смогут снять все деньги за один раз.

Читайте также: