Sdk клиент это вирус

Добавлен в вирусную базу Dr.Web: 2016-03-12

Описание добавлено: 2016-03-17

- 90f044607f37ccc795af8a8d87eef2fae071104f

- 45273fc93befb963015bbb99ae67bcf596412cc1 (dex)

- 9fef8711a2cce4b2e46f93f29bc4b3153d719af1 (RockClient.odex , детектируется как Android.Gmobi.3)

Троянский SDK (Software Development Kit), встраиваемый в Android-приложения и предназначенный для показа рекламы, загрузки и установки ПО, а также сбора конфиденциальной информации. Может содержаться в различных программах. В частности, был обнаружен в таких приложениях как com.rock.gota (системное ПО для обновления прошивки Micromax AQ5001), Trend Micro Dr.Safety, Dr.Booster и Asus WebStorage.

При каждой загрузке зараженного устройства (android.intent.action.BOOT_COMPLETED), а также при установке новых приложений (android.intent.action.PACKAGE_ADDED) Android.Gmobi.1 при помощи широковещательного приемника (BroadcastReceiver) ActionMonitor запускает сервис ActionService.

Далее ActionService проверяет, активны ли остальные компоненты вредоносной программы и, если это необходимо, инициализирует их работу. Затем устанавливает системному сервису AlarmManager задачу на отправку сообщений приемнику ActionMonitor каждые 60 секунд, тем самым обеспечивая его непрерывную работу.

Один из широковещательных приемников (BroadcastReceiver), зарегистрированных в ActionMonitor, отслеживает состояние экрана инфицированного устройства. После получения сообщения о том, что экран включен (android.intent.action.SCREEN_ON), проверяет собственную локальную базу данных на наличие информации о рекламе, которую нужно показать пользователю. Если эти данные имеются, происходит запуск ActionActivity, с использованием которого показывается реклама нескольких типов:

Запускается при подключении к Интернету и при включении экрана. Прекращает работу при отключении интернет-соединения или через 60 секунд после выключения экрана. Заносит в локальную базу данных список установленных на устройстве приложений.

Собирает следующую информацию:

- email-адреса пользователя;

- наличие роуминга (есть или нет);

- координаты пользователя (используется GPS или данные мобильной сети);

- техническая информация об устройстве: наименование производителя, IMEI- и IMSI-идентификаторы, MAC-адрес Bluetooth- и WI-Fi-адаптера, размеры экрана, данные о приложении, содержащем вредоносный SDK, версия SDK и некоторые другие сведения;

- страна нахождения пользователя, определяемая при помощи GPS (если GPS недоступен, используется информация сети NetworkCountryIso, SIM-карты, а также Locale);

- наличие установленного приложения Google Play,

Среди принимаемых команд могут быть следующие:

- сохранить в базу данных информацию о рекламе, которую необходимо показать пользователю;

- создать рекламный ярлык на рабочем столе (нажатие на этот ярлык запускает ActionActivity с рекламой);

- показать уведомление с рекламой (нажатие на уведомление запускает ActionActivity);

- показать уведомление, нажатие на которое приведет к запуску уже установленного приложения;

- автоматически загрузить и установить apk-файлы с помощью ReliableDownloadManager (установка не скрытая);

- скрытно установить apk-файлы с помощью ReliableDownloadManager (используется pm install).

Перечисленные команды могут содержать в себе специальные фильтры:

- по IMEI;

- по имени приложения, в которое внедрен вредоносный SDK;

- по региону проживания пользователя;

- по текущему мобильному оператору;

- по наименованию производителя мобильного устройства.

Пример данных, получаемых троянцем от управляющего сервера:

Также этот модуль используется для загрузки вспомогательных файлов, например, ярлыков или изображений для рекламных баннеров.

Полученные сведения сохраняются в SharedPreferences, а также в локальную базу данных под ключом location_send_server_data. До тех пор, пока в SharedPreferences для location_send_server_data есть данные, новые координаты не запоминаются.

- GetSalesTrackInfo

- push/disable

- push/enable

- data/

- GetSDKUsedTime

Программисты любят, когда их работа нравится пользователю. Но больше они любят, когда их работу продолжают непрофессионалы, добавляя к на первый взгляд законченному продукту часть своих задумок. Тогда чудо творческой и инженерной мысли становится еще более прекрасным. Но чтоб простой пользователь смог приобщиться к великому, программисты снова уходят в работу и выпускают комплекты инструментов. И дают этим утилитам имя - SDK. Что это такое, будет описано в статье.

Коротко о главном

Короткая аббревиатура заключает в себе длинные слова - Software Development Kit (или набор программ разработчика). Многие думают, что можно любую программу для разработок софта назвать SDK, что это, например, компилятор Паскаля или Делфи. Однако, как и книгу нельзя судить по обложке, так и продукт - по его названию. SDK - это набор, расширяющий функционал программы, игры, комплекса продуктов, он дает возможность создать свою программу, уровень или дополнение, однако только с использованием наработок исходного.

Три кита SDK

SDK чаще всего заключает в себя три главных компонента. Самый важный - это сама программа или набор библиотек, позволяющих разработать новый продукт, на базе уже имеющегося.

Вторая часть - документация. Причем описано в ней все коротко, лаконично и просто. Она включает в себя Tutorial (пошаговое обучение в стиле "Сотворение мира за шесть простых шагов") и Reference - раздел, предоставляемый в виде справочника о том, что может быть сделано при помощи SDK.

Третий кусочек мозаики - самый любимый у тех, кто часто пользуется продуктом - готовые примеры. Причем почти всегда они охватывают все возможности комплекта разработчика. Благодаря их наличию часто можно пропустить любой Reference, не пытаясь вникнуть в программную среду. Образцы быстро познакомят пользователя с тем, что можно создать в предоставляемом пакете программ.

Есть такие люди, которые ленятся прочесть даже короткий Tutorial. А этого и не требуется! Возьмите пример, отредактируйте его, подгоните под свои критерии - и новый компонент программы уже готов.

От простого к сложному

После всего вышесказанного у читателя может возникнуть вопрос: "SDK - что это? Набор программ, которые не представляют интереса для настоящего разработчика и нужны только пользователям для мелкого баловства?" Отвечаем: все SDK могут быть условно разделены на две группы.

К первой нужно отнести комплекты для создания самостоятельных игр и программ. Самым хорошим примером будет DirectX, без которого сегодня не работает ни один компьютер с ОС Windows. Однако простым пользователям предоставляют только рабочие компоненты, необходимые для запуска приложений, созданных с использованием этого SDK. Для программистов же компания Microsoft предоставляет бесплатный комплекс DirectX SDK, который является компонентом более мощного продукта - Windows SDK. В нем содержатся все файлы, которые необходимы для написания нового приложения или компьютерной игры: библиотеки СИ++, компиляторы, многостраничная документация.

К подобным решениям можно отнести и Android SDK - программный комплекс, созданный для разработки приложений для смартфонов. При этом не нужно вникать в тонкости работы акселерометра или сенсора, функции уже добавлены в комплект.

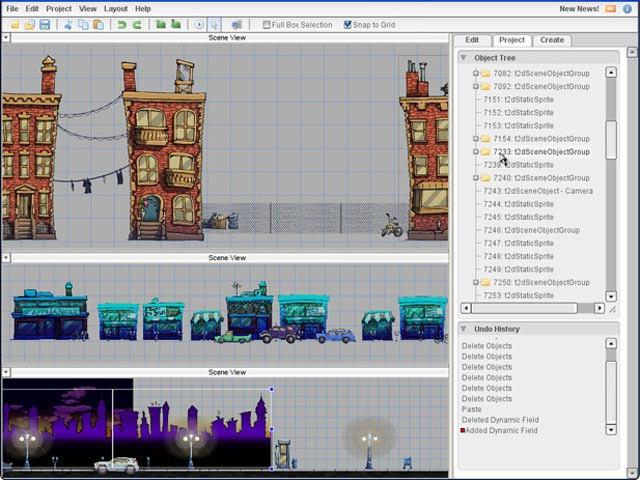

Вторая группа SDK интереснее. Это не компоненты ОС, а огромные самодостаточные инструменты. Например, к ним можно отнести Torque или Unity - полноценные игровые движки, в которые включена поддержка самых передовых технологий. Однако отличаются подобные решения тем, что при помощи инструментов, входящих в поставку, можно создать замечательную игру или программу, не изучая программирование слишком глубоко - будет достаточно освоить азы. Очень часто в подобных продуктах используются свои скриптовые языки с упрощенными функциями.

Последняя версия не всегда лучшая

Обычно SDK, который только-только сходит с конвейера, заключает в себе не только новые наборы инструментов, но и большое количество ошибок и багов. Так, например, последний выпуск Java SDK имеет в названии цифру восемь. Однако многие не спешат обновлять свое программное обеспечение. Они остаются верны SDK 7-й версии.

Бесплатный сыр только в мышеловке?

Бывает, что разработчики создают новостную рассылку, в которой сообщают всем желающим о развитии своих инструментов и новых версиях. На форуме почти всегда можно найти ветку с подробной документацией, которая все время обновляется и дополняется. Добавьте к этому статьи авторов SDK, их общение с рядовыми участниками сообщества и круглосуточную работу сотрудников технической поддержки, и сразу станет ясно, что комьюнити - это не сообщество бесплатных тестеров SDK, что это попытка сделать продукт лучше и качественнее.

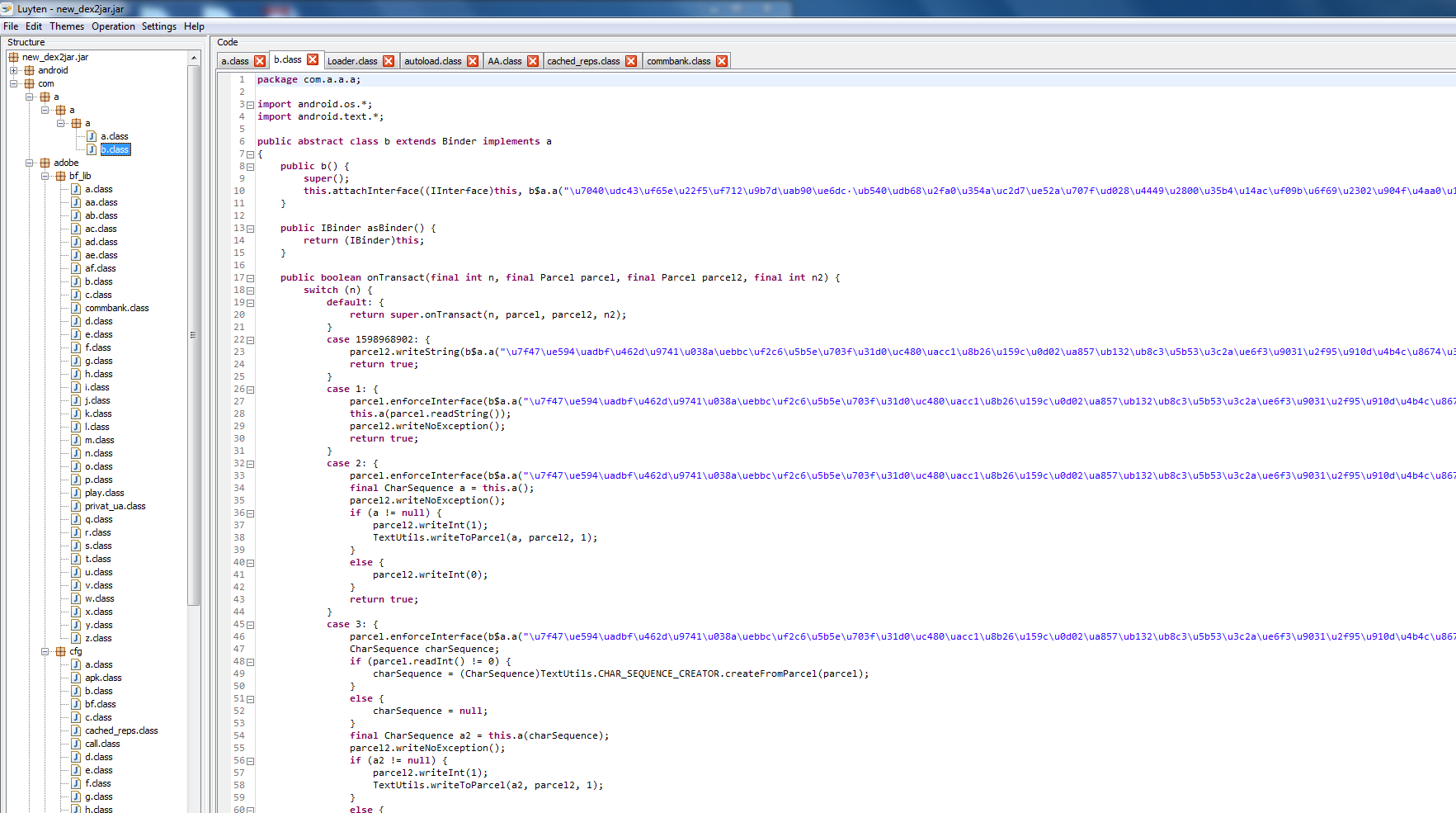

Всем привет. Недавно мне valdikss рассказал об андроид-вирусе, который может немало навредить пользователю, если он недостаточно внимателен. Мне захотелось узнать его внутренности, т.к. более или менее в последнее время занимаюсь ресерчем андроид приложений, но вирусы никогда еще не исследовал. До его рассмотрения, мне сразу бросилось в глаза название файла — android_update-1.apk. Первым делом делаю то, что делает каждый андроид ресерчер — распаковывает его dex2jar-ом (ну и параллельно можно посмотреть WinRAR-ом список файлов).

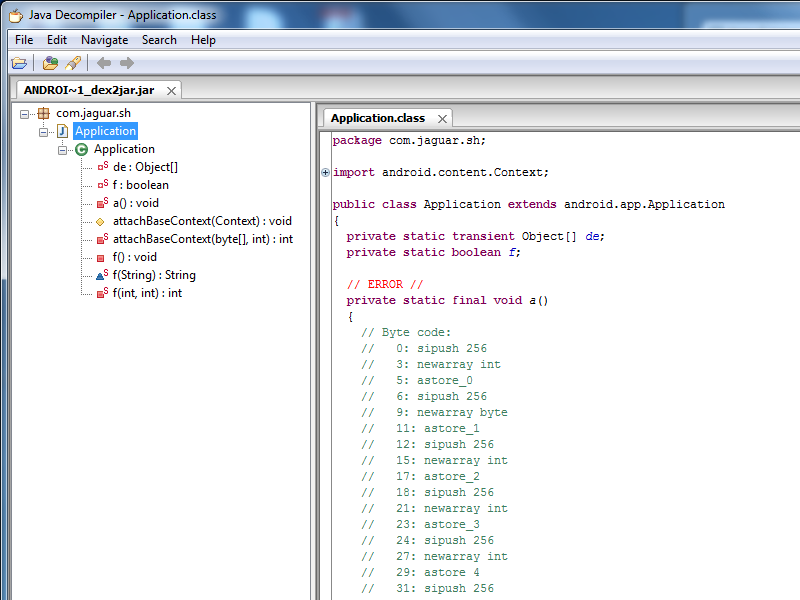

Когда я распаковал файл dex2jar-ом у меня получился красивый jar. Я обрадовался и кинулся смотреть его в JD-GUI.

Но, к сожалению, JD-GUI не смог полностью декомпильнуть получившийся файл, зато в самом конце файла были интересные строки.

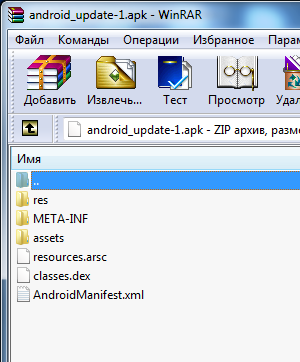

Как известно, APK — формат архивных исполняемых файлов-приложений для Android. Список файлов, которые входят в APK-архив, можно с легкостью просмотреть WinRAR-ом, что я и сделал.

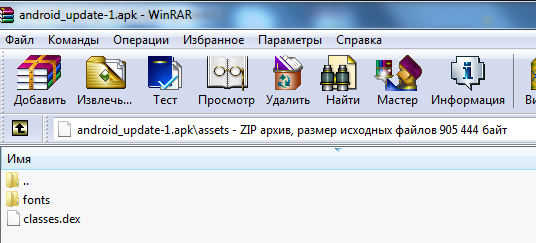

На первый взгляд ничего особенного, но я знаю, что в папке assets разработчики хранят локальные файлы — html страницы, картинки, ну, в общем, локальные ресурсы, которые можно дергать из приложения.

Там я нашел файл classes.dex. Classes.dex — контейнер который, если мы распакуем, получим (если повезет) исходный код приложения под Android. По стандарту, файл classes.dex должен начинаться следующими байтами:

Что в ASCII — dex.035.

Но файл assets\classes.dex начинался так:

Явно зашифровано. Уже начинает проявляться логика работы зловреда. Когда мы скачиваем на смартфон и запускаем apk, он устанавливается, дергает из своих ресурсов файл classes.dex, расшифровывает, (по логике) получает какой то новый аpk, который и выполняет свою основную функцию.

Чтобы полностью понять как все работает, надо посмотреть действие зловреда в динамике. На реальном устройстве запускать — самоубийство. В качестве эмулятора я взял Genymotion, его преимущества как эмулятора описывать не буду, все здесь написано. Также, вместе с Genymotion, я использую Android Studio (в дальнейшем AS) 1.2 (нет слов, чтобы описать его слаженную работу). Когда мы запускаем Android Studio и Genymotion, они связываются с помощью adb. В Android Studio удобно смотреть лог работы приложения, в данном случае зловреда.

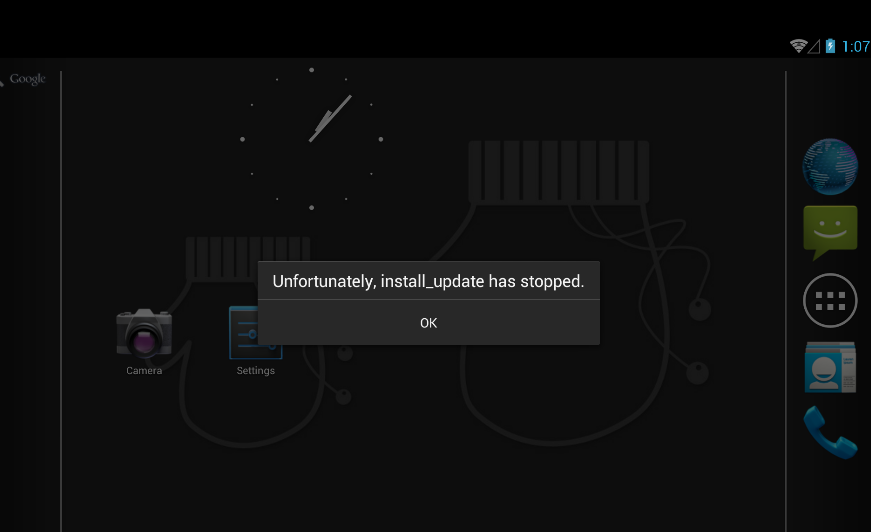

Установка apk привела к странной ошибке:

Если мы попытаемся удалить его из администраторов (нажав на checkbox, он отмечен красным), то вылезет окно:

После нажатия на кнопку деактивации нас ждет сюрприз — приложение невозможно удалить.

Окейййй. Посмотрим сетевой трафик, вдруг он что-то куда-то шлет. В эмуляторе, на WiFi соединение, поставим прокси и перезагрузим эмулятор. Так я и думал — есть и сетевая активность

тело в POST-запросе пустое.

Откроем logcat в AS и посмотрим, вдруг это приложение что-то записывает в логах. Нам везет:

Вот что получается — зловред берет из ресурсов файл assets/classes.dex, расшифровывает, записывает в /data/data/com.adobe.jaguar/app_dex/new.apk.

Так. Чтобы теперь узнать, каков его основной фунционал, нам надо поймать файл new.apk. Устанавливаем total commander на андроид и переходим в /data/data/com.adobe.jaguar/app_dex/. Папка оказалось пустой, после запуска new.apk файл удаляется. Возник вопрос: как получить его? Сначала подумывал, не написать ли мне приложение под андроид, которое в цикле следит за папкой /data/data/com.adobe.jaguar/app_dex/ и когда зловред снова создаст этот файл, мое приложение скопирует его, и я наконец узнаю что, оно делает на самом деле. Хорошо, что я в некоторых вопросах ленивый. Немного подумав, решил поэкспериментировать над правами папки /data/data/com.adobe.jaguar/app_dex/, и тут тоже повезло — он создал файл new.apk и упал.

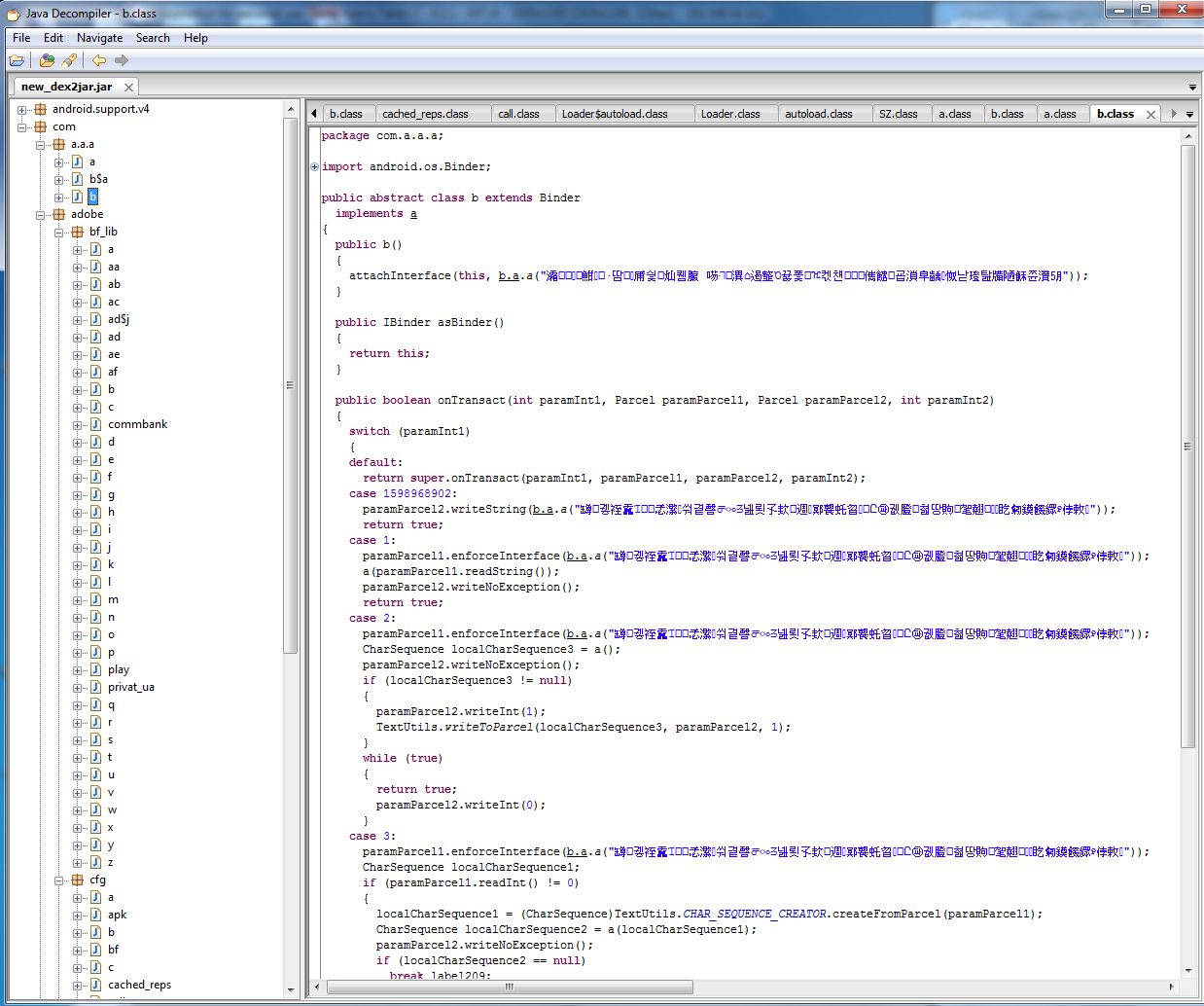

Копируем new.apk из андроид, распаковываем dex2jar-ом и декомпилируем с помощью JD-GUI.

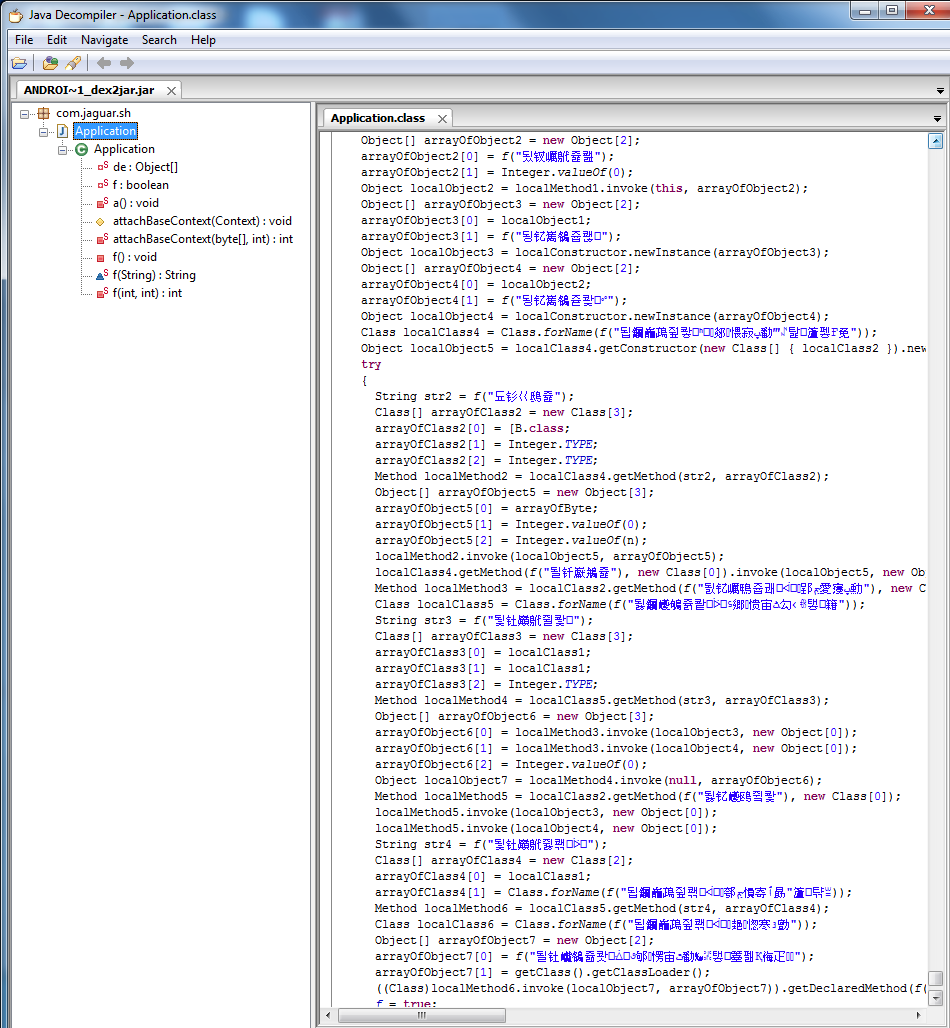

Опять иероглифы… Я решил открыть получившийся файл luyten-ом, мало ли, вдруг JD-GUI не может что-то правильно декомпильнуть.

.

Да, я был прав, это не иероглифы, а зашифрованный текст, нашел функцию которая занимается расшифровкой, но из всего apk только этот класс был обфусцирован, luyten тоже упал на нем. Есть еще один декомпилер — DJ Java Decompiler, у него туго с графикой, поэтому я его использую только для просмотра отдельных классов, а не всего проекта. Он, как бы, смог декомпильнуть, но, к сожалению, я не смог понять, как именно идет расшифровка.

Класс который отвечает за расшифровку (буду рад если взгляните на код, с первого взгляда AES, но не факт):

Нам уже из сетевой активности известно, что по сети передаются POST-запросы, так что этот код отправит POST-запрос:

Теперь у нас есть полная картина, этот зловред — банковский троян, который маскируется под андроид апдейт для Adobe Flash Player. После установки создает сервисы com.adobe.jaguar:jaguar_bf и com.adobe.jaguar:jaguar_obs. Сканируют файловую систему (в теле new.apk нашел код) на предмет установленных программ банк-клиентов, если находит их, то читает файлы из папки shared_prefs и отправляет злоумышленнику.

Мораль:

1. Не устанавливайте root и банк-клиент на одном устройстве

2. Не доверяйте приложениям, скачанными из сторонних магазинов

Погодные приложения, оптимизаторы, дефолтный браузер — от этого всего лучше избавиться.

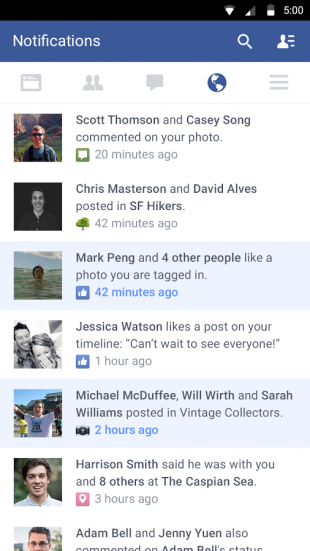

Facebook и другие социальные сети

Социальная сеть Facebook является сегодня самой популярной в мире, поэтому неудивительно, что соответствующее мобильное приложение установлено у огромного количества пользователей. Мобильный клиент позволяет вам получать уведомления о новых лайках, постить фотки своей еды и всегда оставаться на связи с друзьями. Однако взамен это приложение потребляет огромное количество системных ресурсов и значительно уменьшает срок работы мобильного гаджета от батареи. Согласно ежегодному отчёту App Report 2015 AVG Android App Report, именно мобильный клиент Facebook занимает верхние строчки в хит-параде самых прожорливых программ на платформе Android.

Альтернатива. Используйте мобильную версию Facebook в любом современном браузере. Функциональность отличается ненамного, зато отсутствуют раздражающие уведомления и стремительно тающая батарея.

The Weather Channel и другие погодные приложения

The Weather Channel — отличный пример того, как на самой простой функции — отображении прогноза погоды — разработчики умудряются выстроить целый мегакомбайн. Здесь вы увидите и анимированные обои, и метеорологические карты, и букет интерактивных виджетов, и бог знает что ещё. Всё это хозяйство сидит в оперативной памяти устройства, каждые пять минут стучится в интернет и, разумеется, самым бессовестным образом съедает заряд вашей батареи.

Альтернатива. Выгляните в окошко — вы получите гораздо более надёжную информацию, чем то, что показывает виджет рабочего стола. Если необходим прогноз, то Google предоставит вам самое надёжное предсказание на неделю вперёд.

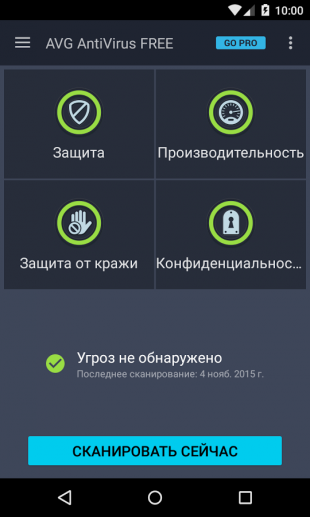

AntiVirus FREE и другие антивирусные программы

Дискуссия о том, нужны ли антивирусные программы на устройствах под управлением Android, иногда бывает довольно горячей. Я придерживаюсь мнения, что если вы не получаете root-права на устройстве и не устанавливаете взломанные программы из сторонних сомнительных источников, то антивирус вам не нужен. Компания Google бдительно следит за содержимым своего магазина и моментально удаляет из него все потенциально опасные элементы, поэтому всегда активный мониторинг антивируса будет только зря тормозить ваш смартфон или планшет.

Альтернатива. Если возникли всё-таки сомнения в здоровье гаджета, то установите антивирус, просканируйте, а затем удалите его.

Clean Master и другие оптимизаторы системы

Альтернатива. Используйте имеющиеся в Android инструменты для очистки кэша приложений. Забудьте об оптимизации памяти.

Дефолтный браузер

Некоторые производители и разработчики сторонних прошивок снабжают свои творения специальными версиями браузера. Как правило, в них намертво вшиты ссылки на сайты рекламодателей и другой ненужный вам контент. Кроме этого, никто не может поручиться, что такой браузер не сливает вашу информацию налево. Лучше никогда не использовать подобную программу и вообще, если это возможно, удалить её из системы.

Альтернатива. Для Android существуют десятки хороших браузеров, но самым надёжным и быстрым является, несомненно, Google Chrome. Он функционален, обладает поддержкой самых современных веб-технологий, умеет экономить мобильный трафик и обладает простым и понятным интерфейсом.

А какие приложения вы считаете самыми вредными на платформе Android?

Простой компьютерный блог для души)

Приветствую друзья! В Windows могут появиться программы, которые вы не устанавливали. Многих пользователей этим не удивишь, привыкли уже к такому беспределу)) Но откуда они берутся? Некоторые появились при установке других прог, некоторые установила сама Windows при обновлении, а третьи могут вообще быть вирусами или потенциально опасными, шпионскими там.. Но сегодня у нас пойдет речь про нормальную прогу для программистов))

Разбираемся

Windows SDK — пакет для создания приложений. В него входят новейшие заголовки, библиотеки, метаданные, и другие компоненты. Слово AddOn означает как дополнение, то есть дополнительный компонент.

Версия для Windows 10 позволяет создавать как классические, так и универсальные приложения.

Как я понимаю, классические приложения — это обычные привычные нам проги, которые можно скачать из интернета и установить. А вот универсальные — это уже метро-приложения, те самые модные плиточные проги, которые есть в меню пуск Windows 10, да и в Windows 8 они вроде тоже есть. Их еще можно скачать с магазина приложений (Microsoft Store).

Как пакет мог попасть на ПК:

- Был скачан с офф сайта Майкрософт и установлен.

- Был автоматически установлен как компонент Visual Studio (среда разработки для разработчиков).

- Третий вариант — мое мнение. Если он вдруг появился сам по себе, то мог установиться как обновление. Второй вариант — появился после установки некоторой крупной программы.

Что интересно — разработка приложений UWP для десятки версии LTSB не поддерживается:

Инфа с офф сайта)

Версия для десятки, а точнее для билда 1809, содержит новые API-интерфейсы и обновленные средства для разработки приложений.

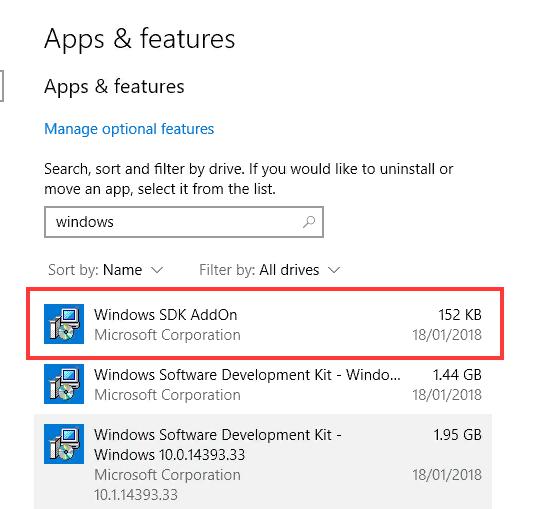

Вот картинка, видим что прога установлена среди остальных, но что главное — размер ее небольшой, всего 152 КБ:

Размер просто крохотный — поэтому можно оставить ее и не думать об удалении))

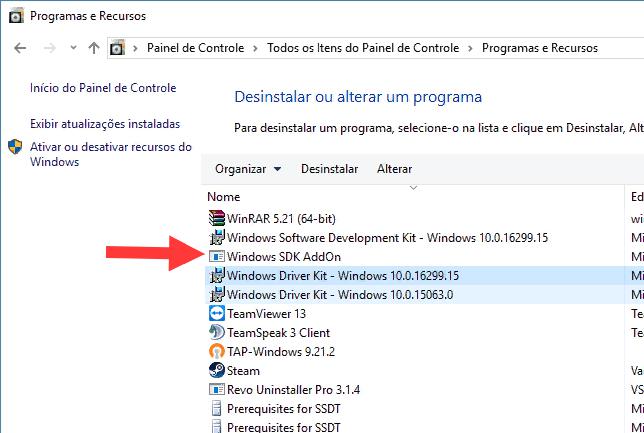

Тоже самое, но здесь прогу видим в списке окна Программы и компоненты:

Для вызова такого окна есть трюк — зажимаете Win + R, пишите команду appwiz.cpl, нажимаете ОК. В итоге откроется окно со списком установленного софта.

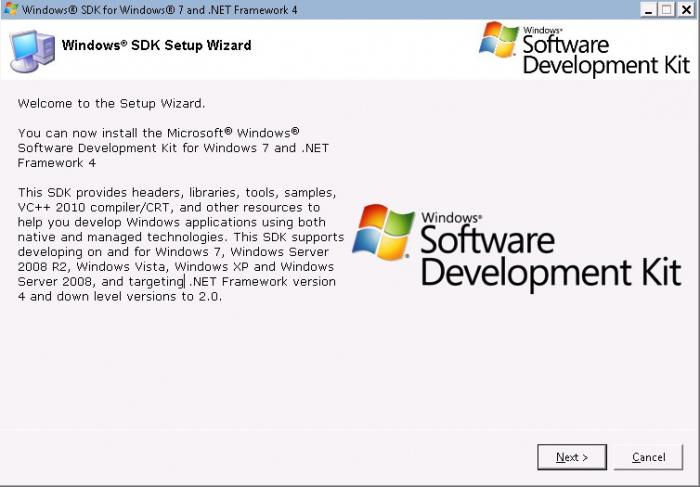

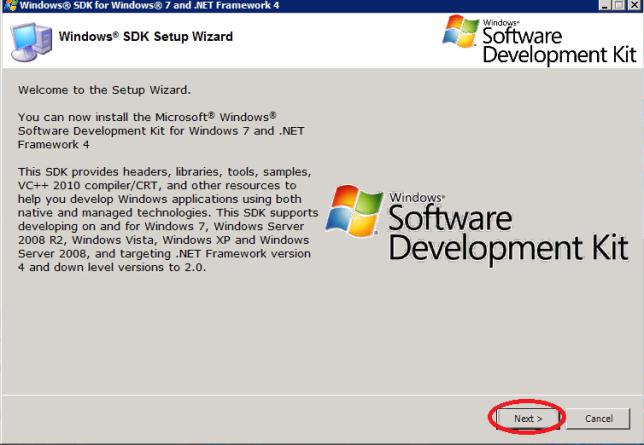

Установочное окно, где видим, то данная прога существовала еще во времена Windows XP:

Software Development Kit — набор средств разработки для программистов.

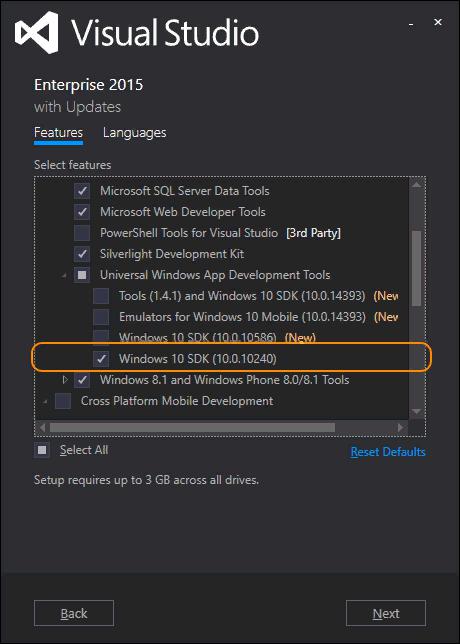

А вот и студия Visual Studio, где видим, что она при установке также может поставить Windows SDK:

Вывод — если вы программист — данный компонент у вас спокойно может быть.

Можно ли удалить данную программу?

Места на диске она занимает оч мало, но при этом является прогой от Майкрософт (значит точно безопасна). В процессах не висит, в автозагрузке ее тоже не должно быть.

Тем не менее, если вы хотите удалить прогу — лучше сначала сделать точку восстановления:

-

Зажимаете Win + R, пишите команду:

Команда откроет окошко Свойства системы.

Нажимаете ОК.

У вас откроется окно Свойства системы, здесь активируете вкладку Защита системы, где выбираете Системный диск и нажимаете Создать:

У меня кнопка неактивна, просто восстановление отключено. Но у вас — должна быть активна, в противном случае нажмите Настроить и включите восстановление.

Точку советую называть на понятном языке, например до удаления Windows SDK AddOn.

Лично я советую удалять только при наличии точки восстановления! Это важно!

Вывод

- Windows SDK AddOn — компонент для программистов.

- Для обычных юзеров не представляет никакой ценности.

- Теоритически можно удалить. Но возможно он нужен для работы каких-то программ, учитывая небольшой размер — советую оставить его.

Трешбокс — единственный сайт мобильной тематики, который беспокоится о безопасности пользователей и проверяет все выложенные файлы с помощью достаточно широкого набора антивирусов.

Если мы проверили файл на вирусы, под ним отображается плашка с информацией об этом.

Стоит сказать, что не все файлы, на которые реагируют антивирусы, являются на самом деле вирусами. И вот почему бывают ложные срабатывания антивирусов:

- Приложения для поиска уязвимостей на устройстве: антивирусы, антитрояны, сканеры беспроводных сетей. Они могут содержать образцы вредоносного кода, которые сам ищет на телефоне. Разумеется, другие антивирусы могут срабатывать, принимая эти куски за реальные вирусы.

- Блоки встроенной рекламы AirPush. Модифицированная версия рекламной сети ChoopCheec (Plankton SDK), которая ещё в июне 2011 вызвала широкие дискуссии по поводу того, считать её трояном или нет, учитывая крайне скрытное и агрессивное поведение.

В отличие от настоящих вредоносов, этот SDK хэширует IMEI-номер устройства при отправке на сервер, то есть пытается хоть как-то защитить приватность пользователя. Кроме того, рекламу через пуш-уведомления нельзя считать по-настоящему вредоносным поведением. Самое неприятное его действие — замена стартовой страницы браузера и добавление своих закладок, но это тоже с трудом тянет на действительно вредительскую деятельность.

Приложения для получения ROOT используют уязвимости системы для получения полного доступа к системе и обнаруживаются антивирусами. Грубо говоря, никто точно не может сказать, вирус это, или нет, потому как приложение все же использует уязвимости в системе, и не известно, что оно делает помимо предоставления рут-доступа.

Если же в списке срабатываний на файле вы увидите что-то наподобие Trojan, Backdoor или или тому подобные вещи, качать его, наверное, не стоит.

Список агрессивных, но легальных рекламных платформ:

AdMob + AdWhirl + AdWo

AdMob - американская компания, специализирующаяся на мобильной рекламе, расположенная в калифорнийском городе Сан-Матео. Фирма была основана в 2006 году Омаром Хамоуи (Omar Hamoui) с целью создания платформы для распространения рекламы, отображаемой на мобильных телефонах, имеющих доступ в интернет.

9 ноября 2009 года стало известно о том, что компания Google купила AdMob за 750 миллионов долларов, заплатив 530 миллионов собственными акциями и 220 миллионов наличными. Компания Google прокомментировала покупку в своём пресс-релизе тем, что AdMob имеет большой опыт работы в области рекламы на веб-сайтах и в приложениях для мобильных телефонов.

Airpush

Airpush — мобильная рекламная сеть основанная 2010 году, компания имеет около 200 сотрудников и офисы в Лос-Анджелесе и Бангалоре, наряду с регионами продаж на всех основных рынках.

Более 120 000 приложений и ведущих рекламодателей в мире полагаются на Airpush поставить высокую производительность в отрасли, что обусловлено исключительным форматы объявлений и технологии таргетинга.

InMobi

InMobi - рекламная сеть, в основном использующая мобильный траффик созданная при поддержке Soft Bank и Kleiner Perkins Caufield & Byers. Компания была основана в 2007 году в Индии с офисами в нескольких странах.

LeadBolt

LeadBolt - сеть мобильной рекламы. Компания была основана в 2010 году в Сиднее, Дейлом Карром. Изначально представляла из себя CPA-сеть таргетированной рекламы и в 2011 году запустила свою мобильную платформу рекламы. Leadbolt позиционируется как провайдер премиальных форматов рекламных объявления с высокой рекламой, противопоставляя себя традиционным баннернным сетям, таким как AdMob.

Millennial Media

Millennial Media - является независимой мобильной рекламной платформмой.

Технологии и инструменты компании помогают разработчикам приложений и владельцам мобильных сайтов максимизировать свои доходы от рекламы.

Компания основана в Балтиморе, штат Мэриленд, с офисами в Лондоне, Сингапуре, Нью-Йорке и Сан-Франциско.

Mobclix

Mobclix — мобильная рекламная сеть, работающая по принципу риал-тайм биддинга. Интегрирована с большинством рекламных компаний озвученными выше.

CharBoost

CharBoost — мобильная рекламная сеть с центральным офисом в Сан-Франциско. Основное направление — мобильные игры.

Burstly

Burstly — мобильный рекламный движок приложений и игр, использующийся такими проектами как: TestFlight, FlightPath, SkyRocket.

Amobee

Amobee - технология мобильной рекламы используемая крупными рекламодателями, издателями и операторами. Amobee имеет собственную рекламную платформу, которая поддерживает существующие и новые мобильные форматы обьявлений на любых мобильных устройствах, включая игровые платформы.

Головной офис компании находится в Редвуд-Сити, Калифорния.Amobee сотрудничает с eBay, Nokia, Skype, и Telefónica.

Trademob

Trademob - была основана в августе 2010 года Рави Камраном. Александр Франке и Флориан Lutz позже присоединились как соучредители. Компания специализируется на оптимизации мобильной рекламы и предоставляет мобильную рекламную платформу. Trademob имеет партнерские отношения с более чем 200 рекламных сетей, в том числе Admob (теперь Google Adwords), DoubleClick, Admeld,, Adfonic и InMobi).

RevMob

RevMob является ведущей международной рекламной сетью по монетизации мобильного трафика. Компания поставляет простое и удобное SDK для разработчиков.

Jumptap

Jumptap - 13 августа 2013 года, Jumptap полностью слилась с Millennial Media.

Greystripe

Greystripe — мобильная рекламная сеть основанная в 2007 году. Компания начала с показа рекламных объявлений в Java играх и была одной из первых рекламных мобильных платформ для iPhone.

Umeng + Wooboo + MadHouse Ads + Cauly

Umeng + Wooboo + MadHouse Ads + Cauly — китайские мобильные рекламные сети.

Читайте также: