Коды безопасности от вирусов

На сегодняшний день компьютерные вирусы остаются одним из наиболее обсуждаемых видов угроз. Более того именно с защиты от компьютерных вирусов обычно начинают создавать систему информационной безопасности компании. Однако, не смотря на то, что отрасль антивирусной безопасности существует уже более десяти лет, данный вид угроз остаётся одним из наиболее актуальных и опасных. Так, например, по данным многих научно-исследовательских центров в Европе и США, ежегодно увеличивается не только количество успешных вирусных атак, но и уровень ущерба, который наносится компаниям в результате использования злоумышленниками вредоносного кода.

Во многом данная ситуация объясняется тем, что многие считают необходимым и достаточным условием защиты от вредоносного кода использование одного лишь антивирусного программного обеспечения. Однако, к сожалению, такой подход уже давно устарел и не позволяет обеспечить необходимый уровень информационной безопасности для большинства компаний. Практика показывает, что стратегия антивирусной безопасности предприятия должна определяться моделью нарушителя, от которого должна быть защищена компания.

В статье рассматриваются существующие виды угроз безопасности, описывается один из подходов к созданию модели нарушителя, а также возможные сценарии построения комплексной системы защиты от вирусных угроз.

Типы вирусных угроз безопасности

Необходимо отметить, что вместе с развитием информационных технологий появляются новые виды вредоносного кода.

Модель нарушителя антивирусной безопасности

В модель нарушителя, которая описана в данной статье, определены четыре класса потенциальных нарушителей, каждый из которых характеризуется определённым уровнем квалификации и степенью преднамеренности выполняемых действий.

Общая характеристика описанной модели нарушителя приведена в таблице ниже.

Таблица 1: Модель потенциального нарушителя антивирусной безопасности

Класс нарушителя

Степень преднамеренности действий нарушителя

Уровень квалификации нарушителя

Представленная модель является лишь одним из возможных примеров классификации нарушителя. Данная модель может быть значительно расширена за счет добавления в неё следующих параметров:

- вид нарушителя: внешний или внутренний;

- уровень знаний об автоматизированной системе компании и применяемых средствах защиты информации;

- возможность использования потенциальным нарушителем специализированных программных средств в автоматизированной системе компании;

- и др.

Модель защиты компаний от вредоносного кода

- уровень шлюза, на котором средства антивирусной защиты устанавливаются на межсетевом экране или прокси-сервере. Еще одним вариантом защиты АС на уровне шлюза может являться установка специализированных программно-аппаратных комплексов (appliance’ов) в точке подключения АС к сети Интернет;

- уровень серверов, в рамках которого антивирусные агенты устанавливаются на файловые, почтовые и другие серверы АС;

- уровень рабочих станций пользователей, на котором антивирусы устанавливаются на все рабочие места пользователей с возможностью централизованного управления с единой консоли.

В качестве альтернативы использования нескольких продуктов различных производителей возможно применение программных комплексов, которые включают в себя несколько ядер с единой консолью управления. Примером продуктов такого класса является система ForeFront компании Microsoft (www.forefront.ru) и GFI Mail Security компании GFI (www.gfi.com). В этой связи необходимо отметить, что антивирусный продукт ForeFront может включать в себя одновременно от пяти до девяти антивирусных ядер различных производителей.

Рис. 1. Схема размещения элементов многовендорной антивирусной защиты

Подсистема сетевого экранированияпредназначена для защиты рабочих станций пользователей от возможных сетевых вирусных атак посредством фильтрации потенциально опасных пакетов данных. Подсистема должна обеспечивать возможность фильтрации на канальном, сетевом, транспортном и прикладном уровнях стека TCP/IP. Как правило, данная подсистема реализуется на основе межсетевых и персональных сетевых экранов. При этом межсетевой экран устанавливается в точке подключения АС к сети Интернет, а персональные экраны размещаются на рабочих станциях пользователей.

Подсистема выявления и предотвращения атак предназначена для обнаружения несанкционированной вирусной активности посредством анализа пакетов данных, циркулирующих в АС, а также событий, регистрируемых на серверах и рабочих станциях пользователей. Подсистема дополняет функции межсетевых и персональных экранов за счёт возможности более детального контекстного анализа содержимого передаваемых пакетов данных. Данная подсистема включает в себя следующие компоненты:

сетевые и хостовые сенсоры, предназначенные для сбора необходимой информации о функционировании АС. Сетевые сенсоры реализуются в виде отдельных программно-аппаратных блоков и предназначены для сбора информации обо всех пакетах данных, передаваемых в рамках того сетевого сегмента, где установлен сенсор. Данный тип сенсоров устанавливается во всех ключевых сегментах АС, где расположены защищаемые узлы системы. Хостовые сенсоры устанавливаются на рабочие станции и серверы АС и собирают информацию обо всех событиях, происходящих на этих узлах системы. Хостовые сенсоры могут собирать информацию не только о пакетах данных, но и других операциях, которые выполняются приложениями, запущенными на узле АС;

Подсистема выявления уязвимостей должна обеспечивать возможность обнаружения технологических и эксплуатационных уязвимостей АС посредством проведения сетевого сканирования. В качестве объектов сканирования могут выступать рабочие станции пользователей, серверы, а также коммуникационное оборудование. Для проведения сканирования могут использоваться как пассивные, так и активные методы сбора информации. По результатам работы подсистема должна генерировать детальный отчёт, включающий в себя информацию об обнаруженных уязвимостях, а также рекомендации по их устранению. Совместно с подсистемой выявления уязвимостей в АС может использоваться система управления модулями обновлений общесистемного и прикладного ПО, установленного в АС. Совместное использование этих систем позволит автоматизировать процесс устранения выявленных уязвимостей путём установки необходимых обновлений на узлы АС (service pack, hotfix, patch и др.).

Подсистема управления антивирусной безопасностью, предназначенная для выполнения следующих функций:

- удалённой установки и деинсталляции антивирусных средств на серверах и рабочих станциях пользователей;

- удалённого управления параметрами работы подсистем защиты, входящих в состав комплексной системы антивирусной защиты;

- централизованного сбора и анализа информации, поступающей от других подсистем. Данная функция позволяет автоматизировать процесс обработки поступающих данных, а также повысить оперативность принятия решений по реагированию на выявленные инциденты, связанные с нарушением антивирусной безопасности.

Ниже в таблице показаны основные механизмы защиты, которые должны применяться в зависимости от выбранного класса нарушителя.

Таблица 2: Модель защиты от потенциального нарушителя антивирусной безопасности

Сайт – как сад: чем больше в него вложено труда, тем щедрее плоды. Но бывает и такое, когда политый, удобренный и заботливо обихоженный сайт вдруг с треском вылетает из поисковой выдачи. Что это? Происки конкурентов? Обычно причина гораздо банальнее — на вашем веб-ресурсе завелись вирусы.

Итак, откуда берутся вирусы на сайтах, по каким симптомам их определить, как проверить любимое детище на присутствие вредоносного ПО и как защитить его от всей этой нечисти.

Источники, признаки и цели вирусного заражения интернет-ресурсов

Путей проникновения вирусов на веб-сайты намного меньше, чем, например, на устройства. Точнее, их всего 3:

Как вирусы проявляют свое присутствие:

- Резко и необоснованно уменьшается количество посетителей. Веб-ресурс сильно теряет позиции или выпадает из выдачи поисковых систем. При попытке открыть его в браузере вместо страниц появляются грозные предупреждения, вроде такого:

В чем заключается вредоносная деятельность вирусов на интернет-ресурсах:

- В воровстве контента, баз данных, трафика, денег.

- В заражении устройств посетителей и других уязвимых сайтов на том же сервере.

- В перенаправлении ваших посетителей на нужные злоумышленникам ресурсы, например, путем установки дорвеев со спам-ссылками или добавления вредоносного кода мобильного редиректа в .htaccess. Этот код перенаправляет на другие сайты только тех, кто зашел с мобильных устройств.

- В повышении чьих-то поисковых позиций за ваш счет.

- В рассылке с вашей почты спама и вредоносных сообщений. Часто с целью внесения вашего email в почтовые базы злостных спамеров, чтобы ваши подписчики и пользователи не получали от вас писем.

- В полном или частичном выводе веб-ресурса из строя, а также в намеренном удалении его из поисковой индексации (клоакинг).

- В установке на сервер web-shell’ов и бэкдоров, с помощью которых злоумышленник получает удаленный доступ к файловой системе сервера.

Способы диагностики безопасности сайта

Проверить сайт на вирусы можно несколькими способами. Самый быстрый и простой, но довольно поверхностный вариант — проверка при помощи антивирусных онлайн-сканеров. С нее стоит начинать всегда, когда есть хоть малейшее подозрение на присутствие зловреда.

Если проверка сайта онлайн выявила угрозу, следом желательно провести полное пофайловое сканирование при помощи антивирусных программ.

Кроме того, некоторые веб-мастера практикуют ручной метод поиска вирусов — открытие и просмотр каждого подозрительного файла на наличие закладок. Поиск проводится по сигнатурам (фрагментам кода, который часто встречается во вредоносных объектах) и путем сравнения потенциально зараженных файлов с чистыми. Если есть знания и опыт, этот метод может быть наиболее надежным, ведь угрозы пропускают даже самые мощные и рейтинговые антивирусы.

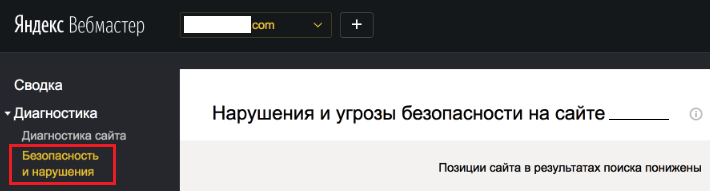

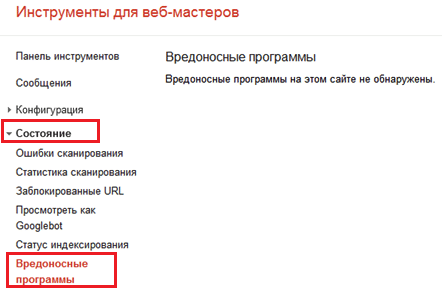

Проблемы с безопасностью на сайтах часто первыми замечают поисковые системы:

В случае обнаружения зловредного ПО выполните рекомендации Яндекс и Google по его поиску и устранению. А следом проверьте сайт при помощи онлайн-сканеров.

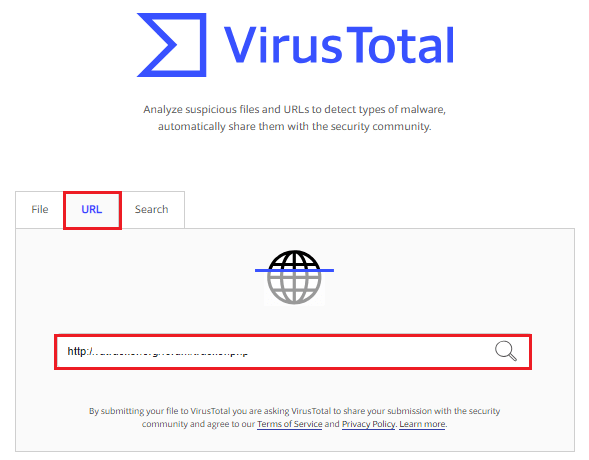

Онлайн-сканеры для проверки сайтов на вирусы и взлом

Virustotal — один из самых известных и популярных антивирусных сканеров онлайн. Проверяет интернет-ресурсы (а также любые файлы) движками 65 антивирусов, включая Касперского, Dr.Web, ESET, Avast, BitDefender, Avira и т. д. Отображает репутацию проверенного сайта по данным голосования сообщества Virustotal. Интерфейс сервиса только на английском языке.

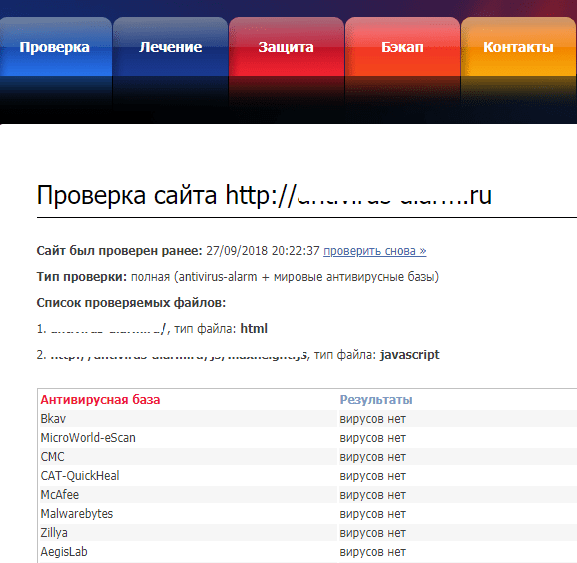

Сервис Antivirus-alarm не просто сообщает о чистоте или заражении веб-сайта, а выводит список проверенных файлов с пометками о том, что вызвало подозрение. Анализ основывается на собственных и мировых антивирусных базах.

Другие разделы сервиса наполнены статьями о диагностике, самостоятельном ручном удалении вирусов, защите от заражения, резервном копировании и прочими материалами о безопасности Интернет-ресуров.

Лаборатория Dr Web анализирует состояние веб-сайтов, используя только собственные базы и алгоритмы.

По результатам сканирования формируется отчет:

- Обнаружено ли на объекте зловредное ПО.

- Находится ли он в чьих-нибудь базах вредоносных объектов.

- Перенаправляет ли он посетителей на другие ресурсы.

Ниже отображаются результаты проверки файлов и дополнительные сведения о подозрительных фактах.

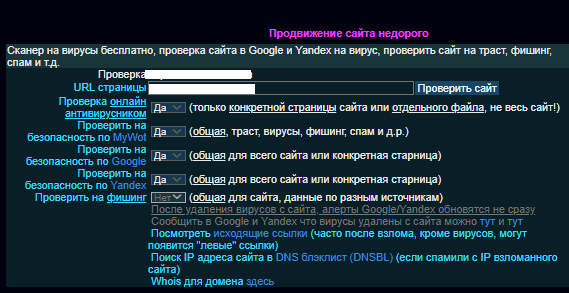

Неприглядный на вид веб-сервис Xseo на самом деле информативнее и функциональнее многих. Он проверяет сайты на наличие шести с лишним миллионов известных вирусов, на предмет фишинга, а также выводит оценку их безопасности по версиям MyWOT, Яндекс и Google. Кроме того, Xseo содержит массу других полезных и бесплатных SEO-инструментов. Доступ к некоторым из них требует регистрации.

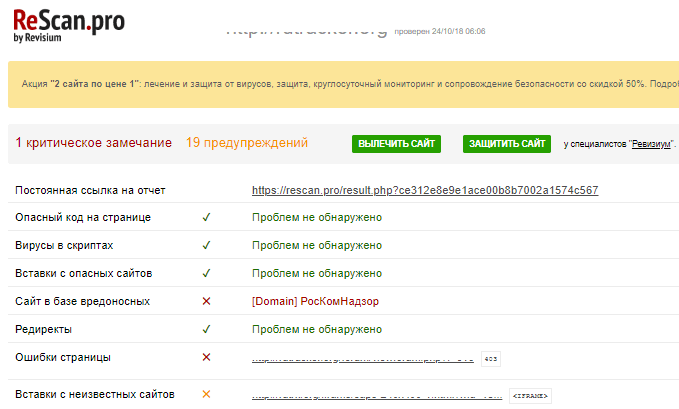

ReScan.pro — инструмент комплексной проверки интернет-ресурсов на заражение и взлом. Выявляет следующие виды угроз:

- Зашифрованные скрипты.

- Скрытые редиректы.

- Шпионские закладки, вставки и виджеты с подозрительных сайтов.

- Атаки Drive-by (загрузка вредоносной программы без ведома пользователя).

- Спамные ссылки и контент.

- Ошибки и признаки дефейса.

- Внесение в блэклисты поисковиков и антивирусов.

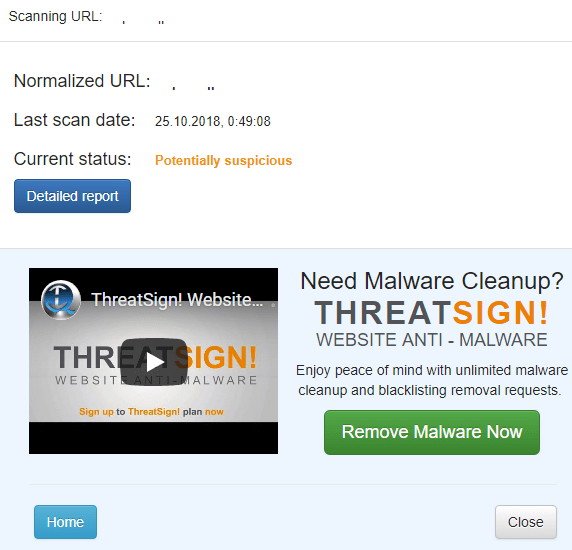

Kaspersky Virusdesk проверяет репутацию ссылок — значится ли ресурс в списке зараженных или фишинговых по базам Kaspersky Security Network.

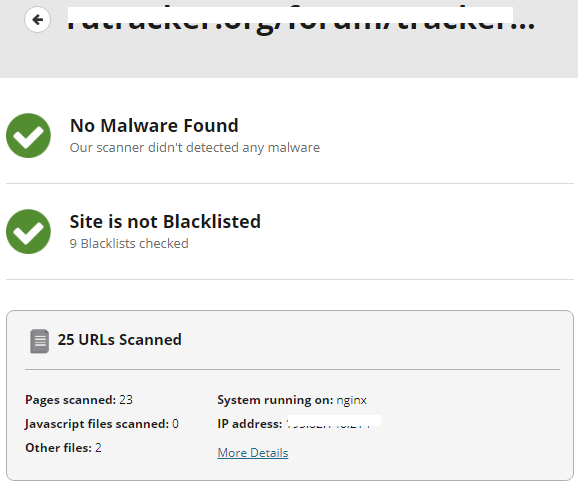

Сканер Quttera ищет вредоносное ПО как по базам, так и на основе эвристического анализа, благодаря чему иногда обнаруживает угрозы, о которых еще не знают антивирусы. Помимо сканирования, сервис предлагает платные услуги очистки сайтов от вирусов и последующую профилактику заражения.

Интерфейс Quttera на английском языке.

Русскоязычный сервис Secbot проверяет сайты при помощи 20 различных антивирусов. В дополнение к этому предлагает платные услуги очистки от найденных зловредов и установки постоянных средств защиты.

Проверка сайта при помощи антивируса на компьютере

Следующий этап проверки веб-ресурса на безопасность — сканирование всех его файлов антивирусной программой, установленной на ПК. Для этой задачи подойдет любой комплексный a\v продукт со свежими базами. Можете использовать тот, которому больше доверяете.

Перед сканированием вам предстоит скачать содержимое сайта в отдельную папку на ПК либо на съемный носитель, а далее, не трогая содержимое папки, запустить проверку. Не стоит кликать по файлам, иначе вредоносное ПО может заразить ваш компьютер.

В случае обнаружения угроз лучше и быстрее всего заменить зараженные файлы чистыми, взяв последние из резервных копий. Если копий нет, удалить опасные объекты можно и вручную, но перед этим обязательно сделайте бэкап.

Что может быть потенциально опасным:

- Встроенные фреймы и скрипты (можно найти по словам iframe и javascript).

- Подгружаемые скрипты.

- Редиректы на сторонние ресурсы (даже нормальные и незараженные).

- Подгружаемые картинки и другие мультимедийные объекты.

- Прочие внешние дополнения.

- Файлы с датой изменения, которая близка к предполагаемой дате заражения.

Удалять всё подряд, конечно, не следует, сначала эти объекты необходимо изучить. Если самостоятельный анализ вызывает затруднения, лучше доверить его специалистам.

После очистки обязательно смените пароли, которые использовались для доступа к сайту и аккаунту на хостинге.

Как защитить сайт от вирусов

Как уже сказано, основная масса случаев попадания на веб-ресурсы вредоносного ПО — следствие заражения компьютера, через который администратор управляет сайтом. Поэтому:

AI-Bolit (Айболит) — легкий, нетребовательный к ресурсам антивирусный скрипт, предназначенный для поиска всех видов вредоносного ПО и уязвимостей на хостинге и сайтах. Поддерживает любые операционные системы, скрипты и СМS. Для личного некоммерческого использования базовые функции сервиса доступны бесплатно. В случае заражения специалисты помогают с анализом отчетов, лечением и установкой превентивной защиты.

Virusdie — сервис комплексной антивирусной поддержки (антивирус, файервол, проводник и редактор файлов). Помимо автоматического поиска и удаления вирусов, помогает снять с сайта блокировки и прочие санкции хостинг-провайдеров, антивирусного ПО и поисковых систем. Поддерживает большинство популярных СМS. Услуги сервиса платные, защита одного сайта стоит 249-1499 рублей в год.

В коллекции вредоносных Android-приложений некоторых антивирусных лабораторий содержится уже более 10 миллионов образцов. Эта цифра будоражит воображение, но примерно 9 миллионов 995 тысяч из них — переименованные копии оригинальных вирусов. Но если проанализировать исходный код оставшихся нескольких тысяч образцов малвари, то можно заметить, что все они комбинируются из небольшого количества уникальных функциональных блоков (несколько видоизмененных и по-разному скомбинированных).

Все дело в том, что вирмэйкеры чаще всего преследуют весьма тривиальные задачи:

- отправить эсэмэску на платный номер;

- завладеть конфиденциальной информацией пользователя (телефонными номерами, текстами сообщений, данными с SD-карты и так далее);

- собрать данные о зараженном устройстве;

- завладеть администраторскими правами на устройстве (для установки приложений без разрешения владельца или для злонамеренного выведения аппарата из строя);

- отследить логины, пароли и данные платежных карт, которые пользователь вводит на сайтах систем интернет-банкинга. Как они это делают? Попробуем проникнуть в мрачный мир мобильного вирмэйкинга и посмотреть, что там происходит.

Отправка эсэмэски

Самым распространенным типом вирусов являются SMS-трояны. Эти вирусы просто отправляют сообщения на платные номера без согласия пользователя. Создать такую программу или переписать готовую под нужный номер совсем легко. Да и процесс получения выгоды предельно упрощен — в отличие, например, от отслеживания банковских данных.

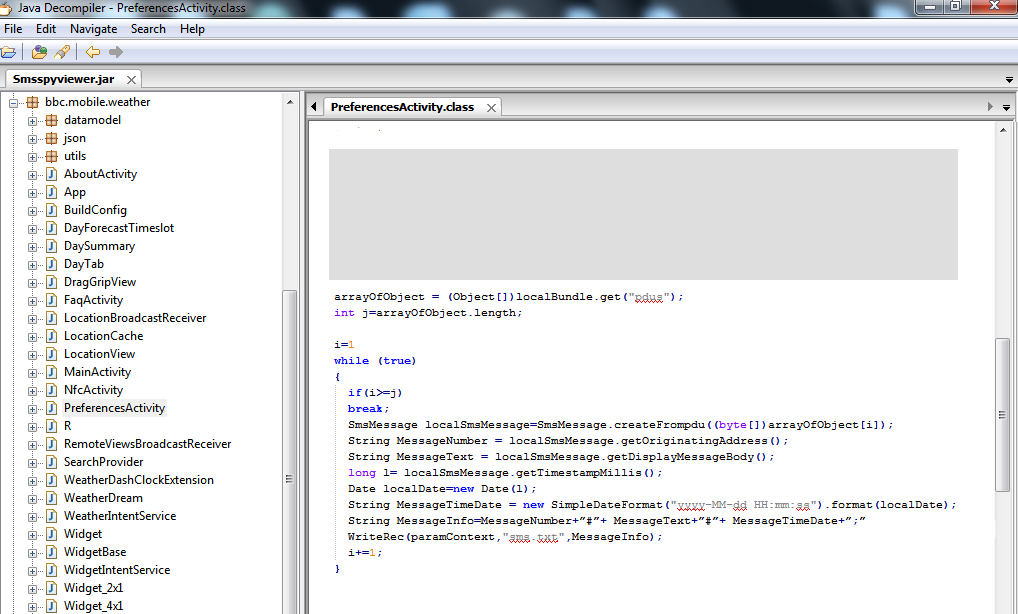

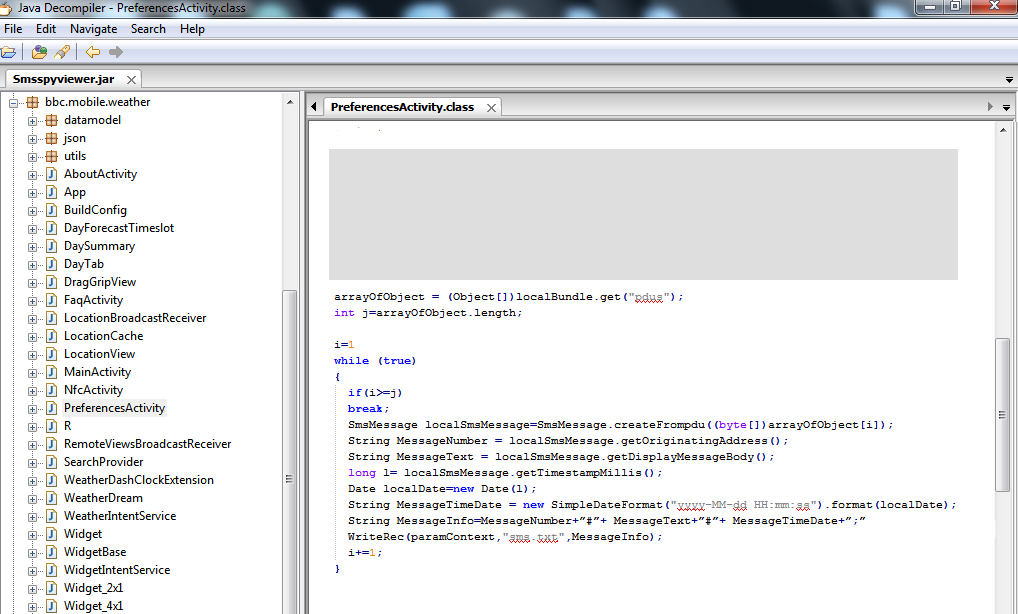

Далее приведен простейший пример кода. Это элементарная функция отправки SMS. Ее можно усложнить проверкой статуса отправки, выбором номеров в зависимости от места положения абонента и последующим удалением SMS.

Где искать код вируса

В абсолютном большинстве случаев заражение телефона происходит через установку приложений. Любое приложение для Android существует в виде файла с расширением apk, который, по сути, является архивом. Просмотреть его содержимое можно с помощью Android SDK, конвертера файлов APK в JAR и декомпилятора Java-байт-кода. Сборка приложения (APK) состоит из следующих частей:

- resources.arsc — таблица ресурсов;

- res (папка) — собственно ресурсы (иконки и прочее);

- META-INF (папка) — содержит файлы со следующим содержимым: контрольные суммы ресурсов, сертификат приложения и описание сборки APK;

- AndroidManifest.xml — всякого рода служебная информация. В том числе разрешения (permission), которые приложение запрашивает перед установкой для своей корректной работы;

- classes.dex — ты наверняка слышал, что в Android операционных системах весь код выполняется с помощью Dalvik virtual machine (начиная с версии 4.4 появляется поддержка ART), которая не понимает обычный Java-байт-код. Поэтому и существуют файлы с расширением dex. В нем, наряду с нужными и полезными классами (которые отвечают за функционал приложения), содержатся также и вредоносные (вирусный код, который мы разбираем в этой статье).

Существует категория вирусов, которая охотится за персональными данными пользователей. Механизм их действия также несложен. Они либо загружают на сервер своего создателя файлы юзера, либо предварительно собирают какие-либо данные в txt (CSV, XML — не принципиально). Интерес для злоумышленников могут представлять контакты любого типа, сообщения из разных мессенджеров, медиафайлы и прочее.

SMS зараженных юзеров особенно ценны номерами телефонов отправителей и получателей — ими можно пополнить базу для спам-рассылок. Реже вирусы такого рода используются для заражения устройств конкретных личностей — в следующий раз, когда твоя девушка предложит тебе протестировать написанное ей (ай, карамба! — Прим. ред.) приложение на Android, не теряй бдительности :).

- DroidKungFu;

- DroidDream;

- подавляющее большинство малвари всех аналогичных.

В принципе, любому вирусмейкеру полезна информация о зараженных его программами устройствах. Получить ее очень просто. Создается массив с данными о свойствах телефона (их полный список можно посмотреть в руководстве Android-разработчика) и отправляется POST-запросом к PHP-скрипту (язык непринципиален) на сервере злоумышленника, тот обрабатывает данные и помещает их в базу данных для последующего использования.

Одна из самых неприятных вещей, которая может произойти с Android-устройством, — это его рутинг вирусом. Ведь после этого зловредная программа может делать с ним что угодно: устанавливать другие вирусы, менять настройки аппаратного обеспечения. Совершается это действо путем последовательного запуска эксплойтов:

Сайты о мобильной малвари

Блог экспертов компании Kasperskiy Lab Этот ресурс содержит качественные и подробные статьи о многих аспектах компьютерной безопасности, в том числе и об Android-вирусах. Стоит регулярно посещать этот сайт, чтобы быть в курсе последних событий.

Androguard Google Group Группа посвящена open source инструменту для всевозможных манипуляций с кодом Android-приложений (декомпиляция и модификация DEX/ODEX/APK файлов и так далее). Androguard также содержит обширную базу статей про вирусы. Помимо кратких обзоров функционала и методов защиты, встречаются подробные анализы кода малвари.

Защита от вирусов

Некоторые пользователи считают, что если скачивать приложения исключительно из Google Play и установить на смартфон антивирус, то это стопроцентно гарантирует безопасность. Не стоит обольщаться: в Сети регулярно появляются сообщения о нахождении малвари в официальном маркете. А количество вновь появившихся зловредных программ измеряется сотнями тысяч в месяц, что затрудняет их своевременное попадание в базы антивирусных программ. Реальную гарантию безопасности может дать ручной просмотр кода APK-файла перед установкой его на телефон. Не нужно быть гуру кодинга, чтобы заметить вредоносные фрагменты. А наша статья поможет тебе в этом.

Как мы видим из примеров, мобильный вирмейкинг технологической сложностью не отличается. Конечно, данные примеры упрощены под формат журнала — прежде всего, упущены обработчики ошибок и исключений, а также отдельные технические мелочи, отсутствие которых не помешает тебе понять принципы работы Android-малвари, но оградит от ненужных экспериментов. Ведь мы не поддерживаем создание вирусов, не так ли? 🙂

В коллекции вредоносных Android-приложений некоторых антивирусных лабораторий содержится уже более 10 миллионов образцов. Эта цифра будоражит воображение, но примерно 9 миллионов 995 тысяч из них — переименованные копии оригинальных вирусов. Но если проанализировать исходный код оставшихся нескольких тысяч образцов малвари, то можно заметить, что все они комбинируются из небольшого количества уникальных функциональных блоков (несколько видоизмененных и по-разному скомбинированных).

Все дело в том, что вирмэйкеры чаще всего преследуют весьма тривиальные задачи:

- отправить эсэмэску на платный номер;

- завладеть конфиденциальной информацией пользователя (телефонными номерами, текстами сообщений, данными с SD-карты и так далее);

- собрать данные о зараженном устройстве;

- завладеть администраторскими правами на устройстве (для установки приложений без разрешения владельца или для злонамеренного выведения аппарата из строя);

- отследить логины, пароли и данные платежных карт, которые пользователь вводит на сайтах систем интернет-банкинга. Как они это делают? Попробуем проникнуть в мрачный мир мобильного вирмэйкинга и посмотреть, что там происходит.

Отправка эсэмэски

Самым распространенным типом вирусов являются SMS-трояны. Эти вирусы просто отправляют сообщения на платные номера без согласия пользователя. Создать такую программу или переписать готовую под нужный номер совсем легко. Да и процесс получения выгоды предельно упрощен — в отличие, например, от отслеживания банковских данных.

Далее приведен простейший пример кода. Это элементарная функция отправки SMS. Ее можно усложнить проверкой статуса отправки, выбором номеров в зависимости от места положения абонента и последующим удалением SMS.

Где искать код вируса

В абсолютном большинстве случаев заражение телефона происходит через установку приложений. Любое приложение для Android существует в виде файла с расширением apk, который, по сути, является архивом. Просмотреть его содержимое можно с помощью Android SDK, конвертера файлов APK в JAR и декомпилятора Java-байт-кода. Сборка приложения (APK) состоит из следующих частей:

- resources.arsc — таблица ресурсов;

- res (папка) — собственно ресурсы (иконки и прочее);

- META-INF (папка) — содержит файлы со следующим содержимым: контрольные суммы ресурсов, сертификат приложения и описание сборки APK;

- AndroidManifest.xml — всякого рода служебная информация. В том числе разрешения (permission), которые приложение запрашивает перед установкой для своей корректной работы;

- classes.dex — ты наверняка слышал, что в Android операционных системах весь код выполняется с помощью Dalvik virtual machine (начиная с версии 4.4 появляется поддержка ART), которая не понимает обычный Java-байт-код. Поэтому и существуют файлы с расширением dex. В нем, наряду с нужными и полезными классами (которые отвечают за функционал приложения), содержатся также и вредоносные (вирусный код, который мы разбираем в этой статье).

Существует категория вирусов, которая охотится за персональными данными пользователей. Механизм их действия также несложен. Они либо загружают на сервер своего создателя файлы юзера, либо предварительно собирают какие-либо данные в txt (CSV, XML — не принципиально). Интерес для злоумышленников могут представлять контакты любого типа, сообщения из разных мессенджеров, медиафайлы и прочее.

SMS зараженных юзеров особенно ценны номерами телефонов отправителей и получателей — ими можно пополнить базу для спам-рассылок. Реже вирусы такого рода используются для заражения устройств конкретных личностей — в следующий раз, когда твоя девушка предложит тебе протестировать написанное ей (ай, карамба! — Прим. ред.) приложение на Android, не теряй бдительности :).

- DroidKungFu;

- DroidDream;

- подавляющее большинство малвари всех аналогичных.

В принципе, любому вирусмейкеру полезна информация о зараженных его программами устройствах. Получить ее очень просто. Создается массив с данными о свойствах телефона (их полный список можно посмотреть в руководстве Android-разработчика) и отправляется POST-запросом к PHP-скрипту (язык непринципиален) на сервере злоумышленника, тот обрабатывает данные и помещает их в базу данных для последующего использования.

Одна из самых неприятных вещей, которая может произойти с Android-устройством, — это его рутинг вирусом. Ведь после этого зловредная программа может делать с ним что угодно: устанавливать другие вирусы, менять настройки аппаратного обеспечения. Совершается это действо путем последовательного запуска эксплойтов:

Сайты о мобильной малвари

Блог экспертов компании Kasperskiy Lab Этот ресурс содержит качественные и подробные статьи о многих аспектах компьютерной безопасности, в том числе и об Android-вирусах. Стоит регулярно посещать этот сайт, чтобы быть в курсе последних событий.

Androguard Google Group Группа посвящена open source инструменту для всевозможных манипуляций с кодом Android-приложений (декомпиляция и модификация DEX/ODEX/APK файлов и так далее). Androguard также содержит обширную базу статей про вирусы. Помимо кратких обзоров функционала и методов защиты, встречаются подробные анализы кода малвари.

Защита от вирусов

Некоторые пользователи считают, что если скачивать приложения исключительно из Google Play и установить на смартфон антивирус, то это стопроцентно гарантирует безопасность. Не стоит обольщаться: в Сети регулярно появляются сообщения о нахождении малвари в официальном маркете. А количество вновь появившихся зловредных программ измеряется сотнями тысяч в месяц, что затрудняет их своевременное попадание в базы антивирусных программ. Реальную гарантию безопасности может дать ручной просмотр кода APK-файла перед установкой его на телефон. Не нужно быть гуру кодинга, чтобы заметить вредоносные фрагменты. А наша статья поможет тебе в этом.

Как мы видим из примеров, мобильный вирмейкинг технологической сложностью не отличается. Конечно, данные примеры упрощены под формат журнала — прежде всего, упущены обработчики ошибок и исключений, а также отдельные технические мелочи, отсутствие которых не помешает тебе понять принципы работы Android-малвари, но оградит от ненужных экспериментов. Ведь мы не поддерживаем создание вирусов, не так ли? 🙂

Читайте также: