Касперский отчет вирусной активности

"Лаборатория Касперского": отчет о вирусной активности за май 2006 года

"Лаборатория Касперского" объявляет о публикации отчета о вирусной активности за май 2006 года. Вниманию читателей предлагается объединенный вирусный рейтинг, составленный на основе рейтинга почтовой активности, описывающего наиболее часто встречающиеся в почтовом трафике вредоносные программы, и рейтинга самых популярных вирусов по статистике онлайн-сканера "Лаборатории Касперского".

1 Net-Worm.Win32.Mytob.c 27,61%

2 +1 Email-Worm.Win32.LovGate.w 10,01%

3 +1 Email-Worm.Win32.NetSky.q 6,13%

4 +1 Email-Worm.Win32.LovGate.ad 5,83%

5 -3 Email-Worm.Win32.NetSky.t 4,77%

6 Email-Worm.Win32.NetSky.b 4,30%

7 +2 Net-Worm.Win32.Mytob.u 2,65%

8 Net-Worm.Win32.Mytob.t 2,52%

9 +3 Net-Worm.Win32.Mytob.a 2,45%

10 Net-Worm.Win32.Mytob.q 2,30%

11 Net-Worm.Win32.Mytob.w 1,72%

12 +5 Email-Worm.Win32.NetSky.y 1,68%

13 Return Email-Worm.Win32.LovGate.ah 1,51%

14 Return Email-Worm.Win32.NetSky.x 1,27%

15 New Email-Worm.Win32.Scano.ab 1,20%

16 -1 Email-Worm.Win32.NetSky.aa 1,18%

17 New Net-Worm.Win32.Mytob.eg 1,12%

18 Return Net-Worm.Win32.Mytob.x 1,04%

19 New Email-Worm.Win32.Scano.ag 0,96%

20 Return Net-Worm.Win32.Mytob.bx 0,96%

Прочие вредоносные программы 18,79%

Попробуем отвлечься от очевидного факта, что майская статистика немногим отличается от апрельской. Если честно, то она немногим отличается даже от мартовской или февральской.

Отсутствие глобальных эпидемий почтовых червей - это не временное явление, а вполне оформившаяся реальность вирусного мира.

Будем рассматривать только сухие статистические факты. Mytob.c, прочно закрепившийся в феврале на первом месте с показателем около 30%, продолжает удерживать пальму первенства, держа конкурентов на значительной дистанции. У подножия трона продолжается драка за вторую строчку. В последние месяцы и даже годы в пределах первой пятерки неизменно присутствовали разнообразные Mydoom-ы, NetSky, Bagle, Mytob-ы. К лету 2006 года выяснилось, что всех пересидели и тихой сапой добрались до подступов к вершине вовсе не они, а малоизвестные для европейцев и редко упоминавшиеся в средствах массовой информации представители из Южной Кореи. Очередной раз два варианта LovGate расположились на втором и четвертом месте рейтинга, оставив две других призовых строчки за NetSky. По всей видимости, такой результат был достигнут за счет того, что NetSky.t скатился со второго на пятое место, почти в два раза уменьшив свое присутствие в почтовом трафике. Именно этого мы и ожидали, говоря в апреле о том, что темпы роста NetSky.t исчерпаны и должно последовать снижение его показателей.

В апреле мы предсказывали увеличение присутствия новых вариантов червя Mytob или возвращения старых на верхние строчки рейтинга. Наш прогноз оправдался: два старых Mytob - .U и .A несколько улучшили свои показатели, и теперь это семейство занимает ровно половину первой десятки, включая и первое место. Кроме этого, в двадцатке появился представитель нового поколения Mytob-ов - вариант .EG. Несмотря на произошедший в августе прошлого года арест двух хакеров, подозреваемых в авторстве этих червей, новые варианты продолжают появляться с пугающей периодичностью. Это, вероятно, связано с широкой доступностью исходных кодов данного червя. Но Mytob-ы не только взбираются выше и плодят новые варианты - время от времени они еще возвращаются в двадцатку. Так, в мае в рейтинг вернулись варианты .X и .BX. Таким образом, суммарное число клонов данного червя в нашем рейтинге составляет почти половину - 9 мест из 20.

В оставшейся части хит-парада интерес представляют два других новичка. Ими стали черви Scano.ag и .ab.

Scano - это сравнительно новое имя на вирусной сцене. В апреле мы наблюдали на 14-м месте вариант Scano.E. Вредоносная программа, являющаяся развитием идей, реализованных в черве Feebs, вышедшем зимой, отличается наличием полиморфного JavaScript-дроппера, в виде которого червь и приходит по электронной почте своим жертвам. Использование полиморфизма становится все более и более популярным у вирусописателей, поскольку обычные методы скрытия вредоносного кода от антивирусов уже практически не работают.

Итак, Scano.e выбыл со сцены и ему на смену пришли два новичка, занявшие 15 и 19 место. Вероятнее всего, в июне и они уйдут в небытие, но полного исчезновения Scano из 20-ки, скорее всего, не произойдет - автор червя отличается повышенной производительностью и выпускает в свет несколько новых вариантов в неделю.

Прочие вредоносные программы, представленные в почтовом трафике, составили значительный процент ( 18,79% ) от общего числа перехваченных, что свидетельствует о достаточно большом количестве прочих червей и троянских программ, относящихся к другим семействам.

В двадцатке появились три новые вредоносные программы: Mytob.eg, Scano.ag, Scano,ab

Повысили свой рейтинг: LovGate.w, NetSky.q, LovGate.ad, Mytob.u, Mytob.a, NetSky.y

Понизили свои показатели: NetSky.t, NetSky.aa

Вернулись в двадцатку: lovGate.ah, NetSky.x, Mytob.x, Mytob.bx

1 +5 Trojan-Spy.Win32.Banker.anv. 2.12%

2 +1 Trojan-Spy.Win32.Banker.ark. 1.98%

3 +8 Trojan.Win32.Agent.qt 1.39%

4 +4 Email-Worm.Win32.Rays. 1.30%

5 New Trojan.Win32.VB.ami. 1.18%

6 New Trojan-Downloader.Win32.Agent.td 1.06%

7 New Trojan-Dropper.Win32.Agent.tz 0.98%

8 New VirTool.Win32.Patcher.a 0.91%

9 +1 Packed.Win32.Tibs. 0.81%

10 +6 not-a-virus:PSWTool.Win32.RAS.a 0.80%

11 +9 Backdoor.Win32.Rbot.gen 0.80%

12 +6 Exploit.HTML.CodeBaseExec. 0.79%

13 New Trojan-Spy.Win32.Delf.jp 0.77%

14 New not-a-virus:Monitor.Win32.Ardamax.k 0.72%

15 New Email-Worm.Win32.Scano.v 0.67%

16 -15 Trojan-Downloader.Win32.Delf.alf. 0.62%

17 New Email-Worm.Win32.Brontok.a 0.59%

18 Return Virus.Win32.Parite.b 0.55%

19 New not-a-virus:AdWare.Win32.AdvertMen.a 0.55%

20 -6 not-a-virus:Porn-Dialer.Win32.PluginAccess.gen 0.49%

Прочие вредоносные программы 80, 92%

Пятый по счету анализ статистики, собранной на основе данных нашего онлайн-сканера, окончательно выделил две наиболее распространенные троянские программы. Banker.anv с января держится в первой десятке, Banker.ark находится там же с февраля. В мае они вместе добрались до самых верхних строчек рейтинга. На фоне постоянно меняющейся двадцатки, где каждый месяц обновляется почти половина состава вирусного хит-парада, эти два троянца являются настоящими старожилами.

Троянцы Banker.anv и Banker,ark фактически являются близнецами. И тот, и другой написаны на Delphi и ориентированы на кражу данных пользователей ряда бразильских банков. Бразильские хакеры используют все возможные способы для доставки троянцев на компьютеры пользователей - спам-рассылки, внедрение троянцев в инсталляционные файлы некоторых программ, установка троянцев с помощью уязвимостей в браузерах и т.д.

Только незначительно измененных модификаций Banker.anv мы зафиксировали более 3000 тысяч! Для модификации .ark эта цифра еще выше - более четырех тысяч.

В отличие от прошлых месяцев, в мае не было отмечено значительного числа распространения Trojan-Downloader. Их в статистике всего два, причем один новый (Agent.td, 6-е место), а второй, Delf.aif, опустился сразу на 15 мест. Зато почтовых червей необычно много, причем здесь те из них, которые не отмечены в почтовой статистике.

Rays занял четвертое место - это весьма серьезный показатель для примитивного почтового червя. Scano.v стал новым названием в нашем отчете (о двух других червях этого семейства можно прочитать в почтовой двадцатке за май 2006 года). Третий червь - Brontok.a интересен тем, что, появившись еще в октябре прошлого года, он где-то тихо дремал до поры до времени, а в мае внезапно стал причиной локальных эпидемий в ряде крупных европейских компаний.

Если посмотреть на классические файловые вирусы, то в этой области происходит очередная чехарда. Занимавшие в апреле места в середине списка Redlof.a и Hidrag.a исчезли из нашего рейтинга, зато вернулся Parite.b. Он успешно наращивал свое присутствие в статистике нашего онлайн-сканера в феврале и марте, а в апреле неожиданно исчез из 20-ки. Скорее всего, это было вызвано незначительной погрешностью, которая допускается в наших расчетах, а не признаком затухания эпидемии Parite.b. Это очень упорный и трудноизгоняемый из системы вирус.

Ну и по традиции не обошлось без эксплоитов, бэкдоров, рекламных программ и представителей . Практически обо всех них мы говорили в прошлых отчетах, поэтому остановимся только на двух новичках - коммерческом кейлоггере Ardamax.k и Adware AdvertMen.a.

Ardamax не считается троянцем из-за того, что разрабатывается легальной софтверной компанией и продается как обычная программа. Однако, авторы многих вредоносных программ с радостью используют его как готовый шпионский модуль, не утруждая себя написанием нового. Коммерческие кейлоггеры являются одной из самых спорных тем в отношениях между антивирусными компаниями и софтверными производителями. Несмотря на возможность использования таких кейлоггеров во вредоносных целях, эти программы все-таки имеют варианты легального и в некоторых случаях действительно необходимого применения.

AdvertMen.a является типичным представителем класса adware. Он распространяется с рядом условно-бесплатных программ и после установки начинает время от времени показывать в окне браузера рекламу, обращаясь к сайту производителя. По подобному принципу работают практически все программы этого класса, но в мае, очевидно, наибольший успех выпал на долю именно AdvertMen.a.

В двадцатке появилось 9 новых вредоносных и потенциально опасных программ:

- Новости , 28 марта 2018 в 19:16

- Екатерина Никитина

Исследователи Kaspersky Lab ICS CERT провели анализ уязвимостей информационных систем промышленных предприятий за вторую половину 2017 года и опубликовали подробный отчет, включая сравнительную статистику по двум полугодиям.

- 55 % брешей автоматизированных систем приходится на отрасль энергетики.

- Все самые опасные уязвимости характеризуются проблемами аутентификации, удаленным исполнением кода и простотой эксплуатации.

- Самые распространенные типы брешей — переполнение буфера и неправильная аутентификация.

- Обнаружены серьезные уязвимости в программных платформах и сетевых протоколах, которые можно использовать для атаки на системы автоматизации многих промышленных предприятий.

- Возросло количество брешей в IoT-устройствах, за ним увеличилось число ботнетов.

В разделе обзора исследователи принимали в расчет уязвимости, полученные из трех источников: открытые базы, уведомления производителей, анализ Kaspersky Lab ICS CERT.

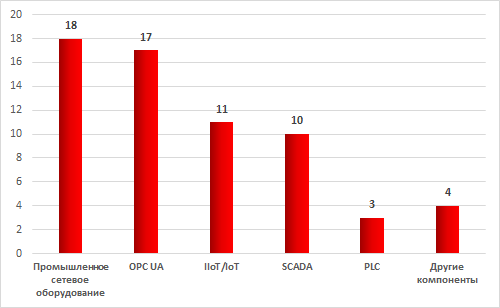

За 2017 год специалисты выявили 63 уязвимости в различных компонентах автоматизированных систем.

52 % брешей в безопасности позволяли провести DoS-атаку, 8 % — удаленно запустить код в уязвимой системе. Большинство уязвимостей получили оценку критичности от 7 и выше по метрике CVSS v3.0 (Common Vulnerability Scoring System).

Исследователи обращали внимание не только на решения конкретных промышленных систем, но и на компоненты, используемые разными производителями. В программно-аппаратном комплексе SafeNet Sentinel специалисты обнаружили 15 уязвимостей, которые открывали для атак огромное количество производителей ПО, включая решения General Electric, HP и Zemax.

Авторы отчета отмечают, что разработчикам стоит обратить внимание на вопрос оповещения клиентов о выходе версии продукта, в которой устранена проблема с безопасностью. Некоторые пользователи остаются в неведении и задействуют уязвимое ПО.

За второе полугодие 2017 года защитные механизмы Kaspersky Lab зафиксировали 17,9 тыс. модификаций зловредных программ из 2,4 тыс. различных семейств. Исследователи отметили, что в большинстве случаев компьютеры заражались случайно, а не в результате целевой атаки.

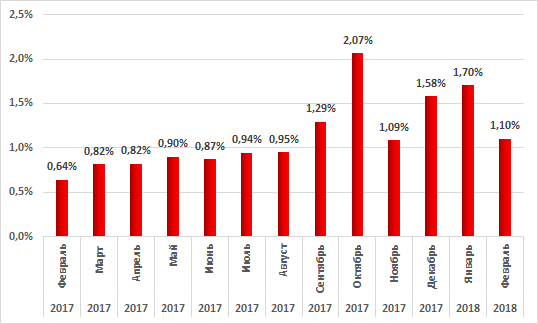

1 – 30 апреля , беcплатно

В отчете приводится разбор случаев заражения WannaCry компьютеров в технологической сети, а также атаки различных майнеров на системы промышленной автоматизации. Первую половину 2017 года процент компьютеров, зараженных майнерами, не превышал 1 %, но в сентябре показатель подскочил до 1,29 %, в октябре — до 2,07 % и так и не восстановился до прежних значений.

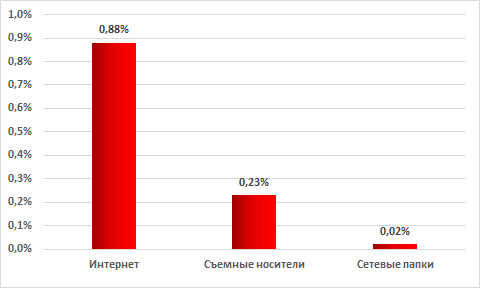

Вряд ли компьютеры технологической сети подвергаются целевой атаке майнеров: у специалистов нет этому достоверных подтверждений. В основном, системы цепляют майнеры из Интернета, вчетверо реже — со съемных носителей.

Атаки ботнет-агентов случались чаще: им подверглись 10,8 % всех систем промышленной автоматизации.

Несмотря на преимущественно случайный характер заражения, в 2017 году зарегистрированы две целевые атаки — Industroyer и Trisis/Triton. Кроме того, промышленные организации подвергались фишинговым атакам, из них самая известная — шпион Formbook, который эксплуатирует уязвимость CVE-2017-8759 или использует макросы.

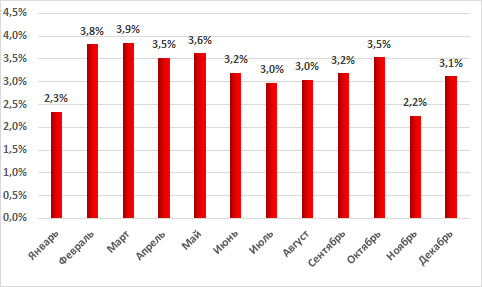

Во второй половине 2017 года безуспешно атакованы 37,8 % компьютеров промышленных сетей, защищаемых продуктами Kaspersky Lab. Статистика показывает спад активности вредоносов к середине лета:

Специалисты проследили различие в статистике атак, распределенной по индустриям, между двумя полугодиями 2017 года.

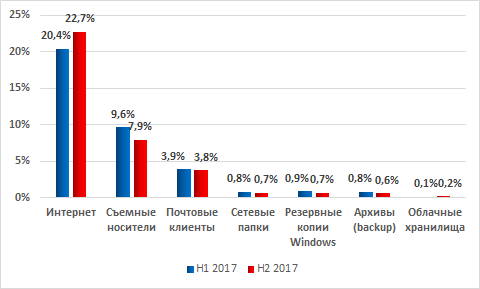

Основные источники те же — Интернет, съемные носители, а также почтовые клиенты.

Во второй половине 2017 года 26,6 % атак исходили от вредоносных программ, принадлежащих классу Trojan.

Самой популярной целью остается Windows x86, хотя к концу года количество атак, рассчитанных на JavaScript, заметно увеличилось, что подвинуло платформу на третью строку списка. Исследователи связывают этот факт с распространением фишинговых писем, содержащих Trojan-Ransom.Win32.Locky.

Специалисты Kaspersky Lab составили карту, отражающую процент атакованных компьютеров в стране. Самый высокий уровень во Вьетнаме — 69,6 %. Россия с 21 места поднялась до 13, ее показатель составляет 46,8 %.

Меньше всего атак зарегистрировано в Израиле (8,6 %), Дании (13,6 %) и Великобритании (14,5 %).

В заключение специалисты составили списки рекомендаций для промышленных организаций, включающие меры по защите от случайных и целевых атак, а также от конкретных угроз, выявленных в исследовании.

1. Net-Worm.Win32.Kido.ir. 265622 2. Net-Worm.Win32.Kido.iq. 211101 3. Net-Worm.Win32.Kido.ih. 145364 4. Virus.Win32.Sality.aa. 143166 5. Worm.Win32.FlyStudio.cu. 101743 6. not-a-virus:AdWare.Win32.GamezTar.a. 63898 7. not-a-virus:AdWare.Win32.Boran.z. 61156 8. Trojan-Downloader.Win32.VB.eql. 61022 9. Trojan-Downloader.WMA.GetCodec.s. 56364 10. Trojan.Win32.Swizzor.c. 54811 11. Trojan-GameThief.Win32.Magania.cpct. 42676 12. Virus.Win32.Virut.ce. 45127 13. Virus.Win32.Induc.a. 37132 14. Trojan-Dropper.Win32.Flystud.yo. 33614 15. Packed.Win32.Krap.ag. 31544 16. Packed.Win32.Black.a. 31340 17. Worm.Win32.Mabezat.b. 31020 18. Packed.Win32.Klone.bj. 28814 19. Packed.Win32.Black.d. 28560 20. Worm.Win32.AutoRun.dui. 28551

Первая двадцатка традиционно стабильна. Напомним, что Krap.ag, как и другие представители Packed, является детектированием упаковщика вредоносных программ, в данном случае - фальшивых антивирусов. Абсолютные показатели этого зловреда также несколько возросли, что говорит об актуальности псевдоантивирусов и неутомимости использующих их в своих преступных схемах злоумышленников, которым эффективное распространение таких программ приносит существенный доход.

Заметным новичком в декабре является рекламная программа GamezTar.a, занявшая 6-е место в рейтинге. Эта программа позиционируется как панель к популярным браузерам для быстрого доступа к онлайн-играм и, разумеется, показывает назойливую рекламу. Но помимо всего прочего она устанавливает несколько приложений, которые работают автономно от самой панели и вмешиваются в различные аспекты сетевой жизни пользователя: будь то поиск или отображение контента.

Вторая таблица характеризует обстановку в интернете. В этот рейтинг попадают вредоносные программы, обнаруженные на веб-страницах, а также те зловреды, которые пытались загрузиться с веб-страниц на компьютеры пользователей. Число после названия вируса - количество уникальных попыток загрузки данной модификации зловреда.

1. Trojan-Downloader.JS.Gumblar.x. 445881 2. Trojan.JS.Redirector.l. 178902 3. not-a-virus:AdWare.Win32.GamezTar.a. 165678 4. Trojan-Downloader.HTML.IFrame.sz. 134215 5. Trojan-Clicker.JS.Iframe.db. 128093 6. not-a-virus:AdWare.Win32.Boran.z. 109256 7. Trojan.JS.Iframe.ez. 91737 8. Trojan.JS.Zapchast.bn. 64756 9. Packed.JS.Agent.bn. 60361 10. Packed.Win32.Krap.ai. 43042 11. Packed.Win32.Krap.ag. 41731 12. Exploit.JS.Pdfka.asd. 36044 13. Trojan.JS.Agent.axe. 35309 14. Trojan-Downloader.JS.Shadraem.a. 35187 15. Trojan.JS.Popupper.f. 33745 16. not-a-virus:AdWare.Win32.GamezTar.b. 33266 17. Trojan-Downloader.JS.Twetti.a. 30368 18. Trojan-Downloader.Win32.Lipler.iml. 28634 19. Trojan-Downloader.JS.Kazmet.d. 28374 20. Trojan.JS.Agent.axc. 26198

Во второй двадцатке, в отличие от достаточно стабильной первой, всего лишь четверть участников удержали свои позиции, один вернулся, а в остальном рейтинг коренным образом изменился. Лидером по-прежнему является Gumblar.x. Зараженные им сайты постепенно очищаются вебмастерами - число уникальных попыток загрузки в декабре более чем в 3 раза меньше, чем в ноябре.

Наиболее интересным образцом творчества злоумышленников оказался Trojan-Downloader.JS.Twetti.a (17-е место), которым было заражено множество легитимных сайтов. Алгоритм работы этого загрузчика достоин внимания. После расшифровки в нем не оказалось ни ссылки на основной исполняемый файл, ни эксплойтов или ссылок на них! В процессе анализа выяснилось, что скрипт использует API (интерфейс программирования приложения) популярной, в том числе и у злоумышленников, социальной сети Twitter.

Kaspersky Internet Security 2010 : территория безопасности дома и в офисе Лаборатория Касперского : экскурсия и взгляд изнутри Kaspersky Antivirus 2009 и KIS 2009 : обзор новых продуктор "Лаборатории Касперского" Kaspersky Mobile Security : обзор восьмой версии защиты для смартфонов Антивирус Касперского : для Windows 7 уже есть

![]()

30 июля "Лаборатория Касперского" представила новые версии своих антивирусных решений для защиты цифровых устройств частных пользователей: Kaspersky Anti-Virus, Kaspersky Internet Security для всех устройств и Kaspersky Total Security для всех устройств. А это значит, что пришло время обновить установленную версию KIS-MD (2015) до актуальной версии. Приступим! Заодно и познакомимся с новыми сервисами, входящими в состав антивирусного решения.

Прежде всего необходимо скачать новый дистрибутив KIS-MD с сайта разработчика. И вот здесь нас ожидает первый сюрприз. Так как дистрибутив скачался подозрительно быстро, а весил он всего 1,8 Мб! Как оказалось впоследствие - это была первая новинка новой версии, но обо всём по порядку.

Запускаем инсталляцию, нажимаем клавишу "Установить":

Нажимаем клавишу "Принять"

Ещё раз нажимаем клавишу "Принять"

И у нас начинается процесс инсталляции.

Теперь становится понятно, почему "дистрибутив" новой версии KIS-MD, оказался таким лёгким. Оказывается - это был некий "якорь", который впоследствии "потянул" из интернета свежую сборку KIS-MD и самые свежие антивирусные базы. Что весьма удобно, ведь теперь процесс инсталляции занимает меньше времени. Ведь раньше нужно было сначала скачть дистрибутив KIS-MD, затем его установить на ПК, а потом обновить антивирусные базы. Теперь же сам процесс слит воедино за счёт уменьшения числа проводимых пользователем операций.

После ввода кода активации перед нами возникает интерфейс Kaspersky Internet Security:

Обновлённый интерфейс реализован в актуальном “плоском” дизайне. Улучшены шрифты и иконки, в нём появилась традиционная для решений “Лаборатории Касперского” система подсказок. Он, как и прежде адаптирован для сенсорного управления. Перед пользователем самые популярные сервисы Kaspersky Internet Security: Проверка, Обновление, Безопасные платежи и Родительский контроль. Дополнительные инструменты выделены отдельной зелёной кнопкой, благодаря чему стали более очевидными в новом интерфейсе.

Рассмотрим эти сервисы более подробно. По традиции, начнём слева и постепенно будем продвигаться направо. Итак Проверка, согласно приведённому описанию, осуществляет Проверку компьютера и вешних устройств на наличие вредоносного ПО.

На выбор пользователя предложены следующие варианты проверок:

Полная проверка – Проверка всех областей компьютера.

Быстрая проверка – Проверка объектов, загружаемых при старте операционной системы.

Выборочная проверка – позволяет проверять отдельные папки или файлы.

Проверка внешних устройств подключенных к компьютеру.

Пользователь может задать Расписание проверки как полной так и быстрой.

Обновление

Обновление баз и програмных модулей

Пункт Обновление при необходимости, помимо своей прямой обязанности, предоставляет пользователю Обзор вирусной активности в Мире.

Безопасные платежи

Защита онлайн-платежей. Эффективная защита от хищения денежных средств пользователя при совершении оплаты сервисов или совершения покупок через интернет.

Дополнительную защиту от перехвата паролей и логинов на различных интернет ресурсах предоставляет Безопасная клавиатура

Родительский контроль

Обеспечивает ограничение доступа в интернет и предоставляет каждому ребёнку возможность безопасного изучения виртуального пространства интернет.

Компьютер – предоставляет возможность ограничения доступа к компьютеру в Рабочие и Выходные дни, а также совершать Перерывы в работе в определённые периоды времени.

Программы – блокирование игр по возрастным ограничениям…

Или по категориям игр для взрослых:

И конечно же возможность блокирования запуска отдельных приложений как по названию, так и по тематикам самих приложений:

Интернет

Ограничение доступа ребёнка в интернет по времени, по дням недели и по отдельным тематикам самих сайтов.

Родительский контроль как и в предыдущей версии обеспечивает безопасный поиск внутри социальной сети “ВКонтакте” – это до сих пор является уникальным предложением.

Общение – отслеживание и ограничение переписки в социальных сетях

Контроль содержимого – возможность запрета передачи конфиденциальных данных пользователя третьим лицам и контроль употребления ключевых слдов в сообщениях и веб-формах.

Дополнительные инструменты

В центре находятся анимированные мониторы нагрузки на процессор, оперативную память и дисковое пространство. Что развенчивает миф и традиционные для многих скептиков заблуждения о неповоротливости антивирусного ПО “Лаборатории Касперского”. Кстати, они указывают нагрузку не отдельно “Касперского”, а всего ПО установленного на компьютере прользователя. Как гороится, “комментарии излишни”. Тут же можно увидеть входящий и исходящий интернет трафик.

Защита приватности – главное нововведение новой версии.

В новой версии Kaspersky Internet Security появились сервисы для защиты приватной информации о пользователе, его интересах и сценариях поведения при выходе в интернет.

Защита от сбора данных

При включении сервиса защиты от сбора данных пользователь может выбрать следующие варианты:

Обнаруживать запросы не блокируя их:

Или блокировать обнаруженные запросы:

Категории и исключения позволяют подробно сообщить пользователю о блокируемых сервисах со стороны социальных сетей Facebook, Google Plus и Twitter:

Сервиса веб-аналитики Google Analytics:

533-х рекламных агенств:

. и 748 веб-маяков:

Помимо этого Kaspersky Internet Security надёжно блокирует стороннее несанкционированное подключенние к веб-камере пользователя и микрофонам, как внешним, так и внутренним. Делая тем самым невозможным попытки со стороны злоумышленников подсмотреть за пользователем через веб-камеру или записать всё происходящее вокруг компьютера на микрофон.

Устранение следов активности

Позволяет удалить информацию о посещённых им интернет-ресурсов из установленных на ПК браузеров.

Помимо этого Kaspersky Internet Security защищает от внесения изменений в операционной системе и браузерах при инсталляции бесплатных приложений. Недавая им самовольно менять домашнюю страницу браузера, устанавливать плагины, панели инструментов, поисковые системы или внедрять рекламные модули.

Режим безопасных программ

Позволяет защититься от вредоносных действий со стороны неизвестных программ и приложений. Так как включение данного режима позволит пользователю скачать, установить и запустить на компьютере лишь доверенные программы. Это или легитимные программы, которые обладают цифровой подписью, или приложения, которые однажды уже были проверены “Лабораторией Касперского” на наличие вредоносного ПО и в своё время пополнили собой базу доверенных программ “Лаборатории Касперского”.

Согласно информации облачного сервиса “Лаборатории Касперского” Kaspersky Security Network в такой базе содержится более 1,3 млрд. приложений. Также наглядно можно узнать сколько данных находится в базе быстрого реагирования Urgent Detection System и сколько данных находится в обработке с целью пополнить впоследствии ту или иную базу.

Центр управления

В настоящий момент уже прошли те времена, когда пользователь использовал только один компьютер на базе Windows для выхода в интернет и с каждым годом таких цифровых устройтсв становится всё больше. Они также нуждаются в надёжной и эффективной антивирусной защите. В связи с этим вполне естественно могут возникнуть проблемы, связанные с тем что пользователь будет теряться в датах активации лицензии антивиурсного ПО, сроках продления и т.д. Избежать этого поможет подключение личного кабинета пользователя на портале My Kaspersky.

Управление защитой устройств через интернет позволит пользователю удалённо управлять защитой своих цифровых устройств на которых установлены антивирусные решения “Лаборатории Касперского”.

После чего пользователю не нужно будет болше переживать за код активации Kaspersky Internet Security, который хранится на бумажном носителе и потенциально может быть утерян. Также, благодаря Центру управления, пользователь может удалённо обновлять антивирусные базы, запускать антивирусную проверку на своих устройствах, следить за актуальностью сроков действия лицензий.

В заключении стоит отметить, что новая версия Kaspersky Internet Security получила следующие обновления:

1. Защита приватности пользователя - позволяет блокировать поисковые запросы к браузерам со стороны рекламных и аналитических агенств в сети интернет.

2. Защита от изменения операционной системы запрещает установку рекламных модулей, плагинов, альтернативных поисковых систем и изменения домашней страницы браузера.

3. Защита от несанкционированного доступа к веб-камере и микрофонам, запрещает злоумышленникам получить доступ к устройствам, способным подглядеть за пользователем или подслушать его.

4. Поддержка Windows 10, новой операционной системы компании Microsoft

5. Обновлённый интерфейс будет понятен как постоянным пользователям Kaspersky Internet Security, так и всем тем, кто только собирается сделать выбор в пользу современного и эффективного антивирусного решения. Причём сам интерфейс прекрасно адаптирован для сенсорного управления. И весьма органично смотрится на планшетах под управлением Windows 8/8.1/10

Читайте также: