Как сделать вирус агент

Легкий способ удаления Trojan.Agent.TSK

Trojan.Agent.TSK – это своего рода деструктивный компьютерный вирус, который, как правило, вторгается на любые ПК с Windows без одобрения пользователей, а затем вносит многочисленные фоновые действия в фоновом режиме. Когда этот опасный троянец входит в ваше устройство, прежде всего, он отключает все установленные программы безопасности и делает ПК уязвимым для других известных угроз. Это означает, что многие другие опасные инфекции, такие как рекламное ПО, руткиты, черви, шпионское ПО и даже смертельная Ransomware, могут легко ударить по машине и нанести ей больше вреда. Из-за наличия этой неприятной вредоносной программы вам придется иметь дело со многими пагубными проблемами, такими как частый сбой системы, ошибки загрузки, неисправность приложения, сбой жесткого диска, потеря данных и многое другое.

Trojan.Agent.TSK устанавливает в браузере различные подозрительные панели инструментов, плагины, расширения и т. Д., Которые работают как шпионские программы и записывают все нажатия клавиш. Он собирает важную информацию, касающуюся ваших предпочтений, с помощью которых мошенники делают и показывают привлекательные рекламные объявления. После этого он наводняет экран вашего ПК бесконечными раздражающими объявлениями в течение дня и перенаправляет вас на фишинг-веб-порталы, где вы попадаете в ловушку для установки поддельного программного обеспечения или покупки бесполезных продуктов. Эти опасные трояны создают множество ненужных файлов на жестком диске ПК, которые потребляют огромное количество ресурсов памяти и сильно снижают общую производительность системы. Trojan.Agent.TSK заставляет компьютер реагировать медленнее, чем когда-либо прежде, и занимать слишком много времени, чтобы выполнить любую задачу.

Это помогает удаленным хакерам управлять вашим устройством и красть всю вашу личную и конфиденциальную информацию для их тонкого благополучия. Используя ваши учетные данные, такие как данные банковского счета, идентификаторы пользователей, пароли, номер кредитной карты и т. Д., Мошенники могут отобрать все деньги, хранящиеся на вашем банковском счете, и вы понесете большие финансовые потери. Этот опасный вирус также влияет на ваши важные данные, хранящиеся во внутренней памяти ПК, и делает их совершенно бесполезными. Чтобы активировать автоматическую активацию каждый раз при запуске ПК, Trojan.Agent.TSK создает злобные записи в разделе загрузки и изменяет критические параметры реестра.

Как этот вирус атакует вашу систему

Существуют различные обманчивые методы, благодаря которым эта неприятная вредоносная программа входит в целевой ПК. Некоторые из них: кампании электронной почты спама, поддельные обновления программного обеспечения, совместное использование одноранговых сетей, бесплатные загрузки и т. Д. Поэтому необходимо избегать общения с этими злобными источниками, чтобы обеспечить безопасность и безопасность ПК. Чем дольше этот неприятный вирус остается внутри; он продолжает выполнять злонамеренные действия на заднем плане и постоянно повредить машину. Он разрушает жизненно важные системные файлы, которые гарантируют бесперебойную работу ПК и препятствуют нормальной работе рабочей станции. Поэтому не теряйте времени, просто следуйте простым шагам, приведенным ниже, и немедленно удалите Trojan.Agent.TSK с машины.

План а: избавиться от Trojan.Agent.TSK с ручным процессом (рекомендуется кибер экспертов и топ техников только)

План б : удалить Trojan.Agent.TSK с ПК Windows, используя средство автоматического удаления (сейф и легко для всех пользователей ПК)

Перед выполнением ручного процесса, есть несколько вещей, которые должны быть подтверждены. Во-первых, это, что вы должны иметь технические знания и Рик опыт удаления ПК вредоносных программ вручную. Необходимо иметь глубокие знания записей системного реестра и файлов. Должны иметь возможность отменить неправильные шаги и должны знать возможные негативные последствия, которые могут возникнуть из вашей ошибки. Если вы не выполняете эти базовые технические знания, план будет очень рискованно, и его следует избегать. В таком случае он настоятельно рекомендуется включить для Plan B, который легче и поможет вам обнаружить и удалить Trojan.Agent.TSK легко с помощью автоматического инструмента. (С SpyHunter и RegHunter)

4. Выберите Trojan.Agent.TSK и щелкните правой кнопкой мыши, чтобы удалить его. Аналогичным образом другие подозрительные программы и файлы можно исключить аналогичным образом.

На Chrome: Открыть Google Chrome > нажмите меню Chrome > выберите Инструменты > щелкните расширение > выберите Trojan.Agent.TSK расширения > корзину

На Firefox: Откройте Firefox > перейти на правом углу, чтобы открыть меню браузера > выберите Дополнения > выбрать и удалить расширения Trojan.Agent.TSK

3. Обнаружение записи реестра, созданные Trojan.Agent.TSK и тщательно удалить их по одному

1. Нажмите на кнопку Загрузить, чтобы безопасно скачать SpyHunter.

2. Запустите SpyHunter-Installer.exe установки SpyHunter, с помощью установщика программного обеспечения Enigma.

3. После завершения установки получает SpyHunter для сканирования компьютера и поиск глубоко, чтобы обнаружить и удалить Trojan.Agent.TSK и связанные с ней файлы. Любые вредоносные программы или потенциально нежелательные программы автоматически получить отсканированы и обнаружены.

Шаг 2. Используйте RegHunter для максимизации производительности ПК

1. Нажмите, чтобы скачать RegHunter вместе с SpyHunter

2. Запустите RegHunter-Installer.exe для установки RegHunter через установителя

После завершения процесса установки получает нажмите проверки для параметра реестра ошибок. Будут получать обнаружены подозрительные параметры реестра и системных ошибок.

быстро будет получить завершен процесс сканирования. Нажмите на кнопку исправить все ошибки, чтобы исправить реестр поврежден и уничтожены Trojan.Agent.TSK.

Эта статья может помочь вам удалить вирус Trojan-spy.win32.agent.gen. Шаг за шагом удаления работает для каждой версии Microsoft Windows.

Как вы уже догадались, паразит Trojan-spy.win32.agent.gen это противно троянский конь. Да, это довольно опасно. Этот вирус входит ваш OS в полное и абсолютное молчание. Не оставляя каких-либо симптомов, он развращает вашей всей ОС. Троянская программа переписывает ваш системный реестр и развращает существенно важное значение для вашего OS файлов и процессов. После успешной установки, он перестает быть незаметным и берет контроль над компьютером. Неприятную паразит может вызвать некоторые программы ваши замораживания и аварии часто. Это заставит вас повторно перезагрузить компьютер. Но простой перезапуск не остановит паразита. Trojan-spy.win32.agent.gen загружается вместе с вашей ОС и всегда работает в фоновом режиме. Однако, что он делает в тени, не является тайной. Вирус шпионаже на вас. Он знает, какое программное обеспечение вы установили, как вы модифицировали ваши настройки, где расположены ваши личные файлы, ваш IP и Mac адресов и т.д. Чтобы сделать вопрос еще хуже, троянец также можно установить другие вредоносные программы. Таким образом этот вирус поражает его отдельных жертв по-разному. Что произойдет с вашего компьютера зависит от хакеров и чего они хотят в данный момент. Только одна вещь, как известно наверняка, вам не понравится результат. Таким образом не ждать, чтобы увидеть, что произойдет с вашего устройства. Немедленно принять меры против троянец. Мы подготовили подробное ручное удаление руководство ниже этой статье. Однако если вы не уверены в ваши навыки работы на компьютере, рассмотрим загрузку мощное антивирусное приложение. У вас есть варианты. Выберите метод удаления и действовать. Чем раньше вы очистить компьютер, тем лучше!

Как я заразиться?

Trojan-spy.win32.agent.gen не появляются из тонкого воздуха. Ни это взломать ваш компьютер. Вы пригласили паразита. Вы либо нажал на ссылку advert/ поврежден, или загружен поврежденный файл. Один клик-это все необходимое для вируса для загрузки. Одна секунда беспечности является тонкая линия между безопасной PC и зараженного компьютера. Не быть слишком суровым к себе, хотя. Вы хитро обманули. Мошенники очень творческий. Они всегда находят новые способы, чтобы замаскировать их вирусов. Торренты, поврежденные файлы, поддельные обновления программного обеспечения и т.д., есть многочисленные способы распространения вредоносных программ. Тем не менее один стоит выше всех других. Хороший старый спам по-прежнему являются номер один причиной вирусных инфекций. Да, вы знаете, насколько опасным может быть вложенный файл. Тем не менее знаете ли вы, что гиперссылки могут быть повреждены слишком? Не следуйте сомнительных ссылки. Если вы получили письмо от неожиданных отправителя, занять минуту, чтобы проверить электронную почту. Просто введите адрес электронной почты сомнительной в поисковой системе. Если он был использован для теневого бизнеса, кто-то может жаловались. Если письмо должен направляться Организацией, перейдите на их официальный веб-сайт и сравните перечисленных там с той, которую вы получили сообщение от адреса электронной почты. Если они не совпадают, удалите самозванец. Интернет является опасным местом. Вы не может позволить себе быть небрежным. Всегда делаете ваши должной осмотрительности!

Почему это опасно?

Trojan-spy.win32.agent.gen Это неприятный вирус. Этот троянец способен выполнять широкий спектр вредных видов деятельности. Он может украсть или повредить ваши личные файлы. Это весьма вероятно, использоваться для шпионажа, тоже. Вирус способен также о загрузке и установке других вредоносных программ. И в довершение всего, хакеры могут использовать Trojan разрушить вашу систему. Что произойдет с вашим устройством зависит от хакеров. Они могут превратить ваше устройство в частью ботнета, или они могут заразить его с вымогателей и шантажировать вас за деньги. Существует множество возможных исходов. Все из которых являются нежелательными. Вы имеете дело с преступниками. Вы не можете ожидать от них играть честно. Эти люди вторглись в ваш компьютер. Они либо на ваш кошелек или заговор на разрушение вашей системы. Вы не можете выиграть войну против них. Таким образом не тратьте время, пытаясь. Удалите Trojan-spy.win32.agent.gen, прежде чем он получает шанс нанести непоправимый ущерб! Действуйте сейчас! Очистите ваш компьютер для хорошего!

Инструкции по удалению руководство Trojan-spy.win32.agent.gen

Trojan-spy.win32.agent.gen инфекции специально разработаны чтобы заработать деньги для своих создателей так или иначе. Специалисты из различных антивирусных компаний как Bitdefender, Kaspersky, Нортон, Avast, ESET, и т.д. советуют не безвредный вирус.

Если вы выполните точно ниже вы должны иметь возможность удалить Trojan-spy.win32.agent.gen инфекции. Пожалуйста выполните процедуры, описанные в точном порядке. Попробуйте распечатать это руководство или другой компьютер в вашем распоряжении. Вам не понадобится компакт-диски или USB палочки.

- Откройте диспетчер задач, одновременно нажав клавиши CTRL + SHIFT + ESC

- Внимательно изучите все процессы и прекратить те подозрительные.

- Запишите расположение файла для дальнейшего использования.

- После загрузки операционной системы нажмите одновременно Кнопку Windows Logo и R ключ.

- Предупреждение! Будьте очень осторожны, когда Редактирование реестра Microsoft Windows , как это может сделать сломанной системы.

В зависимости от вашей ОС (x86 или x64) перейти к:

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run] или

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] или

[HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Run]

- и удалить отображаемое имя: [RANDOM]

- Затем откройте ваш проводник и перейдите к: %appdata% папки и удалить вредоносный исполняемый файл.

Перейдите к %windir% /system32/ Drivers/ etc/ хост

Если вы взломали, там будет иностранных IPs адреса подключен к вам в нижней. Взгляните ниже:

Этот вирус может изменить ваши настройки DNS.

Внимание! это может привести к поломке вашего Интернет-соединения. Прежде чем изменять настройки DNS, чтобы использовать Google общественной DNS для Trojan-spy.win32.agent.gen, не забудьте записать текущего адреса серверов на кусок бумаги.

Чтобы исправить ущерб, причиненный вирусом необходимо выполнить следующие действия.

Вы должны связаться ваш Домен Administrator, чтобы задать эти параметры, в противном случае Подключение к Интернету будет перерыв!

- Проверьте ваши запланированные задачи, чтобы убедиться, что вирус не загружать себя.

Как удалить Trojan-spy.win32.agent.gen Руководство удаления вирусов (автоматическая)

Пожалуйста имеете в виду, что как только вы инфицированы с одного вируса, он подрывает всю систему или сеть и пусть все двери широко открыты для многих других инфекций. Чтобы убедиться, что ручное удаление выполнено успешно, мы рекомендуем использовать бесплатный сканер любой профессиональный вредоносных программы для выявления возможных вирусов остатки или временные файлы.

Конспирологическими версиями коронавирус начал обрастать с первых дней своего появления на свет. Covid-19 заявил о себе в Ухани, а там как раз располагается Уханьский институт вирусологии, где в 2015 году была оборудована первая в материковом Китае лаборатория четвертого - самого высокого уровня биобезопасности (BSL-4). Пазл, как говориться, сложился. Поначалу конспирологи заботливо взращивали версию о том, что коронавирус избирательно поражает представителей монголоидной расы (непонятно зачем нужно было выводить такой вирус китайским вирусологам), но теперь мы на примере России и других стран знаем, что это неправда. Другая популярная теория утверждала, что Covid-19 это бактериологическое оружие. Но затем энтузиасты к этой версии охладели: кому нужно оружие, которое практически безопасно для молодых людей призывного возраста, а угрожает представителям возрастной категории 65+?

Сторонники теории заговора сосредоточились на версии о том, что SARS-CoV-2 (это название вируса, а Civid19 - болезнь, которую вирус вызывает) случайно “сбежал” из лаборатории во время научных экспериментов. Тем более, что вскоре конспирологи получили возможность опереться на научную основу.

В 2015 году в журнале Nature Medicine вышла статья об успешном эксперименте по созданию искусственного коронавируса, который способен поражать легкие человека и практически не лечится. В исследовании участвовали специалисты Университета Северной Каролины ( США ), Института микробиологии Цюриха ( Швейцария ) и Уханьского института вирусологии (Китай). Сторонники теории заговора восприняли эту публикацию, как камин-аут: ученые сами признались, что сконструировали вирус-химеру, который четыре года спустя вырвался на свободу и терроризирует все человечество!

Искусственный вирус генетически далек от коронавируса, который нас заражает

Подробный разбор этой гипотезы на своей странице в “Фейсбуке” и YouTube-канале провел известный популяризатор научного знания, кандидат биологических наук, старший научный сотрудник сектора молекулярной эволюции Института проблем передачи информации РАН Александр Панчин. К нему мы и обратились за комментарием.

- Коронавирус SARS-CoV-2, который вызвал сегодняшнюю пандемию, не может быть “сбежавшим” из Уханьской лаборатории искусственным вирусом сконструированным в 2015 году, - объясняет Александр Панчин. - Это легко доказать, сравнив геномы того и другого вируса. В статье 2015 года подробно описывается, как ученые делали свой вирус. В качестве основы исследователи взяли штамм SARS-CoV MA15 (в природе существует множество разновидностей коронавируса - Ред) и внесли туда ген, который кодирует шиповидный белок другого коронавируса летучей мыши - SHC014-Cov. Шиповидный белок помогает вирусу проникать внутрь клетки, из-за этих шипов - короны, коронавирусы и получили свое название. Получившийся гибрид назвали SHC014-MA15. Если конспирологическая теория верна, то последовательность аминокислот белков искусственного вируса SHC014-MA15 должна совпадать с SARS-CoV-2, который сейчас всех заражает. Но этого не происходит. Я проводил сравнение с помощью компьютерной программы BLAST.

- Что это такое?

- Эта программа чем-то напоминает всем хорошо знакомый контекстный поиск офисной программы Word - ищет совпадения и различия в “буквах” (только в геноме буквами обозначается последовательность аминокислот или нуклеотидов - Ред). Так вот шиповидный белок искусственного вируса, имеет лишь 77.31% сходства с SARS-CoV-2. Это очень большое расхождение. Если мы посмотрим на другие белки - например полипроеин 1аb, то увидим такие же большие различия. Для сравнения разные вариации SARS-CoV-2 имеют между собой сходства от 97.8 до 100%. Что это значит? Это значит, что искусственный вирус эволюционно очень далек от коронавируса, который вызвал пандемию.

Кандидат биологических наук, старший научный сотрудник сектора молекулярной эволюции Института проблем передачи информации РАН Александр Панчин

Какая мутация сделала его таким опасным?

- Но ведь могли быть и другие версии искусственно созданных вирусов, статьи о которых не публиковались. И в качестве деталей конструктора могли использовать вирусы-исходники, которые не так радикально отличались. Существуют ли признаки, по которым точно можно отличить искусственно сконструированный вирус (даже если он более тщательно “склеен”) от мутировавшего естественным путем?

- Cамый близкий родственник SARS-CoV-2 это штамм коронавируса летучих мышей RaTG13 - его шиповидный белок дает 97.41% сходства, а полипротеин 1ab - 98.53% сходства. Он был открыт в 2013 году, сам людей не заражал, и в 2015 году для создания искусственного вируса не использовался. Если мы сравним геном нового человеческого SARS-COV-2 с геномом коронавируса мыши RaTG13 с то опять же не увидим никаких признаков чужеродных вставок. При этом геном SARS-COV-2 все же отличается по всей своей длинне от геномов всех остальных известных коронавирусов, так что пока нет даже кандидата на "исходник", с которым работали бы гипотетические генные инженеры. Мы видим у SARS-CoV-2 признаки эволюции, а не дизайна.

- Какая мутация сделала коронавирус таким опасным?

- Мы не знаем точно, какая именно мутация сделала коронавирус таким заразным для людей. Упомянутый выше коронавирус RaTG13 людей не заражает, промежуточные варианты пока не найдены. Были работы про изучение мутаций в участке, который кодирует шиповидный белок, использующийся вирусом для проникновения в клетки. Вероятно, эти мутации сыграли свою роль, но не факт, что ими все ограничивается.

Зачем нужны вирусы-химеры

- А зачем ученые создавали искусственный вирус? Это выглядит как-то подозрительно…

- Идея таких экспериментов вполне понятна: мы хотим заранее знать какие эпидемии могут нам угрожать и какие меры можно принять? Пытаемся понять, как вирусы могут мутировать? Учимся заранее придумывать лекарства, чтобы их создание занимало не 10 лет, как это обычно бывает в практике клинических исследований новых препаратов, а хотя бы год или полгода. Как раз тут нет ничего подозрительного.

- В зарубежных СМИ приводят косвенные доказательства того, что вирус мог “сбежать” из Уханьской лаборатории: в ноябре 2019 года в самом начале вспышки институт открыл вакансии для вирусологов для работы с коронавирусом летучих мышей. Называют имя пропавшей аспирантки лаборатории, которая гипотетически могла быть тем самым “нулевым” пациентом, который вынес вирус наружу…

- То, что в Уханьском институте были специалисты, которые работали с коронавирусами из летучих мышей, никогда не скрывалось, это общеизвестный факт. Коронавирусы уже перескакивали от летучих мышей к людям, как было в случае атипичной пневмонии. Та же статья в Nature Medicine 2015 года была ровно про то, что такое перескакивание может случиться снова. Поэтому странно приводить это, как довод в пользу конспирологической теории. Заявление о том, что кому-то известен нулевой пациент вызывает у меня большие сомнения. Такое очень сложно выяснить. Я бы даже сказал, что абсолютно не решен вопрос о том, действительно ли все началось именно в Ухане ? Мы даже не знаем напрямую ли люди получили коронавирус от летучих мышей или с переходом от каких-то других млекопитающих (как вариант рассматривают панголинов). Потребуется немало времени, чтобы выяснить, как именно произошло первое заражение. Выстраивать на этой почве какие-то теории просто абсурдно.

ЧИТАЙТЕ ТАКЖЕ

Ученый объяснил, почему коронавирусом придется переболеть большинству жителей планеты

Теорию нобелевского лауреата Монтанье подтвердил профессор Чумаков

два дня назад в 17:38, просмотров: 84161

Вспомним, о чем говорили Люк Монтанье и Жан-Франсуа Лемуан.

Нобелевский лауреат заявил, что коронавирус, ответственный за пандемию, был, скорее всего, искусственно создан в поисках вакцины против СПИДа, но случайно выпущен из китайской лаборатории в Ухане. По мнению Монтанье, это могло произойти в течение последней трети 2019 года.

Нобелевского лауреата, который когда-то преуспел в расшифровке генома ВИЧ, очень заинтересовал коронавирус, вызвавший пандемию. Он решил познакомиться с ним поближе, пригласив в помощники математика Жана-Клода Переза – специалиста в вычислительной биологии.

Природа сама рано или поздно убьет COVID-19, но можно ей помочь

По мнению ученого, даже если мы ничего не будем делать, в итоге все придет в норму. Но эта нормализация обернется многочисленными смертями "Мы можем ускорить процесс возвращения к норме, используя принцип РНК-интерференции, уничтожая последовательность РНК этого вируса, даже если человек уже заражен", - сказал Монтанье.

Высказать свое мнение по поводу выступления Люка Монтанье, мы попросили профессора, члена-корреспондента РАН, главного научного сотрудника Института молекулярной биологии им. В.А. Энгельгардта РАН, сотрудника ФНЦ исследований и разработки иммунобиологических препаратов им. М. П. Чумакова. Петра Чумакова.

– В Китае ученые Уханьской лаборатории на протяжении более 10 лет активно занимались разработкой различных вариантов коронавируса. Причем они это делали, якобы не с целью создания болезнетворных вариантов, а для изучения их патогенности. Они делали совершенно безумные, на мой взгляд, вещи: к примеру, вставки в геном, которые придавали вирусу способность заражать клетки человека. Сейчас это все было проанализировано. Картина возможного создания нынешнего коронавируса потихоньку вырисовывается.

– Вы изучали последовательность генома SARS-CoV-2? Там действительно есть искусственные вставки?

– Там есть несколько вставок, то есть подмены естественной последовательности генома, которые и придали ему особые свойства. Интересно, что все свои работы китайцы и американцы, которые с ними работали, публиковали в открытой прессе. Я даже удивляюсь, почему эта предыстория очень медленно доходит до людей! Думаю, что все-таки будет инициировано расследование, по результатам которого выработают новые правила, регулирующие работу с геномами таких опасных вирусов.

Так что выводы Монтанье не беспочвенны, за ними стоят очень серьезные подозрения. Сейчас рано кого-то осуждать. Наверняка, варианты вируса создавались без злого умысла, возможно, как говорит Монтанье, в Ухане хотели создать вакцину от ВИЧ. Хотя никто не исключает, что за спиной ученых стояли кураторы, которые направляли действия в другом, нужном им направлении. Ведь известно, что лаборатория частично финансировалась небезызвестным фондом Джорджа Сороса, имеющим неоднозначную репутацию в мире.

– Так как же мог вирус вырваться наружу?

– Кто знает? Может, им инфицировали мышь, а она вырвалась из вивария и улетела. Тут можно сколько угодно сценариев строить.

– Как вы считаете, Китай допустит комиссию по расследованию в Ухань, если такая будет создана?

– Они вынуждены будут допустить. На фоне того, что уже сейчас раздаются голоса со стороны президента США о возможной денежной компенсации за содеянное, в интересах Китая будет доказывать свою непричастность к заражению всего мира коронавирусом. Возможно, во всем обвинят лишь отдельных людей, но не исключено, что среди виновных могут оказаться и американские консультанты.

– Там нет собственно вставок ВИЧ, это похожие на них элементы, которые делают вирус опасным для человека. Когда вирус начинает мутировать, эти вставки становятся не нужны, и вирус их теряет, избавляется от них.

– Почему вирусу не нужны опасные вставки?

– Потому что он не должен убивать. Убийство организма своего хозяина противоречит его природе.

– Как мило. А что же ему нравится?

– Самое лучшее для вируса — это вызывать бессимптомную инфекцию, когда он спокойно может размножаться, переходя от человека к человеку. Поэтому болезнетворный вариант вируса среди людей постепенно утрачивает свою патогенность и превращается в безвредный вариант.

– Нобелевский лауреат вспомнил про такой способ борьбы с опасными вирусами, как РНК-интерференция. Можете пояснить, что это?

– Живую вакцину против полиомиелита?

- Да, как показала практика, она может противостоять короткое время против любых болезнетворных вирусов. Когда мы сталкиваемся с новыми инфекциями, для которых не создано ни лекарств, ни вакцин, это средство можно использовать для защиты определённых групп населения. К примеру, тех, кто стоит на переднем фланге борьбы с вирусом, тех же медиков в больницах.

– А если человек уже заражен, только пока не знает об этом?

– Наши исследования показали, что если симптомы отсутствуют, то полиомиелитная вакцина поможет побороть попавший, но не развившийся новый вирус, и человек не заболеет.

- Почему же тогда этот метод сейчас на применяют?

– Мы боремся за это, пишем письма в Минздрав. Дело в том, что исследования эти проходили так давно, что сегодня и специалистов-то, участвовавших в них, по-видимому кроме меня уже никого не осталось. Сейчас я активно рассылаю нашим чиновникам свои прежние статьи на этот счет.

Заголовок в газете: Кто выпустил вирус из бутылки?

Опубликован в газете "Московский комсомолец" №28248 от 24 апреля 2020 Тэги: Нобелевская премия, Наука, Коронавирус, Грипп, Лекарства, Анализы Организации: Министерство здравоохранения Места: Китай, США, Индия

Хакерский мир можно условно разделить на три группы атакующих:

Может ли кто-то с хорошими навыками в программировании стать последним? Не думаю, что вы начнете создавать что-то, на подобии regin (ссылка) после посещения нескольких сессий DEFCON. С другой стороны, я считаю, что сотрудник ИБ должен освоить некоторые концепты, на которых строится вредоносное ПО.

Зачем ИБ-персоналу эти сомнительные навыки?

Знай своего врага. Как мы уже обсуждали в блоге Inside Out, нужно думать как нарушитель, чтобы его остановить. Я – специалист по информационной безопасности в Varonis и по моему опыту – вы будете сильнее в этом ремесле если будете понимать, какие ходы будет делать нарушитель. Поэтому я решил начать серию постов о деталях, которые лежат в основе вредоносного ПО и различных семействах хакерских утилит. После того, как вы поймете насколько просто создать не детектируемое ПО, вы, возможно, захотите пересмотреть политики безопасности на вашем предприятии. Теперь более подробно.

Кейлогер – это ПО или некое физическое устройство, которое может перехватывать и запоминать нажатия клавиш на скомпрометированной машине. Это можно представить как цифровую ловушку для каждого нажатия на клавиши клавиатуры.

Зачастую эту функцию внедряют в другое, более сложное ПО, например, троянов (Remote Access Trojans RATS), которые обеспечивают доставку перехваченных данных обратно, к атакующему. Также существуют аппаратные кейлогеры, но они менее распространены, т.к. требуют непосредственного физического доступа к машине.

Тем не менее создать базовые функции кейлогера достаточно легко запрограммировать. ПРЕДУПРЕЖДЕНИЕ. Если вы хотите попробовать что-то из ниже следующего, убедитесь, что у вас есть разрешения, и вы не несёте вреда существующей среде, а лучше всего делать это все на изолированной ВМ. Далее, данный код не будет оптимизирован, я всего лишь покажу вам строки кода, которые могут выполнить поставленную задачу, это не самый элегантный или оптимальный путь. Ну и наконец, я не буду рассказывать как сделать кейлогер стойким к перезагрузкам или пытаться сделать его абсолютно не обнаружимым благодаря особым техникам программирования, так же как и о защите от удаления, даже если его обнаружили.

Для подключения к клавиатуре вам всего лишь нужно использовать 2 строки на C#:

Вы можете изучить больше про фунцию GetAsyncKeyState на MSDN:

Для понимания: эта функция определяет нажата клавиш или отжата в момент вызова и была ли нажата после предыдущего вызова. Теперь постоянно вызываем эту функцию, чтобы получать данные с клавиатуры:

Что здесь происходит? Этот цикл будет опрашивать каждые 100 мс каждую из клавиш для определения ее состояния. Если одна из них нажата (или была нажата), сообщение об этом будет выведено на консоль. В реальной жизни эти данные буферизируются и отправляются злоумышленнику.

Умный кейлогер

Погодите, а есть ли смысл пытаться снимать всю подряд информацию со всех приложений?

Код выше тянет сырой ввод с клавиатуры с любого окна и поля ввода, на котором сейчас фокус. Если ваша цель – номера кредитных карт и пароли, то такой подход не очень эффективен. Для сценариев из реального мира, когда такие кейлогеры выполняются на сотнях или тысячах машин, последующий парсинг данных может стать очень долгим и по итогу потерять смысл, т.к. ценная для взломщика информация может к тому времени устареть.

Вторая версия кода:

Еще более умный кейлогер

Давайте предположим, что злоумышленник смог получить данные кодом, на подобии нашего. Так же предположим, что он достаточно амбициозен и смог заразить десятки или сотни тысяч машин. Результат: огромный файл с гигабайтами текста, в которых нужную информацию еще нужно найти. Самое время познакомиться с регулярными выражениями или regex. Это что-то на подобии мини языка для составления неких шаблонов и сканирования текста на соответствие заданным шаблонам. Вы можете узнать больше здесь.

Для упрощения, я сразу приведу готовые выражения, которые соответствуют именам логина и паролям:

Эти выражения здесь как подсказка тому, что можно сделать используя их. С помощью регулярных выражений можно искать (т найти!) любые конструкции, которые имеют определенный и неизменный формат, например, номера паспортов, кредитных карт, учетные записи и даже пароли.

Действительно, регулярные выражения не самый читаемый вид кода, но они одни из лучших друзей программиста, если есть задачи парсинга текста. В языках Java, C#, JavaScript и других популярных уже есть готовые функции, в которые вы можете передать обычные регулярные выражения.

Для C# это выглядит так:

Где первое выражение (re) будет соответствовать любой электронной почте, а второе (re2) любой цифро буквенной конструкции больше 6 символов.

Бесплатно и полностью не обнаружим

В своем примере я использовал Visual Studio – вы можете использовать свое любимое окружение – для создания такого кейлогера за 30 минут.

Если бы я был реальным злоумышленником, то я бы целился на какую-то реальную цель (банковские сайты, соцсети, тп) и видоизменил код для соответствия этим целям. Конечно, также, я запустил бы фишинговую кампанию с электронными письмами с нашей программой, под видом обычного счета или другого вложения.

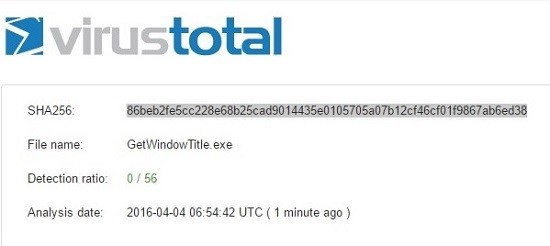

Остался один вопрос: действительно такое ПО будет не обнаруживаемым для защитных программ?

В этом основная фишка! Вы всегда можете менять код и развиваться, будучи всегда на несколько шагов раньше сканеров угроз. Если вы в состоянии написать свой собственный код он почти гарантированно будет не обнаружим. На этой странице вы можете ознакомиться с полным анализом.

Основная цель этой статьи – показать, что используя одни только антивирусы вы не сможете полностью обеспечить безопасность на предприятии. Нужен более глубинная оценка действий всех пользователей и даже сервисов, чтобы выявить потенциально вредоносные действия.

В следующих статья я покажу, как сделать действительно не обнаружимую версию такого ПО.

Читайте также: