Как не поймать вирусы в локальной сети

Проблема эпидемии сетевых червей актуальна для любой локальной сети. Рано или поздно может возникнуть ситуация, когда в ЛВС проникает сетевой или почтовый червь, который не детектируется применяемым антивирусом. Сетевой вирус распространяется по ЛВС через не закрытые на момент заражения уязвимости операционной системы или через доступные для записи общие ресурсы. Почтовый вирус, как следует из названия, распространяется по электронной почте при условии, что он не блокируется клиентским антивирусом и антивирусом на почтовом сервере. Кроме того, эпидемия в ЛВС может быть организована изнутри в результате деятельности инсайдера. В данной статье мы рассмотрим практические методики оперативного анализа компьютеров ЛВС с применением различных средств, в частности с помощью авторской утилиты AVZ.

Постановка задачи

В случае обнаружения эпидемии или некой нештатной активности в сети администратор должен оперативно решить минимум три задачи:

- обнаружить зараженные ПК в сети;

- найти образцы вредоносной программы для отправки в антивирусную лабораторию и выработки стратегии противодействия;

- принять меры для блокирования распространения вируса в ЛВС и его уничтожения на зараженных компьютерах.

В случае деятельности инсайдера основные шаги анализа идентичны и чаще всего сводятся к необходимости обнаружения установленного инсайдером постороннего ПО на компьютерах ЛВС. В качестве примера такого ПО можно назвать утилиты удаленного администрирования, клавиатурные шпионы и различные троянские закладки.

Рассмотрим более подробно решение каждой из поставленных задач.

Поиск зараженных ПК

Для поиска зараженных ПК в сети можно применять как минимум три методики:

- автоматический удаленный анализ ПК — получение информации о запущенных процессах, загруженных библиотеках и драйверах, поиск характерных закономерностей — например процессов или файлов с заданными именами;

- исследование трафика ПК с помощью сниффера — данный метод очень эффективен для отлова спам-ботов, почтовых и сетевых червей, однако основная сложность в применении сниффера связана с тем, что современная ЛВС строится на базе коммутаторов и, как следствие, администратор не может осуществлять мониторинг трафика всей сети. Проблема решается двумя путями: запуском сниффера на маршрутизаторе (что позволяет осуществлять мониторинг обмена данными ПК с Интернетом) и применением мониторинговых функций коммутаторов (многие современные коммутаторы позволяют назначить порт мониторинга, на который дублируется трафик одного или нескольких портов коммутатора, указанных администратором);

- исследование нагрузки на сеть — в данном случае очень удобно применять интеллектуальные коммутаторы, которые позволяют не только оценивать нагрузку, но и удаленно отключать указанные администратором порты. Данная операция существенно упрощается при наличии у администратора карты сети, на которой имеются данные о том, какие ПК подключены к соответствующим портам коммутатора и где они расположены;

- применение ловушек (honeypot) — в локальной сети настоятельно рекомендуется создать несколько ловушек, которые позволят администратору своевременно обнаружить эпидемию.

Автоматический анализ ПК можно свести к трем основным этапам:

- проведение полного исследования ПК — запущенные процессы, загруженные библиотеки и драйверы, автозапуск;

- проведение оперативного обследования — например поиск характерных процессов или файлов;

- карантин объектов по определенным критериям.

Все перечисленные задачи можно решить при помощи авторской утилиты AVZ, которая рассчитана на запуск из сетевой папки на сервере и поддерживает скриптовый язык для автоматического обследования ПК. Для запуска AVZ на компьютерах пользователей необходимо:

- Поместить AVZ в открытую для чтения сетевую папку на сервере.

- Создать в этой папке подкаталоги LOG и Qurantine и разрешить пользователям запись в них.

- Запустить AVZ на компьютерах ЛВС при помощи утилиты rexec или логон-скрипта.

Запуск AVZ на шаге 3 должен производиться при таких параметрах:

\\my_server\AVZ\avz.exe Priority=-1 nw=Y nq=Y HiddenMode=2 Script=\\my_server\AVZ\my_script.txt

Рис. 1. Редактор скриптов AVZ

Рассмотрим три типовых скрипта, которые могут пригодиться в ходе борьбы с эпидемией. Во-первых, нам потребуется скрипт для исследования ПК. Задача скрипта — произвести исследование системы и создать протокол с результатами в заданной сетевой папке. Скрипт имеет следующий вид:

// Включение сторожевого таймера на 10 минут

// Запуск сканирования и анализа

//Завершение работы AVZ

В ходе выполнения данного скрипта в папке LOG (предполагается, что она создана в каталоге AVZ на сервере и доступна пользователям для записи) будут создаваться HTML-файлы с результатами исследования компьютеров сети, причем для обеспечения уникальности в имя протокола включается имя исследуемого компьютера. В начале скрипта располагается команда включения сторожевого таймера, который принудительно завершит процеcc AVZ через 10 минут в случае, если в ходе выполнения скрипта возникнут сбои.

Протокол AVZ удобен для изучения вручную, однако для автоматизированного анализа он мало пригоден. Кроме того, администратору часто известно имя файла вредоносной программы и требуется только проверить наличие или отсутствие данного файла, а при наличии — поместить в карантин для анализа. В этом случае можно применить скрипт следующего вида:

// Включение сторожевого таймера на 10 минут

// Поиск вредоносной программы по имени

QuarantineFile(‘%WinDir%\smss.exe’, ‘Подозрение на LdPinch.gen’);

QuarantineFile(‘%WinDir%\csrss.exe’, ‘Подозрение на LdPinch.gen’);

//Завершение работы AVZ

В этом скрипте задействуется функция QuarantineFile, которая совершает попытку карантина указанных файлов. Администратору остается только проанализировать содержимое карантина (папка Quarantine\сетевое_имя_ПК\дата_каратина\) на наличие помещенных в карантин файлов. Следует учесть, что функция QuarantineFile автоматически блокирует помещение в карантин файлов, опознанных по базе безопасных AVZ или по базе ЭЦП Microsoft. Для практического применения данный скрипт можно усовершенствовать — организовать загрузку имен файлов из внешнего текстового файла, проверять найденные файлы по базам AVZ и формировать текстовый протокол с результатами работы:

// Поиск файла с указанным именем

function CheckByName(Fname : string) : boolean;

if Result then begin

case CheckFile(FName) of

-1 : S := ‘, доступ к файлу блокируется’;

1 : S := ‘, опознан как Malware (‘+GetLastCheckTxt+’)’;

2 : S := ‘, подозревается файловым сканером (‘+GetLastCheckTxt+’)’;

3 : exit; // Безопасные файлы игнорируем

AddToLog(‘Файл ‘+NormalFileName(FName)+’ имеет подозрительное имя’+S);

//Добавление указанного файла в карантин

SuspNames : TStringList; // Список имен подозрительных файлов

// Проверка файлов по обновляемой базе данных

if FileExists(GetAVZDirectory + ‘files.db’) then begin

AddToLog(‘База имен загружена - количество записей = ‘+inttostr(SuspNames.Count));

for i := 0 to SuspNames.Count - 1 do

AddToLog(‘Ошибка загрузки списка имен файлов’);

Для работы данного скрипта необходимо создать в папке AVZ доступные пользователям для записи каталоги Quarantine и LOG, а также текстовый файл files.db — каждая строка данного файла будет содержать имя подозрительного файла. Имена файлов могут включать макросы, наиболее полезные из которых — %WinDir% (путь к папке Windows) и %SystemRoot% (путь к папке System32). Другим направлением анализа может стать автоматическое исследование списка процессов, запущенных на компьютерах пользователей. Информация о запущенных процессах есть в протоколе исследования системы, но для автоматического анализа удобнее применять следующий фрагмент скрипта:

// Обновление списка процессов

AddToLog(‘Количество процессов = ‘+IntToStr(GetProcessCount));

// Цикл анализа полученного списка

for i := 0 to GetProcessCount - 1 do begin

S1 := S1 + ‘,’ + ExtractFileName(GetProcessName(i));

// Поиск процесса по имени

if pos(‘trojan.exe’, LowerCase(GetProcessName(i))) > 0 then

S := S + GetProcessName(i)+’,’;

AddLineToTxtFile(GetAVZDirectory+’\LOG\_alarm.txt’, DateTimeToStr(Now)+’ ‘+GetComputerName+’ : ‘+S);

AddLineToTxtFile(GetAVZDirectory+’\LOG\_all_process.txt’, DateTimeToStr(Now)+’ ‘+GetComputerName+’ : ‘+S1);

В завершение рассмотрим последний из полезных скриптов анализа — скрипт автоматического карантина всех файлов, которые не опознаются по базе безопасных AVZ и по базе ЭЦП Microsoft:

Автоматический карантин изучает запущенные процессы и загруженные библиотеки, службы и драйверы, около 45 способов автозапуска, модули расширения браузера и проводника, обработчики SPI/LSP, задания планировщика, обработчики системы печати и т.п. Особенностью карантина является то, что файлы в него добавляются с контролем повторов, поэтому функцию автокарантина можно вызывать многократно.

Достоинство автоматического карантина заключается в том, что с его помощью администратор может оперативно собрать потенциально подозрительные файлы со всех компьютеров сети для их изучения. Простейшей (но весьма эффективной на практике) формой изучения файлов может быть проверка полученного карантина несколькими популярными антивирусами в режиме максимальной эвристики. Следует отметить, что одновременный запуск автокарантина на нескольких сотнях компьютеров может создать высокую нагрузку на сеть и на файловый сервер.

Исследование трафика можно проводить тремя способами:

- вручную при помощи снифферов;

- в полуавтоматическом режиме — в данном случае сниффер собирает информацию, и затем его протоколы обрабатываются либо вручную, либо некоторым ПО;

- автоматически при помощи систем обнаружения вторжений (IDS) типа Snort (http://www.snort.org/) либо их программных или аппаратных аналогов. В простейшем случае IDS состоит из сниффера и системы, анализирующей собираемую сниффером информацию.

Система обнаружения вторжений является оптимальным средством, так как позволяет создавать наборы правил для обнаружения аномалии в сетевой активности. Второе ее преимущество состоит в следующем: большинство современных IDS позволяют размещать агенты мониторинга трафика на нескольких узлах сети — агенты собирают информацию и передают ее. В случае же применения сниффера очень удобно пользоваться консольным UNIX-сниффером tcpdump. Например, для мониторинга активности по порту 25 (протокол SMTP) достаточно запустить сниффер с командной строкой вида:

tcpdump -i em0 -l tcp port 25 > smtp_log.txt

В данном случае ведется захват пакетов через интерфейс em0; информация о захваченных пакетах будет сохраняться в файле smtp_log.txt. Протокол сравнительно просто анализировать вручную, в данном примере анализ активности по порту 25 позволяет вычислить ПК с активными спам-ботами.

В качестве ловушки (Honeypot) можно использовать устаревший компьютер, производительность которого не позволяет применять его для решения производственных задач. Например, в сети автора в качестве ловушки успешно применяется Pentium Pro c 64 Мбайт оперативной памяти. На этот ПК следует установить наиболее распространенную в ЛВС операционную систему и выбрать одну из стратегий:

- Установить операционную систему без пакетов обновлений — она будет индикатором появления в сети активного сетевого червя, эксплуатирующего любую из известных уязвимостей для данной операционной системы;

- установить операционную систему с обновлениями, которые установлены на других ПК сети — Honeypot будет аналогом любой из рабочих станций.

Каждая из стратегий имеет как свои плюсы, так и минусы; автор в основном применяет вариант без обновлений. После создания Honeypot следует создать образ диска для быстрого восстановления системы после ее повреждения вредоносными программами. В качестве альтернативы образу диска можно использовать системы отката изменений типа ShadowUser и его аналогов. Построив Honeypot, следует учесть, что ряд сетевых червей ищут заражаемые компьютеры путем сканирования диапазона IP, отсчитываемого от IP-адреса зараженного ПК (распространенные типовые стратегии — X.X.X.*, X.X.X+1.*, X.X.X-1.*), — следовательно, в идеале Honeypot должен быть в каждой из подсетей. В качестве дополнительных элементов подготовки следует обязательно открыть доступ к нескольким папкам на Honeypot-системе, причем в данные папки следует положить несколько файлов-образцов различного формата, минимальный набор — EXE, JPG, MP3.

Рис. 2. Создание и настройка предупреждения о сетевой активности

В качестве предупреждения удобнее всего использовать сообщения электронной почты, отправляемые на почтовый ящик администратора, — в этом случае можно получать оперативные оповещения от всех ловушек в сети. Кроме того, если сниффер позволяет создавать несколько предупреждений, есть смысл дифференцировать сетевую активность, выделив работу с электронной почтой, FTP/HTTP, TFTP, Telnet, MS Net, повышенный трафик более 20-30 пакетов в секунду по любому протоколу (рис. 3).

Рис. 3. Письмо-оповещение, высылаемое

в случае обнаружения пакетов, соответствующих заданным критериям

При организации ловушки неплохо разместить на ней несколько применяемых в сети уязвимых сетевых служб или установить их эмулятор. Простейшим (и бесплатным) является авторская утилита APS, работающая без инсталляции. Принцип работы APS сводится к прослушиванию множества описанных в ее базе портов TCP и UDP и выдаче в момент подключения заранее заданного или случайно генерируемого отклика (рис. 4).

Рис. 4. Главное окно утилиты APS

Дистанционное удаление вредоносных программ

В идеальном случае после обнаружения образцов вредоносных программ администратор отправляет их в антивирусную лабораторию, где они оперативно изучаются аналитиками и в базы антивируса вносятся соответствующие сигнатуры. Эти сигнатуры через автоматическое обновление попадают на ПК пользователей, и антивирус производит автоматическое удаление вредоносных программ без вмешательства администратора. Однако эта цепочка не всегда работает как положено, в частности возможны следующие причины сбоя:

- по ряду независимых от администратора сети причин образы могут не дойти до антивирусной лаборатории;

- недостаточная оперативность антивирусной лаборатории — в идеале на изучение образцов и их внесение в базы уходит не более 1-2 часов, то есть в пределах рабочего дня можно получить обновленные сигнатурные базы. Однако не все антивирусные лаборатории работают столь оперативно, и обновления можно ждать несколько дней (в редких случаях — даже недель);

- высокая работоспособность антивируса — ряд вредоносных программ после активации уничтожают антивирусы или всячески нарушают их работу. Классические примеры — внесение в файл hosts записей, блокирующих нормальную работу системы автообновления антивируса, удаление процессов, службы и драйверов антивирусов, повреждение их настроек и т.п.

Следовательно, в перечисленных ситуациях придется бороться с вредоносными программами вручную. В большинстве случаев это несложно, так как по результатам исследования компьютеров известны зараженные ПК, а также полные имена файлов вредоносных программ. Остается только произвести их дистанционное удаление. Если вредоносная программа не защищается от удаления, то уничтожить ее можно скриптом AVZ следующего вида:

// Эвристическая чистка системы

Данный скрипт удаляет один заданный файл (или несколько файлов, так как команд DeleteFile в скрипте может быть неограниченное количество) и затем производит автоматическую чистку реестра. В более сложном случае вредоносная программа может защищаться от удаления (например, пересоздавая свои файлы и ключи реестра) или маскироваться по руткит-технологии. В этом случае скрипт усложняется и будет иметь следующий вид:

// Включение протоколирования BootCleaner

// Импорт в задание BootCleaner списка файлов, удаленных скриптом

Мы разоблачили много лохотронов, которые вымогают деньги, обещая крупный приз или зарплату. Но во всех этих случаях человек сам принимает решение, поверить мошеннику и своими руками отдать ему деньги или убежать от этого сайта подальше. Однако некоторые сайты или спам-сообщения могут быть просто вредоносными. Как вирусы попадают на компьютер и как они распространяются, читайте в нашей полезной статье.

Как вирусы проникают на компьютер

Вирусы проникают в компьютер тремя путями:

- Через интернет

- Через съёмный носитель

- Через локальную сеть

Начнём с конца. Это в основном касается корпоративных компьютеров, за безопасностью которых следят сисадмины. Если на работе ваше устройство подключено к общей локальной сети и хотя бы один компьютер заразится вирусом, то инфицируются и другие. Это как дети в детском садике: заболел один — карантин на всю группу.

Чтобы вирус проник на домашний компьютер, достаточно вставить в него флешку (чужую или свою, но побывавшую в другом заражённом компьютере), CD-диск или просто подключить через USB-порт какое-нибудь внешнее устройство (смартфон, фотоаппарат, внешний жёсткий диск и т.п.). Если этот съёмный носитель оказался заражённым вирусом, при открытии устройства на вашем компьютере автозапуск может открыть его даже без вашего ведома. Это всё равно что передать игрушку от больного каким-нибудь ротовирусом другому ребёнку.

И наконец, заражение через интернет. Это, пожалуй, самый распространённый и многоканальный путь распространения компьютерных вирусом. Рассмотрим подробнее, как можно заразиться вирусом через интернет.

Каким образом вирус заражает компьютер через интернет?

В интернете на различных ресурсах блуждают миллионы вирусов. Каждый день появляются всё новые и новые виды. Их создают обычные люди, точнее необычно умные и крайне вредные, но всё же люди, а не роботы. Кто-то делает это с целью вымогательства денег или получения прибыли, кто-то ради спортивного интереса, чтобы войти в историю, кто-то просто злодей от природы и хочет навредить всему человечеству.

Рассмотрим, как происходит заражение компьютерным вирусом, какими путями вы можете получить вирус на свой компьютер.

Однако чтобы написать такую программу, которая будет запускать себя с браузера, очень сложно, поэтому чаще всего вредоносными являются не сами сайты, а программы на них, которые вы можете случайно или намеренно скачать и открыть на своём компьютере. Часто такие программы маскируются под ссылки, картинки, файлы-вложения или какие-то другие знакомые программы. Например, вы ищите книжку, нажимаете на “скачать” и скачиваете не doc, txt, pdf или что-то похожее, а exe, com или вообще файл с каким-то непонятным расширением (скорее всего такой файл заражен вирусом). Не обратив на это внимание, вы открываете файл на своём компьютере и своими руками запускаете вирус. Либо вы скачивате искомый файл, а параллельно с ним закачивается и вредоносная программа, которую вы даже не заметили.

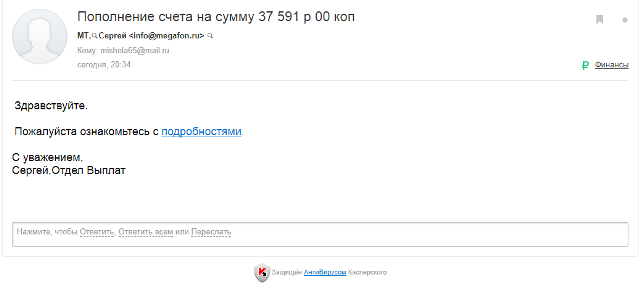

Вирус в самом письме или во вложениях в нём. Вам приходит письмо от неизвестного отправителя, вы открываете его, переходите по ссылке в нём или скачиваете и открываете вложения, в которых спрятался вирус. На самом деле письмо может прийти и от известного отправителя. Например, если вашего друга заразил особый вирус, который рассылает себя всем, кто есть в его адресной книге. Или же вирус маскирует отправителя под известную фирму. Так он вызывает доверие, и человек не задумываясь, открывает письмо.

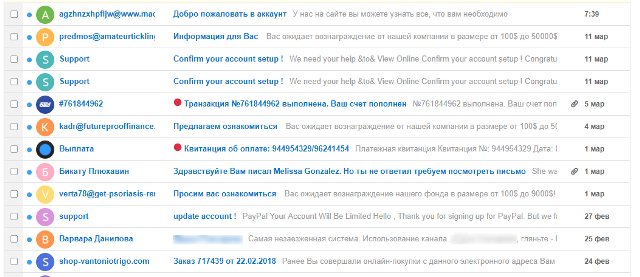

Рассыльщики таких писем хорошо разбираются в психологии масс и поэтому пишут такие темы и тексты писем, что очень сложно устоять и не открыть их и не выполнить указания. Например, “с вашего счёта списано 5673 р.”, или “счёт к оплате за вашу покупку”, или “добро пожаловать в аккаунт”, или “вы зарегистрировались на портале”, или “транзакция №34598657 выполнена. Ваш счёт пополнен” и т.п.

Недавно мне, например, приходили письма от Мегафона о том, что мне на счёт зачислены какие-то деньги. Я написала письмо в поддержку Мегафона с вопросом, что это. Мне ответили, что это не они отправляли и что это мошенники, не открывайте их письма и вложения в них.

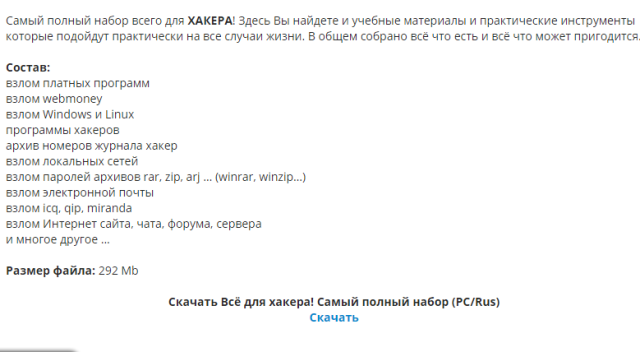

Рассылка вирусов по email очень прибыльное и неслжное дело. Оно сродни одностраничным сайтам лохотронов. Существует целая индустрия: на специальных сайтах вы можете скачать вредоносные программы (вирусы-вымогатели, взломщики паролей и аккаунтов и т.п.) и делать такие вот рассылки, рассчитывая “на лоха”. Например, если вы наберёте в гугл запрос “Набор хакера скачать”, то удивитесь, как же просто скачать вирус для его распространения.

Пример сайта, где можно скачать вирусы-взломщики

Вирус — программа — компьютер. Вы скачиваете из интернета необходимое вам ПО, которое заражено вирусом. Чаще всего это касается бесплатных программ на неофициальных сайтах. Например, программа для просмотра видео, для скачивания музыки из вконтакте, для архивирования, монтажа, спам-рассылки и т.п. Здесь как и с любым непроверенным файлом, скачанным с плохого сайта: вы скачиваете одно, а запускаете параллельно какое-то другое вредоносное ПО.

Однако вирусы могут содержаться и в официальном программном обеспечении и обновлениях, которые ваш компьютер скачивает автоматически и устанавливает без вашего ведома. Такое происходит не часто, но зато очень массово. Например, предположительно так распространялся известный вирус-вымогатель “Petya”: им было заражено обновление для бухгалтерской программы M.E.Doc.

Здесь сразу 2 варианта: через личные сообщения и через установку приложений. Неизвестный вам человек (или известный, но взломанный) пишет вам интригующее личное сообщение. Там ссылка или даже вложение. Вы переходите или скачиваете, запускаете и всё по сценарию как с электронными письмами и вредоносными сайтами.

Другой вариант — вы устанавливаете какое-нибудь полулегальное приложение, типа “посмотреть, кто заходил на твою страничку”, или “скачивать музыку бесплатно”, или “открыть закрытый список друзей друга”, и тем самым закачиваете себе и вирус. Правда, в соцсетях чаще всё-таки не вирусы рассылают, а всеми способами пытаются украсить ваш пароль и захватить ваш аккаунт, чтобы делать вредоносные рассылки вашим друзьям.

Как не поймать вирус и как защититься от вируса?

Везде можно подхватить вирус. Но волков бояться — в лес не ходить. Компьютерная безопасность — это очень важно особенно для людей, работающих в интернете. Как же защититься от вирусов? Вот несколько важных правил, как обезопасить свою работу с компьютером:

1. Антивирус. Прежде всего, конечно же установить хороший антивирус и дать ему возможность обновляться хоть каждый день. Он, конечно, тормозит работу компьютера, но зато сразу распознает известный ему вирус или укажет вам на подозрительный объект, будь то скачанный файл, вставленный съёмный носитель или папки на вашем жёстком диске.

2. Не открывать, не нажимать, не скачивать. Большинство вирусов приходят на компьютер по вине самого хозяина. Когда человек видит что-то интригующее или находит то, что давно искал, он теряет бдительность, надеется на авось и сам скачивает себе на компьютер вирус. Так что не открывайте писем от неизвестных отправителей, не переходите по непонятным ссылкам, не кликайте все подряд баннеры, не скачивайте вложений и непроверенных приложений. Всегда будьте на чеку, если вам предлагается файл с расширением exe или com. Это запускные файлы, которые могут содержать в себе вирус.

4. Установите Linux. Большинство вирусов подстраиваются под Windows, поэтому чтобы не бояться переходить по ссылкам на вредоносные сайты, установите другую операционную систему, например, Линукс.

5. Измените настройки браузера. Установите, чтобы браузер всегда спрашивал вашего разрешение на скачивание файлов, а также запретите автозапуск программ.

Работая в интернете, мы часто сталкиваемся с различными мошенниками, будь то лохотронщики, которые пытаются выманить у вас деньги, или хакеры, которые пытаются выманить ваши пароли. Поэтому всегда будьте бдительны. Надеемся, наши советы помогут вам в этом.

Если вам нравятся наши статьи, подписывайтесь на рассылку и получайте небольшой бонус от команды детективов.

Владимир Бондарев

Как правильно организовать оборону компьютерных сетей от вредоносного ПО.

Статья адресована начинающим системным администраторам.

Под антивирусной защитой я подразумеваю защиту от любого вредоносного ПО: вирусы, трояны, рут-киты, бэк-доры,…

Все рекомендации относятся больше к Windows.

1 Шаг по антивирусной защите – установка антивирусного ПО на каждом компьютере в сети и обновление не реже чем ежедневно. Правильная схема обновления антивирусных баз: за обновлениями ходят 1-2 сервера и раздают обновления всем компьютерам в сети. Обязательно ставьте пароль на отключение защиты.

Рекомендую применять антивирусы от разных производителей, например, на рабочих станциях Касперский, на почтовых и прокси-серверах M cAffee.

У антивирусного ПО много недостатков. Главный недостаток - они не ловят вирусы, написанные на заказ и которые не получили широкого распространения. Второй недостаток– они нагружают процессор и занимают память на компьютерах, кто-то больше (Касперский), кто-то меньше (Eset Nod32), это надо учитывать.

Установка антивирусного ПО – обязательный, но недостаточный способ защиты от вирусных эпидемий, часто сигнатура вируса появляется в антивирусных базах на следующий день после его распространения, за 1 день вирус может парализовать работу любой компьютерной сети.

Обычно системные администраторы останавливаются на 1 шаге, хуже того, не доводят его до конца либо не следят за обновлениями и рано или поздно заражение все-таки происходит. Ниже перечислю другие важные шаги по усилению антивирусной защиты.

2 Шаг. Политика паролей. Вирусы (трояны) умеют заражать компьютеры в сети подбирая пароли к стандартным учетным записям: root, admin, Administrator, Администратор. Всегда используйте сложные пароли! За учетные записи без паролей либо с простыми паролями системный администратор должен быть уволен с соответствующей записью в трудовой книжке. После 10 попыток неверного ввода пароля учетная запись должна блокироваться на 5 минут, чтобы защититься от брут-форса (подбор пароля методом простого перебора). Встроенные учетные записи администраторов крайне желательно переименовать и заблокировать. Периодически пароли нужно менять.

3 Шаг. Ограничение прав пользователей. Вирус (троян) распространяется по сети от имени пользователя, который его запустил. Если у пользователя права ограничены: нет доступа на другие компьютеры, нет административных прав на свой компьютер, то даже запущенный вирус ничего не сможет заразить. Нередки случаи, когда сами системные администраторы становятся виновниками распространения вируса: запустили админ кей-ген и пошел вирус заражать все компьютеры в сети…

4 Шаг. Регулярная установка обновлений безопасности. Это сложная работа, но делать ее надо. Обновлять нужно не только ОС, но и все приложения: СУБД, почтовые серверы.

5 Шаг. Ограничение путей проникновения вирусов. Вирусы попадают в локальную сеть предприятия двумя путями: через сменные носители и через другие сети (Интернет). Запретив доступ к USB, CD-DVD, вы полностью перекрываете 1 путь. Ограничив доступ в Интернет, вы перекрываете 2 путь. Этот метод очень эффективен, но тяжело реализуем.

6 Шаг. Межсетевые экраны (МСЭ), они же файерволы (firewalls), они же брэндмауэры. Их нужно обязательно устанавливать на границах сети. Если ваш компьютер подключен к Интернет напрямую, то МСЭ должен быть включен обязательно. Если компьютер подключен только к локальной сети (ЛВС) и выходит в Интернет и другие сети через серверы, то на этом компьютере МСЭ включать необязательно.

7 Шаг. Разделение сети предприятия на подсети. Сеть удобно разбивать по принципу: один отдел в одной подсети, другой отдел – в другой. На подсети можно делить на физическом уровне (СКС), на канальном уровне (VLAN), на сетевом уровне (не пересекаемые по адресам ip подсети).

8 Шаг. В Windows есть замечательный инструмент по управлению безопасностью больших групп компьютеров – это групповые политики (ГПО). Через ГПО можно настроить компьютеры и серверы так, что заражение и распространение вредоносного ПО станет практически невозможным.

9 Шаг. Терминальный доступ. Поднимите в сети 1-2 терминальных сервера, через которые пользователи будут ходить в Интернет и вероятность заражения их персональных компьютеров упадет до нуля.

10 Шаг. Отслеживание всех запускаемых на компьютерах и серверах процессов и служб. Можно сделать так, чтобы при запуске неизвестного процесса (службы) системному администратору приходило уведомление. Коммерческое ПО, которое умеет это делать, стоит немало, но в некоторых случаях затраты оправданы.

Читайте также: