Из за вируса не могу подключиться по rdp

Не удается подключиться к удаленному компьютеру по RDP

Не удается подключиться к удаленному компьютеру по RDP

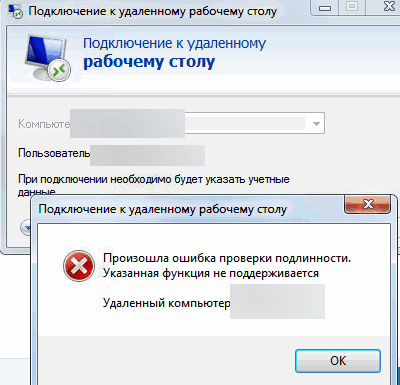

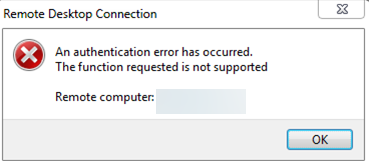

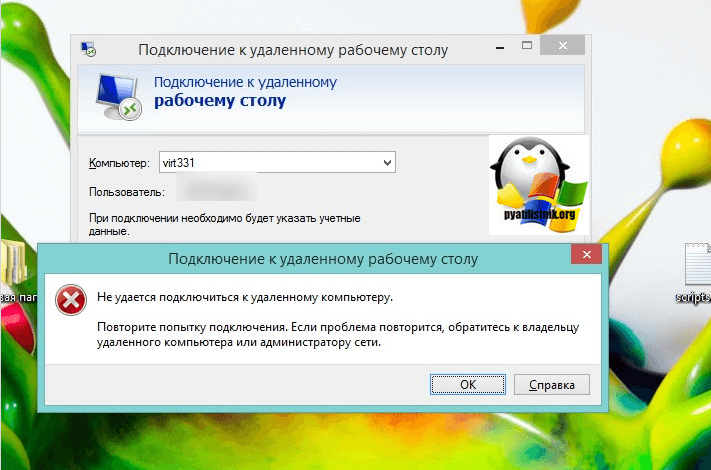

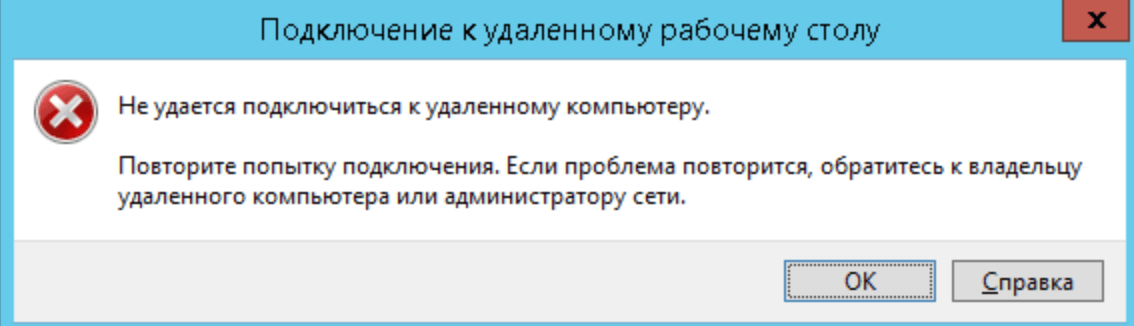

Добрый день уважаемые читатели и гости блога, сегодня столкнулся с такой ситуацией, при попытке подключиться к серверу терминалов на Windows Server 2008 R2 я получил ошибку "Не удается подключиться к удаленному компьютеру. Повторите попытку подключения. Если проблема повторится, обратитесь к владельцу удаленного компьютера." после ввода логина и пароля, что говорит как минимум о том, что порт доступен, давайте смотреть как можно решить данную проблему и восстановить доступ.

Причины ошибки "Повторите попытку подключения"

В прошлый раз мы с вами победили ошибку с синим экраном dpc watchdog violation, победим и эту, но для начала нужно понять причину всего этого действия. Вот как выглядит данная проблема:

Как я и писал выше, появляется она после ввода корректного логина и пароля.

- Вся эта канитель началась еще с 2014 года, после обновлений KB2992611 и последующих. В момент установки данных обновлений ужесточился уровень безопасности и шифрования.

- Вторая возможная причина, это наличие программ КриптоПро или VipNet, у меня был именно второй вариант

- Другие сторонние программные обеспечения по шифрованию.

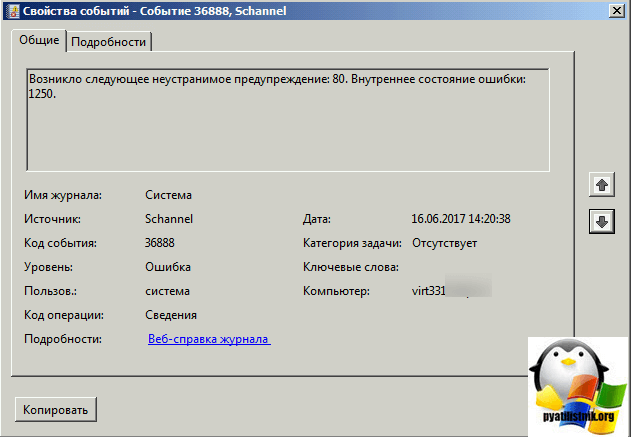

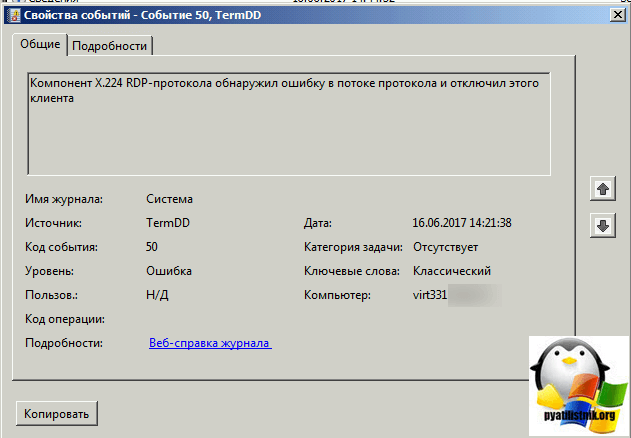

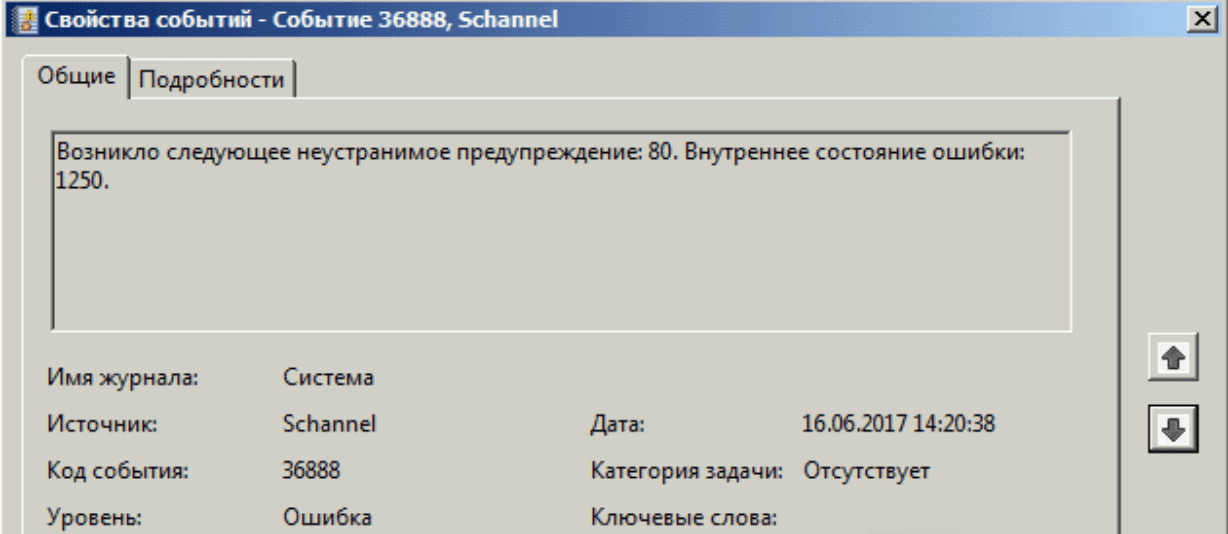

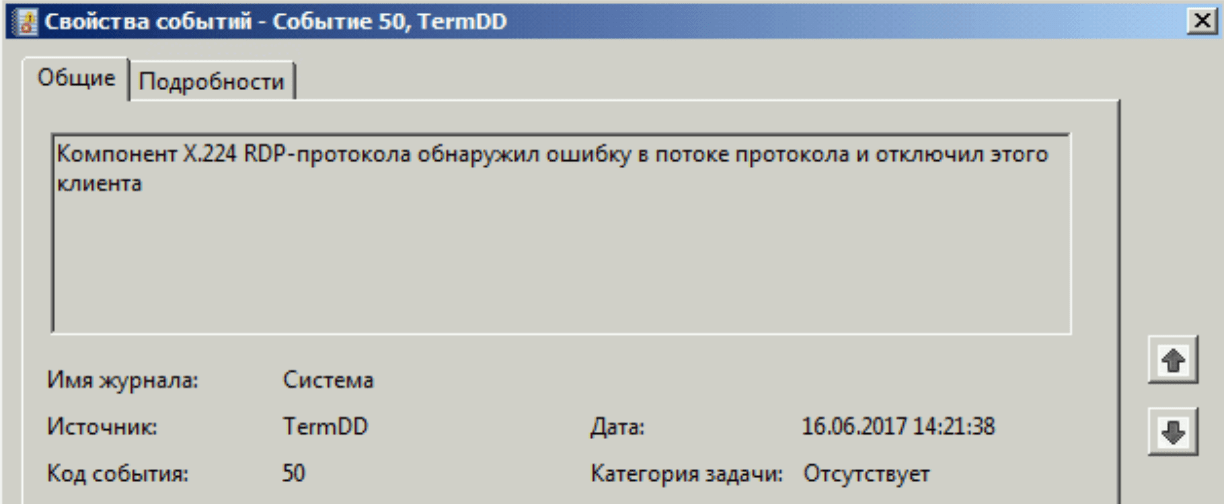

Если вы посмотрите логи Windows, то сможете обнаружить вот такие системные предупреждения:

- возникло следующее неустранимое предупреждение: 36888. Внутренне состояние ошибки: 1250

- Компонент X.224 RDP-протокола обнаружил ошибку в потоке протокола и отключил этого клиента.

Как решить ошибку с RDP подключением

Существует несколько методов решения ошибки "Не удается подключиться к удаленному компьютеру. Повторите попытку подключения. Если проблема повторится, обратитесь к владельцу удаленного компьютера." что вы должны сделать:

- Удалить необходимые обновления Windows

- Удаление или обновление "Крипто ПРО" и VipNet

- Понижение требования к уровню шифрования

- Установка дополнительных обновлений

Начинаю я с этого метода, так как он самый правильный и с точки удобства и с точки безопасности. Если вам данное ПО не нужно, то советую его удалить его и провести очистку системы от мусора, если же программы нужны, то рассмотрите вариант их обновления на свежие версии в которых уже таких проблем нет. В моем случае это не получилось сделать, так как мне была необходима старая версия VipNet.

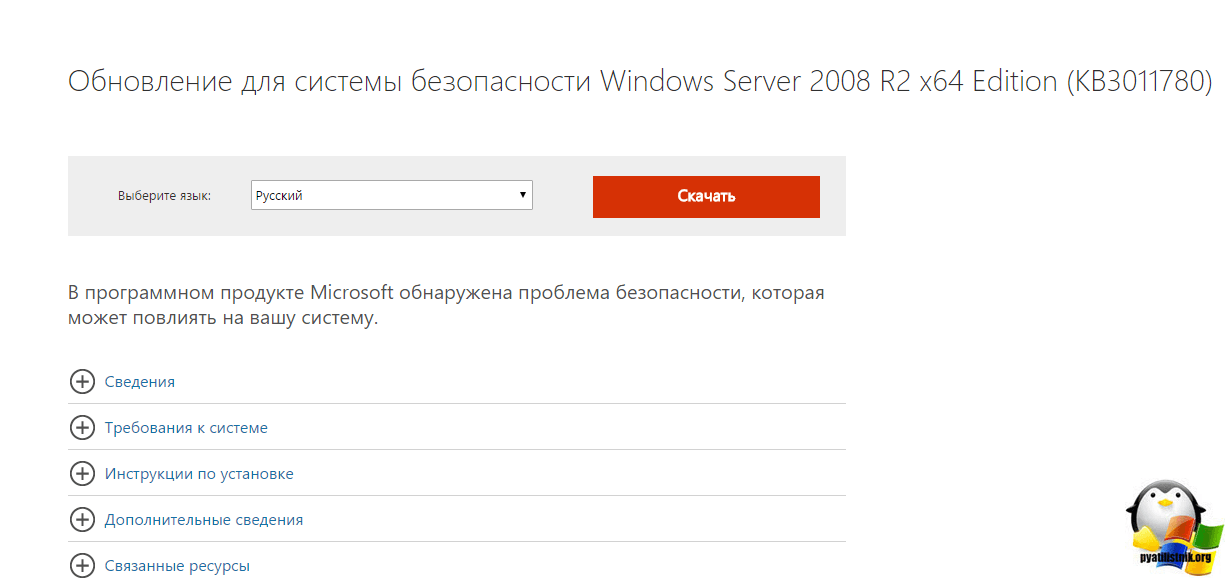

Следующим методом я вам посоветую установка новых обновлений, которые это решают, могу посоветовать KB3018238 (оно идет теперь вместе с KB2992611) и KB3011780, с ходом времени, данные обновления могут перекрываться уже более новыми, так, что следите за ними на официальном сайте Microsoft. Если KB2992611 установлено, то попробуйте его удалить, проверить возможность подключения и снова поставить.

Скачиваете и производите обновление, это похоже на шаги описанные в проблеме, где windows 7 не находит обновления, мы так же устанавливали автономные версии.

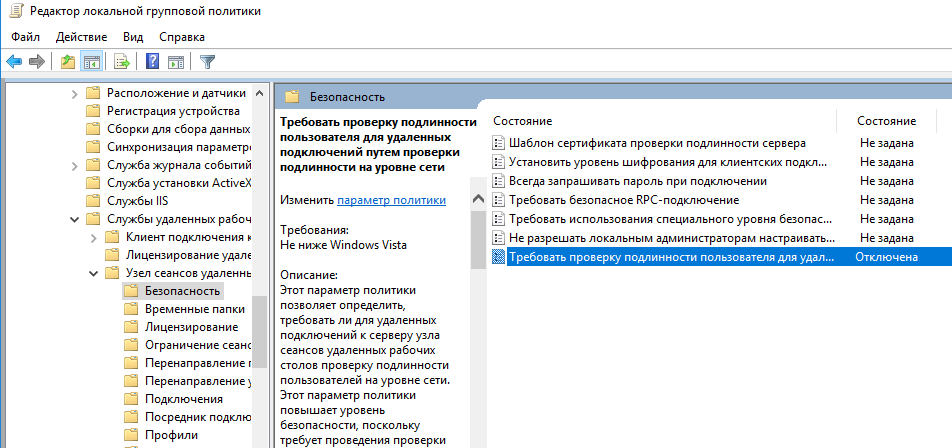

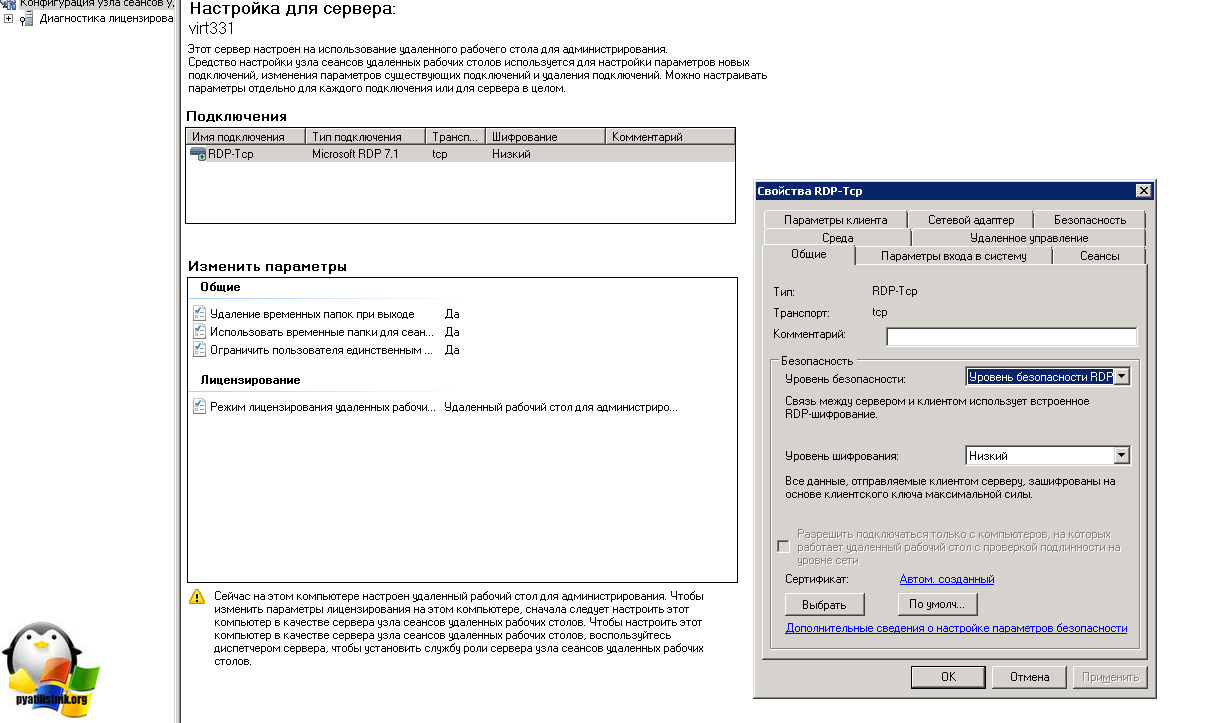

Не самое правильное решение, так как уменьшает уровень защиты и шифрования трафика, но может быть палочкой-выручалочкой в некоторых ситуациях. В настройках сервера терминалов снизить уровень "безопасности/уровень шифрования". Для этого заходите в "Пуск > Администрирование > Удаленный рабочий стол > Конфигурация узла сеансов удаленного рабочего стола", выбираете "Настройка для сервер", далее вкладка "Общие" и два пункта:

- Уровень безопасности > Уровень безопасности RDP

- Уровень шифрования > Низкий

Все теперь повторите подключение и повторите попытку зайти по RDP, ошибка должна исчезнуть, но поищите возможность все же обновиться.

RDP не гарантирует защиты от вирусов. к примеру есть предупреждения, когда в парамерах подключения, разрешено мапить локальные дисковые устройства. но если вам нужен обмен файлами - придется разрешить

можно по другому сказать - как мимнимум, есть угроза заражения, при любом способе обмена файлами (флешка, сеть, в тч мапинг по RDP)

какой то особой защиты не требуется - если у вас есть антивирус, вам не чего добавить upd кроме как не делать ляпов

- 0day может быть найден везде. возможно и в RDP*, даже если заходите без доступа к локальным устройствам. доступ же предусмотрен протоколом, просто запрещен. а крутые зловреды создаются именно для обхода запретов

- все кто более менее интересовался темой ИБ, знакомы с одним из самых показательных случаев - Stuxnet. но если вы работаете там, где есть гостайна, за нее есть кому беспокоится

- если вы самый главный по ИТ/ИБ, в своей конторе, и задаете такой вопрос, думаю, что самая большая угроза, для вашей конторы, это обычные зловреды - майнеры, воры банковских данных, паролей, и тд. но защита от них, требует только повышения вашего общего уровня в ИТ/ИБ. говоря коротко - не делать ляпов, хотя бы выполнять рекомендации МС для администраторов. а их довольно легко искать. удачи

* еще пример экстрима - специалисты по ИБ, продемонстрировали выход в хостовую систему, даже из виртуалки. но не сохранил ссылку, или сохранил далеко, истории чуть не пару лет.. а может и более ))

frrykt, аа.. ну да.. но в домашних условиях (а мы говорим про удаленку) винда (не кряченая сборка, а свежая 10, с настройками по дефолту, и родным антивирем) нашпигована (по дефолту же) оными на столько, что многие считают это шпионажем, и нарушением личных прав ))

а на стороне офиса.. ну я там в ответе дописал про либо доверяйте своим админам, либо учите маны, если вы и есть админ

Если не брать в расчет, что в самом RDP могут быть какие-то уязвимости, то передать вирус юзера могут только скопировав какой-то файл со своего компа на рабочий, если мапятся диски. Скопировать файлы теоретически может и вирус работающий на домашней машине клиента. Но передать файл мало - его надо еще и запустить удаленно. Если зловред подменит собой стандартный RDP клиент - то тут он сможет сделать уже много чего в рамках пользовательских прав на удаленном ПК. Я про такой вариант вирусов не слышал, но теоретически - почему бы и нет.

Защита обычная - антивирус на удаленном компьютере и только ограниченные права + блокирующий корпоративный фаервол. Принудительно не мапить диски и прочие флэшки. В таких условиях и в локальном варианте вирусу достаточно трудно развить свою деятельность.

На счет настроек RDP на десктопной винде - да кнопочек нет, но все то же самое есть в GPO и в локальных политиках безопасности (если AD не развернута).

Я бы не пускал юзеров на свои локальные компы в сети удаленно, т.к. вы получаете Nое количество толком не контролируемых точек входа в сеть. Вирус то может туда и не проникнет, а вот сами пользователи смогут унести все что плохо лежит.

По уму выделить терминальный сервер в ДМЗ. С него предоставить доступ в ЛВС через дополнительный (не локальный) закрытый фаервол с доступом только к нужным сетевым ресурсам. Нужные файлы пользователи должны держать в доступных сетевых каталогах. В терминальном сервере оставить работающими только безопасные защищенные протоколы, настроить полноценный сертификат с собственным ЦА, обязательно включить авторизацию на уровне сети.

Нет.

Но при удаленном доступе пользователь может загрузить зараженные файлы и запустить их самостоятельно.

У специалистов ИТ-отделов нет возможности следить за состоянием домашних компьютеров с точки зрения информационной безопасности.

А такой необходимости и нет.

Зачем следить за безопасностью домашних компьютеров? Да пусть там хоть что будет.

Следить надо за безопасностью рабочей инфраструктуры - сервера терминалов или рабочей станции куда подключается пользователь.

Грамотная настройка исключает возможность заражения на 99,9%.

Под грамотной настройкой понимается в первую очередь настройка прав пользователей -как на доступ к файлам так и на запуск программ.

Пока не забыл, хотел поделиться одной интересной заметкой. Сегодня на одном из компов который находится вне офиса человек не мог по RDP клиенту подключиться к серверу, постоянно вылетало окно не удается подключиться к удаленному рабочему столу. Самое интересное в этой ситуации было то, что клиент подключался к серверу, по крайней мере я судил по статистике проброса портов на своем шлюзе, т.е. этот клиент достукивался до самого сервера куда он должен был подключаться, но она не пускала его.

Эта статья с 2012 года и многие моменты тут уже не работают на 2020 год, но если у вас какой то конкретный вопрос напишите его в комментарии к статья и я вам вышлю инструкцию на ваш вопрос!

И так что мы имели: компьютер клиента Windows xp с клиентом RDP 7 версии, шлюз BSD и Win 2003 ну и естественно ошибку при подключении не удается подключиться к удаленному рабочему столу. Мною были перепробованы различные варианты танцев с бубном, но они ничего не давали, все вело к тому, что я склонялся что у меня сервак глючит или я туплю, но мысль та что с других хостов я без проблем конектился на тот же самый сервак под теми же настройками не давал мне покоя.

Подведем итог!

1 Вариант

1) скачиваем альтернативный rdp клиент Remote Desktop Manager

2) запускаем клиент, но не пугаемся настроек

там все очень просто.

2 Вариант

Обновить на windows стандартный RPD клиент , его можно скачать на оф сайте Микрософта скачать

3 Вариант

Проверить локальные политики сервера, возможно они могут блокировать

для 2003 и 2008 Server:

4 Вариант

Отключить фаервол с антивирусом на стороне клиента. (в большинстве случаев именно это может блокировать исходящее соединение если оно попало допустим в ненадежные программы антивируса или фаервола.

1) Если используется брандмауэр Windows, выполните следующие действия.

В области слева выберите Разрешить запуск программы или компонента через брандмауэр Windows .

Щелкните Изменить параметры . Если отображается запрос на ввод пароля администратора или его подтверждения, укажите пароль или предоставьте подтверждение.

В разделе Разрешенные программы и компоненты установите флажок рядом с пунктом Удаленный рабочий стол и нажмите кнопку ОК .

2)При использовании другого брандмауэра проверьте, что порт удаленного рабочего стола (стандартный порт RDP 3389) открыт.

На удаленном компьютере могут быть запрещены удаленные подключения. Решение данной проблемы приведено ниже.

В левой области выберите пункт Настройка удаленного доступа . Если отображается запрос на ввод пароля администратора или его подтверждения, укажите пароль или предоставьте подтверждение.

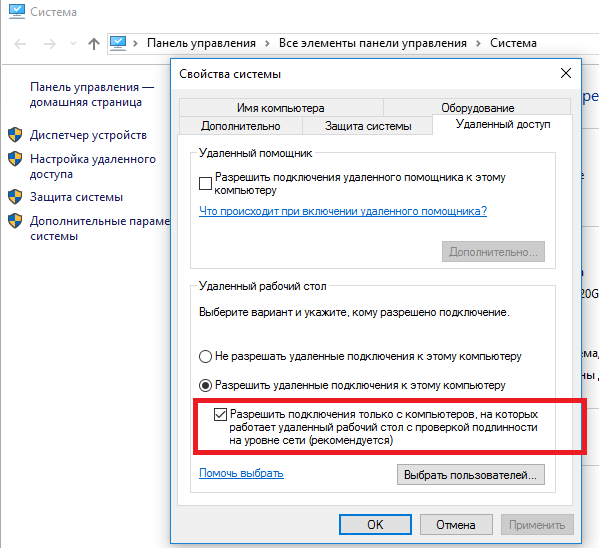

В диалоговом окне Свойства системы в группе Удаленный рабочий стол щелкните Разрешать подключения с компьютеров с любой версией удаленного рабочего стола или Разрешать подключения только с компьютеров с удаленным рабочим столом с сетевой проверкой подлинности , а затем нажмите кнопку ОК .

5 Вариант

1)Если у вас сервер 2008, а подключаетесь с клиента под windows xp, то тут надо смотреть если у нас на стороне сервера включена функция NLA (Network Level Authentication) это позволяют реализовать более безопасный метод подключения к удаленному рабочему столу, то Windows xp не сможет подключиться потому как в нем нужно ручками принудительно включить эту функцию (инструкцию выложу чуть позже как это можно решить)

6 Вариант от компании MS

Удаленный компьютер может быть в спящем режиме. Чтобы исправить это, убедитесь, что параметры спящего режима и гибернации заданы со значением Никогда . (Режим гибернации поддерживается не всеми компьютерами.) Дополнительные сведения о выполнении данных изменений см. в разделе Изменение, создание и удаление схемы (плана) управления питанием.

Удаленное подключение невозможно, если учетная запись пользователя не имеет пароля. Сведения о добавлении пароля к учетной записи см. в разделе Защита компьютера с помощью пароля.

Удаленный компьютер может принимать подключения только от компьютеров с включенной проверкой подлинности на уровне сети (NLA). Проверка подлинности на уровне сети — это метод проверки подлинности, при котором подлинность пользователей проверяется перед установлением подключения к удаленному рабочему столу и появлением экрана входа в систему. Она помогает защитить компьютер от хакеров и вредоносного программного обеспечения.

Откройте подключение к удаленному рабочему столу. Для этого нажмите кнопку Пуск . В поле поиска введите Подключение к удаленному рабочему столу , а затем в списке результатов выберите пункт Подключение к удаленному рабочему столу .

Щелкните значок в левом верхнем углу диалогового окна Подключение к удаленному рабочему столу и выберите команду О программе .

PSS у кого будут проблемы пишите я постараюсь помочь Вам.

rdp клиент, скачать rdp, rdp файл, rdp windows скачать, не подключается rdp, не работает rdp, альтернативная rdp программа, rdp 7.1 скачать, rdp клиент для windows, rdp windows 7 скачать, dp windows xp скачать, rdp клиент windows 7,

Попытка определить проблему и последующая трассировка показывает, что при попытке подключения клиент все-таки подключается к удаленному серверу. Все порты также исправно работают и оказываются доступны. Выходит, что компьютер успешно подключается к серверу, но тот его не пускает.

Оглавление:

Причины и история появления ошибки

Уровень безопасности и шифрования поднялся, но при этом появились непредвиденные последствия вроде этой ошибки. Последующие обновления ситуацию не исправили, а только ухудшали. Усиление безопасности Windows приводило к новым программным конфликтам между разными версиями ОС и сторонним ПО. К примеру, конкретно эта ошибка имеет одинаковые шансы появиться на Windows XP, 7, 8, 10, Windows Server 2012 и даже менее популярных версиях системы.

Причины возникновения ошибки:

- — Установка обновления KB2992611 и последующих.

- — Установка программного обеспечения, использующего шифрование — КриптоПро, VipNet.

- — Использование другого ПО, так или иначе связанного с шифрованием данных.

Если причиной появления проблемы стала конкретная программа, установленная недавно, самым простым способом будет ее удаление с компьютера. Практически всегда можно найти аналогичное по функционалу ПО, которое не будет вступать в конфликт с операционной системой. Если это невозможно, либо возникновение ошибки не связано с недавно установленным софтом, можно попробовать исправить ситуацию при помощи одного из советов ниже.

Исправление ошибки с RDP-подключением

Первое, что следует сделать:

После выполнения этих действий Windows должна перестать конфликтовать с удаленным компьютером, и подключение успешно установится.

Если требуются конкретно эти программы, следует все равно удалить их и очистить систему от мусора при помощи CCleaner или аналогичного софта. После этого следует перезагрузить компьютер и убедиться, что ошибка при подключении к удаленному компьютеру более не появляется. Затем можно заново установить нужный софт, только использовать последнюе лицензионные версии — они не вызывают ошибки при RDP-подключении.

В случае с обновлением KB2992611 есть два способа действий: переустановка этого обновление и установка других, перекрывающих проблемное.

Можно пойти двумя путями:

- Способ 1: установка пакетов обновлений KB3011780 и KB3018238 (последнее теперь идет вместе с пакетом обновлений KB2992611).

- Способ 2: удаление обновления KB2992611. После удаления следует попробовать еще раз подключиться к удаленному компьютеру, прежде чем ставить его снова. Повторная установка этой же версии обновления может привести к повторению проблемы со временем.

Скачать обновление KB2992611 можно с официального сайта Microsoft по ссылке microsoft.com/ru-ru/download/

Скачать обновление KB3011780 можно по ссылке microsoft.com/ru-ru/download/id=44966

Данные обновления системы безопасности предназначены для Windows Server 2008 R2 x64 Edition. Это логично, так как ошибка часто возникает при попытке подключения компьютера к удаленному серверу, работающему под управлением Windows Server 2008.

Этот способ советуется использовать в самом конце, так как он снижает общий уровень безопасности соединения. Тем не менее, уменьшение защиты RDP-соединения и понижение требований к шифрованию может помочь во многих случаях. Для того, чтобы это сделать, потребуется изменить настройки безопасности удаленного рабочего стола.

После того, как указанные действия были сделаны, ошибка должна исчезнуть. Можно сразу пробовать подключиться по RDP при помощи логина и пароля — соединение успешно установится. Если это не помогло, то следует воспользоваться одним из альтернативных вариантов решения проблемы.

Самое простое, что можно сделать, если не помогают другие способы — использовать другой RDP-клиент. К примеру, можно загрузить Remote Desktop Manager. Несмотря на большое количество настроек, в базовом функционале программы достаточно просто разобраться. Не сложно найти другие бесплатные решения, избавляющие от ошибок подключения к удаленному ПК по RDP-протоколу.

Если нет желания ставить сторонний софт, можно постараться обновить штатный RDP-клиент от Microsoft. Наиболее стабильной версией считается RDP 8.1, в первую очередь предназначенная для Windows 7 SP1. Загрузить обновление клиента можно с официального сайта Microsoft.

Обновление работает на следующих версиях Windows: Windows 7 (Service Pack 1, Enterprise, Home Basic, Home Premium, Professional, Starter, Ultimate),Windows Server 2008 (R2 Service Pack 1, R2 Enterprise, R2 Datacenter, R2 Foundation, R2 Standard), Windows Web Server 2008 R2.

Указанные действия должны помочь в 99% случаев. Оставшемуся проценту можно посоветовать:

| ---------- Заслуженный SCOтовод, почетный SUNтехник и любитель Кошек |

|

|

| ||||

| ||||

| ||||

|

|