Cryptinject что за вирус

Что такое Trojan:Win32/CryptInject.A

Trojan:Win32/CryptInject.A это троян и классифицировано как серьезную угрозу. Вы можете не быть осведомлены о инфекции, если ваш анти-вредоносных программ отвечает на него, поскольку он остается на заднем плане. Трояны могут работать как шлюз для дополнительных злонамеренных программ введите o компьютер или разрешать жуликов шпионить на вас. Троянец может шпионаже на вас в фоновом режиме и затем отпустите ваши банковские реквизиты вредоносных сторонам. Если вы не бдительность, вы должны быть в состоянии определить симптомы инфекции, которые включают медленный Интернет, странный процесс в диспетчере задач и просто общая вялой активности компьютера. Смотрите загрязнение. Если заметите троянец внутри вашего компьютера, убедитесь, вы удалите Trojan:Win32/CryptInject.A.

Методы распределения Trojan:Win32/CryptInject.A

Чаще всего троянов использовать вложения электронной почты, ложные загрузки и зараженных рекламы для распространения. Таковы причины, почему вредоносных программ исследователи предупреждение пользователей быть осторожными при использовании электронной почты и просмотра Интернет. Если вы получите электронное письмо с вложением и отправитель неизвестен вам, или вы не ожидали его, не сразу открыть его, необходимо сначала убедиться, что это не вредоносный. Вы будет в конечном итоге в конечном итоге заражение компьютера с повреждения программного обеспечения, если вы не осторожны. Правило помнить это не скачать с сомнительным и не официальные сайты и не верю поддельные объявления, утверждая подключаемого модуля необходимо установить для того чтобы получить доступ к содержимому. Дополнения, программы и все остальное, только быть получен от законных и официальные сайты, в противном случае вы рискуете вашей системы. Мы также рекомендуем вам воздержаться от нажатия на сомнительные объявления, как они могут быть загрязнены с троянов.

Что она делает

Что сделать троянов, это по существу санкционировать жуликов получить доступ к устройству или ваши конфиденциальные данные. Если были установлены больше вредоносных программ, это сомнительное вы увидите сразу. Троянская программа вероятно шпионаже на вас, и ваша личная информация может приземлиться в опасные руки. Троян угрожает не незначительное, поэтому чем дольше вы не удалить Trojan:Win32/CryptInject.A, больше вреда, это может привести к вашей машине. Мы рекомендуем что вы приобрести программу удаления вредоносных программ и его запустить в фоновом режиме, поэтому он может выявить инфекции сразу. Инструмент будет определить инфекцию, как только он заражает операционной системы, и вы бы не угрозу вашей ОС. Если вы не имеют анти-вредоносных программ, но ваша система отображения синдромы инфекции, приобрести инструмент как можно скорее, чтобы полностью стереть Trojan:Win32/CryptInject.A.

Удаление Trojan:Win32/CryptInject.A

Троянец представляет собой серьезную угрозу, так что вы должны немедленно удалить Trojan:Win32/CryptInject.A. Использование утилиты удаления вредоносных программ для завершения Trojan:Win32/CryptInject.A может быть самым простым способом, так что рассмотреть его. Как только программа безопасности обнаруживает угрозы, оно не должно быть трудно удалить Trojan:Win32/CryptInject.A. Мы не поощряют ручной Trojan:Win32/CryptInject.A ликвидации, потому что это может быть слишком трудно для неопытного пользователя.

Скачать утилиту to scan for Trojan:Win32/CryptInject.A Use our recommended removal tool to scan for Trojan:Win32/CryptInject.A. Trial version of WiperSoft provides detection of computer threats like Trojan:Win32/CryptInject.A and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about WiperSoft and Uninstall Instructions. Please review WiperSoft EULA and Privacy Policy. WiperSoft scanner is free. If it detects a malware, purchase its full version to remove it.

Троян:Win32/CryptInject.А это вирус, идентифицированный различных антивирусных приложений. Этот Троян:Win32/CryptInject.Эвристическое обнаружение вирусов характеризуется как вирус, потому что он наносит и действует как вредоносного угрозы на вашем компьютере.

Троян:Win32/CryptInject.А изменяет системные файлы, вирус создает новые папки, и устанавливает новый windows услуг в целях заражения и взлома ПК. Троян:Win32/CryptInject.Это вирус, который загружается или обнаруженных на вашем компьютере во время серфинга в интернете.

Большинство пользователей ПК не имеют понятия, как этот Троян:Win32/CryptInject.Вирус заразил свой ПК, пока их антивирусное программное обеспечение обнаруживает его. Ниже Вы найдете пару советов для того, чтобы предотвратить Троян:Win32/CryptInject.Вирус.

Используйте средство удаления вредоносных программ Spyhunter только для целей обнаружения. Узнайте больше о SpyHunter Spyware Detection Tool и шаги для удаления SpyHunter.

Антивирус обнаружил Троян:Win32/CryptInject.Вирус. Однако, вирус не удален с вашего ПК. Троян:Win32/CryptInject.Также обнаружены и перемещены в карантин антивирусной программой. Остатки остаются на вашем ПК.

Удалить Троян:Win32/CryptInject.Вирус – инструкции по удалению

Выполните проверку на вирусы с все инструменты, чтобы удалить Троян:Win32/CryptInject.Вирус с вашего компьютера

Все программное обеспечение является бесплатным или полностью рабочую пробную лицензию.

1xxx10Trojan:Win32/CryptInject.A102xxxDownload malwarebytes для удаления вредоносных программ с вашего ПК. Мы провели множество тестов и удаления вредоносных объектов на зараженном ПК, в том числе Adware, потенциально нежелательных программ и шпионского ПО. Антивирус на сегодняшний день лучший доступный инструмент для удаления вредоносных программ сегодня, чтобы избавиться от вредоносных программ. Программа malwarebytes всегда свободен, чтобы удалить любые вредоносные программы. Программа malwarebytes работает с антивирусным программным обеспечением.

Удалить проблемы с malwarebytes и увидеть результаты для себя!

Используйте средство удаления вредоносных программ Spyhunter только для целей обнаружения. Узнайте больше о SpyHunter Spyware Detection Tool и шаги для удаления SpyHunter.

Программа malwarebytes начнет поиск вредоносных программ на ваш компьютер.

Подождите malwarebytes для завершения сканирования на наличие вредоносных программ. Программы malwarebytes вредоносных программ сканирование обычно занимает от 2 до 5 минут.

После сканирования на наличие вредоносных программ будет завершена, программа malwarebytes будут отображены результаты сканирования вредоносных программ.

Удалить найденное вредоносное ПО malwarebytes и с помощью карантина выбранную кнопку.

Подождите malwarebytes, чтобы переместить все найденное вредоносное ПО на ваш компьютер в карантин.

Программа malwarebytes должен выполнить перезагрузку системы для завершения процесса удаления вредоносных программ.

Сохраните и закройте все рабочие документы или открывать веб-страницы и нажмите кнопку да, чтобы перезагрузить компьютер.

После перезагрузки системы, ваш компьютер чист от вредоносных программ. Оставаться защищенным с помощью malwarebytes против будущих угроз. Программа malwarebytes останавливается Adware, потенциально нежелательных программ, вредоносных веб-страниц, подозрительных загрузок, вирусов, шпионских программ и вымогателей заразить вашу машину.

Нортон Ластик власть-это инструмент для удаления вирусов, которое можно загрузить и запустить для удаления вредоносного ПО и угроз с компьютера. Вы можете запустить этот инструмент для сканирования на наличие угроз, даже если у вас есть продукт или любой другой продукт безопасности. Если Вы не можете запустить компьютер в обычном режиме, вы можете запустить этот инструмент в безопасном режиме. Нортон Ластик власть легко скачать и быстро сканирует компьютер на наличие самых разрушительных компьютерных вирусов. Вам не нужно устанавливать этот инструмент.

Используйте средство удаления вредоносных программ Spyhunter только для целей обнаружения. Узнайте больше о SpyHunter Spyware Detection Tool и шаги для удаления SpyHunter.

- Обнаружения и удаления нежелательных приложений (известный как Пупс).

- С помощью расширенного сканирования обнаружения вирусов.

- Общие обнаружение рисков, удаляет известные вредоносные файлы.

- Не требует установки.

Zemana Анти-вредоносных программ является второе мнение анти-сканер вредоносных программ, которая использует облачные технологии для обнаружения вредоносных программ. Бесплатная-это самый быстрый, самый маленький и самый активно сканер вредоносных программ, доступных. Бесплатную опцию сбросить настройки является лучшей в дополнение к основной антивирусный сканер или сканер вредоносных программ, таких как malwarebytes.

Откройте бесплатную опцию сбросить настройки анти-вредоносных программ файл установки.

Установите бесплатную опцию сбросить настройки анти-вредоносных программ, используя параметры по умолчанию, после успешной установки бесплатную опцию сбросить настройки анти-вредоносных программ будет обновляться до последней версии.

Выберите сканировать кнопку, чтобы выполнить вредоносные программы сканирования, ждать сканирования, чтобы закончить, это обычно занимает несколько минут.

Нажмите кнопку Next, чтобы удалить вредоносных программ, обнаруженных на бесплатную опцию сбросить настройки на вашем компьютере.

Подождите несколько секунд, бесплатную опцию сбросить настройки, чтобы удалить вредоносные программы с вашего ПК.

Ваш компьютер успешно очищен бесплатную опцию сбросить настройки. Бесплатная представляет собой отличную защиту для людей, которые ищут легкий инструмент обнаружения и удаления вредоносных программ. Бесплатную опцию сбросить настройки является лучшей в дополнение к более комплексный антивирус или анти-вредоносного приложения безопасности, такие как malwarebytes.

Google Chrome сброс настроек по умолчанию

- Поисковая система по умолчанию и сохраненный поисковые системы будут сброшены и их исходные значения по умолчанию.

- Кнопка Домашняя страница будет скрыта и URL-адрес, который вы ранее установленные будут удалены.

- Запуск по умолчанию будут очищены. В браузере появится новая вкладка при запуске или продолжать, где вы остановились, если вы находитесь на Chromebook.

- Страница новая вкладка будет пустой, если у вас есть версия Chrome с расширением, которая им управляет. В этом случае, Ваша страница может быть сохранена.

- Закрепленные вкладки будут откреплены.

- Настройки Контента будут удалены и сброшены в значения по умолчанию при установке.

- Файлы cookie и данные сайтов будут удалены.

- Расширения и темы будут отключены.

Сброс браузера Mozilla Firefox к настройкам по умолчанию

- Нажмите кнопку сброса Firefox… кнопка в верхнем правом углу страницу Информация для решения проблем.

- Чтобы продолжить, нажмите кнопку сбросить Firefox в окне подтверждения, которое открывается.

- Firefox будет закрыт и сброшен.

- Когда это будет сделано, окно перечислим информацию, который был импортирован. Нажмите кнопку готово и Firefox откроется.

Share on FacebookShare на TwitterShare on Google+Send с помощью whatsapp

Используйте средство удаления вредоносных программ Spyhunter только для целей обнаружения. Узнайте больше о SpyHunter Spyware Detection Tool и шаги для удаления SpyHunter.

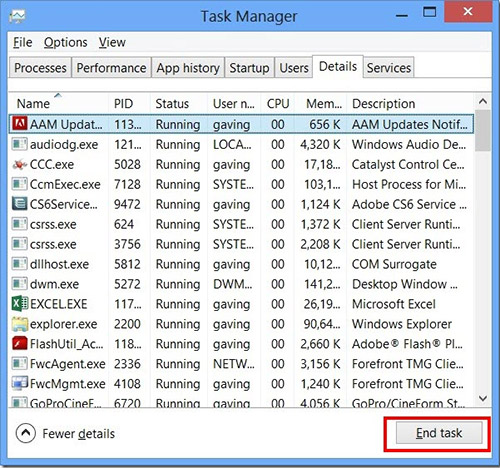

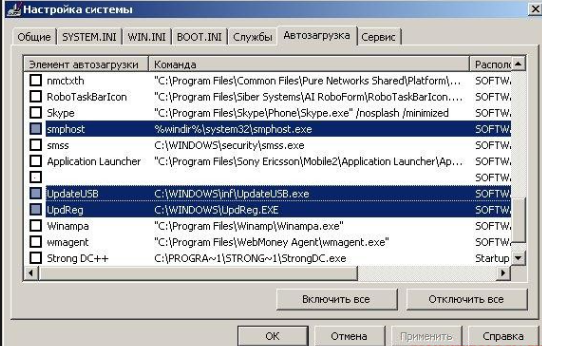

- Нажмите и удерживайте Ctrl + Alt + Del, чтобы открыть диспетчер задач

- Перейдите на вкладку Подробности и конец всех связанных с ними процессов Trojan:Win32/CryptInject.A (выберите процесс и нажмите кнопку завершить задачу)

![]()

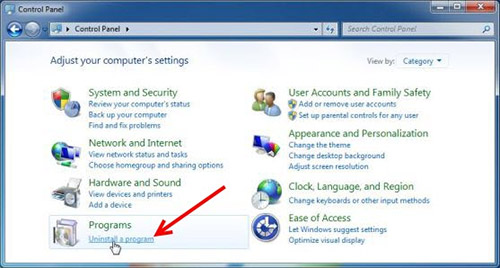

- Нажмите кнопку Пуск и откройте панель управления

- Выберите удалить программу в разделе программы

![]()

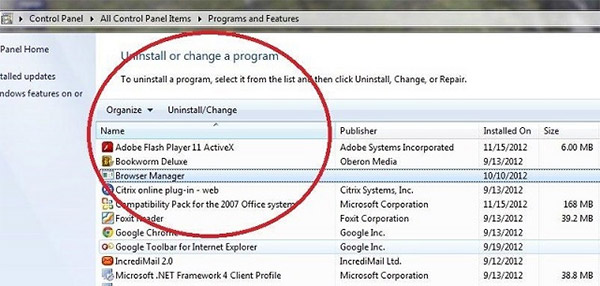

- Подозрительного программного обеспечения и нажмите кнопку Удалить/изменить

![]()

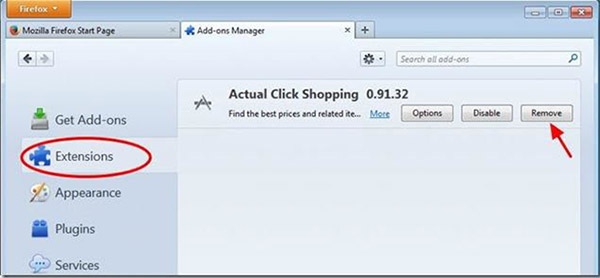

- Откройте Mozilla, нажмите сочетание клавиш Ctrl + Shift + A и перейти к расширения

![]()

- Выберите и удалите все ненужные расширения

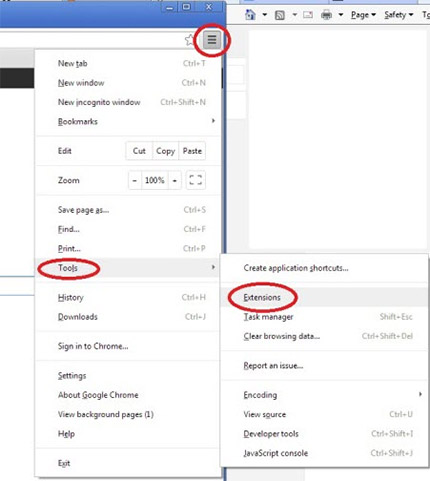

- Откройте браузер, нажмите меню и выберите инструменты → расширения

![]()

- Выберите подозрительные надстройки и нажмите на значок корзины для его удаления

![]()

* SpyHunter сканера, опубликованные на этом сайте, предназначен для использования только в качестве средства обнаружения. более подробная информация о SpyHunter. Чтобы использовать функцию удаления, вам нужно будет приобрести полную версию SpyHunter. Если вы хотите удалить SpyHunter, нажмите здесь.

Trojan:Win32/CryptInject.A is a virus identified by various antivirus applications. The Trojan:Win32/CryptInject.A heuristic virus detection is characterized as a virus because it inflicts and acts as a malicious threat to your PC.

Trojan:Win32/CryptInject.A modifies system files, creates new virus folders, and installs new windows services in order to infect and compromise the PC. Trojan:Win32/CryptInject.A is a virus which is downloaded or detected on your PC while surfing the internet.

Most PC users have no idea how this Trojan:Win32/CryptInject.A virus has infected their PC until their antivirus software detects it. Below you find a few advises in order to prevent the Trojan:Win32/CryptInject.A virus.

Antivirus software detected the Trojan:Win32/CryptInject.A virus. However, the virus is not immediately removed from your PC. Trojan:Win32/CryptInject.A is detected and moved to quarantine by your antivirus software. Leftovers remain on your PC.

Remove Trojan:Win32/CryptInject.A virus – Removal instructions

Perform a virus scan with all tools to remove the Trojan:Win32/CryptInject.A virus from your PC

All software is free or has a fully working trial license.

Get rid of Malware with Malwarebytes. Malwarebytes is free to use, detect and remove malware from your PC. Detect the latest adware, potentially unwanted programs and other malware with Malwarebytes. Protect your PC with Malwarebytes. Malwarebytes works perfectly in addition to a virusscanner.

Run the Malwarebytes program installation file. Click here for Malwarebytes installation instructions.

Click Scan Now to start examining for malware.

Malwarebytes will start searching for malware, please wait for Malwarebytes to finish the malware scan.

Malwarebytes usually takes between 2 to 5 minutes to complete.

Once the malware scan is performed, Malwarebytes will present the results of the malware scan.

Remove the malware found by Malwarebytes using the Quarantine Selected button.

Wait for Malwarebytes to move all malware to quarantine.

Malwarebytes needs to make a system reboot to finish the malware removal process.

Save and close any working documents or open web pages and click Yes to reboot your PC.

After the system reboot, your PC is clean from malware. Stay protected with Malwarebytes against future threats. Malwarebytes stops adware, potentially unwanted programs, malicious web pages, suspicious downloads, viruses, spyware and ransomware from infecting your machine.

Norton Power Eraser is a free virus removal tool that can be downloaded and run to remove malware and threats from your computer. You can run this tool to scan for threats even if you have a Symantec product or any other security product. If you cannot start the computer in Normal mode, you can run this tool in Safe mode. Norton Power Eraser is easy to download and scans your computer quickly to detect the most aggressive computer viruses. You don't need to install this tool.

- Detection and removal of Unwanted Applications (known as PUPs).

- Using the Advanced Scans detection of viruses.

- General Risks detection, removes any known malicious files.

- No installation required.

Zemana Anti-Malware is an second opinion anti-malware scanner which uses Cloud technology for malware detection. Zemana is the fastest, smallest and most proactively malware scanner available. Zemana is its best in addition to a primary virus scanner or malware scanner such as Malwarebytes.

Open the Zemana anti-malware setup file.

Install Zemana anti-malware using the default settings, after successful installation Zemana anti-malware will update itself to the latest version.

Select the Scan button to perform a malware scan, wait for the scan to finish, this usually takes a few minutes.

Click the Next button to remove the malware found by Zemana on your computer.

Wait a couple of seconds for Zemana to remove the malware from your PC.

Your PC is successfully cleaned by Zemana. Zemana is an excellent protection for people searching for a lightweight malware detection and removal tool. Zemana is its best in addition to a more comprehensive antivirus or anti-malware security application such as Malwarebytes.

Reset Google Chrome to default settings

- In the top-right corner of the browser window, click the Chrome menu

- Select Settings.

- At the bottom, click Show advanced settings.

- Under the section "Reset settings,” click Reset settings.

- In the dialog that appears, click Reset.

Note: When the "Help make Google Chrome better by reporting the current settings" checkbox is selected you are anonymously sending Google your Chrome settings. Reporting these settings allows Google to analyze trends and work to prevent future unwanted settings changes.

- Default search engine and saved search engines will be reset and to their original defaults.

- Homepage button will be hidden and the URL that you previously set will be removed.

- Default startup tabs will be cleared. The browser will show a new tab when you start up or continue where you left off if you're on a Chromebook.

- New Tab page will be empty unless you have a version of Chrome with an extension that controls it. In that case, your page may be preserved.

- Pinned tabs will be unpinned.

- Content settings will be cleared and reset to their installation defaults.

- Cookies and site data will be cleared.

- Extensions and themes will be disabled.

Reset Mozilla Firefox to default settings

- Click the menu button and then click help (question sign icon) below.

- From the Help menu choose Troubleshooting Information.

Share this article online! Sharing is caring! Do you care about a safer world wide web? I think you do! Help other people by sharing this information on social media. You can use the social media network buttons below.

- StumbleUpon

More useful articles for you

Hilfe bei Problemen mit Viren, Trojanern, Würmern, Spyware, Adware und sonstigen Schädlingen. Bitte bei Schädlingsverdacht vor dem Einstellen des Eröffnungsbeitrags Punkt A - D a) der Ersten Hilfe bei Infektionen beachten! Bis zur endgültigen Analyse weder voreilig etwas löschen, noch Antivirenprogramme, etc. installieren, da diese die Analyse stark beeint

Scheinbar bist du neu hier. Wenn du mitmachen willst, Wähle eine der folgenden Optionen!

Quick-Links

- 1324923 Alle Kategorien

- 341840 PC-Hardware

- 91708 PC-Systeme

- 16886 Maus, Tastatur, Webcam

- 14572 Drucker, Scanner & Co.

- 17427 Gehäuse, Netzteile, Kühlung

- 44166 Festplatten, Laufwerke, SSD

- 2531 Monitore, TFT

- 73364 Grafikkarten, Soundkarten

- 69324 CPU, Board, Speicher

- 11862 Overclocking, Casemodding

- 49364 IT-Sicherheit

- 11931 Sicherheitsmaßnahmen

- 4819 Datensicherung & Datenrettung

- 32614 Viren, Trojaner, Würmer

- 226080 Betriebssysteme

- 4745 Windows 10

- 5888 Windows 8

- 34393 Windows 7

- 20948 Windows Vista

- 128029 Windows XP & ältere Versionen

- 2653 Windows Server

- 3730 Mac OS

- 23274 Linux & Open Source OS

- 479 iOS

- 1614 Android

- 327 Windows Phone, Symbian & Andere

- 54087 Handy & Smartphone

- 7425 Handy-Kaufberatung

- 3709 Handy-FAQ

- 1275 HTC

- 10010 Microsoft & Nokia

- 3929 Sony

- 4815 Apple iPhone

- 6503 Samsung

- 3774 Motorola, LG, Huawei

- 5941 Andere Hersteller

- 6706 Netzbetreiber

- 4858 Apps

- 3070 iOS Apps

- 1591 Android Apps

- 45 Windows Phone Apps

- 16 Apps für bada, Symbian & Andere

- 106 Windows Apps

- 26 Mac OS Apps

- 4 Linux Apps

- 173663 Software

- 57498 Rund um Software

- 18304 Downloads & Tools

- 26524 Office

- 8394 Bildbearbeitung, Grafik

- 34967 Audio- & Video-Bearbeitung, Codec

- 23234 Brennen, Authoring

- 2945 Themes, Skins, Wallpaper

- 1797 Virenscanner, Firewall

- 60927 Tragbare Geräte

- 37798 Notebooks, Netbooks, Ultrabooks

- 13451 Digitalkameras, Camcorder

- 59 Smartwatches, Fitness-Tracker, VR-Brille.

- 842 Navigationssysteme

- 5982 MP3-Player, iPod

- 2795 iPad, Tablets, eBook-Reader

- 42200 Unterhaltungselektronik

- 7331 Fernseher

- 20596 TV-Empfang

- 13100 Heimkino, HiFi

- 1173 Headsets, Kopfhörer, Mikrofone

- 82060 Spiele

- 53212 Rund um Spiele

- 8206 Online Spiele & MMORPG

- 8308 Konsolen

- 48 Handhelds & Handy-Spiele

- 11362 Counter Strike

- 924 Battlefield

- 51310 Entwicklung

- 4750 Java

- 6223 C / C++

- 4540 C#, Visual Basic, .Net

- 28425 HTML, CSS, Javascript

- 473 PHP, ASP, Datenbanken

- 510 Batch, Shell, Python, Perl, .

- 6389 Programmierung allgemein

- 168043 Internet & Netzwerke

- 34071 Rund um Online

- 22585 Browser, Add-ons

- 11502 E-Mail, Spam

- 18760 Webserver, Webhosting, Clouds

- 6903 Messenger, IP-Telefonie

- 660 Facebook & andere soziale Netzwerke

- 790 Blogs, Communities

- 61247 W-LAN, LAN, NAS

- 10894 Router, Modem

- 631 DSL, GSM, UMTS, LTE

- 4232 Serien, Filme, Fernsehen

- 352 Serien

- 2408 Filme

- 463 Fernsehen

- 94 Netflix, Prime Video, Streaming

- 96 Animes, Zeichentrickfilme

- 25 Dokumentationen

- 794 Rund um TV

- 26136 Verschiedenes

- 7289 Fragen von Besuchern (ehem. HPQ)

- 535 Umfragen

- 5231 Neues aus der Technikwelt

- 202 Home Electronics

- 74 Green IT & Nachhaltigkeit

- 5860 Recht

- 6428 Schnäppchen

- 515 Suche/Biete/Tausche

- 29956 Offtopic

- 17874 Smalltalk

- 5985 Funtalk

- 4910 Musik

- 1184 Sport

- 10549 Feedback

- 8031 CHIP Online

- 1979 CHIP Magazin

- 111 Ideen & Bugs

- 47 CHIP Betatestforum

Ich hoffe, das ich mein Anliegen in der richtigen Ecke gepostet habe.

In letzter Zeit bekomme ich ständig die "schwerwiegende Bedrohung" Trojan:Win32/Cryptinject vom Windows Defender Security Center angezeigt. Ich nutze Windows 10.

Diese lösche ich ständig. Kommt aber immer wieder. Wie kann ich dieses Problem dauerhaft lösen?

Ich bin Euch für jede Antwort und Hilfe sehr dankbar.

Kommentare

in welchem Pfad und in welcher Datei wird der Fund gemeldet?

Vorab vielen Dank für die schnellen Reaktionen.

@MK1989

Betroffene Elemente:

file: C:\Users\allgaeuer\AppData\Local\Microsoft\Windows\INetCache\IE\ZRBD9RYO\isa2[1].exe

file: C:\Users\allgaeuer\AppData\Local\Temp\nmxomtjhrpnc

file: C:\Users\ALLGAE

Ich habe nach dieser isa2[1].exe schon suchen lassen. Aber nichts gefunden.

@Timman

Ja, diese Seite habe ich schon besucht. Dort steht:

Zitat:

"Verwenden Sie unsere empfohlenen Entriegelungswerkzeug um Trojan:Win32/CryptInject.A zu deinstallieren. Trial Version von WiperSoft bietet von Computerbedrohungen wie Trojan:Win32/CryptInject.A und hilft bei der Entfernung für eine Kostenlose. Sie können die gefundenen Registry-Einträge, Dateien löschen und selbst verarbeitet oder eine Vollversion zu erwerben."

Kann man dieses Download Removal-Tool bedenkenlos herunterladen? Ich muss es doch mit Sicherheit kaufen, damit dieser Trojaner komplett gelöscht wird, oder?

Wenn ich mir das so durchlese, kommt das nicht aus Deutschland. Bin da ein bisschen vorsichtig.

Ich persönlich würde von solchen Tools die Finger weglassen! Den es kann durch solche Tools auch wieder andere Schadsoftware auf den PC gelangen.

Für solche Fälle sollte man ja wenn man den PC installiert im Anschluß ein Backup machen womit man den PC immer wieder auf einen sauberen Zustand zurücksetzen kann.

Wenn kein Backup vorliegt würde ich so hart wie es sich jetzt anhört den PC platt machen und komplett neu aufsetzen und dann davon ein Backup anlegen für den Fall der Fälle.

Bitte keine Tools herunterladen, die Google bei der Such nach bestimmter Adware/Malware weit oben präsentiert.

Das sind meist Fake-Programme, die für eine vermeintliche Entfernung Geld verlangen.

Welchen Browser verwendest du zum surfen?

Die Dateien liegen im Temp-Ordner bzw. Cache vom IE / Edge und wurden offensichtlich zwischengespeichert beim Besuch entspr. präparierten Webseiten oder durch Programme die für die Verbindung über den IE gehen.

Führe eine Datenträgerbereinigung durch.

Dadurch werden temp. Internetdateien und andere Temp-Ordner bereinigt.

Проблема с атакой шифровальщиков - вымогателей была актуальна давно, так как появились они не вчера, не месяц назад и даже не год тому назад. И по сей день рабочие станции как обыкновенных пользователей, так и организаций подвержены заражению зловредов.

Файлы шифруются разными алгоритмами и их расширение меняется, в следствии чего их невозможно открыть до расшифровки. Сейчас уже имеются бесплатные утилиты разработанные группой специалистов.

Файлы после заражения многими шифровальщиками можно расшифровать самостоятельно не заплатив ни копейки.

Ниже приведу список таких вирусов:

Bitman (TeslaCrypt) version 3

Bitman (TeslaCrypt) version 4

CryptXXX versions 1

CryptXXX versions 2

CryptXXX versions 3

Marsjoke aka Polyglot;

Shade (только файлы с расширениями .xtbl, .ytbl, .breaking_bad, .heisenberg)

Trend Micro Ransomware (20+ разновидностей)

Как правило для выявления ключа утилитам нужен зашифрованный файл и его не зашифрованная копия. Такую не зашифрованную версию файла можно найти в электронном почтовом ящике или на флешке, в тех местах где вирус не побывал, но данные сохранились.

Хотя некоторые дешифраторы работают иначе. Подробности по работе определенной версии дешифровальщика можно прочитать в гайде к нему.

1.Выявляем вид вируса-шифровальщика по расширению зашифрованного файла и через любой поисковик;

2.Избавляемся от самого вируса (мануалы так же ищем в сети на специализированных форумах);

3.Находим на NoMoreRansom нужную утилиту;

4.Читаем руководство (ссылка For more information please see this how-to guide);

5.Запускаем утилиту и выполняем действия по гайду (пункт 4).

![]()

@BOMBERuss, скажите, товарищ, а если пишет, что в утилите (shade descryptor) не найден ключ для расшифровки выбранного файла, что можно сделать?

Призывать не обязательно. Я и так вижу все комменты в топике.

Чтобы утилита выявила ключик нужен шифрованный файл и его не шифрованная копия (взять из мыла и т.д.).

1.Проверьте те ли копии файлов использованы для извлечения ключа.

2.Попробуйте извлечь ключ из другого файла.

3.Плачьте (возможно это другая версия вируса, которая использует другие алгоритмы шифрования. Увы и ах. )

В копилку, месяц назад на работе все данные потер cfl.helpme@india, было много лицензий касперского, но их техподдержка отправила в пешее эротическое. Расшифровала поддержка доктора веб. Просто увидел логотип касперского и опять бомбануло)

AutoIt это не шифровальщик. Это язык, обрабатываемый интепретатором. С таким же успехом к шифровальщикам можно отнести и яву с питоном.

Вы сидите в лиге истории? Советую пойти туда и там умничать. Здесь сообщество ИБ и за названиями вирусов шифровальщиков следует слово Ransomware, так как все они относятся к категории вирусов-вымогателей.

а есть какие ни будь материалы по расшифровке файлов после wannacry ?

вы выкладывали пост по борьбе с шифровальщиком, вот спросил у вас, вдруг есть какая ни будь информация по расшифровке фйлов после wannacry

Специально для "вас" пробежался по постам сообщества и скидываю ссылки раз "вам" лень:

Большей информацией мы в сообществе Информационная безопасность не располагаем.

В перечислении вами списка зловредов - не увидел ни одного "Ransomware", уж извиняйте.

Они почти ВСЕ Ransomware и это слово не стал дописывать каждый раз ибо это сообщество Информационная Безопасность. Смотрите внимательно заголовок (скрин для слепошарых ниже). Учите матчасть, как закончите с историей.

А если Вам до сих пор не понятно, то покажу как видят список пользователи сообщества.

the Merry X-Mas ransomware

the HiddenTear Ransomware

Мысль понятна? Или Вы в Лиге Истории тоже усердно доказываете свою правоту, упираясь что Ленин по настоящей фамилии был Джугашвили, так же он негр в гриме и приплыл из Японии, а революцию мутил вместе с Черчиллем?

Блин, ну уж извиняйте, но если пост выходит на главную - я хз из ИБ он или из "весёлых картинок". Взгляд зацепился за знакомую вещь - и я написал что сама по себе данная вещь зловредом не является. При чем тут история вообще? Что за непонятная агрессия? Что за "пойти туда и там умничать"?

Не обращай внимание обычный, BOMBERuss, ЧСВ получивший дольку прав :)

На будущее - вирусам, уязвимостям и техникам хакерских атак принято давать название. Как правило по методу атаки, методу атаки или поведению схожему с чем либо, а также, в случае с шифровальщиками, по расширению файлов после шифрования))))

В перечислении вами списка зловредов - не увидел ни одного "Ransomware"

Пост написан для тех кому действительно нужна помощь в расшифровке файлов после атаки вируса, а не для срача с людьми, считающими себя умнее всех.

Ага, тоже взгляд зацепился. Первая мысль была: блин, интересная идея называть шифровальщики известными утилитами.

Тут скорее всего зловред устанавливал автоит, на который не реагирует антивирус, а потом запускал некомпилированный скрипт.

на днях поймали шифровальщика с префиксом *.amnesia . Помогла утилита от Emsisoft - Decrypter for Amnesia2. Может кому нибудь пригодится

подскажите, как это можно сделать?

это похоже на то, как услышал от кого то анекдот и пытаешься его пересказать человеку, от которого его же и услышал

Круто, единственная проблема что большинству этих расшифровальщиков нужен зашифрованный и оригинальный НЕ зашифрованный файл, в 99% случаев его нет, а в 1% случаев его наличие означает наличие бекапа и ненужности расшифровальшика(((

Это нужно специалистам которые будут разгадывать алгоритм шифрования. Самой утилите никакие оригинальные файлы не нужны.

Специалисты создавшие утилиту уже выявили алгоритм шифрования.

Самой утилите нужны зашифрованный файл и его не зашифрованная версия чтобы при помощи алгоритма высчитать ключ шифрования для конкретной рабочей станции. При помощи этого ключа шифрования и осуществляется дальнейшая расшифровка оставшихся на ПК (сервере) файлов.

все что в статье старье несусветное)

связку RSA - AES дешифрануть можно либо ключем (который обычно сливают в сеть сами хакеры) либо брутнуть за лярд лет)))

Так что как платили за дешифраторы так и будут платить, а вот бекапить важное всегда надо ;)

Речь тут не идет о взломе RSA как таковом. Речь идет о том, что по сверке оригинального файла с зашифрованным - можно определить версию шифровальщика, и, возможно, подобрать декриптор из взломанных в песочнице зловредов.

О чем ты говоришь? Людей на рынке разводят трюками из 19-го века. Что для тебя старье, то для другого проблемой может быть.

не могу найти тип шифровальщика который делает файлы *.just

Может кто подскажет?

Старый вирус. Зашифровал файлы и самоуничтожился.

Судя по всему дешифровщика пока не имеется, но и не факт что удастся расшифровать после оплаты.

Ого, аж 21 мая 2017 г. Да, ужасно давно. Преданья старины глубокой.

А я про то что ГОД назад:

Плюсую, тоже надо

фигня полная. тут либо атака на сам алгоритм, либо брутфорс на перебор комбинаций.

Несколько дней назад ты узнал по ТВ про WannaCry, а шифровальщики уже более пяти лет шифруют и выкупы требуют. Плохо знаешь матчасть.

Статью написал Я ТОЛЬКО ЧТО! А проблема актуальна давно и по сей день. Просто информирую лл что можно расшифровать файлы после многих вирусов-шифровальщиков.

А то начнут винду сносить с базами 1С, думая что подцепили WannaCry (он же Wana Decrypt0r, WCry, WannaCrypt0r и WannaCrypt) и нет возможности восстановить файлы, хотя на самом деле произошло поражение зловредом Crypton и можно расшифровать данные.

Кстати подумают они из-за таких как ты, тех кто панику разводит.

Если речь идет о WannaCry, то стоит подождать. Возможно появится инструмент для расшифровки. Но, помните - НЕ ПЛАТИТЕ МОШЕННИКАМ в сети интернет, которые обещают расшифровать данные за определенную плату. Их сейчас очень много. Специалисты в данной области распространяют свои утилиты БЕСПЛАТНО!

Хорошо не буду. Не подскажите как в биткоины перевести рубли?

Не рабочий сегодня день

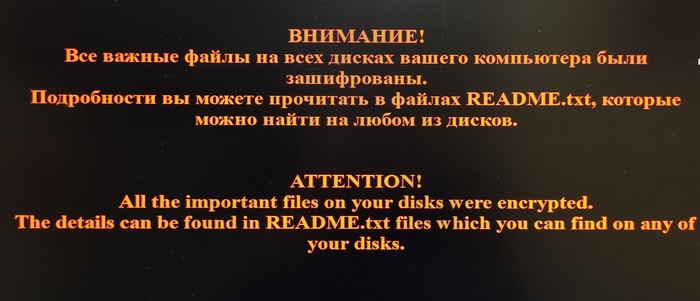

Сегодня придя на работу, бухгалтер встала в ступор и с криками, все пропало. Пошла пить чай на весь день. Причиной внепланового чаепития стал вирус- шифровальщик crypted000007.

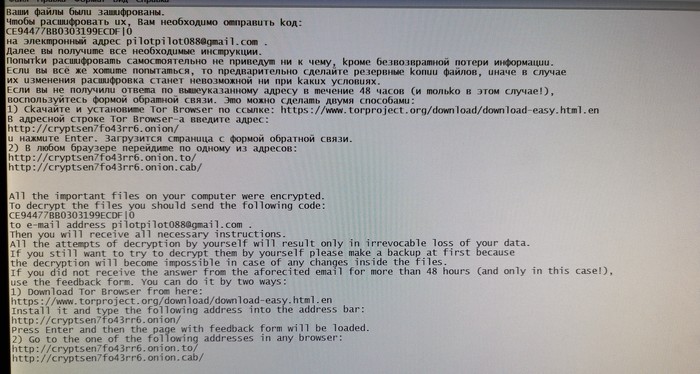

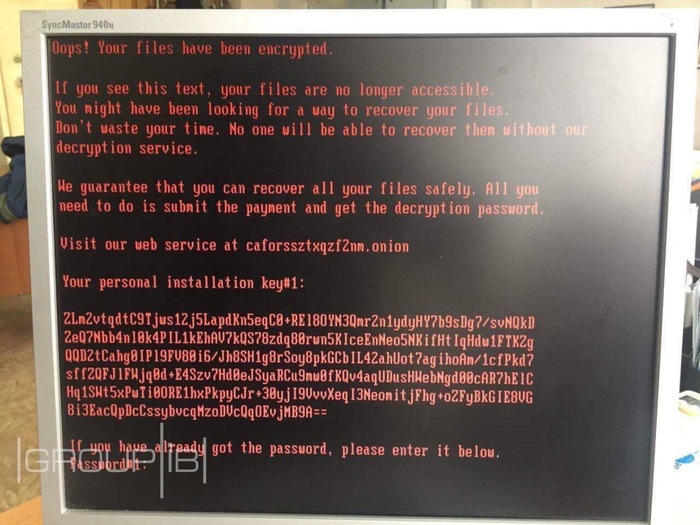

Не медля я открыл этот файл и увидел что собственно хочет разработчик данного шифрования

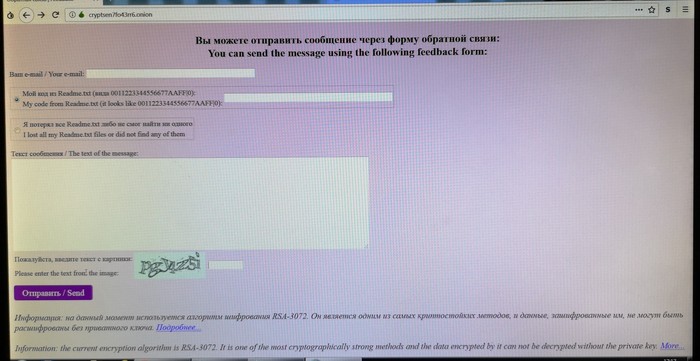

Просмотрев несколько форумов таких как, Каспеский и dr.web, паника началась и у меня, разработчик все зашифровал в системе RSA-3072. Пройдя по ссылке которая указана в .txt от разраба, перед мной предстал сайт связи с террористом

Это и есть ягнятник

Вообщем просвятится я знатно, и понял что данный орешек просто так не расколоть, и так и не дождался ответа на почту от разработчика данного вируса.

Буду ждать. О результатах если интересно напишу в следующем посту.

P.S вирус довольно новый, активный, предупредите своих знакомых, коллег и всех всех, нельзя открывать подозрительные письма на почте и уж тем более не переходить по ссылкам в них! Обязательно пользоваться антивирусом, и открывать только знакомые сайты. Нам это послужило уроком, а вам желаем научится на наших ошибках.

![]()

Автор вредоноса Sigrun бесплатно предоставил русскоязычным пользователям дешифровщик

В случае с иностранными пользователями злоумышленник требует выкуп в размере $2,5 тыс. в криптовалюте.

Разработчик вредоносного ПО Sigrun бесплатно предоставил пользователям, у которых русский язык указан в качестве основного, дешифровщик файлов. Об этом сообщил специалист по кибербезопасности Алекс Свирид (Alex Svirid) в соцсети Twitter.

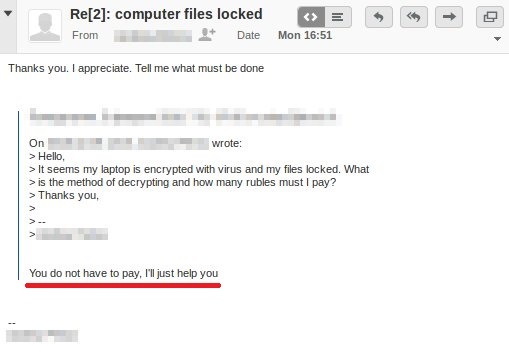

Как следует из предоставленных одним из пользователей Twitter скриншотов, если в случае с американским пользователем злоумышленник потребовал выкуп в размере $2,5 тыс. в криптовалюте, то жертве из России хакер согласился помочь бесплатно.

Вам не придется платить. Я просто помогу тебе

Как полагают специалисты, автор вредоносного ПО сам проживает на территории РФ и подобная тактика является попыткой избежать излишнего внимания со стороны правоохранительных органов.

Вредонос Sigrun представляет собой вымогательское ПО, которое после инфицирования компьютера требует у пользователей выкуп в криптовалюте за дешифровку данных.

![]()

Новый вирус-шифровальщик: Bad Rabbit. Атакованы "Интерфакс", "Фонтанка" и ряд украинских организаций

На момент публикации материала сайт агентства был недоступен.

В социальных сетях сотрудники агентства опубликовали фотографии экранов своих рабочих компьютеров. На них виден текст, согласно которому хакеры требуют выкуп в биткоинах. При этом указано название вируса, заблокировавшего компьютеры, — Bad Rabbit. Сумма выкупа за каждый компьютер составляет 0,05 биткоина (более 16 тыс. руб. по курсу 24 октября). После получения суммы выкупа злоумышленники обещают передать пароль для доступа к информации.

Читайте также: