Что за вирус blocked object

Вирус-шифровальщик BadBlock — это вредоносная программа, которая при своей активизации шифрует все персональные файлы (например фотографии и документы), используя очень сильную гибридную систему шифрования AES + RSA. Как и у других подобных вредоносных программ, цель вируса BadBlock заставить пользователей купить программу и ключ, необходимые для расшифровки собственных файлов.

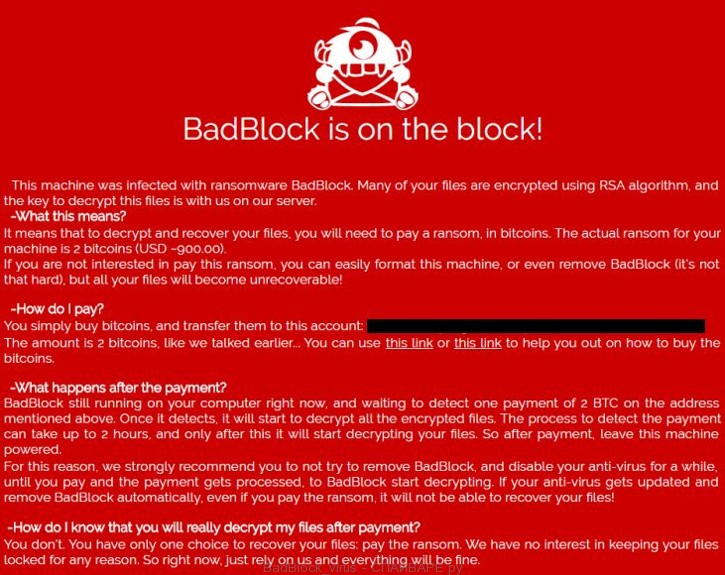

После того, как все файлы зашифрованы, вирус BadBlock показывает сообщение аналогично выше приведенному. В нём рассказывается о том, как можно расшифровать файлы. Пользователю предлагается перевести авторам вируса сумму в размере 2 Биткоина, что около 50000руб, чтобы получить возможность расшифровать свои файлы.

Вирус-шифровальщик BadBlock обычно распространяется посредством электронной почты. Письмо содержит зараженные документы. Такие письма рассылаются по огромной базе адресов электронной почты. Авторы этого вируса используют вводящие в заблуждения заголовки и содержание писем, стараясь обманом заставить пользователя открыть вложенный в письмо документ. Часть писем сообщают о необходимости оплаты счёта, другие предлагают посмотреть свежий прайс-лист, третьи открыть весёлую фотографию и т.д. В любом случае, результатом открытия прикреплённого файла будет заражение компьютера вирусом-шифровальщиком.

Вирус-шифровальщик BadBlock поражает современные версии операционных систем семейства Windows, такие как Windows XP, Windows Vista, Windows 7, Windows 8, Windows 10. Этот вирус использует гибридный режим шифрования AES + RSA, что практически исключает возможность подбора ключа для самостоятельной расшифровки файлов.

Во время заражения компьютера, вирус-шифровальщик BadBlock использует системный каталог для хранения собственных файлов. Чтобы запускаться автоматически при каждом включении компьютера, шифровальщик создаёт запись в реестре Windows: разделах HKCU\Software\Microsoft\Windows\CurrentVersion\Run, HKCU\Software\Microsoft\Windows\CurrentVersion\RunOnce, HKCU\Software\Microsoft\Windows\CurrentVersion\Run, HKCU\Software\Microsoft\Windows\CurrentVersion\RunOnce.

Сразу после запуска вирус сканирует все доступные диски, включая сетевые и облачные хранилища, для определения файлов которые будут зашифрованы. Вирус-шифровальщик BadBlock использует расширение имени файла, как способ определения группы файлов, которые будут подвергнуты зашифровке. Шифруются практически все виды файлов, включая такие распространенные как:

Вирус создаёт текстовой документ с именем Help_Decrypt.txt в каждом каталоге в котором есть зашифрованные файлы. Этот файл содержит инструкцию по расшифровке зашифрованных файлов.

Вирус-шифровальщик BadBlock активно использует тактику запугивания, давая жертве краткое описание алгоритма шифрования и показывая угрожающее сообщение на Рабочем столе. Он пытается таким образом заставить пользователя зараженного компьютера, не раздумывая, оплатить выкуп, для попытки вернуть свои файлы.

Определить заражён компьютер или нет вирусом BadBlock довольно легко. Обратите внимание на то, что все ваши персональные файлы, таких как документы, фотографии, музыка и т.д. нормально открываются в соответствующих программах. Если, например при открытии документа, Word сообщает, что файл неизвестного типа, то вероятнее всего документ зашифрован, а компьютер заражён. Конечно же, наличие на Рабочем столе сообщения от вируса BadBlock или появление на диске файла Help_Decrypt.txt, так же является признаком заражения.

Если вы подозреваете, что открыли письмо зараженное вирусом BadBlock, но симптомов заражения пока нет, то не выключайте и не перезагружайте компьютер. Первым делом отключите Интернет! После чего выполните шаги описанные в этой инструкции, раздел Как удалить Вирус-шифровальщик BadBlock. Другой вариант, выключить компьютер, вытащить жёсткий диск и проверить его на другом компьютере.

Если эта беда случилась, то не нужно паниковать! Но нужно знать, что бесплатного расшифровщика нет. Виной этому, стойкие алгоритмы шифрования, используемые этим вирусом. Это значит без личного ключа расшифровать файлы практически невозможно. Использовать метод подбора ключа так же не выход, из-за большой длины ключа. Поэтому, к сожалению, только оплата авторам вируса всей запрошенной суммы — единственный способ попытаться получить ключ расшифровки.

Конечно, нет абсолютно никакой гарантии, что после оплаты авторы вируса выйдут на связь и предоставят ключ необходимый для расшифровки ваших файлы. Кроме этого нужно понимать, что платя деньги разработчикам вирусов, вы сами подталкиваете их на создание новых вирусов.

Перед тем как приступить к этому, вам необходимо знать, что приступая к удалению вируса и попытке самостоятельного восстановления файлов, вы блокируете возможность расшифровать файлы заплатив авторам вируса запрошенную ими сумму.

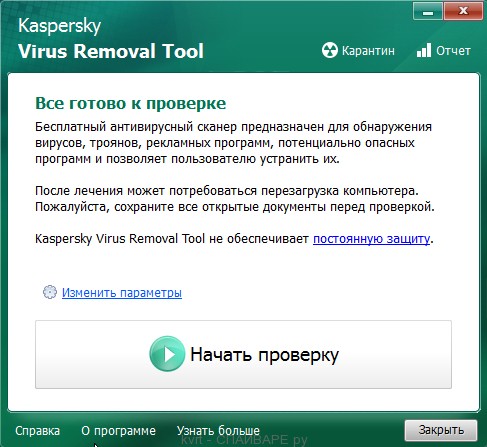

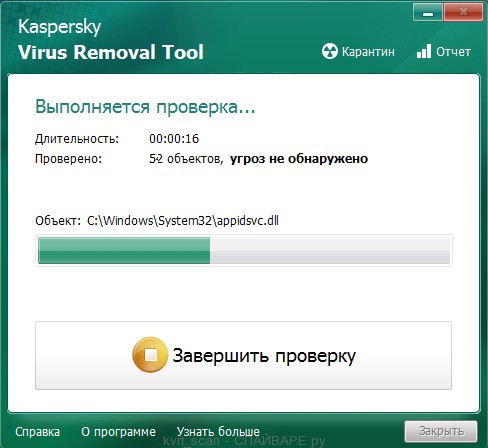

Kaspersky Virus Removal Tool и Malwarebytes Anti-malware могут обнаруживать разные типы активных вирусов-шифровальщиков и легко удалят их с компьютера, НО они не могут восстановить зашифрованные файлы.

Скачайте программу Kaspersky Virus Removal Tool. После окончания загрузки запустите скачанный файл.

Кликните по кнопке Начать проверку для запуска сканирования вашего компьютера на наличие вируса-шифровальщика.

Дождитесь окончания этого процесса и удалите найденных зловредов.

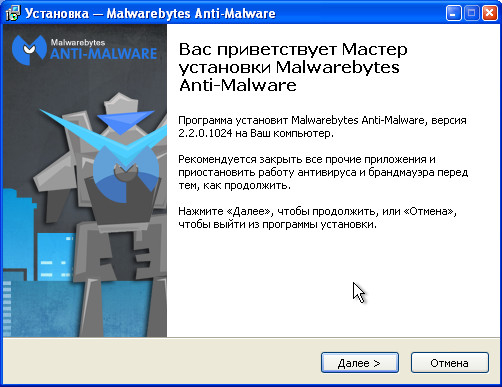

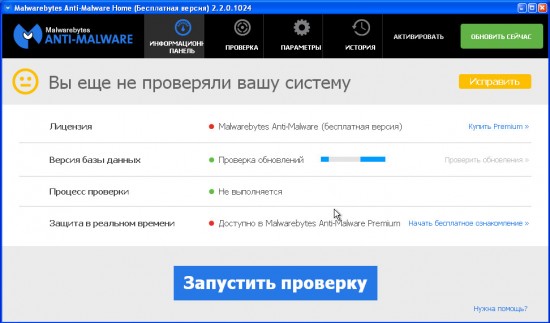

Скачайте программу Malwarebytes Anti-malware. После окончания загрузки запустите скачанный файл.

Кликните по кнопке Далее и следуйте указаниям программы. После окончания установки вы увидите основной экран программы.

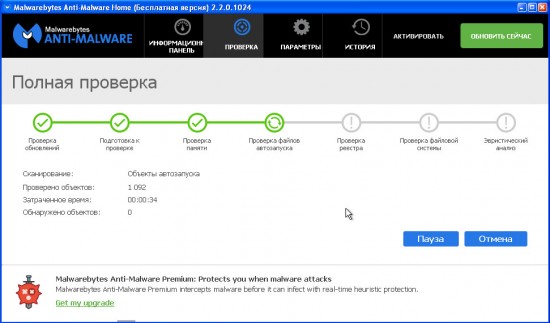

Автоматически запуститься процедура обновления программы. Когда она закончиться нажмите кнопку Запустить проверку. Malwarebytes Anti-malware начнёт проверку вашего компьютера.

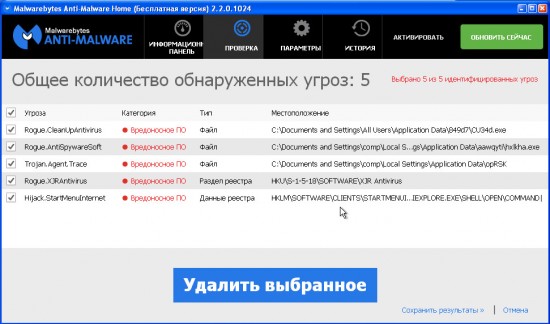

Сразу после окончания проверки компьютера программа Malwarebytes Anti-malware откроет список найденных компонентов вируса-шифровальщика.

Кликните по кнопке Удалить выбранное для очистки вашего компьютера. Во время удаления вредоносных программ, Malwarebytes Anti-malware может потребовать перезагрузить компьютер для продолжения процесса. Подтвердите это, выбрав Да.

После того как компьютер запуститься снова, Malwarebytes Anti-malware автоматически продолжит процесс лечения.

В некоторых случая можно восстановить файлы зашифрованные вирусом-шифровальщиком . Попробуйте оба метода.

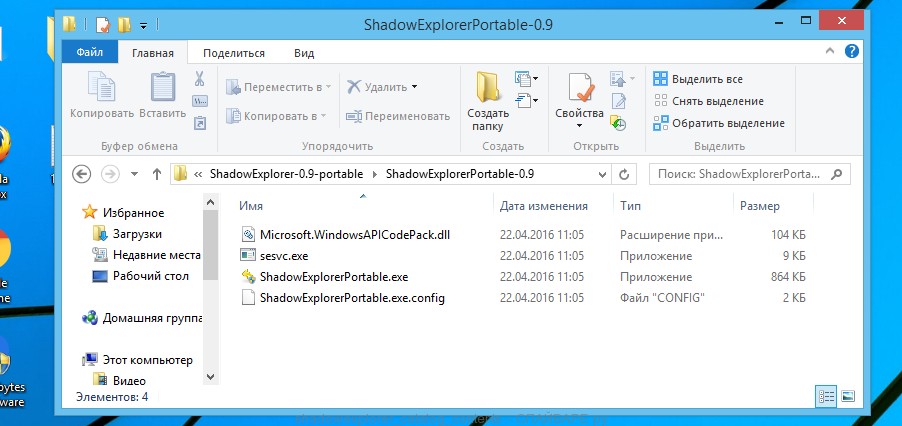

ShadowExplorer — это небольшая утилита позволяющая восстанавливать теневые копии файлов, которые создаются автоматически операционной системой Windows (7-10). Это позволит вам восстановить исходное состояние зашифрованных файлов.

Скачайте программу ShadowExplorer. Программа находиться в zip архиве. Поэтому кликните по скачанному файлу правой клавишей и выберите пункт Извлечь все. Затем откройте папку ShadowExplorerPortable.

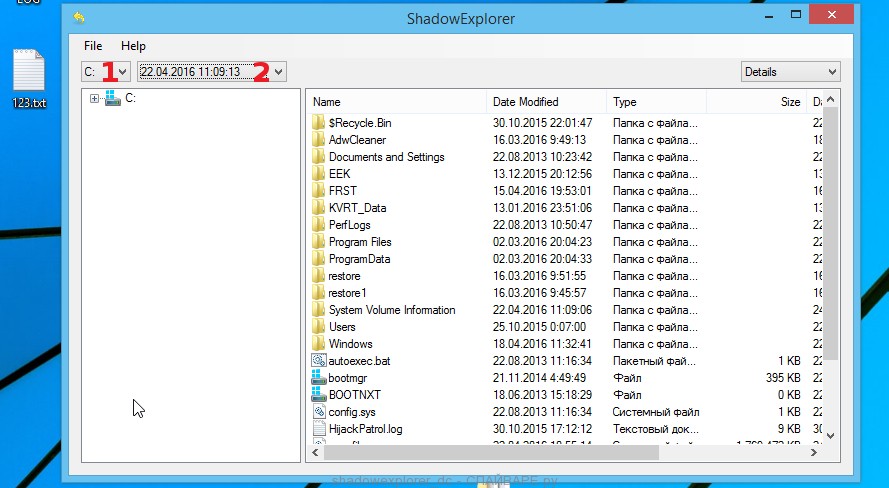

Запустите ShadowExplorer. Выберите нужный вам диск и дату создания теневых копий, соответственно цифра 1 и 2 на рисунке ниже.

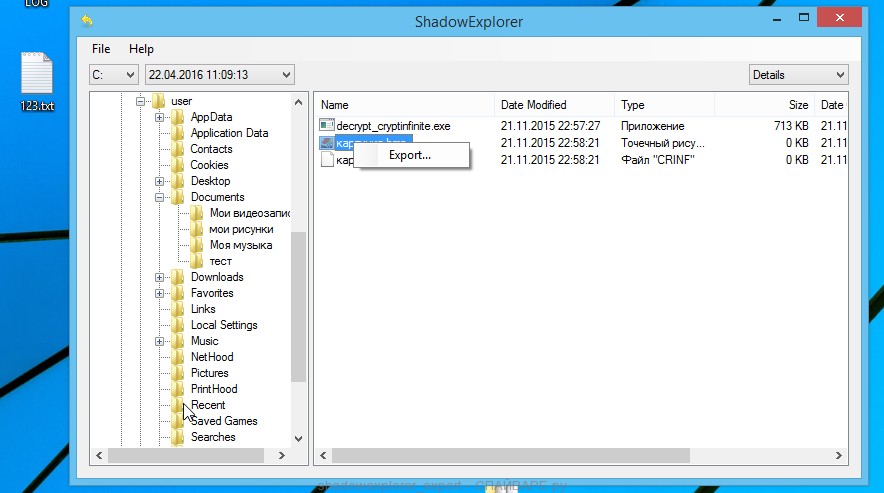

Кликните правой клавишей мыши по каталогу или файлу, копию которого вы хотите восстановить. В появившемся меню выберите Export.

И последнее, выберите папку в которую будет скопирован восстановленный файл.

PhotoRec это бесплатная программа, созданная для восстановления удалённых и потерянных файлов. Используя её, можно восстановить исходные файлы, которые вирусы-шифровальщики удалили после создания их зашифрованных копий.

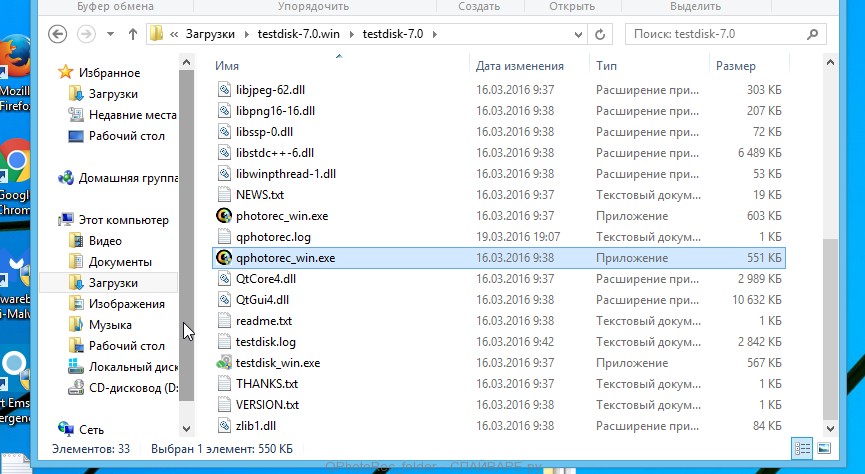

Скачайте программу PhotoRec. Программа находиться в архиве. Поэтому кликните по скачанному файлу правой клавишей и выберите пункт Извлечь все. Затем откройте папку testdisk.

В списке файлов найдите QPhotoRec_Win и запустите её. Откроется окно программы в котором будут показаны все разделы доступных дисков.

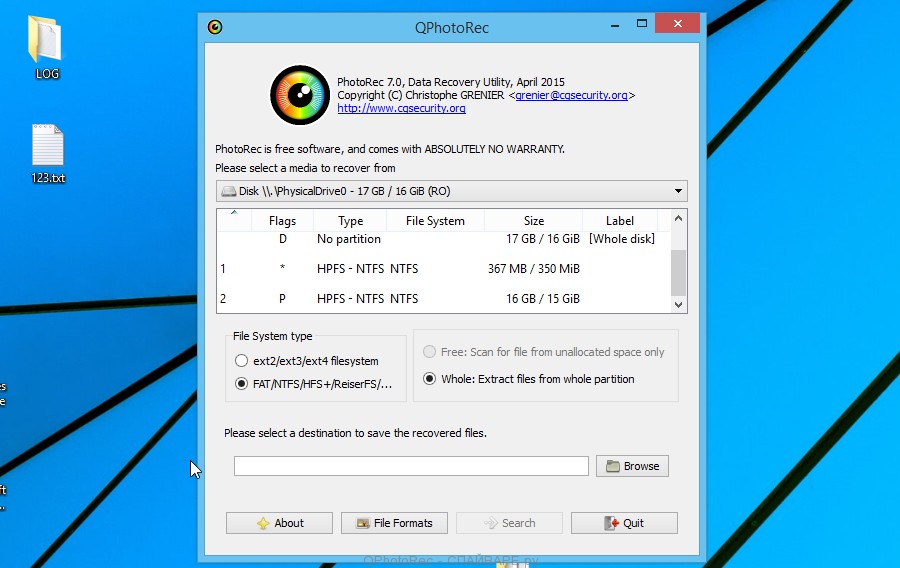

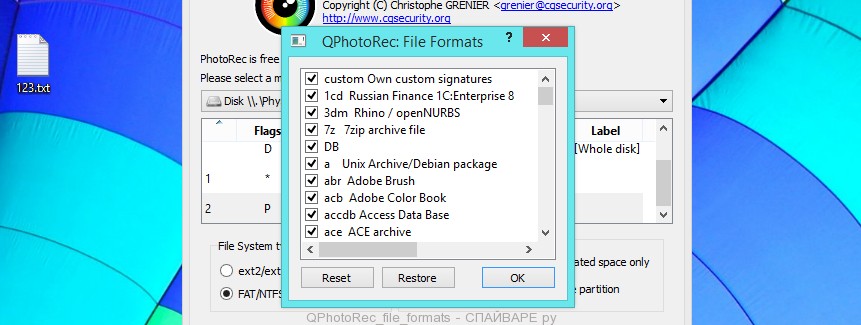

В списке разделов выберите тот, на котором находятся зашифрованные файлы. После чего кликните по кнопке File Formats.

По-умолчанию программа настроена на восстановление всех типов файлов, но для ускорения работы рекомендуется оставить только типы файлов, которые вам нужно восстановить. Завершив выбор нажмите кнопку OK.

В нижней части окна программы QPhotoRec найдите кнопку Browse и нажмите её. Вам нужно выбрать каталог в который будут сохранены восстановленные файлы. Желательно использовать диск на котором не находятся зашифрованные файлы требующие восстановления (можете использовать флешку или внешний диск).

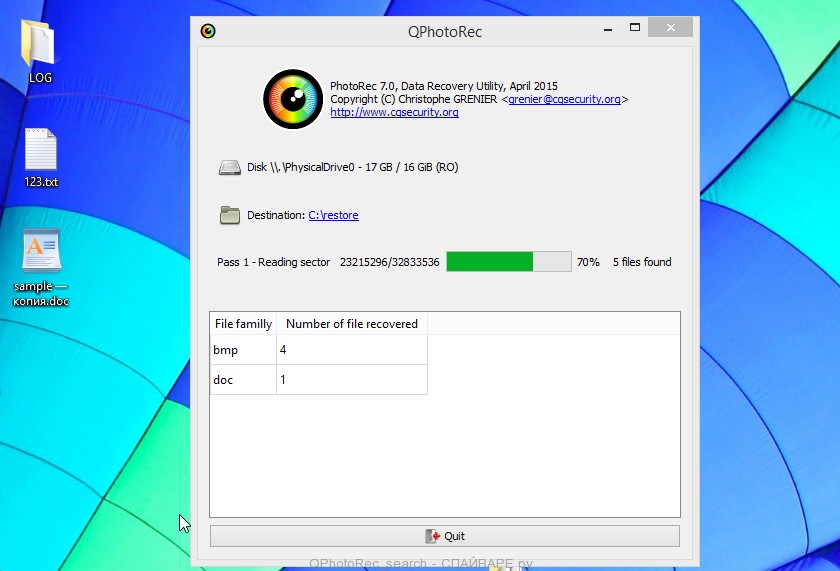

Для запуска процедуры поиска и восстановления исходных копий зашифрованных файлов нажмите кнопку Search. Этот процесс длится довольно долго, так что наберитесь терпения.

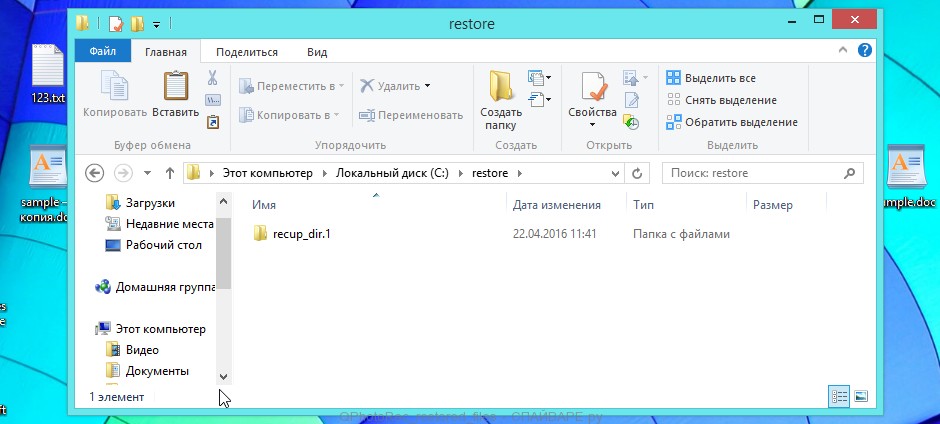

Когда поиск будет окончен, нажмите кнопку Quit. Теперь откройте папку, которую вы выбрали для сохранения восстановленных файлов.

В папке будут находиться каталоги с именами recup_dir.1, recup_dir.2, recup_dir.3 и тд. Чем больше файлов найдет программа, тем больше будет и каталогов. Для поиска нужных вам файлов, последовательно проверьте все каталоги. Для облегчения поиска нужного вам файла, среди большого количества восстановленных, используйте встроенную систему поиска Windows (по содержимому файла), а так же не забывайте о функции сортировки файлов в каталогах. В качестве параметра сортировки можно выбрать дату изменения файла, так как QPhotoRec при восстановлении файла пытается восстановить это свойство.

Большинство современных антивирусных программ уже имеют встроенную систему защиты от проникновения и активизации вирусов-шифровальщиков. Поэтому если на вашем компьютере нет антивирусной программы, то обязательно её установите. Как её выбрать можете узнать прочитав эту статью.

Более того, существуют и специализированные защитные программы. Например это CryptoPrevent, подробнее тут (eng).

Выполнив эту инструкцию ваш компьютер будет очищен от вируса-шифровальщика BadBlock. Если у вас появились вопросы или вам необходима помощь, то обращайтесь на наш форум.

Моё имя Валерий. Я сертифицированный специалист в области компьютерной безопасности, выявления источников угроз в ИТ инфраструктуре и анализе рисков с опытом работы более 15 лет. Рад поделиться с вами своими знаниями и опытом.

Оставить комментарий Отменить ввод комментария

Добро пожаловать

На нашем сайте размещены инструкции и программы, которые помогут вам абсолютно бесплатно и самостоятельно удалить навязчивую рекламу, вирусы и трояны.

Ребятки спасайте! Не раз видел,как доблестные пикабушники помогают людям на этом замечательном сайте,поэтому я даже специально зарегестрировался,чтобы написать этот пост. В общем,словил по глупости вирусов,скачал бесплатного касперского,все проверил и удалил,но теперь у меня постоянно вылезает сообщение "Заблокирован переход по вредоносной ссылке" буквально каждые 3 секунды. Все попытки найти эту программу успехом не увенчались,сначала в реестре Касперского она называлась "Fellowrat125",но теперь рекламная программа носит название "Impressvalley". Я пробовал залезать в планировщик заданий,в автозагрузку, скачивал adwcleaner,удалял все расширения и переустанавливал браузер,но ничего не помогло. Вся надежда на вас,что мне делать?:(

Ты не на том сайте зарегистрировался, тебе на вирусинфо надо.

Здесь в основном обсуждают кто на кого насрал.

Вот кстати все антивирусники в основном игнорируют такие проблемы. Реальной угрозы нет, а вот рекламу пусть смотрят.

Скачайте Dr.WebCureIT и проверьте все на своем жестком диске предварительно отключив интернет соединение. И нет с касперским он конфликтовать не будет, как и с другими антивирусными программами.

p/s от себя добавлю, что эта утилита спасала меня не раз т.к. она ежедневно обновляет свою базу данных, но это не является абсолютной панацеей для вашего системника и я не могу гарантировать 100% излечение, но все же стоит попробовать:)

и загрузив винду в безопасном режиме

Касперский каждые 3-4 секунды выдает сообщение в правом нижнем углу,что заблокировал переход по вредоносной ссылке. Проверку делал с компьютера

формат Ц и переустановка винды, так проще, так легче, стираются ночи.

Помогает почти всегда. ИМХО

Посмотри в расписаниях планировщика заданий. вполне возможно что вызов вирусной ссылки идет именно оттуда

Затем обновляешь и запускаешь полный скан. После удаляешь все что она нашла.

И да неплохо было бы грохнуть папку профиля Chrome если через него сидишь.

удалить или переименовать папку Default.

Вместо слова пользователь подставь имя своего пользователя.

Только надо иметь ввиду, что похерятся все настройки и сохраненые пароли пользователя.

Но профиль удалять, только если после первых двух действий проблема не ушла.

Тут просто нужно для себя решить — проще винду переустановить, или Каспера купить:)

На всякий случай почистил в ccleaner все,но вот в автозагрузке запутался,какие процессы должны настораживать?

Собственно можешь отключить все. Не удалять а отключить. Оставь только ctfmon (языковая панель). Перезагрузка и посмотреть что получится. Зачастую такие рекламные дрючки в названии маскируются под известные бренды, мне встречался с именем касперский секьюрити, который не имел к касперскому никакого отношения. Да и какая винда у тебя? Не мешает в папке programdata персмотреть все папки по размерам. Там зачастую скрываются батники с кучей ссылок рекламных. Ну вообщем маса вариантов.

1. Убери Касперского на хер и Аваст тоже и Доктора Веба.

2. Установи NOD32 (4-6 версии) и NORTON360 (2007-2011г).

3. Обнови антивирусную базу, но не программы.

4. Проверь комп по максимуму каждым.

5. Сделай дефрагментацию и проверку на наличие ошибок.

6. Снова жёсткая проверка антивирусами.

Прим. Нортон и Нод не считают друг друга вирусами.

На всё около 12-20 часов.

После каждого пункта трижды прочитать "Отче наш".

Бисмилляхи Рахмани Рахим

Весной прошлого года поймал какую то дрянь (жрала ресурсы компа и мешала запуску игр).

Сделал так и всё в порядке.

Кстати. сидели эти ублюдки в папке программы МайлРу.

Одно жаль, Нортон только на три месяца и обновить пароль, даже триал - невозможно. Только покупка лицензии.

Антивирусная маска

![]()

Чем болеют братья наши железные — история компьютерных вирусов

Ушла эпоха, когда компьютеры и интернет воспринимались большинством, как высокотехнологичные игрушки для подростков. Теперь они, хотим мы того или нет — одна из несущих стен жизненного уклада каждого. Зараженный компьютер — это гораздо больше, чем досадная поломка дорогой техники. Это риск информационных, потенциально и репутационных, финансовых потерь. Подхватить грипп для многих уже гораздо менее неприятный сценарий, чем подхватить компьютерный вирус.

Между тем и сама железная зараза за годы ее существования изменилась кардинально. Если первые ее представители создавались научного интереса ради, с целью вендетты, ну или просто чтобы досадить как можно большему числу ламеров, то современная инфекция — это могущественное оружие, используемое для краж, рэкета (со взятием ПК в заложники), давления на конкурентов и выведения из строя целых предприятий.

А в 1975 году Джон Волкер написал PERVADE — подпрограмму для популярной (по меркам тех лет) игры ANIMAL, которая с помощью наводящих вопросов отгадывала названия задуманных игроком животных. С натяжкой ее можно назвать первым трояном. После каждой партии она модернизировала игру новыми вопросами, а заодно и копировала ее во все директории компьютера, чем основательно замусоривала и без того скудную память. А ведь Волкер всего-то навсего хотел упростить распространение ANIMAL и избавить себя от нескончаемых просьб, желающих выслать им очередную копию игры.

Вирус Elk Cloner, который многие считают первым истинным вирусом, получившим массовое распространение на пользовательских компьютерах, изначально задумывался, как невинная шалость в духе Крипера. В 1981 году он принялся заражать Apple II, перемещаясь между машинами с помощью дискет. На каждый 50-й запуск системы он выводил на экраны стихотворение:

Elk Cloner: программа с индивидуальностью

Она проникнет во все ваши диски

Она внедрится в ваши чипы

Она прилипнет к вам как клей

Она даже изменит оперативную память

Cloner выходит на охоту!

Вредительских функций написавший Cloner 15-летний школьник Ричард Скренет не предусматривал. Однако своенравный вирус повадился портить диски с нестандартными версиями DOS, удаляя содержимое резервных дорожек. Ущерб в таких случаях был уже вполне осязаем, в отличии от душевных страданий, вызванных стишком-дразнилкой.

Многие ругают антипиратскую защиту игр Denuvo, но в 80-е методы борьбы с пиратами были куда менее гуманны. В 1986 году братья Фарук Альви решили защитить свою программу для наблюдения за сердечным ритмом от незаконного копирования при помощи вируса Brain. Он заражал загрузочный сектор жесткого диска, замедлял работу и вежливо предлагал позвонить создателям нелегально установленной программы, чтобы излечиться. Только в США оказались заражены 18 тысяч компьютеров, а братья Альви первыми познали гнев недовольных антипиратской защитой пользователей.

А вот вирус Jerusalem был написан чистейшего зла ради в 1987-м. Он заражал файлы EXE, COM и SYS. Каждый раз при активации запрашиваемые файлы увеличивались в размере, что приводило к захламлению памяти. Также через полчаса после запуска системы Jerusalem серьезно замедлял ее работу, изменяя время прерывания процессов. Но то были лишь цветочки. Во всей красе Jerusalem проявлял себя в пятницу 13-го, уничтожая любой запущенный в этот день файл.

Первый сетевой червь-шпион атаковал ARPANET в 1988. По замыслу создателя Червь Морриса должен был лишь собирать данные о владельцах ПК, подключенных к ARPANET. Для проникновения он использовал уязвимости почтовых сервисов и сетевых протоколов. Червь Морриса подбирал пароль по словарю и инфицировал компьютер, если не обнаруживал на нем своей копии. Но, даже если копия вируса на компьютере уже была, с небольшой периодичностью червь инфицировал его повторно. На всякий случай. Это и послужило основным источником проблем. Компьютеры заражались многократно, работа системы все больше замедлялась, вплоть до полного отказа. Суммарный ущерб от действий червя оценили в 96 миллионов долларов. Обескураженный непредвиденными последствиями создатель сам сдался полиции, благодаря чему отделался штрафом и исправительными работами.

Первый зловред-вымогатель, словно благодаря ясновидению, позволившему его создателю предсказать масштабы пандемии, вызванной его потомками в будущем, был окрещен — AIDS (СПИД). Вирусописец Джозеф Попп собственноручно разослал около 20 000 дискет с вирусом (каторжный труд, в сравнении с современной почтовой спам-рассылкой, посредством пары кликов). Дискеты манили новой информацией о настоящем НЕкомпьютерном вирусе СПИДА, но после проникновения зараженной дискеты в дисковод PC, в определенном смысле происходило именно то, чего беспечные пользователи и боялись — инфицирование. Через 90 запусков компьютера AIDS шифровал все файлы, оставляя в доступности лишь README, в котором находилось предложение отправить деньги на почтовый ящик в Панаме в обмен на восстановление доступа к информации. Во время обналичивания такого чека Джозефф Попп и был арестован и впоследствии осужден за вымогательство.

Вирусы лихих 90-х были не в пример добрее и невиннее своего десятилетия. Часто они писались ради забавы и самовыражения, вне зависимости от того сколько бед приносили. Так, вирус Walker раз в 30 секунд отправлял гулять по экрану дедушку. По-видимому, из уважения к старости, пока дедушка ковылял, компьютер зависал и не реагировал на команды пользователя. Романтичный вирус Girls признавался в любви всем девочкам и запускал песню Yesterday группы The Beatles. А Mars Land каждый час по полминуты заставлял пользователей любоваться высококачественной 3D-моделью поверхности Марса.

1995 год ознаменовался появлением первого макровируса Concept. Инновационные вирусы распространялись при помощи макросов в документах Word. Для их написания не нужно было владеть языком программирования, достаточно лишь разобраться в WordBasic (чему тоже далеко не каждую бабушку можно научить, но все же). Вирусоделие пошло в массы, и к 1998 году число вредоносного ПО увеличилось почти в 4,5 раза.

В свою очередь, вирус Conficker в лучших традициях вестернов заставил объединиться в борьбе с ним крупнейшие корпорации — Microsoft, Dr.Web, Kaspersky Lab, ESET, Symantec. А Microsoft даже пообещала 250 тысяч долларов тому, кто найдет создателя червя. Conficker осущесталял свои гадкие планы с помощью все того же пресловутого переполнения буфера. В первую очередь он отключал службы обновления и защиты Windows и блокировал сайты производителей антивирусов, а потом зомбировал компьютер и подключал его к ботнет-сети. Специалисты пришли к выводу, что главной целью вредителя была проверка его способностей к размножению.

В 2012 году эволюция вирусов дала новый виток. Теперь они стали реальным кибероружием и средством шпионажа. Аналитикам Лаборатории Касперского пришлось изрядно попотеть с обнаружением ряда вредоносных программ. Таких как – Flame, Gauss, Red October, NetTraveler и Icefog. Все они заслуженно могут носить звание кибер-агентов 007, поскольку каждый вирус детально изучал и похищал важную правительственную, дипломатическую и финансовую информацию. Жертвами хакерских атак стали более 40 стран.

В марте 2016 года взошла звезда ужасного, но великого Пети (Petya), положив начало новой вирусной эпохе. Программа-вымогатель превращала файлы пользователей в тыкву, шифруя MBR-данные, которые нужны компьютеру для загрузки операционной системы. Для расшифровки она требовала от пользователей выкуп в биткоинах.

В 2017 году явил себя свету еще один червь-шантажист — WannaCry. Программа угрожала уничтожить все зашифрованные файлы через неделю после заражения, если владелец не заплатит выкуп в размере примерно 300 долларов США, но в криптовалюте. Необходимую сумму следовало перечислить в течение 3-ех дней, в противном случае — сумма удваивалась.

Всего через месяц после атаки WannaCry вернулся Petya. Новой модификации дали название NotPetya (интересно, кто-то уже пробовал называть так детей?). Петя новый — трюки старые. Для получения доступа к компьютеру программа использовала те же уязвимости системы, что и WannaCry при помощи эксплойта EternalBlue (предположительно разработан АНБ) и бэкдора DoublePulsar. Отдавать дань за возвращение своих информационных богатств было абсолютно бессмысленно — вирус уничтожал данные, а электронный адрес хакерских дел мастеров уже заблокировали провайдеры.

Сегодня мы попробуем ответить на вопрос: "Blockandsurf: как удалить с компьютера раз и навсегда?" Это довольно интересный и сложный вопрос. Ведь современные вирусы - это такие "создания", который стали очень хорошо маскироваться, что значительно затрудняет процесс борьбы с ними. Так что давайте попробуем с вами познакомиться с этой программой, а потом и вовсе удалим ее с компьютера.

Что за вирус

Итак, что же собой представляет данная копьютерная "инфекция"? Давайте попробуем разобраться. Ведь всегда очень важно знать, что за враг перед нами. Это довольно часто помогает пользователям бороться с проблемой.

Вирус Blockandsurf - это такой троян, который просто мастерски умеет шифроваться. Он маскируется под утилиту, которая якобы создана для борьбы со спамом. Что-то вроде AdBlock. Правда, здесь ситуация немного сложнее. Ведь если вы задумались над тем, как происходит удаление Blockandsurf, то, скорее всего, уже заметили, каковы могут быть последствия работы этой "полезной" программки.

На самом деле наш сегодняшний вирус - это своеобразный спам, который, как уже было сказано, прекрасно шифруется и маскируется. Кроме того, он также является угонщиком браузера. Попав в систему, он создает рекламные баннеры на всех просматриваемых страницах, а иногда даже самостоятельно их открывает. Не самый лучший исход. Особенно если под угрозой находятся ваши логины и пароли. Так что давайте попробуем как можно скорее разобраться с вопросом: "Blockandsurf - как удалить с компьютера раз и навсегда?"

Откуда берется

Для начала стоит посмотреть, где можно подцепить его. Ведь всегда можно "обходить стороной" опасные места, чтобы потом не задумываться над вопросом: "Ads by Blockandsurf как удалить с компьютера?" Так что стоит поскорее поразмыслить над тем, откуда берется спам на компьютере.

Первый вариант развития событий - это, конечно же, переход по подозрительным ссылкам и сайтам. Например, если вы имели оплошность кликнуть на рекламный баннер, то, скорее всего, компьютер был заражен. Тогда придется думать над вопросом: "Blockandsurf как удалить из системы раз и навсегда?"

Еще один вариант - это работа с разнообразными загрузчиками (или даунлоадерами). Это специальный контент, который позволяет вам загружать в систему файлы и игры. Довольно часто во время этого процесса вам заливаются еще и вирусы. Таким образом, следует быть очень осторожными. В противном случае вопрос о том, Blockandsurf как удалить, будет возникать постоянно.

Еще одно место, где довольно часто встречаются вирусы - это разнообразные программы-взломщики. Они способны инфицировать компьютер еще до того, как установились в систему. Так что не удивляйтесь, если вы заметили что-либо подозрительное в компьютере при взломе программ.

Проявление

Но перед тем как узнать, "Ads by Blockandsurf как удалить раз и навсегда, давайте посмотрим, каким образом этот спам способен проявить себя в системе. Ведь существует целый ряд явных признаков, помогающих вычислить "злодея". Сейчас мы познакомимся с возможными проявлениями этого спама.

Итак, первый вариант развития событий - ваш компьютер стал очень сильно тормозить. Особое внимание следует уделить этому признаку в том случае, если операционная система еще относительно новая и "чистая". Здесь, скорее всего, придется думать над тем, Ads by Blockandsurf как убрать навсегда.

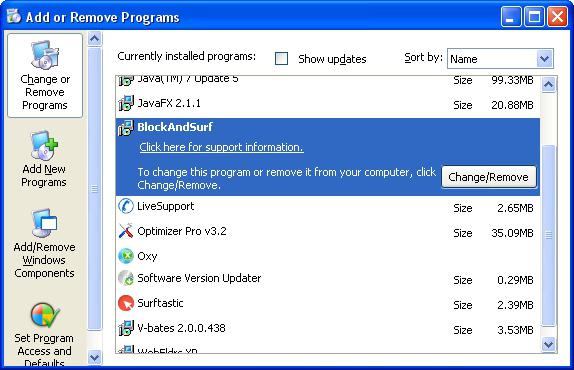

Второй признак - это появление одноименной программы в списке установленного контента. Плюс ко всему, скорее всего, вы получите целый вагон ненужных приложений, которые вы не устанавливали. Это явление указывает на проявление вируса в системе.

Третий вариант развития событий - при работе с браузером у вас постоянно открываются новые вкладки (причем рекламные), все страницы облеплены баннерами и объявлениями. Да, кстати говоря, может также смениться и стартовая страница. Теперь давайте посмотрим, как бороться с вирусом.

Проверка

Если вы думаете над вопросом о том, Blockandsurf как удалить с компьютера раз и навсегда, то начните работу со сканирования системы. Здесь прекрасно подойдет Nod32. Если хотите, воспользуйтесь Dr.Web. Главное, сделайте тщательную проверку.

Вам придется выполнить глубокое сканирование системы. Этот процесс может занять несколько часов. После того как процесс завершится, вылечите все файлы, которые помечены как опасные. Что не поддается лечению, требуется удалить. Готово? Тогда можно двигаться дальше.

Реестр

Что еще потребуется сделать? Например, давайте воспользуемся компьютерным реестром, чтобы хоть как-то обнаружить скрытые файлы вируса. Для этого нажмите Win + R, а затем выполните команду "regedit". Готово? В появившемся окне нужно найти пункт "Правка". Нажмите на него, а потом выберите "Поиск".

Перед вами появится строчка, в которой потребуется задать критерий для сканирования. Наберите "Blockandsurf", а потом начните проверку. Когда процесс завершится, удалите все, что было обнаружено. Для этого достаточно просто нажать на строчку правой кнопкой мышки, а потом выбрать необходимую команду.

Программы

Для того чтобы ответить на вопрос о том, Blockandsurf как удалить с компьютера раз и навсегда, достаточно проделать еще два очень простых действия. Первое - это удаление ненужного вам контента, который установил вирус.

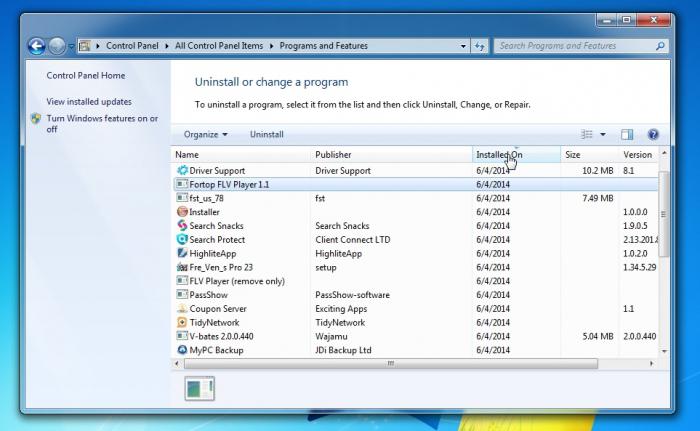

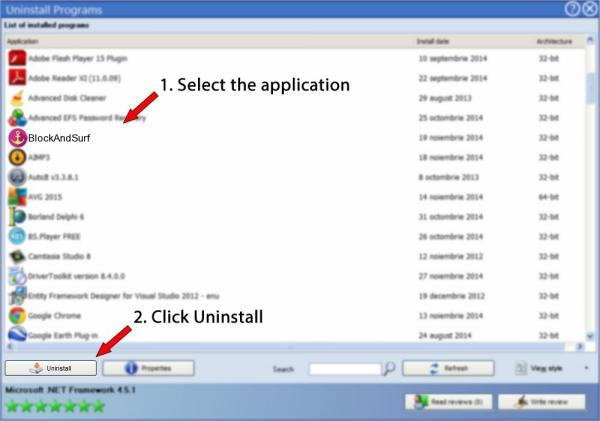

Для этого перейдите в "Панель управления", а оттуда проследуйте в опцию "Установка и удаление программ". Дождитесь, пока загрузится список установленного контента. Найдите там все, что вы не устанавливали, после чего кликните по каждой строчке правой кнопкой мышки. Там следует нажать на "Удалить".

Все готово? Тогда остается заглянуть в свойства ярлыка используемого браузера. Кликните правой кнопкой мышки по иконке, а потом выберите нужную строку. Обратите внимание на поле "Объект". Его надо пролистать до самого конца. Теперь посмотрите, есть ли в кавычках какой-то адрес? Имеется? Тогда просто удалите его вместе со скобками. Сохраните изменения и перезагрузите компьютер. Вот и все. Теперь вы знаете, как избавиться от Blockandsurf.

Читайте также: