Что за вирус атаковал роснефть

UPD: Вредоносная программа (новый вариант Ransom:Win32/Petya согласноисследованию Microsoft)начала распространение 27 июня в Европе. Первый инциденты были зарегистрированы на Украине, где в общей сложности было заражено 12,5 тыс компьютеров. Всего от нового шифровальщика пострадали компании в 64 странах, включая Бельгию, Бразилию, Германию, Россию, США и многие другие.

Новый шифровальщик Petya обладает функциями сетевого червя, которые позволяют ему быстро распространяться по сети. При этом он использует эксплойт для давно закрытой уязвимости в протоколе SMB CVE-2017-0144 (известной как EternalBlue), которая также эксплуатировалась вирусом-шифровальщиком WannaCry. Дополнительно Petya использует второй для уязвимости CVE-2017-0145 (известной как EternalRomance), также закрытой Microsoft в том же самом бюллетени).

Читайте также

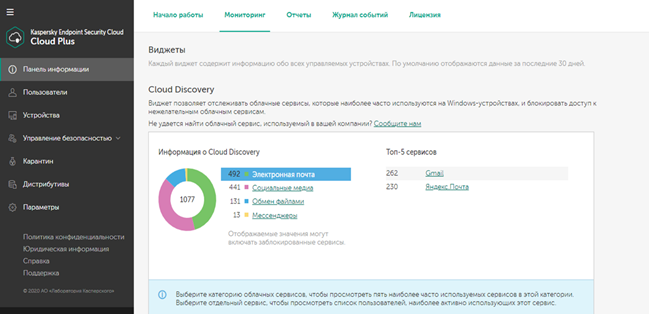

На волне массового перехода на удалённый режим работы риски, связанные с использованием сторонних приложений и сервисов, возрастают. Сотрудники вынуждены приспосабливаться к новым условиям и часто пытаются найти новые инструменты, которые, по их мнению, будут удобнее для удалённой работы. Также сотрудники нередко смешивают рабочие и личные привычки, тем самым создавая феномен, который называют теневыми IT-ресурсами. Будь то мессенджеры, сервисы для обмена файлами или какие-либо другие инструменты, нельзя быть полностью уверенным в их безопасности. Даже если приложения используются из лучших побуждений без одобрения IT-отдела, это может привести к компрометации корпоративных данных или заражению вредоносными программами, что представляет угрозу для любой компании.

Теперь Kaspersky Endpoint Security Cloud помогает системным администраторам обеспечивать использование только надёжных облачных сервисов в их организациях. Функция Cloud Discovery позволяет обнаруживать случаи использования сотрудниками несанкционированных облачных ресурсов и блокировать доступ к ним, а также создавать список разрешённых облачных служб, которые соответствуют корпоративной политике безопасности. Данные о категориях используемых сервисов отображаются на панели мониторинга, с помощью которой системные администраторы могут установить привилегии для различных групп пользователей в соответствии с их рабочими потребностями.

Кроме того, чтобы помочь компаниям обезопасить свои облачные почтовые ящики и инструменты для совместной работы, версия Kaspersky Endpoint Security Cloud Plus теперь включает в себя Kaspersky Security для Microsoft Office 365. Это решение защищает все приложения Microsoft Office 365, включая Exchange Online, OneDrive и SharePoint Online, а также обеспечивает безопасный общий доступ к файлам через Microsoft Teams. Защищённость электронной почты обеспечивается с помощью антифишингового движка на базе нейронных сетей, который использует более тысячи критериев для обнаружения фишинговых писем и вредоносной базы URL-адресов, а также для защиты от спуфинга и предотвращения компрометации электронной почты деловой переписки. Сканирование файлов, загруженных в SharePoint Online, OneDrive и Microsoft Teams, помогает убедиться, что они не содержат вредоносных программ и не распространяются по корпоративным конечным точкам.

Вирусу-вымогателю WannaCry пришел на смену такой же шифровальщик, но с менее замысловатым названием - Petya

. Днем 27 июня "Петя" атаковал около 80 организаций на Украине и в России. Позднее сообщения о хакерских атаках поступили из Европы и Индии. По предварительным данным, аналогичным вирусом-вымогателем были заражены компьютерные сети в Нидерландах, Франции и Испании.

На Украине была поражена правительственная сеть, в России - компании "Роснефть", Mars, Nivea и другие. В Кремле заявили, что их вирус не затронул. Между тем Киев возложил ответственность за атаку на российские спецслужбы, назвав происходящее элементом гибридной войны.

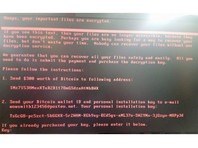

По данным Group-IB, вирус Petya.A блокирует компьютеры и не дает запустить операционную систему. За возобновление работы и расшифровку файлов он требует выкуп в размере 300 долларов в биткоинах. Масштабная атака на нефтяные, телекоммуникационные и финансовые компании в России и на Украине была зафиксирована в районе 14:00 по Москве, передает ТАСС.

По данным "Лаборатории Касперского", шифровальщик использует поддельную электронную подпись Microsoft. Технология электронной подписи кода используется для того, чтобы показать пользователям, что программа разработана доверенным автором и гарантирует, что не нанесет вреда. В "Лаборатории Касперского" полагают, что вирус был создан 18 июня 2017 года.

Для прекращения распространения вируса в Group-IB рекомендуют немедленно закрыть TCP-порты 1024-1035, 135 и 445.

Вирус Petya распространился по всему миру

Эксперты уже сообщили, что новый вирус-вымогатель Petya распространился за пределы СНГ и поразил компьютерные сети по всему миру.

Он уточнил, что Petya использует поддельную цифровую подпись компании Microsoft. По данным Райю, хакеры-вымогатели уже получили по меньшей мере семь платежей в качестве выкупа за возвращение доступа к компьютерам, атакованным вирусом.

Журналисты агентства Reuters сообщают, что хакерская атака распространилась и на страны Европы. Вирус-вымогатель проник, в частности, в компьютерные сети Великобритании и Норвегии. Кроме того, следы Petya были обнаружены и в Индии.

По информации BNS, вирус добрался и до Литвы. "Мы получили несколько сообщений и проводим их расследования", - заявил официальный представитель Службы регулирования связи Ритис Райнис, отказавшись при этом назвать предприятия, которые могли пострадать от вируса.

Об атаках на свои системы сообщила британская рекламная фирма WPP. Голландская транспортная компания APM также заявила, что ее компьютеры заражены вирусом-вымогателем. При этом снимок экрана зараженного компьютера напоминает следы атаки, которая началась на Украине.

Больше всего пострадала Украина

На Украине среди прочих атаке подверглись банки "Ощадбанк", "Пивденный", ОТП, "Приватбанк"; аэропорт Борисполь, "Укрпочта", Киевский метрополитен, "Новая почта", "Укрэнерго", "Киевэнерго", сеть заправок ТНК, канал ATR, "Киевводоканал", официальный сайт правительства, ГП "Антонов", ГП "Документ", сообщает "112.Украина".

Вице-премьер Украины Павел Розенко на своей странице в Facebook сообщил о том, что в секретариате правительства по неустановленной причине перестала работать сеть. "Та-дам! Если что, то у нас тоже сеть "легла", походу! Такую картинку показывают все компьютеры кабинета министров Украины", - написал он.

Национальный банк Украины (НБУ) уже предупредил банки и других участников финансового сектора о внешней хакерской атаке неизвестным вирусом. В НБУ также отметили, что в связи с кибератаками в финансовом секторе Украины были усилены меры безопасности и противодействия хакерским атакам, сообщается в пресс-релизе регулятора.

В "Укртелекоме" заявили, что компания продолжает предоставлять услуги доступа в интернет и телефонии, а компьютерные системы, сопровождающие колл-центр и центры обслуживания абонентов, не работают.

В аэропорту Борисполь, в свою очередь, предупредили, что "в связи с внештатной ситуацией возможны задержки рейсов". В настоящее время на официальном сайте аэропорта пассажирам недоступно онлайн-расписание рейсов.

В Киевском метрополитене заявили, что в результате атаки была заблокирована функция оплаты банковскими карточками. "Бесконтактные карты метро работают в обычном режиме", - отметили в столичной подземке.

В "Укрэнерго" сообщили, что в компании уже проводят расследование по факту кибератаки.

Кроме того, хакерская атака привела к отключению компьютерной системы мониторинга радиационного фона на Чернобыльской АЭС. Компьютеры под управлением Windows пришлось временно отключить, радиационный мониторинг промышленной площадки был переведен в ручной режим.

Как сообщили в Государственном агентстве по управлению зоной отчуждения, также не работает и официальный сайт Чернобыльской АЭС. "Все технологические системы станции работают в обычном режиме", - заверили в ведомстве.

Вирус Petya частично заблокировал работу Одесского городского совета. Ряд рабочих компьютеров, подключенных к локальной сети под управлением операционной системы Microsoft, не работает. Также определенные проблемы испытывают сотрудники ПАО "Одессагаз" и ПАО "Одессаоблэнерго".

В России вирус атаковал "Роснефть"

Компьютерные серверы "Роснефти" подверглись мощной хакерской атаке, сообщил официальный Twitter компании. Немногим позже начали поступать сообщения о заражении вирусом других компаний.

В связи с кибератакой "Роснефть" уже обратилась в правоохранительные органы. В компании надеются, что произошедшее никак не связано с текущими судебными процедурами.

"Ведомости" со ссылкой на два источника, близких к "Башнефти", пишут, что вирусом-вымогателем заражены все компьютеры "Башнефти". Вирус предупредил пользователей, что все их файлы заражены, а попытки самостоятельного восстановления бесполезны.

Сообщения о кибератаке уже прокомментировал пресс-секретарь президента Дмитрий Песков. Новая хакерская атака на системы ряда компаний в России не поставила под угрозу работу компьютерных систем администрации президента РФ и официальный сайт Кремля, сообщил он ТАСС. "(Все) работает стабильно", - заверил Песков.

Позднее Центробанк РФ сообщил о выявлении случаев заражения компьютерных систем отечественных банков в результате хакерской атаки.

"Банк России сообщает о выявлении компьютерных атак, направленных на российские кредитные организации. По информации Банка России, в результате атак зафиксированы единичные случаи заражения объектов информационной инфраструктуры. Нарушений работы систем банков и нарушений предоставления сервисов клиентам не зафиксировано", - сообщили в пресс-службе регулятора (цитата по RNS).

В настоящее время Центр мониторинга и реагирования на компьютерные атаки в кредитно-финансовой сфере Банка России совместно с кредитными организациями работает над устранением последствий выявленных компьютерных атак, подчеркнули в Центробанке.

Хакерской атаке, предположительно, подверглись и все компьютеры корпоративного сервера московских ресторанов сети "Тануки - Ерш", передает ТАСС.

Пресс-служба Росэнергоатома сообщила, что все АЭС России работают в штатном режиме. Отсутствие следов хакерских атак подтвердили также в "Интер РАО", "Энел Россия", "Россетях" и "Системном операторе ЕЭС". В "Россетях" добавили, что для предотвращения возможных хакерских атак уже были приняты соответствующие меры.

Вирус-вымогатель, который блокирует доступ к данным и требует 300 долларов в биткоинах за разблокировку, известен в различных модификациях еще с 2016 года.

Вредоносная программа распространяется через спам-письмо. В частности, первые версии Petya маскировались под резюме. Когда пользователь открывал зараженное письмо, на экране появлялась Windows-программа, требовавшая прав администратора.

Если невнимательный пользователь соглашался предоставить программе соответствующие права, то вирус переписывал загрузочную область жесткого диска и показывал "синий экран смерти", предлагающий в срочном порядке перезагрузить компьютер.

Как отмечают эксперты Malwarebytes Labs, на этом этапе жесткий диск еще не зашифрован и данные можно спасти, выключив компьютер и подключив жесткий диск к другому компьютеру, чтобы скопировать информацию без потери.

После перезагрузки Petya автоматически запускает программу, маскирующуюся под утилиту CHKDSK, которая, впрочем, не проверяет жесткий диск на предмет ошибок, а шифрует его.

После шифрования компьютер показывает черный экран с сообщением о том, что пользователь стал жертвой вируса-вымогателя Petya. Хакеры требуют 300 долларов в биткоинах за восстановление доступа к данным.

Киев обвинил Россию в хакерских атаках

Народный депутат Верховной Рады от "Народного фронта", член коллегии МВД Антон Геращенко заявил, что кибератака под видом внедрения вируса-вымогателя была организована со стороны российских спецслужб.

"Кибератака сделана под маскировкой, что это якобы вирус, который вымогает с пользователей компьютера деньги. По предварительной информации, это организованная система со стороны спецслужб РФ. Целью данной кибератаки являются банки, СМИ, "Укрзализниця", "Укртелеком", - заявил Геращенко.

"Вирус попадал на компьютеры несколько дней, даже недель, в виде разного рода сообщений на почту. Пользователи, которые открывали эти сообщения, позволяли вирусу разойтись по всем компьютерам. Это еще один пример использования кибератак в гибридной войне против нашей страны", - продолжил он.

По словам Геращенко, в результате кибератаки "физически никто не пострадал". Он также отметил, что "Украина, как и США, Европа, является мишенью для кибератак РФ. Вы знаете, что в США проводится расследование о прямом вмешательстве в ход избирательной кампании. Мы видим сейчас такую попытку по дестабилизации экономики в СМИ. Мы и не такое переживали и это переживем", - подчеркнул депутат.

Пресс-секретарь Службы безопасности Украины (СБУ) Елена Гитлянская, в свою очередь, заявила о том, что массовые хакерские атаки на ряд украинских компаний могли быть организованы с территории РФ или Донбасса, который в Киеве считают оккупированной территорией, передает "Тиждень.ua".

До Petya был WannaCry

Предыдущая масштабная атака на организации по всему миру, орудием которой стал вирус WannaCry, произошла 12 мая. Вирус-шифровальщик массово выводил из строя компьютеры и требовал выкуп за дешифровку файлов пользователей. Сообщалось, что Россия больше других стран пострадала от WannaCry. Кибератака, в частности, затронула компанию "МегаФон", МВД, "Сбербанк", Минздрав. О попытке заражения сообщали в РЖД и Центробанке, где подчеркнули, что атака была безуспешной.

Эксперты американской компании Flashpoint пришли к выводу, что создателями вируса-вымогателя WannaСry могут быть выходцы из Южного Китая, Гонконга, Тайваня или Сингапура. В Group-IB подозревают хакеров из КНДР, которые к тому же пытались выдать себя за российских.

Игорь Сечин, фото: kremlin.ru

Не хотите пропускать важные новости?

Подпишитесь на нас в Инстаграм, ВКонтакте или Телеграм — только главное и интересное.

Вирус может сыграть злую шутку, несмотря принятые меры поразит некоторых представителей Топ менеджмента.

Просто потому что они в силу возраста в группе риска. Боятся подцепить

ахаха! смешно слушать маразматические истории из жизни гос олигархата

А вообще-то сообщают, что в Москве уже разработаны планы, которые будут введены по разным сценариям. План "А" вводят изначально. Согласно ему, у всех пассажиров международных рейсов измеряют температуру. Если она повышенная, человека отводят на медпост и берут анализ на коронавирус, после чего могут госпитализировать или оставить под наблюдением на дому. Прибывающих из Китая, Ирана, Южной Кореи и Италии ставят на учет, у них берут анализы и предписывают им изоляцию. Теперь уже на учет ставят и тех, кто прибывает и из Франции, Германии и Испании.

В городских стационарах расширяют мощности для больных. На базе НИИ имени Склифосовского, ГКБ N52 и больницы в Коммунарке (в резерве - ГКБ имени Юдина) сделаны специализированные стационары-изоляторы по коронавирусу. В детсадах и школах введут ежедневное измерение температуры детей. Дистанционную термометрию организуют на некоторых станциях метро. Другие предусмотренные планом "А" меры предусматривают отмену всех международных спортивных, культурных, научных и общественных мероприятий в Москве

План "Б". План "Б" должен был заработать при обнаружении первого подтвержденного случая коронавируса в Москве. Заболевшего госпитализируют, а по его опросу, записям камер видеонаблюдения и данных геолокации выявляют все контакты его и членов семьи. План "Б" также предусматривает 14-дневный домашний карантин для родственников и соседей заболевшего. За его соблюдением следят сотрудники полиции. Кроме того, власти должны провести дезинфекцию квартир тех, кто на карантине. Коллектив на работе ждут те же меры. Дезинфекцию должны провести также для всех мест, которые посещал больной или члены его семьи. Если ребенок заболевшего ходил в школу, то ее на две недели закрывают на карантин и дезинфицируют, а родители получают больничный и должны оставаться с детьми дома под медицинским наблюдением.

Автобусы, троллейбусы и другой наземный транспорт должны дезинфицировать в каждой конечной точке маршрута и в депо. В метро дезинфекцию проводят каждые четыре часа, а на станциях поставят бактерицидные установки. Те же меры по регулярному дезинфицированию ждут вокзалы, аэропорты, такси и каршеринг, общепит, торговые центры.

Планом "Б" предусмотрено закрытие московских школ, музеев, кинотеатров, библиотек, торговых центров, рынков, парков, стадионов, спортплощадок, а также запрет на проведение любых массовых мероприятий в городе. Если городской карантин продлится долго, то власти планируют запасать магазины продовольствием и вводить там особой режим работы. Территориальную службу медицины катастроф Москвы переведут в режим чрезвычайной ситуации: сотрудники будут работать круглосуточно, а для заболевших расширят госпитальную базу.

Если же этих мер будет недостаточно, московские власти рассматривают вариант введения режима ЧС. В этом случае закроют все предприятия и организации города, кроме ответственных за жизнеобеспечение и экстренных служб. Транспорт прекратит работу, выехать или въехать в город будет нельзя даже на личном транспорте. Введут комендантский час, в ходе которого гражданам нельзя будет выходить на улицу без специального разрешения, а улицы будет патрулировать полиция и Росгвардия. Нарушителей противоэпидемиологического режима будут задерживать.

Пока еще до этого не дошло, но уже некоторые моменты реализации этого плана присутсвуют.

Леонтьев как всегда: эталон корректности и профессионализма. Образцовый пресс-секретарь скрепоносной корпорации

По данным Group-IB, вирус Petya.A блокирует компьютеры и не дает запустить операционную систему. За возобновление работы и расшифровку файлов он требует выкуп в размере $300 в биткоинах. Масштабная атака на нефтяные, телекоммуникационные и финансовые компании в России и на Украине была зафиксирована в районе 14:00 по Москве, передает ТАСС.

Для прекращения распространения вируса в Group-IB рекомендуют немедленно закрыть TCP-порты 1024-1035, 135 и 445.

Вирус Petya распространился по всему миру

Эксперты уже сообщили, что новый вирус-вымогатель Petya распространился за пределы СНГ и поразил компьютерные сети по всему миру.

Он уточнил, что Petya использует поддельную цифровую подпись компании Microsoft. По данным Райю, хакеры-вымогатели уже получили, по меньшей мере, семь платежей в качестве выкупа за возвращения доступа к компьютерам, атакованным вирусом.

Журналисты агентства Reuters сообщают, что хакерская атака распространилась и на страны Европы. Вирус-вымогатель проник, в частности, в компьютерные сети Великобритании и Норвегии. Кроме того, следы вируса Petya были обнаружены и в Индии.

Об атаках на свои системы сообщила британская рекламная фирма WPP. Голландская транспортная компания APM также заявила, что ее компьютеры заражены вирусом-вымогателем. При этом снимок экрана зараженного компьютера напоминает следы атаки, которая началась на Украине.

Больше всего пострадала Украина

Национальный банк Украины (НБУ) уже предупредил банки и других участников финансового сектора о внешней хакерской атаке неизвестным вирусом. В НБУ также отметили, что в связи с кибератаками в финансовом секторе Украины были усилены меры безопасности и противодействия хакерским атакам, сообщается в пресс-релизе регулятора.

Сообщения о кибератаке уже прокомментировал пресс-секретарь президента Дмитрий Песков. Новая хакерская атака на системы ряда компаний в России не поставила под угрозу работу компьютерных систем администрации президента РФ и официальный сайт Кремля, сообщил он ТАСС. "(Все) работает стабильно", — заверил Песков.

Позднее Центробанк РФ сообщил о выявлении случаев заражения компьютерных систем отечественных банков в результате хакерской атаки.

В настоящее время Центр мониторинга и реагирования на компьютерные атаки в кредитно-финансовой сфере (ФинЦЕРТ) Банка России совместно с кредитными организациями работает над устранением последствий выявленных компьютерных атак, подчеркнули в Центробанке.

Вирус Petya

Вирус-вымогатель, который блокирует доступ к данным и требует 300 долларов в биткоинах за разблокировку, известен в различных модификациях еще с 2016 года.

Вредоносная программа распространяется через спам-письмо. В частности, первые версии Petya маскировались под резюме. Когда пользователь открывал зараженное письмо, на экране появлялась Windows-программа, требовавшая прав администратора.

Как отмечают эксперты Malwarebytes Labs, на этоп этапе жесткий диск еще не зашифрован, и данные можно спасти, выключив компьютер и подключив жесткий диск к другому компьютеру, чтобы скопировать информацию без потери.

После перезагрузки Petya автоматически запускает программу, маскирующуюся под утилиту CHKDSK, которая, впрочем, не проверяет жесткий диск на предмет ошибок, а шифрует его.

После шифрования компьютер показывает черный экран с сообщением о том, что пользователь стал жертвой вируса-вымогателя Petya. Хакеры предлагают 300 долларов в биткоинах, чтобы восстановить доступ к данным.

Киев обвинил Россию в хакерских атаках

«Кибератака сделана под маскировкой, что это якобы вирус, который вымогает с пользователей компьютера деньги. По предварительной информации, это организованная система со стороны спецслужб РФ. Целью данной кибератаки являются банки, СМИ, „Укрзализниця“, „Укртелеком“, — заявил Геращенко.

До Petya был WannaCry

Эксперты американской компании Flashpoint пришли к выводу, что создателями вируса-вымогателя WannaСry могут быть выходцы из Южного Китая, Гонконга, Тайваня или Сингапура. В Group-IB подозревают хакеров из КНДР, которые к тому же пытались выдать себя за российских.

Днем 27 июня "Роснефть" сообщила о хакерской атаке на свои сервера. Одновременно с этим появилась информация об аналогичной атаке на компьютеры "Башнефти", "Укрэнерго", "Киевэнерго" и ряд других компаний и предприятий.

Вирус блокирует компьютеры и вымогает у пользователей деньги, он похож на .

На серверы Компании осуществлена мощная хакерская атака. Мы надеемся, что это никак не связано с текущими судебными процедурами.

По факту кибератаки Компания обратилась в правоохранительные органы.

Источник, близкий к одной из структур компании, отмечает, что все компьютеры в НПЗ "Башнефти", "Башнефть-добыче" и управлении "Башнефти" "единомоментно перезагрузились, после чего скачали неустановленное программное обеспечение и вывели на экран заставку вируса WannaCry". На экране пользователям было предложено перевести $300 в биткоинах по указанному адресу, после чего пользователям будет выслан ключ для разблокировки компьютеров на e-mail. Вирус, судя из описания, зашифровал все данные на пользовательских компьютерах.

"Национальный банк Украины предупредил банки и других участников финансового сектора о внешней хакерской атаке неизвестным вирусом на несколько украинских банков, а также на некоторые предприятия коммерческого и государственного секторов, что происходит сегодня.

В результате таких кибератак эти банки сложности с обслуживанием клиентов и осуществлением банковских операций".

Компьютерные системы столичной энергокомпании "Киевэнерго" подверглись хакерской атаке, сообщили агентству "Интерфакс-Украина" в компании.

"Мы подверглись хакерской атаке. Два часа назад вынуждены были выключить все компьютеры, ожидаем разрешения на включение от службы безопасности", – сказали в "Киевэнерго".

В свою очередь, в НЭК "Укрэнерго" агентству "Интерфакс-Украина" сообщили, что компания также столкнулась с проблемами в работе компьютерных систем, но они не являются критическими.

"Были некоторые проблемы с работой компьютеров. Но в целом все стабильно и контролировано. Выводы по инциденту можно будет сделать по итогам внутреннего расследования", – отметили в компании.

Сети "Укрэнерго" и ДТЭК, крупнейших энергетических компаний Украины, оказались заражены новой формой вируса-шифровальщика, напоминающего WannaCry. Об этом TJ рассказал источник внутри одной из компаний, непосредственно столкнувшийся с атакой вируса.

По словам источника, днём 27 июня его компьютер на работе перезагрузился, после чего система якобы начала проверку жёсткого диска. После этого он увидел, что аналогичное происходит на всех компьютерах в офисе: "Я понял, что идёт атака, вырубил свой компьютер, а когда включил, была уже красная надпись про биткоин и деньги".

Компьютеры в сети компании логистических решений Damco также поражены. И в европейских, и в российских подразделениях. Охват заражения очень широкий. Известно, что в Тюмени, например, тоже всё похекано.

Но вернёмся к теме Украины: почти все компьютеры Запорожьеоблэнерго, Днепроэнерго и Днепровской электроэнергетической системы также заблокированы вирусной атакой.

Уточняем – это не WannaCry, но подобный по своему поведению зловред.

Роснефть Рязань НПЗ – отключили сеть. Тоже атака. Помимо Роснефти/Башнефти, атаки подверглись и другие крупные компании. Сообщается о проблемах в Mondelēz International, Ощадбанк, Mars, Новая Почта, Nivea, TESA и другие.

Вирус определен - это Petya.A. Petya.A жрёт жесткие диски. Он шифрует главную таблицу файлов (MFT) и вымогает деньги за расшифровку.

Киевский метрополитен также подвергся хакерской атаке. Атакованы правительственные компьютеры Украины, магазины Ашан, украинские операторы (Киевстар, LifeCell, УкрТелеКом), ПриватБанк. Поступают сообщения об аналогичной атаке на ХарьковГаз. По словам системного администратора, на машинах была установлена Windows 7 с последними обновлениями. Павел Валериевич Розенко, вице-премьер Украины, также подвергся атаке. Аэропорт Борисполь, предположительно, также подвергся хакерской атаке.

Телеграм-канал "Сайберсекьюрити и Ко.

"По нашим данным, в результате атаки с помощью вируса-шифровальщика Petya.A пострадали больше 80 компаний в России и на Украине", – сказал он. Баулин подчеркнул, что атака не связана с WannaCry.

Для прекращения распространения вируса нужно немедленно закрыть TCP-порты 1024–1035, 135 и 445, подчеркнули в Group-IB

"Среди жертв кибератаки оказались сети "Башнефти", "Роснефти", украинских компаний "Запорожьеоблэнерго", "Днепроэнерго" и Днепровской электроэнергетической системы, также заблокированы вирусной атакой Mondelēz International, Ощадбанк, Mars, "Новая Почта", Nivea, TESA и другие. Киевский метрополитен также подвергся хакерской атаке. Атакованы правительственные компьютеры Украины, магазины Ашан, украинские операторы (Киевстар, LifeCell, УкрТелеКом), Приват Банк. Аэропорт "Борисполь", предположительно, также подвергся хакерской атаке", – указывает Group-IB.

Специалисты Group-IB также установили, что недавно шифровальщик Petya.А использовала группа Cobalt для сокрытия следов целевой атаки на финансовые учреждения.

Автор канала Александр Литреев заявил, что вирус носит название Petya.A и что он действительно похож на WannaCry, поразивший более 300 тыс. компьютеров по всему миру в мае этого года. Petya.A поражает жесткий диск и шифрует главную таблицу файлов (MFT). По данным Литреева, вирус распространялся в фишинговых письмах с зараженными вложениями.

Всего в общей сложности были атакованы свыше 80 компаний в России и на Украине.

Атака вирусом-вымогателем WannaCry случилась в середине мая 2017 года и парализовала работу нескольких международных компаний по всему миру. Ущерб, нанесенный мировому сообществу масштабным вирусом WannaCry, оценили в $1 млрд.

Зловред использовал уязвимость в операционной системе Windows, блокировал компьютер и требовал выкуп. Распространение вируса было остановлено случайно одним британским программистом — он зарегистрировал доменное имя, к которому обращалась программа.

Несмотря на то что кибератака WannaCry имела планетарный масштаб, всего было зафиксировано только 302 случая уплаты выкупа, в результате чего хакеры смогли заработать $116 тыс.

Одним из ключевых докладчиков Positive Hack Days 9 станет знаменитый исследователь безопасности сетей GSM Карстен Ноль (Karsten Nohl). В студенческие годы его знали как члена сообщества Chaos Computer Club, сегодня Карстен специалист в области шифрования и безопасности данных. Подвергает сомнению и часто опровергает общепринятые идеи о проприетарном программном обеспечении. В своей работе опирается на поддержку Reliance Jio - самой быстрорастущей компании в мире.

Впервые Карстен заявил о себе в 2009 году, когда ему удалось взломать алгоритм кодирования данных в сетях GSM. На конференции Chaos Communication Congress в Берлине он первым публично продемонстрировал процесс взлома.

В 2013 году он обнаружил уязвимость в SIM-картах, которая содержалась в алгоритме шифрования DES (Data Encryption Standard) - он использовался множеством производителей и поддерживался миллионами SIM-карт. Суть атаки заключалась в отправке на телефон специального сообщения, аппарат принимал его за SMS от оператора и выдавал в ответном сообщении криптографическую подпись. Получив это, злоумышленник мог подслушивать разговоры владельца телефона, перехватывать SMS и совершать платежи. На взлом телефона у атакующего могло уйти всего пара минут.

Вместе с Якобом Леллем (Jakob Lell), исследователем компании Security Research Labs, Карстен в 2014 году сообщил об уязвимости устройств USB. С ее помощью злоумышленники могли взломать микроконтроллер и получить возможность управлять компьютером жертвы. Способ получил название BadUSB. В том же году на конференции Chaos Communication Congress Карстен Ноль и исследователь Тобиас Энгель (Tobias Engel) рассказали о серьезных уязвимостях в SS7, которые дают атакующим возможность легко перехватывать телефонные разговоры и SMS-сообщения, даже если в сотовых сетях используются самые современные стандарты шифрования. Уязвимы все телефоны и смартфоны, независимо от операционной системы.

В прошлом году Карстен Ноль и Якоб Лелль на конференции Hack In The Box поделились результатами двухлетнего исследования, в ходе которого они изучили состав обновлений безопасности, выпускаемых крупнейшими производителями устройств на базе Android . Оно показало, что многие крупные производители лишь создают видимость выхода патчей, а на деле многие баги остаются неисправленными.

Специалисты оценивают урон от вируса Petyа. IT-компании подводят итоги глобальной волны распространения программы-вымогателя. По оценкам ESET, от заражения больше всего пострадала Украина , где и началось распространение вируса. На втором месте среди пострадавших стран находится Италия , а на третьем - Израиль . В первую десятку также вошли Сербия , Венгрия , Румыния , Польша , Аргентина , Чехия и Германия . Россия в данном списке занимает лишь 14-е место.

Petya, как и WannaCry, шифрует все данные на компьютере и требует заплатить 300 долларов в биткоинах. Изначально специалисты пришли к выводу о том, что Petyа использует те же дыры в безопасности, что и его предшественник, информация о них весной была выкрадена у спецслужб США . Однако последние данные показывают: новый вирус сложнее и бьет по компьютерам прицельно, в обход выпущенных компанией Microsoft заплаток.

В США в связи с распространением вируса Petyа началось расследование. По данным Reuters, среди его жертв были и американские граждане. Министерство внутренней безопасности США заявило, что взаимодействует с другими странами, и советует жертвам вируса не платить шантажистам, поскольку это не гарантирует восстановление доступа к компьютеру.

Тем временем Symantec продемонстрировала метод защиты от вируса. По данным компании, при заражении вирус проверяет наличие на компьютере определенного файла. Если же заранее создать файл с определенным названием вручную, вирус считает компьютер уже зараженным и прекращает работу.

Читайте также: