Что такое вирусы и потенциально-опасное по

Существует немало разновидностей вредоносного и опасного программного обеспечения – трояны, вирусы, шифровальщики и т.п. Специалисты часто выделяют в отдельную категорию потенциально опасное программное обеспечение. Что это такое? Что надо делать, если вы обнаружили на своем компьютере потенциально опасную программу? Попробуем разобраться.

Скрытая угроза

К потенциально опасным программам относят сразу несколько разновидностей утилит и инструментов. Некоторые подобные программы распространяются через официальные сайты разработчиков, а другие поставляются в комплекте с другими утилитами. Рассмотрим несколько подробнее виды потенциально опасных программ.

Виды потенциально опасного ПО

К этим программам относят средства, позволяющие получить контроль над системой. Примерами таких программ могут служить PuTTY, TeamViewer, Radmin и их различные модификации. Если вы сознательно установили программу подобного рода, чтобы вам помог сотрудник службы технической поддержки или друг, все в порядке. Но если программы для удаленного управления системой появились на компьютере без вашего согласия – это повод насторожиться.

Их, конечно, можно использовать не только для того, чтобы подобрать забытый пароль от своего архива с документами, но и для получения чужой конфиденциальной информации.

Скрытая установка подобных программ позволяет получить доступ к вашим файлам.

Они могут использоваться сознательно, например, для создания информационных рассылок, но с их помощью злоумышленник может превратить ваше устройство в часть ботнета, распространяющего спам.

Как и прочие потенциально опасные программы, они могут использоваться с согласия пользователя и быть вполне полезны, но в руках злоумышленника такие программы превращаются в средство наблюдения за частной жизнью пользователя.

Также к категории потенциально опасных программ временами относят рекламные приложения, некоторые браузерные расширения и т.д. Многие подобные программы создаются по заказу крупных компаний, собирающих информацию о потребительских предпочтениях своих клиентов. Анализируются посещаемые сайты, данные об используемых программах и т.п.

В чем опасность?

Разумеется, в тех случаях, когда вы установили, например, инструменты для удаленного администрирования системы самостоятельно, даете доступ к файлам только знакомым специалистам и понимаете, как подобные программы работают, можно не волноваться. Но нередко потенциально опасные программы устанавливаются без оповещений, вместе с полезными утилитами. Подобное ПО можно скачать как на официальных сайтах разработчиков, так и в различных файлообменных сетях. Поэтому от потенциально опасных программ надо защищаться.

Использование потенциально опасного ПО может приводить к проблемам. В лучшем случае компьютер начнет работать немного медленнее, например, из-за того, что в фоновом режиме работает утилита для мониторинга системных ресурсов. В худшем случае управление устройством окажется в руках злоумышленников, что позволит им получить доступ ко всей вашей информации, уничтожить или зашифровать данные.

Как распознать угрозу и устранить ее?

Наиболее эффективный способ защиты от потенциально опасных программ – качественный антивирус.

От множества опасных программ вас защитит, например, антивирус ESET NOD32. Антивирусные базы этого программного продукта постоянно обновляются и содержат сведения о тысячах потенциально опасных утилит. Абоненты ОнЛайм могут приобрести лицензию для базовой защиты ПК всего за 890 рублей в год (90 рублей в месяц с 61 дня использования). Также можно использовать ESET NOD32 Smart Security за 1390 рублей в год (139 рублей в месяц с 61 дня использования) – в этот набор программ дополнительно включен сетевой экран, антиспам, модуль родительского контроля и другие полезные компоненты.

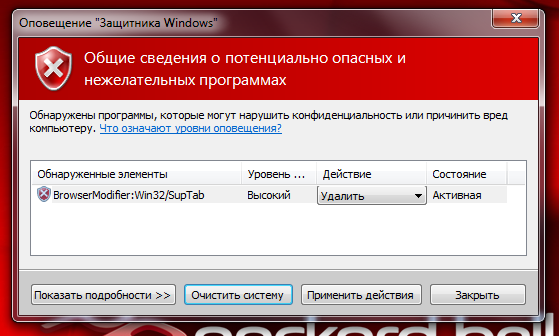

Хороший антивирус определит, что в системе установлено потенциально опасное ПО, и поможет его удалить. Отметим, что и собственная внимательность, разумеется, не повредит. Некоторые косвенные признаки могут свидетельствовать о том, что на вашем компьютере появились нежелательные программы:

- В списке процессов Windows (он вызывается нажатием комбинации клавиш Shift+Ctrl+Esc) появились неизвестные программы.

- Постоянно происходит передача данных по Сети, даже если вы ничего не скачиваете.

- Появляются предупреждения об удаленных подключениях к вашему компьютеру.

- В браузере появились новые тулбары или кнопки, изменился поисковик, используемый по умолчанию, или домашняя страница.

В этих случаях необходимо проверить свое устройство с помощью антивируса. Также не помешает проверить список установленных программ, выполнив команду control appwiz.cpl (для этого нажмите клавиши Win+R и введите команду в появившееся поле) и поискать описания незнакомых приложений в Интернете, чтобы проверить, нет ли среди них потенциально опасных.

Итак, хороший антивирус и бдительность защитят вас от потенциально опасных программ. Стоит напомнить, что доступ к своим данным можно предоставлять только тем людям, которым вы полностью доверяете. Даже с помощью безвредных инструментов злонамеренный пользователь может уничтожить ваши данные или причинить иной вред компьютеру.

Потенциально опасные программы не способны самостоятельно размножаться или заражать файлы, не имеют недокументированных возможностей. Они осуществляют только ту функцию, которая заложена в них разработчиком. Это может быть показ рекламных роликов или картинок, перенаправление пользователя на определенные сайты, осуществление вызовов на какие-либо номера и т.д. При этом явный вред для системы или владельца компьютера не наступает, но риск ущерба присутствует.

Классификация потенциально опасных программ (riskware)

Можно выделить ряд видов потенциально опасных программ.

- Утилиты дозвона (dialers) . Программы-номеронабиратели полезны для автоматизации вызовов, но могут использоваться для звонков на указанные злоумышленником платные номера — в результате чего пользователь может понести значительные убытки, если дозвон осуществлялся на международный номер с поминутной тарификацией.

- Программы, помогающие скачивать файлы (downloaders) . Основная цель загрузчиков — обеспечить ускоренное или более надежное скачивание данных из интернета, но киберпреступник может злоупотребить подобной функциональностью для переноса на компьютер вредоносных программ и их распространения по сети.

- FTP-серверы . При скрытой инсталляции такого сервера на машину злоумышленник может получить доступ к разным файлам жертвы, возможность следить за выполняемыми действиями.

- Прокси-серверы . Распространенный сценарий использования таких программ-посредников — маскировка внутреннего адреса компьютерной сети от пользователей снаружи. При незаметной установке подобного продукта злоумышленник может рассылать спам, красть личные данные, выполнять сетевые атаки и вести иную вредоносную деятельность, скрываясь за сетевым идентификатором жертвы — которая и будет считаться виновником с точки зрения полиции или спецслужб.

- Утилита Telnet используется в операционных системах UNIX и Windows, предоставляет возможность удаленного подключения к компьютеру и запуска программного обеспечения. Используя командный интерпретатор, киберпреступник может взаимодействовать с чужим компьютером по протоколу Telnet. Главная уязвимость данного протокола — отсутствие шифрования.

- Мессенджеры полезны, так как дают возможность быстрого обмена сообщениями. Злоумышленники часто используют этот канал для распространения вредоносных файлов. Кроме того, в корпоративной среде он может создавать риск утечки информации.

- Утилиты мониторинга . Обычно такие программы дают возможность организовать наблюдение за ресурсами машины, собирать статистику активности в сети. В преступных целях мониторинговое приложение применяется для сбора и кражи информации.

- Средства восстановления паролей . Основное назначение этих приложений — помогать пользователям получать доступ к содержимому, например, зашифрованных архивов, пароль для которых оказался утерян или забыт. Очевидно, что у данной функциональности есть и потенциально опасное применение.

- Программы удаленного администрирования открывают возможность управления чужими машинами для оказания технической поддержки друзьям или коллегам. Опасность такого продукта состоит в возможности злоумышленника тайно управлять компьютером жертвы.

- Программы-шутки. Это — безвредные разработки, показывающие пользователю сообщения настораживающего содержания, например о неизбежном форматировании диска, заражении вирусом и т.д.

Вред от потенциально опасных программ

Потенциально опасные программы могут быть нацелены на компьютерные устройства любых пользователей. Их внедрение грозит разными последствиями: от замедленной работы системы до полного контроля компьютера извне. Попадание riskware в машины коммерческих структур и других организаций грозит сбоями в работе, повышением риска заражения вредоносными программами, потерей данных, нарушением производственных процессов. Компьютеры пользователей могут стать источником рассылки спама и сетевых атак.

Источники потенциально опасных программ

Загрузить потенциально опасное программное обеспечение можно как со вполне легальных сайтов, так и с ресурсов сомнительного содержания. В ряде случаев для этого даже не нужно выполнять никаких специальных действий: например, рекламная программа может быть частью дистрибутива нужного приложения. Формально пользователь имеет возможность отказаться от ее установки, но соответствующая функция часто скрывается в неочевидных местах. Впрочем, присутствие потенциально опасных приложений обычно легко заметить: всплывающая реклама, изменение домашних страниц браузеров, самопроизвольный запуск интернет-обозревателя, появление лишних панелей инструментов, увеличение интернет-трафика, медленная работа машины привлекают внимание и мешают работать.

Риски потенциально опасных программ

Условно опасные программы не являются вредоносными и не содержат деструктивный код, поэтому антивирусные программы не всегда реагируют на них. Большинство антивирусов обладает необходимыми возможностями или отдельными базами сигнатур для определения таких программ, но эти функции, как правило, не включены по умолчанию; активировать их можно в настройках. Существуют и специализированные утилиты для борьбы с рекламными или шпионскими приложениями. Регулярно следует проверять свой ПК, ноутбук, планшет или смартфон с помощью антивирусной программы с такой опцией и выполнять предлагаемые действия по очистке системы. Полезно также внимательно относиться к подозрительным или аномальным событиям на компьютере.

Один из явных признаков, помогающих отличить опытного пользователя от начинающего, это их отношение к расширениям файлов. Первые с одного взгляда могут сказать, какой файл является картинкой, какой программой, а какой вообще лучше не открывать без предварительной проверки антивирусом. Вторые обычно просто не понимают о чем идет речь и как эти самые расширения файлов выглядят. Именно для них в этой статье мы хотим осветить тот необходимый минимум, который понадобится им для безопасной работы на компьютере под управлением Windows.

Что такое расширения?

Как говорит нам Wikipedia, и у нас нет совершенно никаких оснований спорить с ней в этом вопросе, расширение файла — это последовательность символов, добавляемых к имени файла и предназначенных для идентификации типа (формата) файла. Это один из распространённых способов, с помощью которых пользователь или программное обеспечение компьютера может определить тип данных, хранящихся в файле.

Как их увидеть?

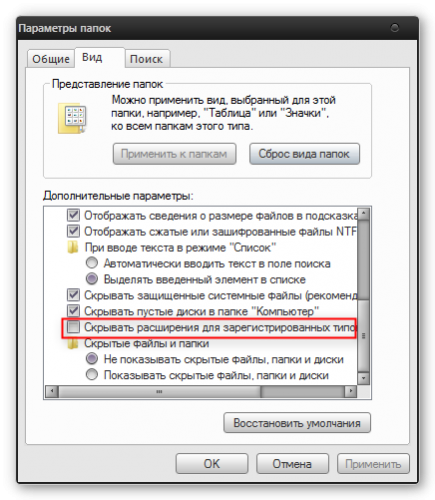

По умолчанию отображение файлов в Windows отключено. Мне не совсем понятна логика разработчиков, кроме как оградить неокрепшие умы пользователей от лишних (с их точки зрения) знаний. Взамен получаем широчайшую дыру в безопасности и юзеров, которые ориентируются только на названия файлов и кликают на все подряд.

Для того, чтобы включить отображение расширений файлов, откройте Панель управления, найдите там иконку Параметры папок. В появившемся окошке на вкладке Вид снимите галку с опции Скрывать расширения для зарегистрированных типов файлов.

Не получается? Попросите своего продвинутого компьютерного товарища.

Каких расширений файлов следует опасаться?

Теоретически, исправная антивирусная программа со свежими базами может в значительной мере обезопасить вашу работу. Но любой, даже самый совершенный антивирус может ошибиться или не успеть внести заразу в свои фильтры. Поэтому дополнительным фактором защиты лучше включать свою голову вооруженную необходимыми знаниями.

Если вы получили файл из подозрительного источника, например по почте от незнакомого человека, то необходимо обратить внимание на его расширение и, если оно входит в предложенный нами список, то лучше его не открывать, а отослать на проверку в VirusTotal.

- .EXE — исполнимый программный файл. Большинство программ в Windows имеют именно такое расширение.

- .PIF — это специальный файл, содержащий информацию для DOS-программ. Несмотря на то, что не содержат исполнимого кода, могут быть потенциально опасны.

- .APPLICATION — установщик приложения, использующий технологию ClickOnce от Microsoft.

- .GADGET — гаджет для отображения на рабочем столе в Windows Vista и 7.

- .MSI — запускает процесс установки программы на вашем компьютере.

- .MSP — установка обновлений для уже установленных программ.

- .COM — программы для MS-DOS.

- .SCR — файл скринсейвера.

- .HTA — веб-приложение. В отличие от html приложений исполняемых в вашем браузере, могут быть опасны.

- .CPL — файл Панели управления. Все элементы в панели управления имеют это расширение.

- .MSC — файл консоли управления Microsoft. Такие приложения, как редактор групповых политик и инструмент управления дисками имеют расширение .MSC.

- .JAR — исполнимый код для среды Java.

- .BAT — пакетный файл, содержащий последовательность команд для вашего компьютера. Изначально использовался в MS-DOS.

- .CMD — пакетный файл наподобие .BAT, но это расширение файла было введено в Windows NT

- .VB, .VBS, .VBE — файл VBScript. Будет при запуске выполнять свой VBScript код.

- .JS, .JSE— файл JavaScript. При использовании на веб-страницах является относительно безопасными, если работать в веб-браузере. Тем не менее, Windows может открывать эти файлы вне браузера и это несет угрозу.

- .WS, .WSF, .WSC, .WSH — файлы Windows Script.

- .PS1, .PS1XML, .PS2, .PS2XML, .PSC1, .PSC2 — командный сценарий для Windows PowerShell.

- .MSH, .MSH1, .MSH2, .MSHXML, .MSH1XML, .MSH2XML — командный сценарий для Monad. Monad позже был переименован в PowerShell.

- .SCF — командный файл Windows Explorer. Может содержать потенциально опасные команды.

- .LNK — ссылка для запуска программы. Может содержать атрибуты командной строки, которые делают опасные вещи, такие как удаление файлов без спроса.

- .INF — текстовый файл, используемый для автоматического запуска с подключаемых носителей. Часто используется для заражения с флешек или дисков.

- .REG — файл реестра Windows. Эти файлы содержат список записей реестра, которые будут добавлены или удалены, если вы запустите их. Опасность заключается в том, что вы можете удалить важные сведения из реестра, внести в него нежелательные или вредоносные данные.

И это все мне надо запомнить?

Вообще желательно. Но можно распечатать и повесить на видном месте. Или сохранить ссылку и обращаться по мере необходимости. И не забудьте поделиться этой информацией со всеми своими бабушками, дедушками, девушками и другими начинающими пользователями, которые могут этого не знать.

- 16125

- 9,3

- 2

- 4

Обратите внимание!

Спонсоры конкурса: Лаборатория биотехнологических исследований 3D Bioprinting Solutions и Студия научной графики, анимации и моделирования Visual Science.

Эволюция и происхождение вирусов

В 2007 году сотрудники биологического факультета МГУ Л. Нефедова и А. Ким описали, как мог появиться один из видов вирусов — ретровирусы. Они провели сравнительный анализ геномов дрозофилы D. melanogaster и ее эндосимбионта (микроорганизма, живущего внутри дрозофилы) — бактерии Wolbachia pipientis. Полученные данные показали, что эндогенные ретровирусы группы gypsy могли произойти от мобильных элементов генома — ретротранспозонов. Причиной этому стало появление у ретротранспозонов одного нового гена — env, — который и превратил их в вирусы. Этот ген позволяет вирусам передаваться горизонтально, от клетки к клетке и от носителя к носителю, чего ретротранспозоны делать не могли. Именно так, как показал анализ, ретровирус gypsy передался из генома дрозофилы ее симбионту — вольбахии [7]. Это открытие упомянуто здесь не случайно. Оно нам понадобится для того, чтобы понять, чем вызваны трудности борьбы с вирусами.

Из давних письменных источников, оставленных историком Фукидидом и знахарем Галеном, нам известно о первых вирусных эпидемиях, возникших в Древней Греции в 430 году до н.э. и в Риме в 166 году. Часть вирусологов предполагает, что в Риме могла произойти первая зафиксированная в источниках эпидемия оспы. Тогда от неизвестного смертоносного вируса по всей Римской империи погибло несколько миллионов человек [8]. И с того времени европейский континент уже регулярно подвергался опустошающим нашествиям всевозможных эпидемий — в первую очередь, чумы, холеры и натуральной оспы. Эпидемии внезапно приходили одна за другой вместе с перемещавшимися на дальние расстояния людьми и опустошали целые города. И так же внезапно прекращались, ничем не проявляя себя сотни лет.

Вирус натуральной оспы стал первым инфекционным носителем, который представлял действительную угрозу для человечества и от которого погибало большое количество людей. Свирепствовавшая в средние века оспа буквально выкашивала целые города, оставляя после себя огромные кладбища погибших. В 2007 году в журнале Национальной академии наук США (PNAS) вышла работа группы американских ученых — И. Дэймона и его коллег, — которым на основе геномного анализа удалось установить предположительное время возникновения вируса натуральной оспы: более 16 тысяч лет назад. Интересно, что в этой же статье ученые недоумевают по поводу своего открытия: как так случилось, что, несмотря на древний возраст вируса, эпидемии оспы не упоминаются в Библии, а также в книгах древних римлян и греков [9]?

Строение вирусов и иммунный ответ организма

Рисунок 1. Первооткрыватель вирусов Д.И. Ивановский (1864–1920) (слева) и английский врач Эдвард Дженнер (справа).

Почти все известные науке вирусы имеют свою специфическую мишень в живом организме — определенный рецептор на поверхности клетки, к которому и прикрепляется вирус. Этот вирусный механизм и предопределяет, какие именно клетки пострадают от инфекции. К примеру, вирус полиомиелита может прикрепляться лишь к нейронам и потому поражает именно их, в то время как вирусы гепатита поражают только клетки печени. Некоторые вирусы — например, вирус гриппа А-типа и риновирус — прикрепляются к рецепторам гликофорин А и ICAM-1, которые характерны для нескольких видов клеток. Вирус иммунодефицита избирает в качестве мишеней целый ряд клеток: в первую очередь, клетки иммунной системы (Т-хелперы, макрофаги), а также эозинофилы, тимоциты, дендритные клетки, астроциты и другие, несущие на своей мембране специфический рецептор СD-4 и CXCR4-корецептор [13–15].

Одновременно с этим в организме реализуется еще один, молекулярный, защитный механизм: пораженные вирусом клетки начинают производить специальные белки — интерфероны, — о которых многие слышали в связи с гриппозной инфекцией. Существует три основных вида интерферонов. Синтез интерферона-альфа (ИФ-α) стимулируют лейкоциты. Он участвует в борьбе с вирусами и обладает противоопухолевым действием. Интерферон-бета (ИФ-β) производят клетки соединительной ткани, фибробласты. Он обладает таким же действием, как и ИФ-α, только с уклоном в противоопухолевый эффект. Интерферон-гамма (ИФ-γ) синтезируют Т-клетки (Т-хелперы и (СD8+) Т-лимфоциты), что придает ему свойства иммуномодулятора, усиливающего или ослабляющего иммунитет. Как именно интерфероны борются с вирусами? Они могут, в частности, блокировать работу чужеродных нуклеиновых кислот, не давая вирусу возможности реплицироваться (размножаться).

Причины поражений в борьбе с ВИЧ

Тем не менее нельзя сказать, что ничего не делается в борьбе с ВИЧ и нет никаких подвижек в этом вопросе. Сегодня уже определены перспективные направления в исследованиях, главные из которых: использование антисмысловых молекул (антисмысловых РНК), РНК-интерференция, аптамерная и химерная технологии [12]. Но пока эти антивирусные методы — дело научных институтов, а не широкой клинической практики*. И потому более миллиона человек, по официальным данным ВОЗ, погибают ежегодно от причин, связанных с ВИЧ и СПИДом.

Рисунок 5. Схема развития феномена ADE при вирусных инфекциях. а — Взаимодействие между антителом и рецептором FcR на поверхности макрофага. б — Фрагмент С3 комплемента (компонент комплемента, после присоединения которого весь этот комплекс приобретает способность прилипать к различным частицам и клеткам) и рецептор комплемента (complement receptor, CR) способствуют присоединению вируса к клетке. в — Белки комплемента С1q и С1qR способствуют присоединению вируса к клетке (в составе молекулы C1q имеется рецептор для связывания с Fc-фрагментом молекулы антитела). г — Антитела взаимодействуют с рецептор-связывающим сайтом вирусного белка и индуцируют его конформационные изменения, облегчающие слияние вируса с мембраной. д — Вирусы, получившие возможность реплицироваться в данной клетке посредством ADE, супрессируют противовирусные ответы со стороны антивирусных генов клетки. Рисунок с сайта supotnitskiy.ru.

Подобный вирусный механизм характерен не только для ВИЧ. Он описан и при инфицировании некоторыми другими опасными вирусами: такими, как вирусы Денге и Эбола. Но при ВИЧ антителозависимое усиление инфекции сопровождается еще несколькими факторами, делая его опасным и почти неуязвимым. Так, в 1991 году американские клеточные биологи из Мэриленда (Дж. Гудсмит с коллегами), изучая иммунный ответ на ВИЧ-вакцину, обнаружили так называемый феномен антигенного импринтинга [23]. Он был описан еще в далеком 1953 году при изучении вируса гриппа. Оказалось, что иммунная система запоминает самый первый вариант вируса ВИЧ и вырабатывает к нему специфические антитела. Когда вирус видоизменяется в результате точечных мутаций, а это происходит часто и быстро, иммунная система почему-то не реагирует на эти изменения, продолжая производить антитела к самому первому варианту вируса. Именно этот феномен, как считает ряд ученых, стоит препятствием перед созданием эффективной вакцины против ВИЧ.

Открытие биологов из МГУ — Нефёдовой и Кима, — о котором упоминалось в самом начале, также говорит в пользу этой, эволюционной, версии.

Сегодня не только ВИЧ представляет опасность для человечества, хотя он, конечно, самый главный наш вирусный враг. Так сложилось, что СМИ уделяют внимание, в основном, молниеносным инфекциям, вроде атипичной пневмонии или МЕRS, которыми быстро заражается сравнительно большое количество людей (и немало гибнет). Из-за этого в тени остаются медленно текущие инфекции, которые сегодня гораздо опаснее и коварнее коронавирусов* и даже вируса Эбола. К примеру, мало кто знает о мировой эпидемии гепатита С, вирус которого был открыт в 1989 году**. А ведь по всему миру сейчас насчитывается 150 млн человек — носителей вируса гепатита С! И, по данным ВОЗ, каждый год от этой инфекции умирает 350-500 тысяч человек [33]. Для сравнения — от лихорадки Эбола в 2014-2015 гг. (на состояние по июнь 2015 г.) погибли 11 184 человека [34].

* — Коронавирусы — РНК-содержащие вирусы, поверхность которых покрыта булавовидными отростками, придающими им форму короны. Коронавирусы поражают альвеолярный эпителий (выстилку легочных альвеол), повышая проницаемость клеток, что приводит к нарушению водно-электролитного баланса и развитию пневмонии.

Рисунок 8. Электронная микрофотография воссозданного вируса H1N1, вызвавшего эпидемию в 1918 г. Рисунок с сайта phil.cdc.gov.

Почему же вдруг сложилась такая ситуация, что буквально каждый год появляются новые, всё более опасные формы вирусов? По мнению ученых, главные причины — это сомкнутость популяции, когда происходит тесный контакт людей при их большом количестве, и снижение иммунитета вследствие загрязнения среды обитания и стрессов. Научный и технический прогресс создал такие возможности и средства передвижения, что носитель опасной инфекции уже через несколько суток может добраться с одного континента на другой, преодолев тысячи километров.

Стремительное развитие информационных технологий и их проникновение во все сферы человеческой деятельности привело к развитию информационной или кибер-преступности, направленной против информационной безопасности. Ежегодно миллионы людей и компаний теряют ценную информацию и данные в результате вирусных атак, действия троянов и других вредоносных программ. Часто информация бывает утеряна безвозвратно.

Информация в современном обществе является ценным достоянием и подлежит защите, но в то же время информация должна быть доступной для определенного круга пользователей (например, сотрудникам, клиентам и партнерам предприятия). Поэтому актуальной задачей современного общества является создание комплексной системы информационной безопасности. Такая система должна учитывать все возможные источники угроз и использовать весь комплекс защитных мер, таких как физические, административные и программно-технические средства защиты. На сегодняшний день угрозы безопасности для компьютера могут принять любую форму и масштаб.

Развитие современных компьютерных технологий и средств связи добавляет различные источники распространения угроз, а именно: программное обеспечение, пиринговые сети, CD/DVD/др. диски, flash-накопители, а также электронная почта, локальная сеть и весь Интернет в целом.

Первостепенной задачей для сегодняшних пользователей становится защита компьютера от вирусов. Вирусы поражают не только данные, но и системные настройки, а также загружают(блокируют) ресурсы операционной системы и Интернет-соединений. Вирусы сокращают производительность компьютера и расходуют Интернет-трафик, не давая возможности пользователям полноценно работать на компьютере. Следовательно, защита компьютера от вирусов – это основа безопасной и продуктивной работы.

Итак, как защитить компьютер и какие средства можно применить для защиты информационной системы организации и пользовательских данных при таких многочисленных угрозах безопасности, исходящих из самых разных источников?

От вирусов защита компьютера обеспечивается установкой антивирусной программы и ее регулярным обновлением. Они проверяют программное обеспечение компьютера на наличие всевозможных вирусов, Worms (червей) и Trojan (троянов). Антивирусная программа должна иметь возможность сканировать электронную почту и файлы, загружаемые из Интернета, для предотвращения действия вируса или вредоносной программы до их попадания в программное обеспечение компьютера. Обновлять антивирусную базу нужно только с сайта производителя антивирусного программного обеспечения.

Постарайтесь установить лучший антивирусный пакет, так как вирус отправляется разработчикам программы и до момента обновления антивирусных баз может пройти несколько дней.

Оптические-диски, flash-накопители, внешние жесткие диски – эти внешние носители информации часто используются в незаконных целях по добыванию информации. Например, “потерянный” flash-накопитель с вирусом и подключенный к компьютеру, может отсылать конфиденциальную информацию, извлекая ее из персонального компьютера пользователя данные о паролях, Web -кошельках и многое другое. Или наоборот, flash-накопитель с вредоносной программой, вставленный в персональный компьютер, может начать сливать всю информацию на него.

Проверка всех внешних носителей и способность антивирусной программы вычислять USB-шпионов позволит защитить компьютер.

Если Ваш компьютер имеет выход в Интернет, одной антивирусной программы мало, т.к она может удалить вирус только, когда он непосредственно находится на компьютере пользователя.

F irewall может пропускать в Интернет или запускать из Интернета только те программы, которые ему разрешены. Все остальные программы будут заблокированы для доступа как на вход с Интернета, так и на выход.

Получается пользователь устанавливает сторожа между компьютером и Интернетом, который будет пропускать только нужное и важное, все остальное он будет задерживать

Когда firewall используется в сочетании с антивирусной программой и обновлениями операционной системы, защита компьютера поддерживается на максимально высоком уровне безопасности.

Обновления – это исправления найденных со временем ошибок в программном обеспечении.

Пароль для входа на персональный компьютер, особенно для учетной записи “Администратор”, поможет защитить информацию от несанкционированного доступа локально или по сети, к тому же создаст дополнительную преграду вирусам и шпионским программам.

Интернет – это одно из самых распространенных мест, чтобы получить вирус или шпионское программное обеспечение при просмотре веб-страниц. Просто блуждая по Интернету с помощью браузера, каждый из нас рискует подцепить заразу, целью которой становится как электронная наличность, так и содержимое жесткое диска. Практикуйте безопасный веб-серфинг.

Обеспечение собственной безопасности требует целого комплекса защитных мер, которые делятся на серверные и клиентские. К серверным в первую очередь относится выбор надежного proxy, а пользователям необходимо определяться с браузером.

Вся почта может быть разделена на внешнюю и внутреннюю с различными схемами маршрутизации (выделяется два сервера либо один и тот же сервер обслуживает два различных домена).

При использовании двух и более почтовых серверов с выделенным релейным сервером с установленным на нем антивирусным комплексом, поможет избежать проникновения вирусов во внутреннюю сеть организации. Такой вариант поможет предотвратить утечку информации вовне при поражении одного из узлов вирусом, рассылающим свои копии электронной почтой. Некоторые вирусы прикрепляют к зараженному письму документы с зараженного компьютера, что так же может привести к потере конфиденциальной информации. Поэтому, крайне важно не выпустить такую рассылку за пределы организации.

Отсутствие антивирусного комплекса на внутренних почтовых серверах, может привести к переполнению ящиков пользователей зараженными письмами, что негативно скажется на функционировании сети. Работая в автоматическом режиме червь способен рассылать десятки копий в минуту. Поэтому, установка антивирусного комплекса только на релейный сервер не является достаточной для обеспечения антивирусной безопасности организации. Необходимо чтобы все сообщения, доставляемые пользователям, проходили как минимум однократную, а в случае доставки сообщений извне - двукратную и даже трехкратную проверку на наличие вирусов.

Для обнаружения, удаления и защиты от компьютерных вирусов разработано несколько видов специальных программ, которые позволяют обнаруживать и уничтожать вирусы. Такие программы называются антивирусными.

Различают следующие виды антивирусных программ:

1. Программы-детекторы осуществляют поиск характерной для конкретного вируса последовательности байтов (сигнатуры вируса) в оперативной памяти и в файлах и при обнаружении выдают соответствующее сообщение.

2. Программы-доктора или фаги, а также программы-вакцины не только находят зараженные вирусами файлы, но и "лечат" их, т.е. удаляют из файла тело программы вируса, возвращая файлы в исходное состояние. Среди фагов выделяют полифаги, т.е. программы-доктора, предназначенные для поиска и уничтожения большого количества вирусов. Наиболее известными полифага¬ми являются программы Aidstest, Scan, Norton AntiVirus и Doctor Web.

3. Программы-ревизоры запоминают исходное состояние программ, каталогов и системных областей диска тогда, когда компьютер не заражен вирусом, а затем периодически или по желанию пользователя сравнивают текущее состояние с исходным.

4. Программы-фильтры или "сторожа" представляют собой небольшие резидентные программы, предназначенные для обнаружения подозрительных действий при работе компьютера, характерных для вирусов. При попытке какой-либо программы произвести указанные действия "сторож" посылает пользователю сообщение и предлагает запретить или разрешить соответствующее действие.

5. Вакцины или иммунизаторы — это резидентные программы, предотвращающие заражение файлов. Вакцина модифицирует программу или диск таким образом, чтобы это не отражалось на их работе, а вирус будет воспринимать их зараженными и поэтому не внедрится. В настоящее время программы-вакцины имеют ограниченное применение.

Современные антивирусные программы совмещают в себе средства обнаружения и защиты от вирусов.

Подведем итог, сформулировав правила безопасности, выполнение которых позволит избежать риска вирусных атак.

Правило № 1: защитите компьютер с помощью антивирусных программ и программ безопасной работы в интернете. Для этого:

Регулярно обновляйте сигнатуры угроз, входящие в состав приложения. Обновление можно проводить раз в день при возникновении вирусных эпидемий .

Установите рекомендуемые параметры защиты компьютера. Защита начинает действовать сразу после включения компьютера и затрудняет вирусам проникновение на компьютер.

Установите рекомендуемые экспертами параметры для полной проверки компьютера и запланируйте ее выполнение не реже одного раза в неделю.

Правило № 2: будьте осторожны при записи новых данных на компьютер:

Проверяйте на присутствие вирусов все съемные диски (дискеты, CD/ DVD -диски, flash -карты и пр.) перед их использованием.

Осторожно обращайтесь с почтовыми сообщениями. Не запускайте никаких файлов, пришедших по почте, если вы не уверены, что они действительно должны были прийти к вам.

Внимательно относитесь к информации, получаемой из интернета. Если с какого-либо веб-сайта предлагается установить новую программу, обратите внимание на наличие у нее сертификата безопасности.

Если вы копируете из интернета или локальной сети исполняемый файл, обязательно проверьте его с помощью Антивируса.

Внимательно относитесь к выбору посещаемых интернет-ресурсов. Некоторые из сайтов заражены опасными скрипт-вирусами или интернет-червями.

Правило № 3: внимательно относитесь к информации от антивирусного ПО.

В большинстве случаев оно сообщает о начале новой эпидемии задолго до того, как она достигнет своего пика. Вероятность заражения в этом случае еще невелика, и, скачав обновленные сигнатуры угроз, защитите себя от нового вируса заблаговременно.

Правило № 4: пользуйтесь сервисом Windows Update и регулярно устанавливайте обновления операционной системы Microsoft Windows.

Правило № 5: покупайте лицензионные копии программного обеспечения у официальных продавцов.

Правило № 6: уменьшите риск неприятных последствий возможного заражения:

Своевременно делайте резервное копирование данных. В случае потери данных система достаточно быстро может быть восстановлена при наличии резервных копий. Дистрибутивные диски, дискеты, флеш-карты и другие носители с программным обеспечением и ценной информацией должны храниться в надежном месте.

Читайте также: