Что такое фарминг вирус

Кибер-преступники постоянно адаптируют свои техники для более эффективного проникновения на наши устройства и в наши аккаунты. Фарминг – это новая и более сложная техника.

Что такое фарминг?

Фарминг – это вид мошенничества, при котором вредоносный код устанавливается на ПК или сервер жертвы. Этот код меняет информацию по IP-адресам, в результате чего обманутый пользователь перенаправляется на поддельные веб-сайты без их ведома и согласия. После того как пользователь переходит на поддельный сайт, ему предлагается ввести свою персональную информацию, которая затем будет использоваться против него. Основными целями для фарминга являются пользователи онлайн-банков или других финансовых систем и валютно-обменных сервисов.

Хакеры успешно пользуются этой техникой, потому что она позволяет им одновременно проникнуть на огромное количество устройств. В дополнение к этому, им не требуется убеждать пользователей в том, чтобы они нажали на какую-то сомнительную кнопку, ссылку в электронном письме или рекламное объявление. Вместо этого вредоносный код автоматически загружается без каких-либо сознательных действий со стороны пользователя.

Чем фарминг отличается от фишинга?

Подобно популярной фишинговой технике, фарминг также использует поддельные веб-сайты для кражи персональных данных. Но в отличие от фишинга, фарминг не требует от пользователей совершать какие-либо предварительные действия: они перенаправляются на поддельные сайты автоматически без их ведома за счет работы встроенного ранее вредоносного кода.

Как работает фарминг?

Фарминг может осуществляться в результате проникновения на отдельные компьютеры или заражения сервера. В обоих случаях используется специальный код, который позволяет перенаправлять пользователя на поддельные сайты, но различными способами.

В этом типе фарминга хакер отправляет электронное письмо с кодом, который способен изменять файл host на персональном компьютере. После модификации файла host, он будет подменять реальные адреса сайтов на поддельные. В результате этого, даже если пользователь в адресной строке своего браузера будет вводить корректный адрес сайта, все равно он будет перенаправляться на поддельный сайт, который внешне будет выглядеть почти одинаково с реальным сайтом, а значит, пользователи могут не заметить этого и не понять, что стали жертвами мошенничества.

Гораздо более экстремальным типом фарминга является заражение целой системы доменных имен (DNS). При выполнении такой атаки фарминга хакер вместо того, чтобы внедрять требуемые файлы на персональные компьютеры своих жертв, атакуют сразу DNS-сервер. Такой сервер может обрабатывать URL-запросы тысяч или миллионов Интернет-пользователей, в результате чего каждый такой пользователь неосознанно для него перенаправляется на поддельные сайты. Такая крупномасштабная угроза особенно опасна, потому что пострадавшие пользователи могут иметь защищенное устройство, на котором нет каких-либо вредоносных программ или кодов, но при этом они все равно становятся жертвами мошенничества.

Как распознать фарминг

Иногда обнаружить атаку фарминга представляется практически невозможным в силу того, что она не предполагает какого-либо действия со стороны пользователя. Однако существует несколько ключевых предупреждающих признаков, которые могут показать, что вы стали жертвой атаки фарминга, поэтому наши советы:

- Убедитесь, что адрес сайта (URL) в адресной строке браузера набран корректно.

- Убедитесь, что URL является безопасным и начинается с “https”.

- Обратите внимание на любые расхождения с тем, как обычно выглядит интересующая вас веб-страница.

- Будьте внимательны по отношению к любой необычной активности на вашем банковском счете.

Как защититься от фарминга

Хотя многие атаки фарминга практически невозможно предотвратить, тем не менее, существует несколько шагов, которые могут остановить кибер-преступников:

- Если вы думаете, что стали жертвой атаки, очистите ваш DNS-кэш.

- Запустите антивирусную программу, чтобы убедиться в том, что ваше устройство находится в безопасности.

- Если вы полагаете, что ваш DNS-сервер взломан, свяжитесь с вашим интернет-провайдером.

Добавлено в закладки: 0

Что такое фарминг? Описание и определение понятия

Ф арминг – это перенаправление автоматическ и злоумышленниками пользователя Интернета на ложный сайт – правильную копию настоящего банка или сервисного торгового предприятия.

Мошенники на компьютеры пользователей распространяют вредоносные программы, направленные на манипулирование файлом HOSTS или смену информации DNS.

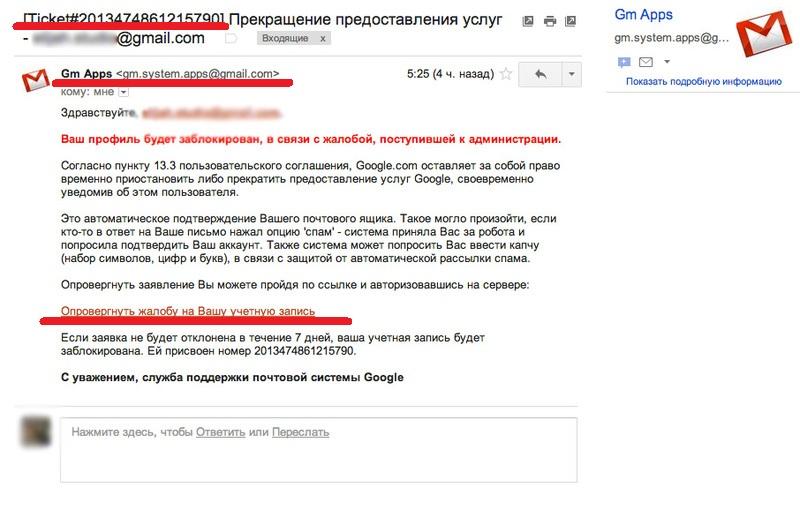

Пользователь способен получить данные вирусы на собственный компьютер, к примеру, открыв сторонний файл или письмо, посетив неправильный сайт. На почтовый ящик приходят от банка ложные письма, в которых даются определенные указания для клиента – например, подтвердить корректность собственных реквизитов на специализированном сайте из-за появившихся проблем технического характера. Или, например, сообщение, что превышена максимально допустимая отсрочка платежа и счет заблокируют, с просьбой для более детального ознакомления прикрепленные документы открыть.

Мошенническую схему активизируют, когда пользователь посещает сайт, который интересует преступников. В данный момент проходит переадресация обращения к официальному сайту пользователя на фальшивый, сделанный злоумышленниками для получения конфиденциальной информации специально.

Для защиты от фарминга нужно смотреть внимательно за тем, какие файлы и электронные письма вы открываете и какие посещаете сайты. Обновляйте регулярно антивирусные базы.

Фарминг (англ. pharming ) — это процедура скрытого направления жертвы на фальшивый IP-адрес. Для этого можно использовать навигационную структуру (DNS (система доменных имен), файл hosts).

Фишинг и фарминг

Злоумышленник в классическом фишинге распространяет по электронной почте письма среди пользователей соцсетей, онлайн-банкинга, почтовых сервисов, на поддельные сайты заманивая пользователей, которые стали жертвой обмана для того, чтобы получить их логины и пароли. Большинство пользователей, использующих активно современные веб-ресурсы, сталкивались не раз с похожими случаями фишинга и к подозрительным сообщениям проявляют осторожность. При классическом фишинге главным “слабым” звеном, который определяет эффективность полной схемы, это зависимость от пользователя – поверит или нет он фишеру. С течением времени при этом увеличивается информированность о фишинговых атаках пользователей. Социальные сети, банки, другие веб-службы предупреждают о различных мошеннических приемах с применением способов социальной инженерии. Все это уменьшает число откликов в фишинговой схеме – меньшее количество пользователей может завлечь на поддельный сайт обманным путём. Потому злоумышленники выдумали механизм перенаправления скрыто пользователей на фишинговые сайты, который получил название фарминг (“pharming” – производное от англ. “farming” и “phishing” – занятие животноводством, сельским хозяйством). Злоумышленник на компьютеры пользователей распространяет вредоносные специализированные программы, которые перенаправляют после запуска на компьютере обращения на поддельные сайты к данным сайтам. Таким образом, обеспечивают высокую скрытность атаки, а участие пользователя сводится к минимуму – необходимо просто дождаться, когда пользователь примет решение посетить сайты, которые интересуют злоумышленника. Вредоносные программы, которые реализуют фарминг-атаку, применяют два главных приема для того, чтобы скрыто перенаправить на поддельные сайты – изменение информации DNS или манипулирование файлом HOSTS.

Способы

Популярные способы реализации Фарминг-атак:

Фарминг — это один из типов сетевого мошенничества, который похож на фишинг и основан на краже конфиденциальной информации и применении фальшивых веб-сайтов. Отличие фишинга от фарминга заключен в следующем: пользователь в аферах с фишингом на фиктивный веб-сайт переходит, попадаясь на уловку, как фальшивое электронное письмо или ссылки, когда фарминг работает благодаря перенаправлению жертв на фиктивный веб-сайт, когда пользователь правильный веб-адрес ввел. Зачастую это проходит с веб-сайтами интернет-магазинов или банков.

Принципы фарминга

Серверы DNS снабжают преобразование необходимых текстовых имен сайтов в значения, которые может считать машина.

Принимая во внимание потенциальный масштаб фарминговых атак, данные события не могли мимо пройти в отношении внимания СМИ.

Жертвой фарминга за последние десять лет были большинство популярных веб-сайтов. Достаточно вспоминать, как немецкий подросток в 2004 году взломал нацдомен eBay, в итоге тысячи пользователей перенаправляются на фиктивный адрес.

Пользователи Panix в 2005 году, поставщика в Нью-Йорке услуг Интернета, перенаправлялись на фиктивный австралийский веб-сайт. Атаке фарминга в этом году подвергнута почтовая защищенная служба Hushmail.

Как себя обезопасить от атак фарминга

Главная борьба против фарминга производится на уровне поставщиков интернетовских услуг, которые блокируют большинство попыток перенаправить на фиктивные веб-сайты. Все же пользователям доступны также меры предосторожности и простые шаги.

Основная рекомендация заключается в выборе надежного поставщика услуг Интернета.

Важный шаг — это проверка URL. По завершении загрузки страницы проверяйте всегда правильность URL — адрес фальшивой страницы незначительно может отличаться от подлинной, к примеру, включать в себя добавочные буквы в конце или начале адреса.

Антивирусные программы помогут также получить защиту от атак фарминга, в особенности когда вы случайно небезопасный адрес откроете. Для того, чтобы противодействовать злоумышленникам, вовремя не забывайте устанавливать обновления от поставщика услуг Интернета или изготовителей ПО.

Осторожно, фарминг! Как от интернет-махинаций защититься?

Несомненно, самая распространенная форма интернет-мошенничества — это фишинг. Типичные инструменты фишинга — это почтовый адрес и разработанные специально веб-сайты. Необходимо сказать, что злоумышленники в последнее время получаются все более изворотливыми и количество фишинг-атак, в сравнении с прошлым годом, увеличилось в два раза.

Есть еще один вид интернет-мошенничества – это вишинг, в которой применяется вместе с телефонные звонки и емейл-рассылки. Однако как бы не были опасны фишинг и вишинг, есть угроза опасней – это фарминг!

Что такое фарминг и в чем механизм махинации?

Фарминг сам по себе предусматривает внедрение вредоносной программы в ноутбук клиента, которая включает в себя адрес известного сайта. И когда пользователь старается на этот сайт зайти, программа его перенаправляет на копию, которая создана мошенниками. Человек, может заподозрить, что его в заблуждение вводят. Подцепить данный вирус-программу возможно открыв стороннее почтовое сообщение, зайдя на заразный веб-сервер и так далее.

Какие есть способы защиты от фарминга?

На данный момент отсутствуют единый метод, который бы на 100 процентов уберег вас от фарминг-атак. Единственное, что может вас спасти, это профилактические способы. Настоятельно советуем вам:

- Применять лицензионный качественный антивирус, и обновлять его регулярно. Он не допустит, чтобы посетили сайт, который содержит вирусы

- Не открывать по емейлу письма от незнакомых вам организаций и людей. Все, что подозрительно – удаляйте.

- Отключить функцию электронного ящика, которая несет ответственность за предварительный просмотр. Это позволит избавиться от лишних писем, которые могут принести вредоносную программу.

Выполнение данных простых правил безопасности сохранит Ваши деньги! И в конце концов чтобы окончательно обезопасить себя, заведите банковскую карточку, предназначенную лишь для Интернет-транзакций. И передавайте небольшое число денег, лишь тогда, когда намереваетесь сделать покупку. Когда все-таки обманут, потеря не будет так страшна!

Фарминг – это замаскированный тип фишинга, который заключается в том, что при старании зайти на официальный сайт коммерческой организации или интернет банка, пользователь перенаправляется автоматически на ложный сайт, который весьма сложно отличить от настоящего сайта.

Как и при фишинге главная цель злоумышленников, применяющих фарминг — это завладение финансовой личной информацией пользователя. Отличие заключено лишь в том, что мошенники вместо электронной почты применяют лучшие методы направления на фальшивый сайт пользователя.

Мы коротко рассмотрели фарминг: фишинг, способы, принципы, знаменитые случаи, как себя обезопасить от атак, осторожно, как от интернет-махинаций защититься, в чем механизм махинации, какие есть способы защиты. Оставляйте свои комментарии или дополнения к материалу

Наиболее развитой формой мошенничества в Интернете, несомненно, является фишинг. Злоумышленники используют перехватчики клавиатуры, почтовые сообщения, составленные по всем правилам социальной инженерии, специально разработанные веб-сайты. Чем дальше, тем изощреннее становятся методы атак, тем выше уровень их подготовленности.

Средний срок жизни фишерских сайтов — пять дней, но его вполне достаточно для мошенничества. В среднем за месяц под угрозой оказываются клиенты 137 организаций.

По определению специалистов компании Dr. Web (http://support.drweb.com/faq/a5/#fish), фишинг (phishing) — технология интернет-мошенничества, заключающаяся в краже личных конфиденциальных данных, таких как пароли доступа, данные банковских и идентификационных карт и проч. С помощью спамерских рассылок или почтовых червей потенциальным жертвам отправляются подложные письма якобы от имени легальных организаций, в которых их просят зайти на подделанный преступниками сайт такого учреждения и подтвердить пароли, PIN-коды и другую личную информацию, используемую впоследствии злоумышленниками для кражи денег со счета жертвы и в других преступлениях.

В декабре 2005 г. отмечен резкий рост числа фишинговых сайтов — на 65% (в ноябре 2005 г. — 4630, а в декабре — 7197). По мнению экспертов APWG, он был вызван появлением так называемых phishing kit — утилит, позволяющих в короткие сроки создать фишинг-сайт.

По сведениям компании Websense, один из наиболее популярных инструментов для конструирования фишинг-ресурсов называется Rock Phish Kit. В настоящее время ситуация с фишингом напоминает ту, которая была при написании вирусов несколько лет назад, в момент появления конструкторов вирусов.

Вкратце суть фишинга можно свести к следующему. Мошенник, обманывая пользователя, заставляет его предоставить свою конфиденциальную информацию: данные для выхода в Интернет (имя и пароль), сведения о кредитных картах и т.д. Причем все действия жертва выполняет абсолютно добровольно, не понимая сути происходящего. Для обеспечения этого злоумышленники используют технологии социальной инженерии.

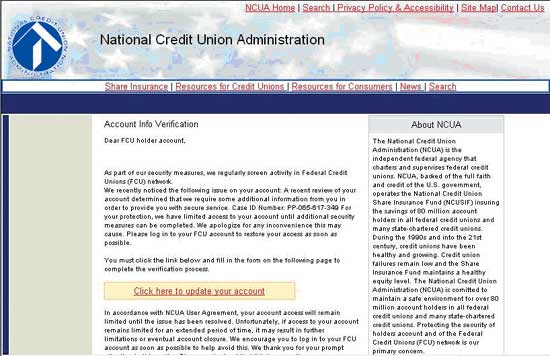

Сейчас фишинг можно разделить на три вида: почтовый, онлайновый и комбинированный. Самый старый из них — почтовый: по электронной почте отправляется специальное письмо с требованием выслать какие-либо данные (рис. 1 и 2).

|

| Рис.1. Пример фишингового письма. Перейдя по указанной ссылке, жертва попадает на следующую страницу (рис. 2) |

|

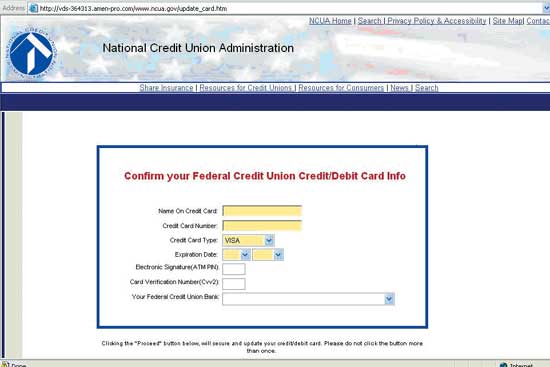

| Рис. 2. Страница фишингового сайта. Несмотря на полную внешнюю схожесть с оригиналом, эта страница предназначена исключительно для того, чтобы жертва сама внесла конфиденциальные данные |

При онлайновом фишинге злоумышленники копируют какие-либо сайты (наиболее часто интернет-магазины), используя похожие доменные имена и аналогичный дизайн (рис. 3 и 4). А дальше все просто. Жертва, попавшая в такой магазин, решает приобрести товар. Причем число покупателей здесь достаточно велико, ведь цены в несуществующем магазине буквально бросовые, а все подозрения рассеиваются ввиду известности копируемого сайта. Приобретая товар, покупатель регистрируется, вводит номер и прочие данные своей кредитной карты.

Третий вид фишинга — комбинированный. Суть его состоит в том, что создается поддельный сайт какой-нибудь организации, а затем туда завлекаются потенциальные жертвы. Здесь мошенники предлагают пользователям (с учетом знания психологии) произвести некие операции самостоятельно.

В июле 2006 г. появилась новая напасть — вишинг (vishing).

Это технология интернет-мошенничества, разновидность фишинга, заключающаяся в использовании war diallers (автонабирателей) и возможностей интернет-телефонии (VoIP) для кражи личных конфиденциальных данных, таких как пароли доступа, номера банковских и идентификационных карт и т.д.

Схема обмана по сути та же: клиенты какой-либо платежной системы получают сообщения по электронной почте якобы от администрации или службы безопасности данной системы с просьбой указать свои счета, пароли и т.п. Но если в случае фишинга ссылка в сообщении ведет на поддельный сайт, где и происходит кража информации, то в случае вишинга в сообщении содержится просьба позвонить на определенный городской номер. При этом зачитывается сообщение, в котором потенциальную жертву просят выдать свои конфиденциальные данные. Владельцев такого номера найти не просто, поскольку с развитием интернет-телефонии звонок по городскому номеру может быть автоматически перенаправлен в любую точку земного шара на виртуальный номер. Звонящий же ни о чем и не догадывается.

Компания Secure Computing столкнулась с более изощренным способом обмана, когда электронная почта вообще не используется. Преступники программируют компьютер так, чтобы он набирал телефонные номера из длинного списка и проигрывал записанное сообщение любому, кто ответил бы. В этом сообщении человека предупреждают, что информация о его кредитной карте попала к мошенникам, и просят ввести с клавиатуры телефона номер.

Применение протокола VoIP помогает снизить расходы на телефонную связь, но вместе с тем делает сети компаний более уязвимыми для атак. Банки и другие организации, использующие для голосовой связи IP-телефонию, рискуют подвергнуть себя вишинг-атакам, для профилактики которых пока нет никаких средств. Об этом заявил эксперт в области информационной безопасности, называющий себя The Grugq, на конференции Hack In The Box Security Conference (HITB) в Малайзии.

Согласно информации от Secure Computing, мошенники конфигурируют war dialler, который набирает номера в определенном регионе, и в тот момент, когда на звонок отвечают, происходит следующее:

- автоответчик предупреждает потребителя, что с его картой производятся мошеннические действия, и предлагает немедленно перезвонить по определенному номеру. Это может быть номер 0800, часто с выдуманным именем звонившего от лица финансовой организации;

- когда по этому номеру перезванивают, то на другом конце провода отвечает типично "компьютерный" голос, сообщающий, что человек должен пройти сверку данных и ввести 16-значный номер карты с клавиатуры телефона;

- как только номер введен, вишер становится обладателем всей информации (номер телефона, полное имя, адрес), необходимой для того, чтобы, к примеру, обложить карту штрафом;

- затем, используя этот звонок, можно собрать и дополнительную информацию, такую как PIN-код, срок действия карты, дата рождения, номер банковского счета и т.п.

Как защититься от этого? Прежде всего нужно призвать на помощь здравый смысл:

- ваш банк (или кредитная компания) по телефону и по электронной почте обычно обращается к клиенту по имени и фамилии. Если это не так, то, скорее всего, вы столкнулись с мошенничеством;

- нельзя звонить по вопросам безопасности кредитной карты или банковского счета по предложенному вам номеру телефона. Для звонков в экстренных случаях на обратной стороне платежных карт указан специальный телефонный номер. Если звонок легитимный, то в банке сохраняется его запись;

- если же вам звонит некто, представляющийся вашим провайдером, и задает вопросы, касающиеся ваших конфиденциальных данных, то сразу же повесьте трубку.

Пока серьезных инцидентов такого рода еще не отмечено. Но только пока.

Как это происходит? Механизм фарминга имеет много общего со стандартным вирусным заражением. Жертва открывает непрошеное почтовое послание или посещает некий веб-сервер с исполнимым файлом, который тайно запускается в фоновом режиме. При этом искажается файл hosts1. Операция занимает лишь секунду, но вредоносное ПО может содержать URL многих банковских структур. Механизм перенаправления активизируется в тот момент, когда пользователь набирает знакомый доверенный адрес, соответствующий его банку. и попадает на один из ложных сайтов.

Специальных механизмов защиты от фарминга сейчас просто не существует, так что необходимо внимательно контролировать входящую почту, регулярно обновлять антивирусные базы, закрывать окна предварительного просмотра в почтовом клиенте и т.д.

На мой взгляд, наиболее эффективно применение систем генерации одноразовых паролей или систем многофакторной аутентификации.

Что представляет собой система одноразовых паролей?

Генератор одноразовых паролей может либо выглядеть как брелок с небольшим окном (RSA Security ID, Aladdin eToken NG OTP), либо напоминать собой калькулятор (рис. 5).

|

| Рис. 5. Генераторы одноразовых паролей |

В случае применения небольшого устройства, внешне напоминающего калькулятор, пользователь вводит комбинацию символов, изображенную в окне, и дополняет ее своим персональным PIN-кодом (это гарантирует, что оно используется законным владельцем). Генерация кода может производиться как по времени (так называемый тип Time Based) — в устройствах типа RSA Security и подобных, так и по событию (нажатию кнопки) — в eToken NG OTP и т.п. Третий (и самый дешевый) вариант — заранее сгенерированные случайные последовательности (бумажная реализация для онлайнового банкинга — с защитным слоем).

Поскольку сгенерированный пароль можно ввести лишь однажды, да еще и в определенный интервал времени, то злоумышленник не сможет применить его. Генераторы одноразовых паролей широко распространены в банковской системе Европы и США, а также среди некоторых интернет-провайдеров (AOL). Понятно, что провайдеру (банку) нужно потратиться на такие устройства и соответствующее ПО, но безопасность дороже денег.

|

| Рис. 6. Java-токен для телефона |

Есть еще один вариант аутентификации с использованием одноразовых паролей — с помощью мобильного телефона. Вы со своего мобильника (зарегистрированного в системе) отправляете SMS на определенный номер. В ответ приходит PIN-код, который вы вместе со своим кодом вводите при аутентификации. В данном случае вам вообще не нужны брелки, так как мобильные телефоны есть у всех.

Также существуют программные реализации (на Java) подобных токенов (рис. 6). При этом опять используется ваш мобильный, в который устанавливается программный токен. К сожалению, поддерживаются не все модели, что и ограничивает распространение последнего, хотя для внутрикорпоративного использования это очень популярное решение вследствие более низкой стоимости, чем при применении аппаратного токена.

Интернет стал неотъемлемой частью жизни каждого из нас. Сеть открывает множество невероятных возможностей – общение, покупки, оплаты счетов и различные развлечения. Но, к сожалению, не всегда и не все используют интернет во благо обществу. Из-за стремительного развития большого количества ресурсов появилось множество видов мошенничества, направленных на получение конфиденциальных данных и дальнейшее их использование в корыстных целях. Одни из самых популярных из них являются фишинг, вишинг, смишинг, фарминг. Однако, чтобы эффективно им противостоять, стоит всего лишь использовать элементарные правила безопасности и знать каким образом можно распознать популярные угрозы, о чем мы и поговорим ниже.

Фишинг

Так как же работает фишинг?

Можно привести несколько конкретных примеров интернет-фишинга:

Вишинг

Не следует обходить стороной такую актуальную проблему, как вишинг (англ. vishing – voice+phishing). Вишинг — это одна из разновидностей фишинга, при котором также используются методы социальной инженерии, но уже с помощью телефонного звонка.

Как обычно действуют злоумышленники “вишеры”?

Также при вишинге может быть предложена выгодная покупка с огромной скидкой или озвучена информация о выигрыше в какой-либо акции. Не нужно сразу же радоваться столь удачной покупке или выгодной акции, всегда стоит лишний раз перепроверить информацию, обратившись к официальным ресурсам.

В любой непонятной ситуации главное не паниковать. Помните — всегда всё можно проверить. Вежливо попрощайтесь с собеседником и позвоните на горячую линию организации, представителем которой назвался звонивший. Так вы легко сможете понять был ли звонок обоснованным, или вы чуть не стали жертвой вишинга.

| Читайте также: Что такое онлайн-скимминг

Смишинг

Еще одним видом обмана посредством сервисов связи является смишинг (англ. smishing – sms+phishing). Данная преступная схема направлена на переход пользователем по вредоносной ссылке из SMS-сообщения.

Смишинг-сообщение может иметь вид сообщения от известного банка, знакомой компании или быть просто оповещением о внезапном выигрыше в лотерею или в крупную акцию. В случае с SMS выявить подвох несколько сложнее, нежели при фишинге, т.к. сообщения небольшие и имеют меньше информации, помимо самой ссылки.

Скорее всего это будет предложение перейти по ссылке и ввести данные или же просто позвонить или отправить обратное сообщение, что понесет за собой некоторые затраты. Необходимо помнить, что любые подобные оповещения должны настораживать. Не стоит отвечать на них, следует еще раз перепроверить информацию с помощью звонка на горячую линию подлинного сервиса.

| Читайте также: Malvertising или вредоносная реклама

Фарминг

Но все же классический фишинг в ближайшее время может стать менее эффективным. Многие пользователи уже в курсе опасностей, поджидающих их на различных ресурсах и придерживаются правил безопасности. В соответствии с этим был придуман новый подвид фишинг-мошенничества – фарминг (англ. pharming), заключающийся в секретном перенаправлении пользователя на сторонние сайты.

Как же работает фарминг?

Особенность фарминга заключается в подмене настоящего сайта на мошеннический, позволяющий злоумышленнику завладеть конфиденциальными данными пользователя. Все это производится посредством использования кэша DNS на конечном устройстве пользователя или же на сетевом оборудовании провайдера. После подмены злоумышленнику остается только дождаться, когда клиент будет авторизоваться на определенном ресурсе и собрать все его данные.

Вирус активирует свою деятельность только в момент перехода на интересующую страницу. Зачастую это касается онлайн-банкингов или иных платежных систем, через которые осуществляются денежные транзакции.

Уберечься от фарминга достаточно сложно, так как процесс подмены сайта происходит незаметно. Чтобы защититься от фарминга нужно не только научиться узнавать жульнические письма, но и внимательно относиться к установке программного обеспечения. Нужно крайне осторожно подходить как к прочтению писем электронной почты, так и к скачиванию каких-либо программ из сети интернет, т.к. фарминг-программы могут работать как из кэша браузера, так и непосредственно в виде вируса на вашем ПК.

| Читайте также: Социальная инженерия против 2FA: новые уловки хакеров

Как защититься?

Как не попасться на крючок охотников за наживой? Прежде всего, следует всегда придерживаться следующих рекомендаций при использовании интернета и любых других ресурсов связи:

- всегда обращайте внимание на отправителя и тему сообщения. Если они выглядят подозрительно, просто удалите письмо;

- в письме с неизвестным отправителем не стоит переходить по предложенным ссылкам;

- ни в коем случае не давайте ответы на письма, запрашивающие личную информацию;

- следите за ошибками в тексте, если они есть, то скорее всего письмо – обман;

- файлы, прикрепленные к письму, имеющие расширения .exe, .msi, .bat, .pif, .com, .vbs, .reg, .zip могут устанавливать вредоносное программное обеспечение, не стоит их открывать.

Что касается технических средств защиты от фишинга и фарминга, то не лишним будет обратить внимание на следующие возможности:

- В основных браузерах – Mozilla Firefox, Google Chrome, Microsoft Edge, Safari существует антифишинговая система со списком сайтов злоумышленников, которая предупреждает пользователя о переходе на вредоносный сайт. Такие же системы используют и многие ресурсы, по типу социальных сетей.

- Антивирусное программное обеспечение дает довольно надежную защиту. Следует всего лишь вовремя устанавливать обновления, которые дают возможность предотвратить внедрение вирусов на конечное устройство, а также оповещают пользователя об опасности при переходе по вредоносным ссылкам.

- Некоторые спам-фильтры, используемые сервисами электронной почты, позволяют автоматически отсеивать письма злоумышленников.

- Обязательно используйте двухфакторную аутентификацию. Если все ваши аккаунты будут дополнительно защищены одноразовыми паролями, это в разы усложнит жизнь злоумышленникам. Время жизни одноразового пароля ограничено — не более 60 секунд, значит, чтобы получить доступ к учетной записи пользователя, фишеру нужно быть более изобретательным и быстрым. Не так легко выудить и логин, и пароль, и одноразовый пароль, да еще и успеть войти в аккаунт атакуемого или провести нелегальную транзакцию за такой короткий промежуток времени.

Выводы

Итак, в чем разница между фишигом, вишингом, смишингом и фармингом — такими похожими, но все же разными видами интернет-мошенничества? Основная цель у всех одна — выудить конфиденциальную информацию, в основном через перенаправление пользователей на поддельные сайты. Но делается это по разному:

- В фишинге — посредством e-mail.

- В вишинге — посредством звонка.

- В смишинге — посредством SMS.

- В фарминге — посредством использования кэша DNS на конечном устройстве пользователя или сетевом оборудовании провайдера.

Как защититься от фишинга, вишинга, смишинга и фарминга? Не переходить по ссылкам в письмах и SMS-сообщениях, не использовать нелицензионное ПО и не скачивать программное обеспечение на незнакомых сайтах, использовать надежные проверенные браузеры и антивирусы, активировать двухфакторную аутентификацию, не доверять первому встречному или звонящему и всегда перепроверять полученную информацию.

Читайте также: