Атака вируса vault новости

Шифровальщик VAULT впервые появился в России в феврале 2015г ., приобретя репутацию одного из наиболее опасных и неизлечимых вирусов. В ноябре началась вторая волна заражений, носящая более массовый характер. Третья волна приходится на середину января 2016г. и превосходит предыдущие по количеству зараженных устройств.

что собой представляет вирус VAULT

какие типы документов шифрует инкодер

как защитить компьютер от атак шифровальщика

как удалить VAULT с компьютера

как восстановить файлы VAULT

дешифратор VAULT в компьютерных сервисах

Вирус VAULT является одной из разновидностей трояна-инкодера.

Проникая на компьютер при помощи действий пользователя, программа шифрует определенный тип данных десятками алгоритмов с уникальной закономерностью.

Исходные данные не удаляются, а замещаются поврежденными, что делает возможность их восстановления практически невозможной.

Ключ, дающий возможность расшифровки информации, автоматически удаляется из системы по окончании шифрования.

Целью злоумышленников является вымогательство денег в обмен на расшифровку данных. Вероятность расшифровки файлов даже в этом случае не превышает 50%.

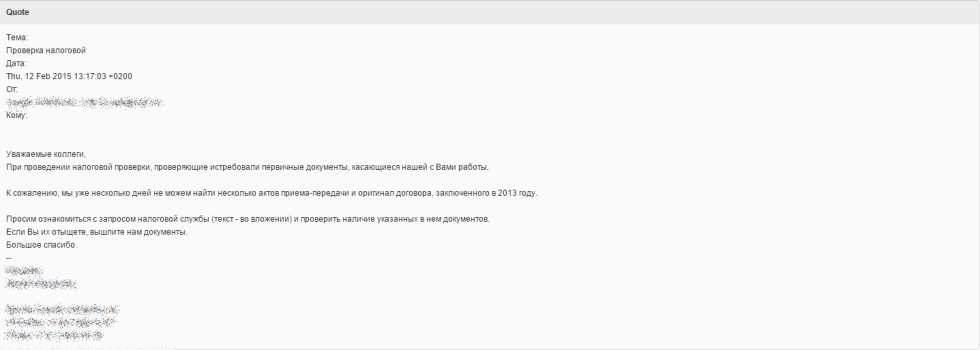

Пример заражения компьютера вирусом VAULT: на рабочий e-mail приходит запрос первичной документации от контрагента, либо уведомление о необходимости установить пакет обновлений от КонсультантПлюс. К письму прилагается файл с пояснительной информацией. Как только исполняемый и вспомогательный файлы запущены, начинается процесс шифрования данных.

Злоумышленников интересует коммерческая информация, а также фото-, аудио- и видеоматериалы. Таким образом, под ударом оказываются файлы следующих расширений: .rar, .zip, .jpg, .psd, .doc, .xls, .ppt, .pdf, .mp3, .ogg, .avi, .mpeg, .html, .txt, базы данных 1С и т.д.

При заражении компьютера в каждой папке создается текстовый документ с контактами мошенников. Стоимость расшифровки данных варьируется от 10 $ до 50 000 $. Оценка стоимости производится мошенниками после выхода пользователя на связь. Величина выкупа зависит от объема зашифрованной информации. При этом нет никаких гарантий того, что данные будут восстановлены хотя бы частично.

Рекомендации разработчика антивирусного ПО

В большинстве случаев, заражение происходит при отсутствии антивируса на компьютере, либо использовании бесплатной версии ПО. Наименее надежным, по нашему мнению, является антивирус Avast.

Тем не менее, нередко жертвами становятся и обладатели лицензированного антивирусного пакета программ, в том числе корпоративных версий.

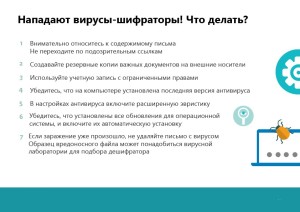

Специалисты в сфере IT безопасности компаний ESET и Dr.Web выработали ряд универсальных рекомендаций , способствующих защите компьютера или ноутбука от вируса VAULT и аналогичных троянов-шифровальщиков:

своевременно устанавливайте критические обновления операционной системы

выбирайте антивирусные программы со встроенным фаерволом

запретите прием и передачу исполняемых файлов (.exe) на почтовом сервере

запретите выполнение макросов в Microsoft Office, либо аналогичном ПО

регулярно осуществляйте резервное копирование данных

дублируйте важную информацию на внешний носитель

На данный момент заражение вирусом VAULT и шифрование данных является однократным и не влечет за собой инфицирование системных файлов. Таким образом, для удаления вируса из системы достаточно сканирования утилитой CureIt от Dr.Web. Однако следует помнить , что попытки вылечить или удалить зараженные файлы, а также переустановить Windows, сведут возможность восстановить зашифрованные данные к нулю.

То есть, в удалении вируса нет ничего сложного, если вы готовы навсегда расстаться с зашифрованной информацией, либо у вас имеются резервные копии на внешнем носителе.

Как только вы обнаружили заражение Увидели измененные иконки файлов и новый тип расширений, например, .doc.vault , немедленно выключите компьютер или ноутбук. Чем дольше он будет работать, тем большее число файлов вы потеряете.

Повторим: сканирование диска антивирусом, лечение файлов, переустановка системы и прочие стандартные средства лишь снизят вероятность расшифровки данных.

Ни один из разработчиков антивирусного ПО до сих пор не смог создать утилиту для расшифровки информации, подвергнутой действию VAULT.

Точки восстановления системы вирусом уничтожаются. Существует шанс восстановить Windows из теневых копий при помощи утилиты Shadow Editor при работе с Windows Vista /7 /8 /10. Но в большинстве случаев, теневые копии также исчезают.

Если вы обладаете лицензионным продуктом NOD32 или Dr.Web, вы можете обратиться в их техническую поддержку с запросом о расшифровке данных.

Помимо этого, специалисты рекомендуют обратиться в полицию с заявлением, так как в действиях злоумышленников присутствуют признаки преступлений, предусмотренных ст. ст. 159.6, 163, 165, 272, 273 УК РФ.

Практический результат таких действий сводится к нулю. Дело в том, что пока не существует способа восстановления файлов, подвергнутых шифрованию VAULT. Остается единственный выход : физически извлечь HDD или SSD диск из устройства и установить новый. Возможно, в скором времени появится способ расшифровки информации и тогда данные могут быть восстановлены.

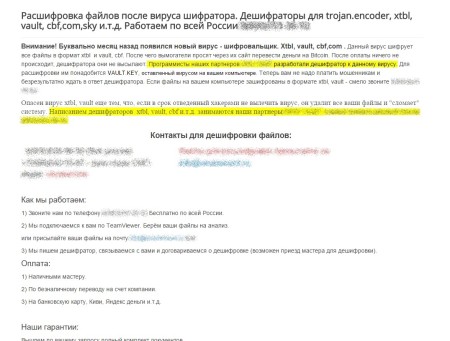

Интернет пестрит предложениями

компьютерных служб по восстановлению зашифрованных файлов vault.

Это также является мошенничеством , так как никем в мире подобный дешифратор не создан.

если вы подверглись атаке вируса VAULT и важные файлы зашифрованы, у вас есть два выхода: заплатить выкуп преступникам, тем самым, финансируя их дальнейшую деятельность, либо изъять жесткий диск и надеяться, что данные удастся восстановить в будущем, когда антивирусные компании смогут создать реальный дешифратор.

С удалением зараженных файлов, установкой нового диска, операционной системы и программ вам помогут специалисты Компьютерной помощи.

Кто стоит за заразившим весь мир и проникнувшим в сети МВД вирусом-вымогателем

И были правы как никогда — всего за пару часов вымогатель атаковал десятки стран. Начав с Испании и Португалии, где он парализовал работу крупного оператора связи Telefonica и прошелся по газовой компании Gas Natural, оператору электросетей Iberdrola и банку Iberica, малварь переметнулся на внутренние сети британских больниц, потом был зафиксирован в Сингапуре, на Тайване и в Китае, а после распространился по всему миру, добравшись даже до Австралии и Латинской Америки.

Один из специалистов отметил, что заражению подверглись десятки тысяч компьютеров в 74 странах мира и это число продолжает возрастать. Другой подчеркнул, что мир, возможно, стал свидетелем крупнейшей вирусной атаки в истории.

Специалисты по кибербезопасности в один голос утверждают, что по своей сути WanaCrypt0r 2.0 — весьма стандартный троян-вымогатель. Попав на компьютер жертвы, он шифрует все данные на жестком диске и требует отправить злоумышленникам 300 долларов в биткоинах. На размышление отводится три дня, после чего сумма выкупа увеличивается вдвое, а через неделю файлы останутся зашифрованными навсегда.

Еще одна любопытная особенность заключается в том, что вирус заражает только компьютеры на Windows. Эксперты полагают, что в группе максимального риска находятся пользователи, не установившие последние обновления операционной системы.

Многие юзеры отмечали, что за несколько дней до того, как вирус зашифровал все имеющиеся на компьютерах файлы, система либо бесконтрольно перезапускалась, либо требовала перезагрузить компьютер из-за некой критической ошибки, заботливо напоминая юзерам о необходимости сохранить все важные рабочие файлы.

Пострадавшие также сообщили, что антивирусы не способны обнаружить WanaCrypt0r 2.0, на полный цикл зашифровки у него уходит около четырех часов, но в окне процессов сторонних программ не наблюдается. Некоторые попытались отформатировать жесткий диск или переустановить Windows, но через некоторое время на экране вновь появлялось сообщение с требованием заплатить выкуп.

Специалисты напоминают, что обычно вирусы-вымогатели прячутся в текстовых файлах или PDF-документах и распространяются по почте. Так же считает глава компании по расследованию киберпреступлений Group IB Илья Сачков. По его словам, такие вредоносы чаще всего распространяются через электронные письма, но многие пострадавшие отмечали, что в последнее время не заходили в почту и не открывали сомнительные вложения.

Пока специалисты не знают, что за хакерская группировка разработала WanaCrypt0r 2.0 и провела столь масштабную атаку. Злоумышленники явно воспользовались тем, что многие пользователи не установили последние обновления Windows. Это хорошо заметно на примере серьезно пострадавшего от вируса Китая — как известно, жители Поднебесной питают особую любовь к не получающим апдейты пиратским операционкам.

Зато кое-что известно о самом вирусе. Первые жалобы на WannaCry появлялись еще в феврале 2017 года, но не имели массового характера. В блоге Kaspersky Lab уточняется, что WanaCrypt0r 2.0 — это новая версия WannaCry, использующая уязвимость под кодовым названием EthernalBlue.

Материалы по теме

Она подробно описана в документах хакерской группировки Shadowbrokers, которая в середине апреля выложила в открытый доступ инструменты сотрудников американского Агентства национальной безопасности. А это значит, что в руки создателей вируса могло попасть в том числе и подробное описание уязвимостей корпорации Microsoft, которые кропотливо собирали для себя американские спецслужбы.

Ряд специалистов утверждает, что хакеры используют и упомянутый в документах АНБ зловред DoublePulsar. Он использует EthernalBlue для проникновения в систему, до предела нагружая ядро Windows и позволяя загрузить на устройство новые вирусы.

Более того, некоторые эксперты отмечают, что EthernalBlue и DoublePulsar якобы были выявлены и разработаны сотрудниками АНБ, а с помощью последнего неизвестные в конце апреля заразили 36 тысяч компьютеров по всему миру. Однако Microsoft еще в марте утверждала, что устранила все описанные в документах АНБ уязвимости в новой версии Windows.

Роль уязвимостей АНБ в работе WanaCrypt0r 2.0 пока еще не подтверждена окончательно. Тем не менее бывший сотрудник американских спецслужб Эдвард Сноуден в своем Twitter уже упрекнул сотрудников спецслужбы в том, что из-за их маниакального желания следить за всем миром и оплошности с утечкой данных страдают вполне реальные люди. Например, сотни пациентов больниц.

Хранилище - Vault

В наши дни, когда пенсионеры в метро виртуозно орудуют планшетами, а дети, не умея писать на бумаге, вбивают тексты на клавиатуре, превосходя по скорострельности автомат Калашникова, похоже, пора и нам уделить некоторое внимание теме IT. Тем более, если эта тема пересекается с темой мошенничества. Кроме того, у нас есть повод – недавно мы столкнулись с весьма опасным вирусом, который может в доли секунды превращает ценные файлы в кучу бесполезного хлама.

В огромном количестве электронной почты, с которым приходится иметь дело знакомому бухгалтеру, это письмо ничем не выделялось. Обычное сообщение от партнёра, с вложенным заархивированным стандартным бухгалтерским документом. То есть, рассылка тематическая: если вы врач – вам может прийти сообщение о новых лекарствах, если вы строитель – предложение посетить семинар по новым технологиям заливных полов, и так далее. Даже маска адреса почты будет содержать заветные слова. А в тексте ее зацепили призывы проверить оплату жизненно важного счёта от поставщика 1С бухгалтерии. В любом случае, письмо может не вызвать у вас никаких подозрений. Набитой рукой, пятидесятый раз за день, знакомая отрыла архивную папку ZIP, увидела какое-то невероятно длинное имя документа и “открыл” этот файл, дважды кликнув на нём курсором. Это действие оказалось роковым.

Благодаря неплохой мощности нового компьютера, разрушающее действие вируса распространилось моментально. Печальное сходство с онкологией – чем сильнее организм заболевшего, тем быстрее распространяются метастазы. Все тексты и таблицы Microsoft Office, все изображения JPG, все PDF-файлы, все базы 1C и вся музыка в формате MP3 были очень качественно зашифрованы (RSA код) и к ним было добавлено расширение .vault. Выбраны форматы, которые представляют наибольшую ценность для владельца компьютера, будь это домашняя машина или рабочая.

Ситуация просто катастрофическая. Под угрозой оказался даже сам следующий выход номера! С какого-то момента бухгалтер перестал делать резервные копии, так как объемы стали слишком большие, да и просто давно ничего не происходило. В результате всей этой роковой цепи событий почти все жизненно необходимые для организации документы оказались фактически потеряны.

А длинное имя файла, как вы догадались, было призвано помочь злоумышленникам скрыть от пользователя расширение файла - его просто не было видно в окне, как его не раздвигай. В другой ситуации расширение можно было бы увидеть, каким бы длинным не было имя файла, но бухгалтер в спешке просто выполнил привычный набор движений мышкой. Конечно, расширение было .exe, или, полностью, Executive – исполняемый файл, запускающий какую-либо последовательность операций на машине. Многие знают, что такие файлы опасны, так же как и файлы с расширением .js (javascript), и не станут запускать их, если не уверены в их безвредности.

Не поддаётся расшифровке

COVID-19 неизбежно скажется на экономике

Кстати, наш бухгалтер пользуется почтой mail.ru, где все вложения проверяются антивирусом Kaspersky. Так вот, около этого вложения с вирусом обнадеживающе лучился красным значок антивируса Касперского с надписью “Проверено, вирусов нет!”. Неизвестно, чья в этом вина: mail.ru, что они не обновляют свой антивирус, или самой антивирусной компании, но факт остается фактом. Не все антивирусы всегда распознают этот тип вирусов. Во всяком случае, антивирус необходимо обновлять, иначе в нём нет почти никакого смысла. Впрочем, обновлять нужно и саму операционную систему. В итоге и Dr.Web не смог нам помочь с уже заархивированными файлами.

Оценив, сколько времени и усилий ушло бы на создание утерянных документов заново, мы пришли к весьма неутешительным выводам. Тогда мы решились пойти на контакт с мошенниками. Кроме того, приходится признаться, на этот шаг нас подталкивало и простое журналистское любопытство. Узнать, как работает мошенническая схема и предупредить людей об опасности – это, в конце концов, наша работа.

Есть возможность до оплаты восстановить четыре файла, чтобы убедиться, что они действительно могут дешифровать их. Но, что интересно, загруженные файлы проверяются негодяями вручную, оценивается важность документов и, если файл будет признан “слишком важным”, они могут отказаться его восстановить. Нам отказали в восстановлении нескольких файлов. Мы пытались вместо них загрузить другие, но заменить удалось не всё. В удобно встроенном чате нам ответили, что, мол, мы и так убедились в их способности восстанавливать документы – зачем нам ещё что-то восстанавливать (бесплатно).

На сайте даже имеется инфографика, наглядно и дружественно демонстрирующая, как восстановить данные. Особенно забавно выглядит последний пункт, предлагающий оставить отзыв в Интернете и даже возможность партнёрства. Похоже, что многие этой возможностью вовсю пользуются, судя по многочисленным предложениям дешифровать файлы VAULT по цене, намного превышающей “оригинальную” у самих исходных мошенников!

За период мытарств бухгалтер восстановила базу 1С, но оставшиеся файлы были все равно дороги ее сердцу. И восстановление их явно стоило больше времени, чем эти деньги. Забавно, что в отсутствии необходимости дешифровки 1С базы удалось получить скидку в 10%. Скидка в процессе пополнения правда уменьшалась. Хакеры поднимали цену. Потом после общения в чате немного понизили обратно. Это наводило на мысль о том, что после оплаты шантажисты не остановятся и попросят увеличить выкуп за файлы.

Мы совершенно не были уверены, что, перечислив деньги, мы действительно вернём наши документы. Но после завершения оплаты мы скачали утилиту с встроенным ключом, проверив её на вирусы всеми возможными способами, запустили, и действительно – все файлы были восстановлены. Однако нельзя гарантировать, что в других случаях всё пройдёт так же гладко. Лучше просто следовать простому правилу – не запускать исполняемые файлы, про которые вы ничего не знаете и регулярно сохранять важные файлы в бэкап.

Здравствуйте, уважаемые читатели. Довелось мне познакомиться с одним очень неприятным и опасным шифровальщиком, который шифрует пользовательские данные, заменяя им стандартное расширение. После заражения вирусом шифровальщиком vault сразу же возникает главный вопрос — как восстановить поврежденные файлы и провести расшифровку информации. К сожалению, простого решения данной задачи не существует в силу особенностей механизма работы зловреда и находчивости злоумышленников.

Описание вируса шифровальщика vault

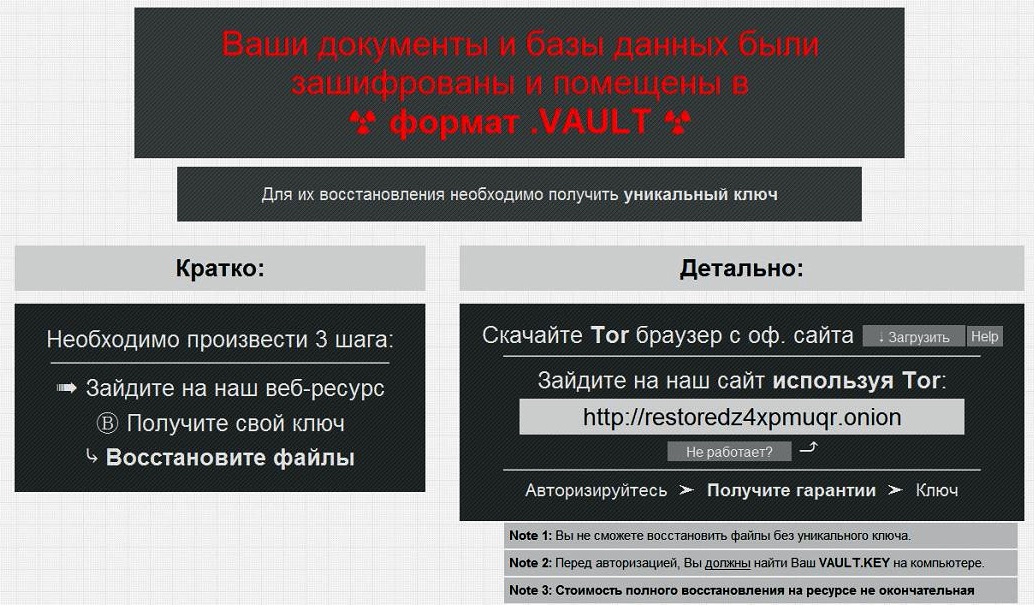

Все начинается с того, что у вас внезапно открывается текстовый файл в блокноте следующего содержания:

Появление такого сообщения уже означает, что vault вирус заразил ваш компьютер и начал шифрование файлов. В этот момент необходимо сразу же выключить компьютер, отключить его от сети и вынуть все сменные носители. Как провести лечение от вируса мы поговорим позже, а пока я расскажу, что же произошло у вас в системе.

Скорее всего вам пришло письмо по почте от доверенного контрагента или замаскированное под известную организацию. Это может быть просьба провести бухгалтерскую сверку за какой-то период, просьба подтвердить оплату счета по договору, предложение ознакомиться с кредитной задолженностью в сбербанке или что-то другое. Но информация будет такова, что непременно вас заинтересует и вы откроете почтовое вложение с вирусом. На это и расчет.

Итак, вы открываете вложение, которое имеет расширение .js и является ява скриптом. По идее, это уже должно вас насторожить и остановить от открытия, но если вы читаете эти строки, значит не насторожило и не остановило. Скрипт скачивает с сервера злоумышленников троян или банер ваулт, как его в данном случае можно назвать, и программу для шифрования. Складывает все это во временную директорию пользователя. И сразу начинается процесс шифрования файлов во всех местах, куда у пользователя есть доступ — сетевые диски, флешки, внешние харды и т.д.

В качестве шифровальщика vault выступает бесплатная утилита для шифрования gpg и популярный алгоритм шифрования — RSA-1024. Так как по своей сути эта утилита много где используется, не является вирусом сама по себе, антивирусы пропускают и не блокируют ее работу. Формируется открытый и закрытый ключ для шифрования файлов. Закрытый ключ остается на сервере хакеров, открытый на компьютере пользователя.

Проходит некоторое время после начала процесса шифрования. Оно зависит от нескольких факторов — скорости доступа к файлам, производительности компьютера. Дальше появляется информационное сообщение в текстовом файле, содержание которого я привел в самом начале. В этот момент часть информации уже зашифрована.

Конкретно мне попалась модификация вируса vault, которая работала только на 32 битных системах. Причем на Windows 7 с включенным UAC выскакивает запрос на ввод пароля администратора. Без ввода пароля вирус ничего сделать не сможет. На Windows XP он начинает работу сразу после открытия файла из почты, никаких вопросов не задает.

Вирус ставит расширение vault на doc, jpg, xls и других файлах

Что же конкретно делает с файлами вирус? На первый взгляд кажется, что он просто меняет расширение со стандартного на .vault. Когда я первый раз увидел работу этого virus-шифровальщика, я так и подумал, что это детская разводка. Переименовал обратно файл и очень удивился, когда он не открылся как полагается, а вместо положенного содержания открылась каша из непонятных символов. Тут я понял, то все не так просто, начал разбираться и искать информацию.

Вирус прошелся по всем популярным типам файлов — doc, docx, xls, xlsx, jpeg, pdf и другим. К стандартному имени файла прибавилось новое расширение .vault. Некоторым он шифрует и файлы с локальными базами 1С. У меня таких не было, так что сам лично я это не наблюдал. Простое переименовывание файла обратно, как вы понимаете, тут не помогает.

Так как процесс шифрования не мгновенный, может так получиться, что когда вы узнаете о том, что у вас шурует вирус на компьютере, часть файлов еще будет нормальная, а часть зараженная. Хорошо, если не тронутой останется большая часть. Но чаще всего на это рассчитывать не приходится.

Расскажу, что скрывается за сменой расширения. После шифрования, к примеру, файла file.doc рядом с ним вирус vault создает зашифрованный файл file.doc.gpg, затем зашифрованный file.doc.gpg перемещается на место исходного с новым именем file.doc, и только после этого переименовывается в file.doc.vault. Получается, что исходный файл не удаляется, а перезаписывается зашифрованным документом. После этого его невозможно восстановить стандартными средствами по восстановлению удаленных файлов. Вот часть кода, которая реализует подобный функционал:

Как удалить вирус vault и вылечить компьютер

После обнаружения вируса шифровальщика первым делом необходимо от него избавиться, проведя лечение компьютера. Лучше всего загрузиться с какого-нибудь загрузочного диска и вручную очистить систему. Virus vault в плане въедливости в систему не сложный, вычистить его легко самому. Я подробно не буду останавливаться на этом моменте, так как тут подойдут стандартные рекомендации по удалению вирусов шифровальщиков, банеров и троянов.

Само тело вируса находится во временной папке temp пользователя, который его запустил. Вирус состоит из следующих файлов. Названия могут меняться, но структура будет примерно такой же:

- 3c21b8d9.cmd

- 04fba9ba_VAULT.KEY

- CONFIRMATION.KEY

- fabac41c.js

- Sdc0.bat

- VAULT.KEY

- VAULT.txt

VAULT.KEY — ключ шифрования. Если вы хотите расшифровать ваши данные, этот файл обязательно надо сохранить. Его передают злоумышленникам и они на его основе выдают вам вторую пару ключа, с помощью которого будет происходить расшифровка. Если этот файл потерять, данные восстановить будет невозможно даже за деньги.

CONFIRMATION.KEY — содержит информацию о зашифрованных файлах. Его попросят преступники, чтобы посчитать сколько денег с вас взять.

Остальные файлы служебные, их можно удалять. После удаления надо почистить автозагрузку, чтобы не было ссылок на удаленные файлы и ошибок при запуске. Теперь можно запускать компьютер и оценивать масштабы трагедии.

Как восстановить и расшифровать файлы после вируса vault

Вот мы и подошли к самому главному моменту. Как же нам получить обратно свою информацию. Компьютер мы вылечили, что могли восстановили, прервав шифрование. Теперь надо попытаться расшифровать файлы. Конечно, проще и желанней всего было бы получить готовый дешифратор vault для расшифровки, но его не существует. Увы, но создать инструмент, чтобы дешифровать данные, зашифрованные ключом RSA-1024 технически невозможно.

Так что к великому сожалению, вариантов тут не очень много:

Но вдруг вам повезет. Повторный запуск шифратора с целью получения этого ключа не поможет. Ключ будет создан уже с другим отпечатком и ID, и для расшифровки ваших документов не подойдет. Пробуйте искать данный ключ среди удаленных файлов, но обязательно ненулевого размера

Если ничего из перечисленного выше вам не помогло, а информация зашифровалась очень важная, у вас остается только один вариант — платить деньги создателям вируса для получения дешифратора vault. По отзывам в интернете это реально работает, есть шанс с высокой долей вероятности восстановить свои файлы. Если бы это было не так, то никто бы не платил деньги после нескольких отрицательных отзывов.

Вирус vault настолько популярен, что в сети появилась реклама, где некие товарищи предлагают за деньги торговаться с хакерами, чтобы сбить цену на расшифровку данных. Я не знаю, насколько реально они сбивают цену и сбивают ли вообще, возможно это просто разводилы, которые возьмут с вас деньги и смоются. Тут уже действуйте на свой страх и риск. Я знаю только, что сами хакеры реально восстанавливают информацию. Одна знакомая компания, где пострадали сетевые диски, и из бэкапов не смогли полностью восстановить данные, заплатили злоумышленникам и смогли восстановить часть информации. Но только часть, потому что вышла накладка. Так как было почти одновременно заражено несколько компьютеров, то и шифрование производилось не с одного, а как минимум с двух одновременно. При оплате же ты покупаешь только один ключ дешифратора vault от одной машины. Чтобы расшифровать файлы, зашифрованные вторым компьютером пришлось бы отдельно покупать закрытый ключ еще и к нему. Это делать не стали, удовлетворившись полученным результатом.

Какую цену назначат вам за расшифровку зависит от количества зашифрованных файлов и от вашего умения найти общий язык с шифраторами. С хакерами возможно живое общение в чате. Информация о ваших зашифрованных файлах хранится в CONFIRMATION.KEY, о котором я упоминал ранее. Так же для расшифровки вам понадобится VAULT.KEY. Как связаться с хакерами рассказано непосредственно в информационном сообщении, которое вы получаете после заражения. Сервер хакеров работает не круглосуточно, а примерно 12 часов в сутки. Вам придется сидеть и проверять время от времени его доступность.

Больше мне нечего добавить по теме дешифровки данных. Пробуйте варианты. Вообще, выходит чистая уголовщина и суммы гоняют приличные эти негодяи. Но как найти управу на преступников я не знаю. Куда жаловаться? Участковому?

Повторю еще раз на всякий случай. Для описанной мной модификации vault дешифратора не существует! Не тратьте деньги, если кто-то будет предлагать вам его купить. Создать дешифратор ваулт в данном случае технически невозможно.

Касперский, drweb и другие антивирусы в борьбе с шифровальщиком vault

А что же антивирусы нам могут предложить в борьбе с этой зашифрованной напастью? Лично я был свидетелем заражения вирусом на компьютерах с установленной и полностью обновленной лицензионной версией eset nod32. Он никак не отреагировал на запуск шифровальщика. Возможно уже сейчас что-то изменилось, но на момент моего поиска информации по данному вопросу, ни один из вирусов не гарантировал защиту пользователя от подобных угроз. Я читал форумы популярных антивирусов — Kaspersky, DrWeb и другие. Везде разводят руками — помочь с дешифровкой мы не можем, это технически невозможно.

Один раз в новостях Касперского проскочила инфа, что правоохранительные органы Голландии арестовали злоумышленников и конфисковали их сервер с закрытыми ключами шифрования. С помощью добытой информации умельцы из Kaspersky сварганили дешифратор, с помощью которого можно было восстановить зашифрованные файлы. Но, к сожалению, это были не те хакеры, с которыми столкнулся я и мне тот дешифровщик ничем не помог. Возможно, когда-нибудь и этих поймают, но достаточно велик шанс, что к этому времени зашифрованные файлы уже будут не актуальны.

Методы защиты от vault вируса

Какого-то надежного и 100%-го способа защиты от подобных вирусов не существует. Можно лишь повторить стандартные рекомендации, которые актуальны для любых вирусов в интернете:

- Не запускайте незнакомые приложения, ни в почте, ни скачанные из интернета. Старайтесь вообще из интернета ничего не качать и не запускать. Там сейчас столько всякой гадости валяется на файлопомойках, что защититься от них без должного понимания практически невозможно. Попросите лучше компетентного знакомого вам что-то найти в интернете и отблагодарите его за это.

- Всегда имейте резервную копию важных данных. Причем хранить ее нужно отключенной от компьютера или сети. Храните отдельную флешку или внешний жесткий диск для архивных копий. Подключайте их раз в неделю к компьютеру, копируйте файлы, отключайте и больше не пользуйтесь. Для повседневных нужд приобретайте отдельные устройства, сейчас они очень доступны, не экономьте. В современный век информационных технологий информация — самый ценный ресурс, важнее носителей. Лучше купить лишнюю флешку, чем потерять важные данные.

- Повысьте меру своего понимания происходящих в компьютере процессах. Сейчас компьютеры, планшеты, ноутбуки, смартфоны настолько плотно вошли в нашу жизнь, что не уметь в них разбираться значит отставать от современного ритма жизни. Никакой антивирус и специалист не сможет защитить ваши данные, если вы сами не научитесь это делать. Уделите время, почитайте тематические статьи на тему информационной безопасности, сходите на соответствующие курсы, повысьте свою компьютерную грамотность. Это в современной жизни обязательно пригодится.

Некоторое время назад я столкнулся с еще одним вирусом шифровальщиком enigma. Написал об этом статью, посмотрите, может вам она чем-то поможет. Некоторые антивирусные компании сообщают, что могут помочь в расшифровке того вируса, если у вас есть лицензионная копия антивируса. В некоторых случаях есть вероятность, что и с вирусом vault это сработает. Можно попробовать приобрести Kaspersky, на мой взгляд это лучший антивирус на сегодняшний день. Сам им пользуюсь на домашних компьютерах и в корпоративной среде. Попробуйте приобрести лицензию, даже если с расшифровкой вируса не поможет, все равно пригодится.

На этом у меня все. Желаю вам не терять свою информацию.

Дешифратор vault на видео

На днях нашел видео, где человек расшифровывает файлы дешифратором, купленным у злоумышленников. Не призываю платить, тут каждый решает сам. Я знаю нескольких людей, которые оплатили расшифровку, так как потеряли очень важные данные. Выкладываю видео просто для информации, чтобы вы понимали, как все это выглядит. Тема, к сожалению, до сих пор актуальная.

Читайте также: